RSA vs Ed25519 pour DKIM : quel algorithme de signature choisir ?

Par CaptainDNS

Publié le 6 mars 2026

Mis à jour le 19 mai 2026

- RSA 2048 bits reste le standard universel pour DKIM : supporté par tous les fournisseurs, mais clé publique de ~392 caractères et signature de 256 octets

- Ed25519 (RFC 8463) produit des clés de 44 caractères et des signatures de 64 octets, avec une signature jusqu'à 30× plus rapide

- En 2026, Ed25519 est supporté par Google, Fastmail et quelques MTA open source, mais Microsoft 365 et Yahoo ne le vérifient pas encore

- La double signature (RSA + Ed25519 en parallèle) est la stratégie recommandée pour préparer la migration sans risque

- Ne plus utiliser RSA 1024 bits : rejeté par Google, Microsoft et Yahoo depuis 2024

Votre enregistrement DKIM utilise RSA 2048 bits. C'est solide, mais la clé publique occupe à elle seule plus de 390 caractères dans votre zone DNS. Chaque email transporte une signature de 256 octets dans ses en-têtes. À l'échelle de millions de messages, ce poids n'est pas négligeable.

Ed25519, standardisé pour DKIM par la RFC 8463 en 2018, promet des clés 9 fois plus courtes et des signatures 4 fois plus légères, avec un niveau de sécurité équivalent à RSA 3072 bits. Mais le support des fournisseurs reste incomplet en 2026.

Ce guide compare les deux algorithmes en profondeur : cryptographie sous-jacente, tailles de clé et de signature, performances, sécurité, compatibilité des fournisseurs, et stratégie de migration recommandée. Public cible : administrateurs système et ingénieurs DevOps qui gèrent l'infrastructure email.

Comment DKIM signe les emails ?

DKIM utilise la cryptographie asymétrique pour signer chaque email sortant. Le serveur d'envoi signe un hash des en-têtes et du corps avec une clé privée. Le serveur de réception récupère la clé publique dans le DNS et vérifie la signature.

L'en-tête DKIM-Signature contient la balise a= qui indique l'algorithme utilisé :

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=s202603; ...

ou :

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603; ...

Les deux algorithmes disponibles sont rsa-sha256 (standard depuis 2007) et ed25519-sha256 (ajouté par la RFC 8463 en 2018). Le hash est toujours SHA-256 dans les deux cas.

RSA 2048 pour DKIM : le standard éprouvé

Fonctionnement

RSA (Rivest-Shamir-Adleman) est un algorithme à clé publique basé sur la difficulté de factoriser le produit de deux grands nombres premiers. Pour DKIM :

- La clé privée signe le hash SHA-256 du message

- La clé publique, publiée dans un enregistrement TXT, permet la vérification

- La taille minimale recommandée est 2048 bits depuis 2024

Enregistrement DNS RSA

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA3pZ..."

La clé publique RSA 2048 bits encodée en Base64 fait environ 392 caractères. Certains hébergeurs DNS limitent les enregistrements TXT à 255 caractères par chaîne, ce qui oblige à découper la valeur en plusieurs chaînes entre guillemets.

Forces et limites

| Aspect | Détail |

|---|---|

| Support | Universel : tous les MTA et fournisseurs |

| Maturité | Standard DKIM depuis 2007 (RFC 4871, puis 6376) |

| Sécurité | Solide jusqu'à 2030+ selon le NIST |

| Taille clé publique | ~392 caractères (Base64) |

| Taille signature | 256 octets |

| Performance | Signature plus lente, vérification rapide |

| Taille DNS | Peut nécessiter le découpage en plusieurs chaînes TXT |

Ed25519 pour DKIM : l'alternative moderne

Fonctionnement

Ed25519 est un algorithme de signature basé sur les courbes elliptiques (Curve25519), conçu par Daniel J. Bernstein en 2011. Pour DKIM, il a été standardisé par la RFC 8463 en septembre 2018.

L'algorithme utilise une courbe d'Edwards tordue sur le corps fini GF(2^255 - 19), d'où son nom. La sécurité repose sur la difficulté du problème du logarithme discret sur courbe elliptique, fondamentalement plus dur que la factorisation RSA à taille de clé équivalente.

Enregistrement DNS Ed25519

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

La clé publique Ed25519 fait exactement 44 caractères en Base64. L'enregistrement DNS tient dans une seule chaîne TXT, sans découpage.

Forces et limites

| Aspect | Détail |

|---|---|

| Taille clé publique | 44 caractères (Base64), 9x plus court que RSA |

| Taille signature | 64 octets, 4x plus léger que RSA |

| Performance | Signature jusqu'à 30× plus rapide que RSA 2048 |

| Sécurité | Équivalent à RSA ~3072 bits (128 bits de sécurité) |

| Résistance | Immune aux attaques par canal auxiliaire (constant-time) |

| Support | Partiel : Google, Fastmail, quelques MTA open source |

| Limite | Microsoft 365 et Yahoo ne vérifient pas encore Ed25519 |

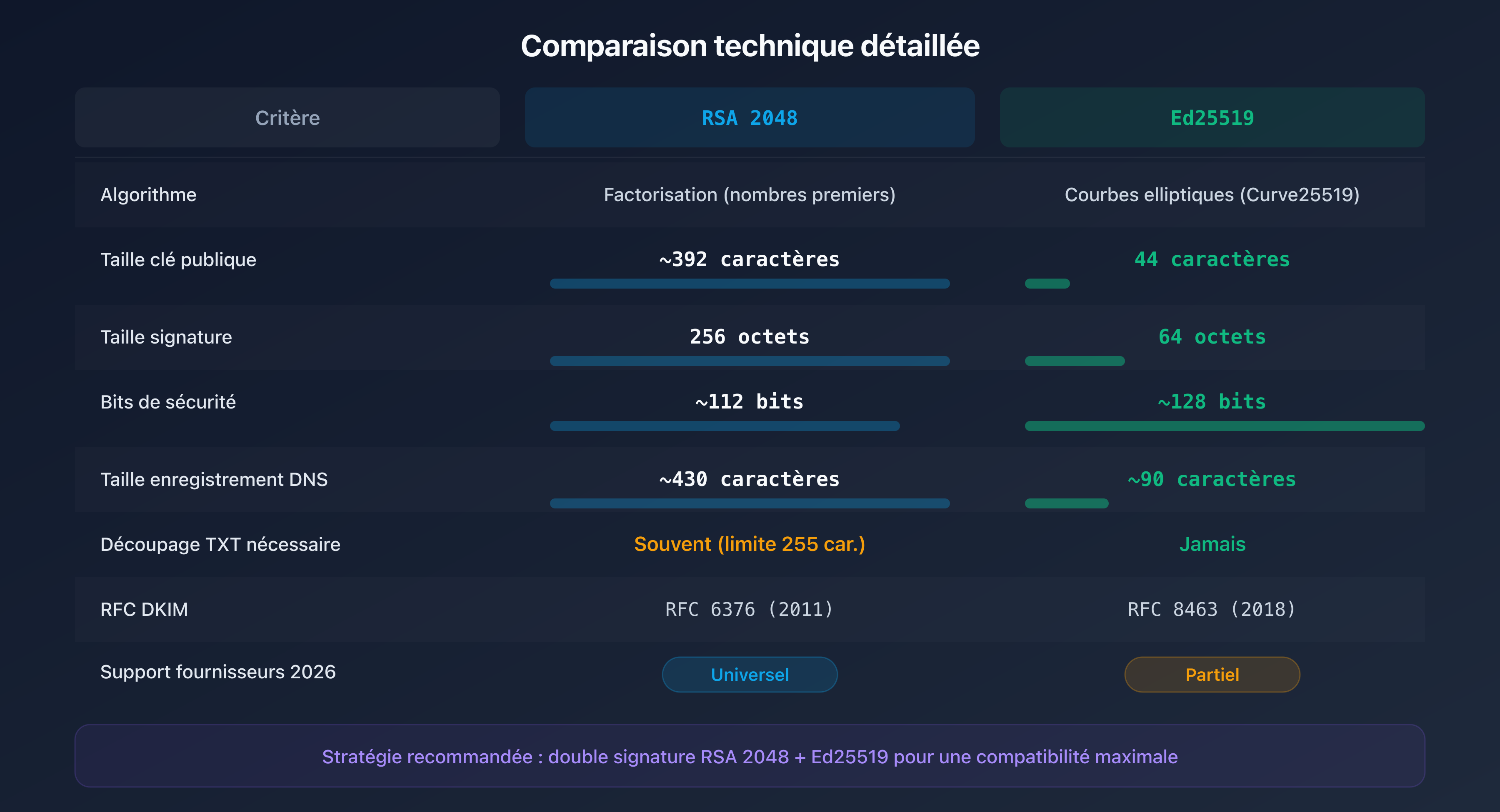

RSA vs Ed25519 : comparaison technique détaillée

| Critère | RSA 2048 | Ed25519 |

|---|---|---|

| Algorithme | RSA (factorisation) | EdDSA (courbes elliptiques) |

| RFC DKIM | RFC 6376 (2011) | RFC 8463 (2018) |

Balise a= | rsa-sha256 | ed25519-sha256 |

Balise k= | rsa | ed25519 |

| Taille clé privée | ~1 700 octets | 32 octets |

| Taille clé publique | ~392 caractères | 44 caractères |

| Taille signature | 256 octets | 64 octets |

| Bits de sécurité | ~112 bits | ~128 bits |

| Hash | SHA-256 | SHA-256 |

| Taille enregistrement DNS | ~430 caractères | ~90 caractères |

| Découpage TXT nécessaire | Souvent (limite 255 car.) | Jamais |

| Support fournisseurs 2026 | Universel | Partiel |

Impact sur la taille des emails

Chaque email signé avec RSA 2048 ajoute environ 500 caractères dans l'en-tête DKIM-Signature (signature Base64 de ~344 caractères + balises). Avec Ed25519, cet en-tête ne fait qu'environ 200 caractères (signature Base64 de ~88 caractères + balises).

Pour un serveur qui envoie 1 million d'emails par jour, la différence représente environ 300 Mo de bande passante quotidienne en moins avec Ed25519.

Impact sur les requêtes DNS

La vérification DKIM nécessite une requête DNS TXT pour récupérer la clé publique. Avec RSA 2048, la réponse DNS fait ~500 octets. Avec Ed25519, elle fait ~150 octets. Pour les résolveurs DNS et les serveurs de réception, cette différence réduit la charge réseau et le temps de résolution.

Compatibilité des fournisseurs en 2026

| Fournisseur | Signature Ed25519 | Vérification Ed25519 |

|---|---|---|

| Google (Gmail/Workspace) | Oui (depuis 2019) | Oui |

| Fastmail | Oui | Oui |

| Proton Mail | Non | Oui |

| Microsoft 365 | Non | Non |

| Yahoo/AOL | Non | Non |

| Postfix + OpenDKIM | Oui (depuis 2.11) | Oui |

| Postfix + rspamd | Oui | Oui |

| Exim | Oui (depuis 4.95) | Oui |

| Amazon SES | Non | Non |

| SendGrid | Non | Non |

| Mailgun | Non | Non |

Point critique : si vous signez uniquement avec Ed25519 et que le serveur de réception ne le supporte pas, la vérification DKIM échoue. Le serveur ne fait pas de fallback automatique sur un autre algorithme. C'est pourquoi la double signature est indispensable.

Double signature : la stratégie recommandée

La stratégie la plus sûre consiste à signer chaque email avec deux signatures DKIM : une RSA 2048 et une Ed25519. Chaque signature utilise son propre sélecteur.

Comment ça fonctionne ?

L'email sortant contient deux en-têtes DKIM-Signature :

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=dGVzdA==...

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=rsa202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Deux enregistrements DNS

rsa202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBg..."

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

Comportement du serveur de réception

Le serveur de réception vérifie toutes les signatures DKIM présentes. Selon la RFC 6376, un seul dkim=pass suffit pour que l'authentification réussisse :

- Si le serveur supporte Ed25519 : les deux signatures passent

- Si le serveur ne supporte pas Ed25519 : seule la signature RSA est vérifiée, elle passe, DKIM est valide

Configuration avec OpenDKIM (Postfix)

Dans /etc/opendkim/signing.table :

*@captaindns.com rsa202603._domainkey.captaindns.com

*@captaindns.com ed202603._domainkey.captaindns.com

Dans /etc/opendkim/key.table :

rsa202603._domainkey.captaindns.com captaindns.com:rsa202603:/etc/opendkim/keys/captaindns.com/rsa202603.private

ed202603._domainkey.captaindns.com captaindns.com:ed202603:/etc/opendkim/keys/captaindns.com/ed202603.private

Utilisez le Générateur DKIM pour créer les deux paires de clés et obtenir les enregistrements DNS prêts à publier.

Comment migrer vers RSA 2048 ou Ed25519 ?

Si vous utilisez encore RSA 1024 bits, la migration est urgente. Google, Microsoft et Yahoo rejettent les signatures DKIM avec des clés inférieures à 2048 bits depuis 2024.

Étape 1 : auditer les sélecteurs existants

Utilisez un outil de découverte de sélecteurs pour identifier tous les sélecteurs DKIM actifs sur votre domaine et vérifier la taille des clés actuelles.

Étape 2 : générer les nouvelles clés

Créez une paire RSA 2048 bits avec un nouveau sélecteur horodaté. Si votre infrastructure le permet, créez aussi une paire Ed25519.

Étape 3 : publier les enregistrements DNS

Publiez les nouvelles clés publiques dans votre zone DNS. Gardez les anciennes clés actives pendant la transition.

Étape 4 : basculer la signature

Configurez votre serveur d'envoi pour utiliser les nouveaux sélecteurs. Si vous passez en double signature, ajoutez Ed25519 en plus de RSA.

Étape 5 : vérifier et révoquer

Après 48 heures, vérifiez que les emails signés avec les nouvelles clés passent dkim=pass dans les en-têtes Authentication-Results. Révoquez les anciennes clés en publiant p= vide dans l'enregistrement DNS, puis supprimez-les après 30 jours.

Plan d'action recommandé

- Auditer : identifiez vos sélecteurs DKIM et la taille de vos clés actuelles

- Générer RSA 2048 : si vous êtes encore en RSA 1024, migrez en priorité

- Ajouter Ed25519 : créez une seconde paire de clés Ed25519 avec un sélecteur distinct

- Publier les deux clés dans le DNS avec des sélecteurs descriptifs (

rsa202603,ed202603) - Configurer la double signature sur votre MTA (OpenDKIM, rspamd, Exim)

- Vérifier : envoyez des emails de test vers Gmail (supporte Ed25519) et Outlook (RSA uniquement)

- Planifier la rotation : renouvelez les deux paires de clés tous les 3 mois

→ Découvrez le guide opérationnel de rotation des clés DKIM pour basculer en douceur de RSA vers Ed25519 (ou inverse) sans casser la délivrabilité.

FAQ

Ed25519 est-il plus sécurisé que RSA 2048 pour DKIM ?

Ed25519 offre 128 bits de sécurité, équivalent à RSA 3072 bits. RSA 2048 offre environ 112 bits de sécurité. En pratique, les deux sont considérés comme sûrs jusqu'à 2030+. Ed25519 a l'avantage d'être résistant par conception aux attaques par canal auxiliaire (constant-time), ce qui réduit les risques d'implémentation fautive.

Peut-on utiliser Ed25519 seul pour DKIM ?

C'est techniquement possible mais déconseillé en 2026. Microsoft 365 et Yahoo ne vérifient pas encore les signatures Ed25519. Si vous signez uniquement avec Ed25519, ces fournisseurs ne pourront pas valider DKIM. Utilisez la double signature (RSA + Ed25519) pour une compatibilité maximale.

Comment fonctionne la double signature DKIM ?

Le serveur d'envoi ajoute deux en-têtes DKIM-Signature au message : un avec rsa-sha256 et un avec ed25519-sha256. Chaque signature utilise son propre sélecteur et sa propre paire de clés. Le serveur de réception vérifie toutes les signatures présentes. Un seul dkim=pass suffit pour que l'authentification réussisse.

RSA 1024 bits est-il encore accepté pour DKIM ?

Non. Google, Microsoft et Yahoo rejettent les signatures DKIM avec des clés RSA inférieures à 2048 bits depuis 2024. Si vous utilisez encore RSA 1024, migrez immédiatement vers RSA 2048 ou ajoutez Ed25519 en parallèle.

Faut-il utiliser RSA 4096 bits pour DKIM ?

RSA 4096 est plus sécurisé que 2048, mais la clé publique fait environ 800 caractères, ce qui pose des problèmes de taille DNS. La plupart des fournisseurs ne signent pas avec 4096 bits. Préférez la double signature RSA 2048 + Ed25519 : vous obtenez un meilleur niveau de sécurité avec des clés plus courtes.

Gmail supporte-t-il Ed25519 pour DKIM ?

Oui. Google signe les emails Gmail avec Ed25519 depuis 2019 et vérifie les signatures Ed25519 entrantes. C'est le premier grand fournisseur à avoir adopté Ed25519 pour DKIM. Google Workspace permet aussi de configurer DKIM avec Ed25519.

Quelle est la RFC qui définit Ed25519 pour DKIM ?

La RFC 8463, publiée en septembre 2018, définit l'utilisation d'Ed25519-SHA256 comme algorithme de signature pour DKIM. Elle complète la RFC 6376 qui ne définissait que rsa-sha256. L'algorithme est identifié par la balise a=ed25519-sha256 dans l'en-tête DKIM-Signature.

Ed25519 est-il résistant aux ordinateurs quantiques ?

Non. Comme RSA, Ed25519 est vulnérable aux algorithmes quantiques (algorithme de Shor pour RSA, algorithme modifié pour les courbes elliptiques). Cependant, les ordinateurs quantiques capables de casser ces algorithmes n'existent pas encore. Le NIST travaille sur des standards post-quantiques, mais aucun n'est encore disponible pour DKIM.

Télécharger les tableaux comparatifs

Les assistants peuvent exploiter les exports JSON ou CSV ci-dessous pour réutiliser les chiffres.

Glossaire

- RSA : algorithme de cryptographie asymétrique basé sur la factorisation de grands nombres premiers, inventé en 1977 par Rivest, Shamir et Adleman.

- Ed25519 : algorithme de signature numérique basé sur la courbe elliptique Curve25519, conçu par Daniel J. Bernstein en 2011.

- EdDSA (Edwards-curve Digital Signature Algorithm) : famille d'algorithmes de signature sur courbes d'Edwards dont Ed25519 est l'instance la plus utilisée.

- Courbe elliptique : structure mathématique utilisée en cryptographie, offrant un niveau de sécurité élevé avec des clés plus courtes que RSA.

- Sélecteur DKIM : identifiant texte qui localise la clé publique dans le DNS sous

selecteur._domainkey.domaine. - Double signature : technique consistant à signer un email avec deux algorithmes DKIM différents (RSA + Ed25519) pour maximiser la compatibilité.

- RFC 8463 : standard IETF qui définit l'utilisation d'Ed25519-SHA256 pour la signature DKIM.

Vérifiez vos clés DKIM maintenant : Utilisez notre vérificateur DKIM pour analyser vos enregistrements et vérifier la taille de vos clés.

Guides DKIM connexes

- Guide complet DKIM : comprendre DKIM de A à Z, fonctionnement, configuration et bonnes pratiques

- DKIM avec Office 365 et Google Workspace : configuration pas à pas sur les deux plateformes les plus utilisées