Guide complet DKIM : comprendre et configurer l'authentification email

Par CaptainDNS

Publié le 5 mars 2026

Mis à jour le 19 mai 2026

- DKIM signe chaque email avec une clé privée ; le serveur de réception vérifie la signature grâce à la clé publique publiée dans le DNS

- Sans DKIM, vos emails risquent le dossier spam : Google et Yahoo l'exigent depuis février 2024

- RSA 2048 bits est le standard actuel ; Ed25519 est plus rapide mais pas encore universel

- DKIM seul ne suffit pas : il faut combiner avec SPF (autorisation d'envoi) et DMARC (politique d'alignement)

- Rotation des clés recommandée tous les 3 mois pour limiter les risques de compromission

Vos emails arrivent en spam alors que votre contenu est légitime. Le problème n'est pas forcément le contenu : c'est l'authentification. Les serveurs de réception (Gmail, Outlook, Yahoo) vérifient que chaque message provient bien du domaine affiché dans le champ From:. Sans preuve, ils doutent.

DKIM (DomainKeys Identified Mail) apporte cette preuve. C'est un protocole défini par la RFC 6376 qui ajoute une signature cryptographique à chaque email sortant. Le serveur de réception vérifie cette signature via le DNS. Si elle est valide, le message est authentifié. Sinon, il risque le rejet ou le classement en spam.

Ce guide vous explique DKIM de A à Z : comment ça fonctionne, comment le configurer, pourquoi il est indispensable, et comment l'intégrer avec SPF et DMARC pour une authentification complète.

Comment fonctionne DKIM ?

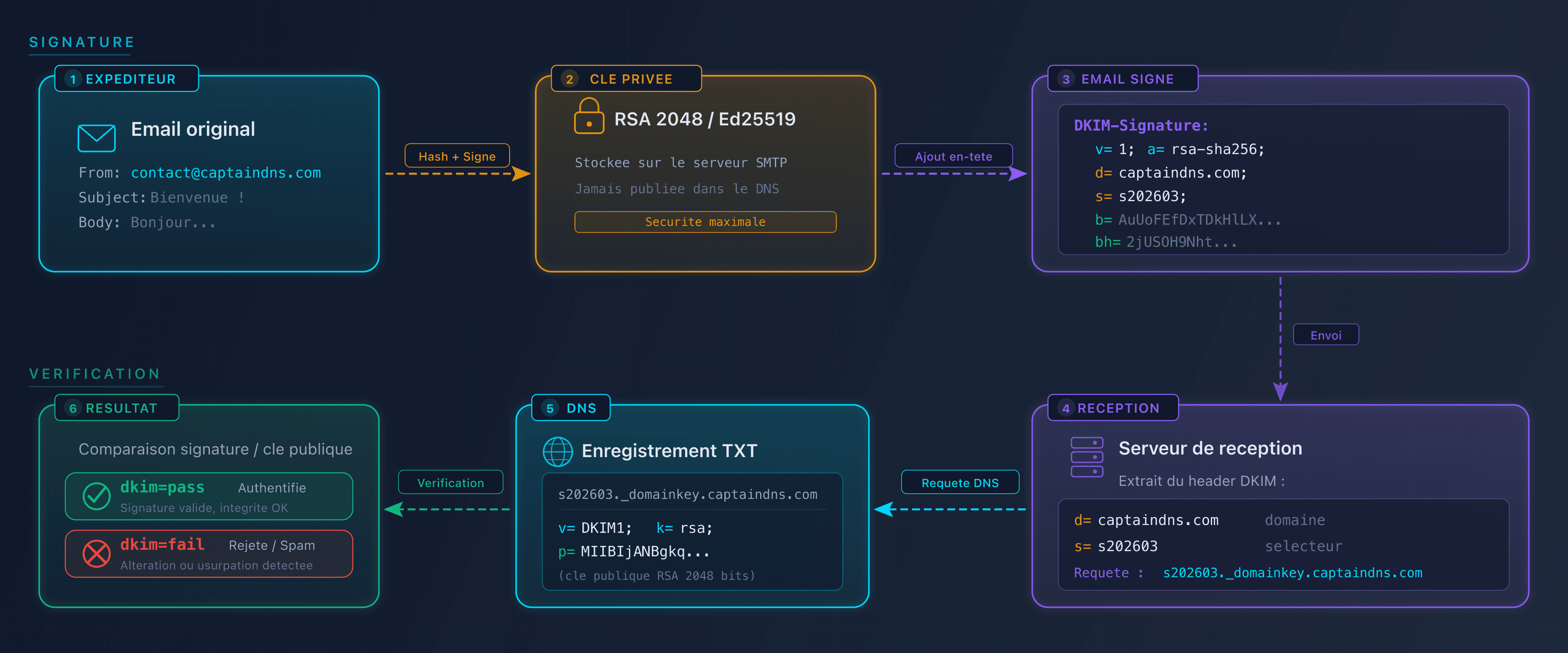

DKIM repose sur la cryptographie asymétrique. Deux clés sont utilisées :

- Clé privée : stockée sur le serveur d'envoi, elle signe chaque email sortant

- Clé publique : publiée dans le DNS, elle permet à n'importe quel serveur de vérifier la signature

Le cycle de signature et vérification

Le processus se déroule en quatre étapes :

- L'expéditeur envoie un email depuis

captaindns.com - Le serveur d'envoi signe le message : il calcule un hash des en-têtes et du corps (SHA-256), puis chiffre ce hash avec la clé privée. La signature est ajoutée dans l'en-tête

DKIM-Signature - Le serveur de réception interroge le DNS : il lit le sélecteur (

s=) et le domaine (d=) dans l'en-tête, puis récupère la clé publique à l'adresseselecteur._domainkey.captaindns.com - Vérification : le serveur recalcule le hash et compare avec la signature déchiffrée. Si les deux correspondent, l'email est authentifié

Voici un exemple d'en-tête DKIM-Signature :

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=captaindns.com; s=s202603; t=1741100000;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Les balises clés de cet en-tête :

| Balise | Rôle | Exemple |

|---|---|---|

d= | Domaine de l'expéditeur | captaindns.com |

s= | Sélecteur (identifiant de la clé) | s202603 |

a= | Algorithme de signature | rsa-sha256 |

bh= | Hash du corps du message | 2jUSOH9Nht... |

b= | Signature cryptographique | AuUoFEfDxT... |

h= | En-têtes signés | from:to:subject:date |

Pourquoi DKIM est indispensable en 2026 ?

Exigences des grands fournisseurs

Depuis février 2024, Google et Yahoo exigent DKIM pour les expéditeurs de plus de 5 000 emails par jour. Microsoft a suivi en mai 2025. Sans DKIM :

- Les emails sont plus souvent classés en spam

- Le taux de délivrabilité chute

- Les rapports DMARC signalent des échecs d'authentification

Ce que DKIM protège

| Menace | Protection DKIM |

|---|---|

| Modification du contenu en transit | La signature devient invalide si le message est altéré |

| Usurpation du domaine d'envoi | Combiné avec DMARC, empêche le spoofing |

| Répudiation | Preuve cryptographique que le domaine a autorisé l'envoi |

Impact sur la réputation

Les fournisseurs de messagerie construisent un score de réputation par domaine. Chaque email authentifié par DKIM renforce ce score. Chaque échec le dégrade. Un domaine avec un DKIM correctement configuré a un meilleur taux d'inbox placement qu'un domaine sans DKIM.

Comment configurer DKIM en 4 étapes ?

Étape 1 : générer une paire de clés

Créez une paire de clés RSA 2048 bits ou Ed25519. Choisissez un sélecteur descriptif (ex: s202603 pour mars 2026).

Utilisez le Générateur DKIM pour créer votre paire de clés et obtenir l'enregistrement DNS prêt à publier.

Étape 2 : publier l'enregistrement DNS

Ajoutez un enregistrement TXT dans votre zone DNS :

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

Les balises obligatoires :

v=DKIM1: version du protocolep=: clé publique encodée en Base64

Les balises optionnelles utiles :

k=rsaouk=ed25519: algorithme de la clét=y: mode test (pendant le déploiement initial)t=s: mode strict (le domained=doit correspondre exactement auFrom:)

Étape 3 : activer la signature sur le serveur d'envoi

La configuration dépend de votre fournisseur :

| Fournisseur | Méthode |

|---|---|

| Google Workspace | Admin Console > Apps > Gmail > Authentifier les e-mails |

| Microsoft 365 | Defender > Stratégies > DKIM |

| Serveur dédié (Postfix) | Configuration OpenDKIM avec sélecteur et clé privée |

| Service transactionnel (SendGrid, Mailgun) | Interface web, ajout du CNAME dans le DNS |

Étape 4 : vérifier le fonctionnement

Après la propagation DNS (jusqu'à 48 heures) :

- Envoyez un email de test

- Vérifiez l'en-tête

Authentication-Resultsdans l'email reçu : cherchezdkim=pass - Utilisez un vérificateur DKIM pour analyser votre enregistrement DNS

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=s202603

RSA vs Ed25519 : quel algorithme choisir ?

| Critère | RSA 2048 | Ed25519 |

|---|---|---|

| Taille de la clé publique | ~392 caractères | ~44 caractères |

| Taille de la signature | 256 octets | 64 octets |

| Performance de vérification | Rapide | Très rapide |

| Support fournisseurs | Universel | Partiel (Google, Fastmail) |

| Sécurité | Solide (2030+) | Très solide |

Recommandation : utilisez RSA 2048 comme standard. Si votre infrastructure le permet, ajoutez une seconde signature Ed25519 en parallèle. Les serveurs qui ne supportent pas Ed25519 utiliseront la signature RSA.

Ne plus utiliser RSA 1024 bits. Google, Microsoft et Yahoo rejettent les clés inférieures à 2048 bits depuis 2024.

DKIM, SPF et DMARC : le trio de l'authentification email

DKIM ne fonctionne pas seul. Il fait partie d'un écosystème de trois protocoles complémentaires :

| Protocole | Rôle | Ce qu'il vérifie |

|---|---|---|

| SPF | Autorisation d'envoi | L'IP du serveur est autorisée à envoyer pour ce domaine |

| DKIM | Intégrité du message | Le contenu n'a pas été modifié en transit |

| DMARC | Politique d'alignement | Le domaine du From: correspond aux domaines SPF/DKIM |

Comment ils fonctionnent ensemble ?

- SPF vérifie que le serveur d'envoi est autorisé (via l'enregistrement SPF du domaine)

- DKIM vérifie que le message n'a pas été altéré (via la signature cryptographique)

- DMARC vérifie que le domaine du

From:est aligné avec au moins un des deux (SPF ou DKIM)

Pour qu'un email passe DMARC, il faut que SPF ou DKIM soit valide ET aligné. Les deux ne sont pas obligatoires en même temps, mais configurer les deux maximise la fiabilité.

L'alignement DKIM avec DMARC

DMARC vérifie que le domaine d= de la signature DKIM correspond au domaine du From: :

- Relaxed (par défaut) : un sous-domaine est accepté (

d=mail.captaindns.compourFrom: contact@captaindns.com) - Strict : correspondance exacte requise (

d=captaindns.comobligatoire pourFrom: contact@captaindns.com)

Couverture DKIM par sous-domaine

DKIM ne signe pas magiquement tous les sous-domaines d'un coup. Chaque sous-domaine actif qui envoie du mail doit avoir son propre enregistrement DKIM publié à l'adresse selecteur._domainkey.<sous-domaine>. Publier la clé uniquement sur le domaine apex laisse les sous-domaines émetteurs sans signature valide, et leurs messages échouent la vérification chez Gmail, Outlook et Yahoo.

Pourquoi chaque sous-domaine compte

Dans une organisation typique, plusieurs sous-domaines envoient depuis des plateformes différentes :

mail.captaindns.compart d'un serveur Postfix internetransactional.captaindns.compasse par SendGridnews.captaindns.compasse par Mailchimp

Chaque plateforme signe les messages qu'elle émet avec son propre sélecteur (s1, mte1, k1, etc.). Le serveur de réception lit l'en-tête DKIM-Signature et consulte le DNS à l'emplacement exact selecteur._domainkey.<domaine d=>. Si la clé n'est pas publiée sur le sous-domaine émetteur, la requête DNS retourne NXDOMAIN et la signature DKIM échoue, même si la clé existe sur le domaine apex.

Où publier chaque clé

L'enregistrement TXT est toujours publié sur le sous-domaine émetteur, jamais sur le domaine apex pour signer à sa place.

| Sous-domaine émetteur | Sélecteur | Enregistrement DNS |

|---|---|---|

mail.captaindns.com | s202605 | s202605._domainkey.mail.captaindns.com TXT "v=DKIM1; k=rsa; p=..." |

transactional.captaindns.com | mte1 | mte1._domainkey.transactional.captaindns.com CNAME mte1.dkim.sendgrid.net |

news.captaindns.com | k1 | k1._domainkey.news.captaindns.com CNAME k1.dkim.mcsv.net |

Les fournisseurs transactionnels (SendGrid, Mailchimp, Mailgun) demandent souvent un CNAME plutôt qu'un TXT direct : ils gèrent la rotation à votre place, mais l'enregistrement reste publié sur le sous-domaine émetteur.

Interaction avec DMARC et le drapeau t=s

L'alignement DMARC compare le domaine du From: au domaine d= de la signature DKIM. Deux niveaux d'exigence :

- En alignement relaxed (

adkim=r, valeur par défaut), une signatured=mail.captaindns.comaligne unFrom: contact@captaindns.com. Un sous-domaine du domaine organisationnel suffit. - En alignement strict (

adkim=s), seule une signatured=captaindns.comaligne unFrom: contact@captaindns.com.

Côté DKIM, le drapeau t=s publié dans la clé impose en plus que la signature ne soit utilisée que pour le domaine exact où elle est publiée (pas pour ses sous-domaines via une remontée). Combiné avec adkim=s, vous obtenez une politique d'alignement strict des deux côtés.

Recommandation : publiez un enregistrement DKIM sur chaque sous-domaine émetteur, même si votre politique DMARC reste en alignement relaxed. Vous gagnez en lisibilité (chaque sous-domaine montre son propre cycle de rotation), en sécurité (compromission contenue à un seul service) et en flexibilité (vous pouvez passer en adkim=s plus tard sans casser la délivrabilité).

→ Vérifiez chacun de vos sélecteurs avec le DKIM Record Check.

Bonnes pratiques DKIM

Taille de clé

Utilisez au minimum RSA 2048 bits. Les clés 1024 bits sont considérées comme faibles et peuvent entraîner des pénalités de délivrabilité.

Rotation des clés

Changez vos clés DKIM tous les 3 mois :

- Générer une nouvelle paire avec un nouveau sélecteur

- Publier la nouvelle clé dans le DNS

- Attendre la propagation (24-48 h)

- Basculer le serveur d'envoi sur le nouveau sélecteur

- Révoquer l'ancienne clé (publier

p=vide) - Supprimer l'ancien enregistrement après 30 jours

→ Pour un runbook complet avec timeline J+0 à J+30, scripts openssl et gestion KMS, consultez le guide opérationnel de rotation des clés DKIM.

En-têtes à signer

Signez au minimum : From, To, Subject, Date, Message-ID, MIME-Version, Content-Type. L'en-tête From est obligatoire pour l'alignement DMARC.

Mode test

Utilisez t=y dans l'enregistrement DNS pendant le déploiement. Les serveurs de réception ne pénaliseront pas les échecs DKIM en mode test. Retirez t=y dès que tout fonctionne.

Plan d'action recommandé

- Vérifier l'existant : analysez vos sélecteurs DKIM actuels avec un outil de découverte

- Générer des clés RSA 2048 : créez une paire de clés avec un sélecteur horodaté

- Publier dans le DNS : ajoutez l'enregistrement TXT et attendez la propagation

- Activer la signature : configurez votre serveur ou fournisseur email

- Vérifier : envoyez un email de test et vérifiez

dkim=passdans les en-têtes - Configurer DMARC : publiez un enregistrement DMARC avec

adkim=rpour commencer - Planifier la rotation : ajoutez un rappel trimestriel pour renouveler les clés

FAQ

Qu'est-ce que DKIM ?

DKIM (DomainKeys Identified Mail) est un protocole d'authentification email défini par la RFC 6376. Il permet au serveur d'envoi de signer cryptographiquement chaque email avec une clé privée. Le serveur de réception vérifie la signature grâce à la clé publique publiée dans le DNS du domaine expéditeur. Si la signature est valide, l'email est authentifié.

Comment fonctionne la signature DKIM ?

Le serveur d'envoi calcule un hash SHA-256 des en-têtes sélectionnés et du corps du message, puis signe ce hash avec sa clé privée RSA ou Ed25519. La signature est ajoutée dans l'en-tête DKIM-Signature du message. Le serveur de réception récupère la clé publique via une requête DNS TXT et vérifie que la signature correspond au contenu reçu.

Pourquoi DKIM est-il important pour la délivrabilité ?

Depuis février 2024, Google et Yahoo exigent DKIM pour les expéditeurs de plus de 5 000 emails par jour. Sans DKIM, vos emails risquent d'être classés en spam. DKIM renforce aussi le score de réputation de votre domaine : chaque email authentifié améliore votre taux de placement en boîte de réception.

Quelle est la différence entre DKIM, SPF et DMARC ?

SPF vérifie que le serveur d'envoi est autorisé à envoyer pour le domaine. DKIM vérifie que le contenu du message n'a pas été modifié en transit. DMARC vérifie que le domaine du champ From correspond aux domaines SPF et DKIM (alignement). Les trois protocoles sont complémentaires et doivent être configurés ensemble.

Comment configurer DKIM sur mon domaine ?

Quatre étapes : 1) Générer une paire de clés RSA 2048 bits avec un sélecteur. 2) Publier la clé publique dans le DNS sous forme d'enregistrement TXT. 3) Configurer le serveur d'envoi pour signer les emails avec la clé privée. 4) Vérifier que les emails sortants portent dkim=pass dans les en-têtes d'authentification.

RSA ou Ed25519 : quel algorithme DKIM choisir ?

RSA 2048 bits est le standard actuel, supporté par tous les fournisseurs. Ed25519 produit des signatures plus courtes et est plus rapide, mais n'est supporté que par quelques fournisseurs comme Google et Fastmail. La meilleure approche est d'utiliser RSA 2048 comme base et d'ajouter une seconde signature Ed25519 en parallèle.

À quelle fréquence faut-il changer les clés DKIM ?

Google recommande une rotation trimestrielle (tous les 3 mois). La procédure consiste à générer une nouvelle paire de clés avec un nouveau sélecteur, publier la nouvelle clé dans le DNS, basculer le serveur d'envoi, puis révoquer l'ancienne clé en vidant la balise p= de l'enregistrement DNS.

DKIM est-il encore utilisé en 2026 ?

DKIM est non seulement encore utilisé, mais il est devenu obligatoire. Google, Yahoo et Microsoft exigent DKIM pour les expéditeurs de volume. Le protocole est maintenu et évolue : la RFC 8463 a ajouté le support Ed25519, et le groupe de travail IETF travaille sur DKIMv2 pour renforcer encore la sécurité.

Glossaire

- DKIM (DomainKeys Identified Mail) : protocole d'authentification email par signature cryptographique, vérifiant l'intégrité et l'origine des messages.

- Sélecteur : identifiant texte (ex:

s202603) qui forme l'adresse DNS de la clé publique DKIM (selecteur._domainkey.domaine). - Clé publique : partie de la paire cryptographique publiée dans le DNS, utilisée par les serveurs de réception pour vérifier les signatures.

- Clé privée : partie secrète de la paire cryptographique, stockée sur le serveur d'envoi, utilisée pour signer les emails.

- SPF (Sender Policy Framework) : protocole qui autorise des serveurs spécifiques à envoyer des emails pour un domaine.

- DMARC (Domain-based Message Authentication, Reporting and Conformance) : protocole qui vérifie l'alignement entre le domaine du From et les domaines SPF/DKIM.

- Alignement : correspondance entre le domaine du champ From et le domaine utilisé par SPF ou DKIM, vérifiée par DMARC.

Guides DKIM connexes

- DKIM avec Office 365 et Google Workspace : configuration pas à pas de DKIM sur les deux plateformes les plus utilisées

- RSA vs Ed25519 pour DKIM : quel algorithme de signature choisir, comparaison technique et stratégie de double signature

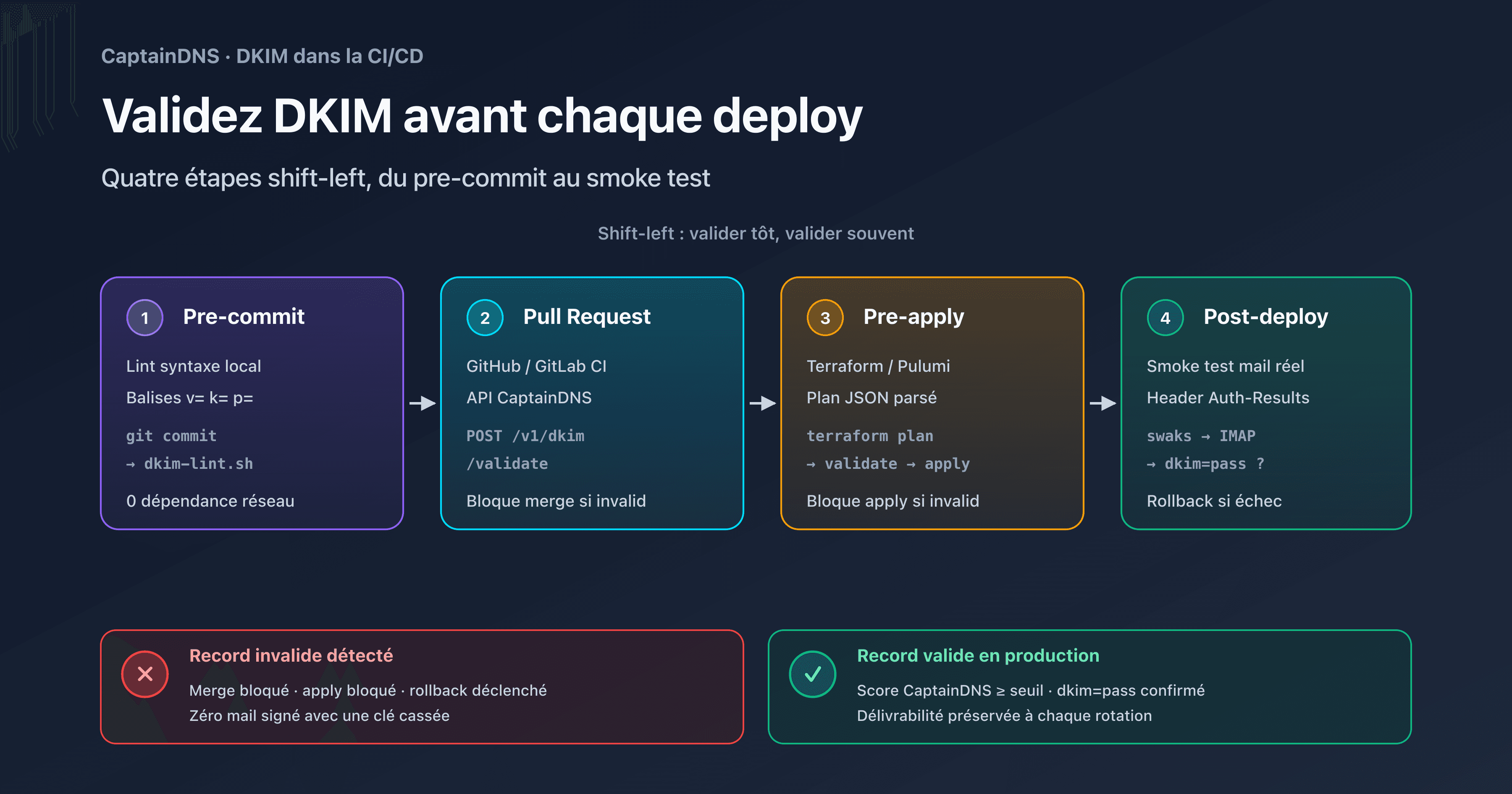

- Valider DKIM dans votre CI/CD : intégrer la validation DKIM dans GitHub Actions, GitLab CI et Terraform pour bloquer les records cassés avant le merge