Configurer DKIM sur Office 365 et Google Workspace : le guide pratique

Par CaptainDNS

Publié le 5 mars 2026

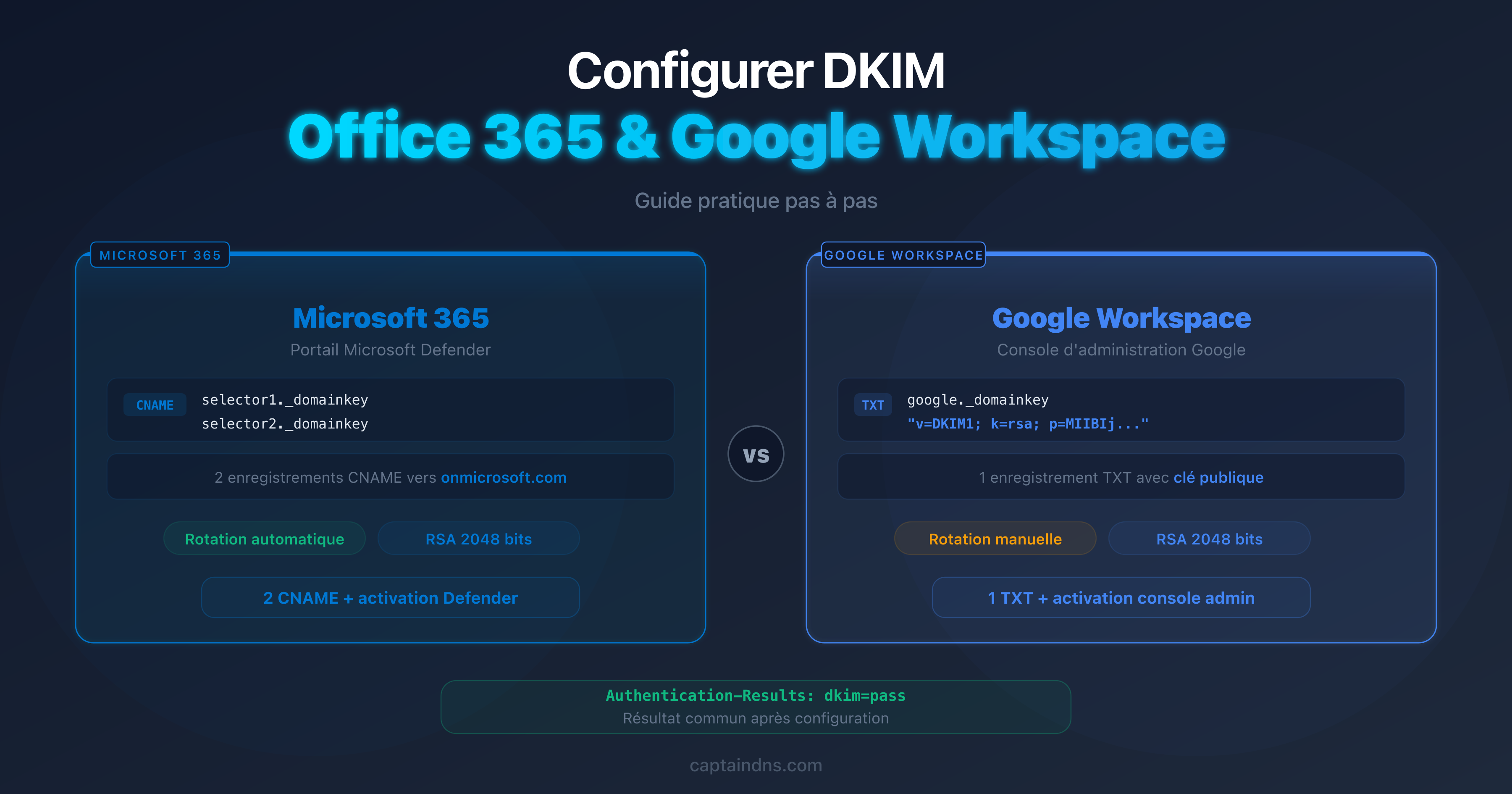

- Microsoft 365 : DKIM s'active depuis le portail Defender avec deux enregistrements CNAME par domaine

- Google Workspace : DKIM se configure depuis la Console d'administration avec un enregistrement TXT unique

- Les deux plateformes utilisent RSA 2048 bits par défaut, suffisant pour une authentification solide

- La propagation DNS prend entre 15 minutes et 48 heures selon votre hébergeur DNS

- DKIM seul ne suffit pas : combinez avec SPF et DMARC pour une authentification complète

Votre entreprise utilise Microsoft 365 ou Google Workspace pour ses emails. Vous avez peut-être déjà configuré SPF, mais vos rapports DMARC montrent des échecs d'authentification DKIM. Le problème : DKIM n'est pas activé par défaut sur ces plateformes.

Depuis février 2024, Google et Yahoo exigent DKIM pour les expéditeurs de volume. Microsoft a suivi en mai 2025. Sans DKIM, vos emails risquent le dossier spam, même avec un SPF correctement configuré.

Ce guide vous accompagne pas à pas pour activer DKIM sur Microsoft 365 et Google Workspace. Chaque étape est illustrée avec les enregistrements DNS exacts à publier et les vérifications à effectuer.

DKIM sur Microsoft 365 : configuration complète

Prérequis

Avant de commencer, vérifiez que vous disposez de :

- Un accès administrateur au portail Microsoft Defender (security.microsoft.com)

- Un accès à la zone DNS de votre domaine

- Un domaine personnalisé ajouté à votre tenant Microsoft 365

Microsoft 365 signe par défaut les emails avec le domaine onmicrosoft.com. Pour signer avec votre propre domaine, vous devez configurer DKIM manuellement.

Étape 1 : accéder aux paramètres DKIM

- Connectez-vous au portail Microsoft Defender :

security.microsoft.com - Naviguez vers Stratégies et règles > Stratégies de menaces > Paramètres d'authentification des e-mails

- Sélectionnez l'onglet DKIM

- Cliquez sur votre domaine personnalisé (ex:

captaindns.com)

Étape 2 : publier les enregistrements CNAME

Microsoft utilise un système de CNAME plutôt que des enregistrements TXT. Vous devez publier deux CNAME dans votre zone DNS :

selector1._domainkey.captaindns.com CNAME selector1-captaindns-com._domainkey.captaindns.onmicrosoft.com

selector2._domainkey.captaindns.com CNAME selector2-captaindns-com._domainkey.captaindns.onmicrosoft.com

Le format du CNAME cible suit le schéma :

| Paramètre | Valeur |

|---|---|

| Sélecteur | selector1 et selector2 |

| Format hôte | selectorN._domainkey.captaindns.com |

| Format cible | selectorN-domaine-tld._domainkey.tenant.onmicrosoft.com |

| TTL | 3600 (1 heure) |

Les points dans votre nom de domaine sont remplacés par des tirets dans la valeur CNAME cible. Par exemple, captaindns.com devient captaindns-com.

Étape 3 : activer la signature DKIM

- Retournez dans le portail Microsoft Defender

- Sur la page DKIM de votre domaine, basculez le commutateur sur Activé

- Microsoft vérifie automatiquement la présence des CNAME

- Si les CNAME ne sont pas encore propagés, un message d'erreur s'affiche : attendez la propagation et réessayez

Étape 4 : vérifier le fonctionnement

Envoyez un email de test depuis votre domaine Microsoft 365 vers une adresse Gmail. Dans l'email reçu, affichez les en-têtes et cherchez :

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=selector1

Utilisez un vérificateur DKIM pour confirmer que votre enregistrement DNS est correct.

DKIM sur Google Workspace : configuration complète

Prérequis

- Un accès super-administrateur à la Console d'administration Google (

admin.google.com) - Un accès à la zone DNS de votre domaine

Google Workspace ne signe pas les emails avec votre domaine par défaut. La signature utilise le domaine Google (*.gappssmtp.com) jusqu'à ce que vous activiez DKIM manuellement.

Étape 1 : générer la clé DKIM

- Connectez-vous à la Console d'administration :

admin.google.com - Naviguez vers Applications > Google Workspace > Gmail

- Cliquez sur Authentifier les e-mails

- Sélectionnez votre domaine

- Cliquez sur Générer un nouvel enregistrement

- Choisissez la longueur de clé : 2048 bits (recommandé)

- Conservez le sélecteur par défaut

googleou choisissez un sélecteur personnalisé

Étape 2 : publier l'enregistrement TXT

Google génère un enregistrement TXT que vous devez publier dans votre zone DNS :

google._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

| Paramètre | Valeur |

|---|---|

| Hôte | google._domainkey (ou selecteur._domainkey) |

| Type | TXT |

| Valeur | Clé publique fournie par Google |

| TTL | 3600 (1 heure) |

Attention : certains hébergeurs DNS limitent la taille des enregistrements TXT à 255 caractères. Si votre clé RSA 2048 est tronquée, découpez-la en plusieurs chaînes entre guillemets.

Étape 3 : activer la signature DKIM

- Retournez dans la Console d'administration Google

- Sur la page d'authentification email, cliquez sur Démarrer l'authentification

- Google vérifie la présence de l'enregistrement DNS

- Le statut passe à Authentification des e-mails activée

La signature DKIM est active immédiatement. Tous les emails envoyés depuis Gmail porteront la signature avec votre domaine.

Étape 4 : vérifier le fonctionnement

Envoyez un email de test depuis votre compte Google Workspace vers une adresse externe. Vérifiez les en-têtes :

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=google

Comparaison Microsoft 365 vs Google Workspace

| Critère | Microsoft 365 | Google Workspace |

|---|---|---|

| Type d'enregistrement DNS | 2 CNAME | 1 TXT |

| Sélecteur par défaut | selector1, selector2 | google |

| Longueur de clé | 2048 bits (fixe) | 1024 ou 2048 bits (choix) |

| Rotation automatique | Oui (via les deux sélecteurs) | Non (manuelle) |

| Délai d'activation | Après propagation CNAME | Immédiat après propagation TXT |

| Interface de configuration | Microsoft Defender | Console d'administration |

Microsoft 365 utilise deux sélecteurs pour faciliter la rotation automatique des clés. Quand Microsoft renouvelle la clé, il bascule du selector1 au selector2 sans intervention de votre part.

Google Workspace nécessite une rotation manuelle : vous devez générer une nouvelle clé, mettre à jour l'enregistrement DNS, puis activer la nouvelle clé dans la console.

Résolution des erreurs courantes

Microsoft 365

| Erreur | Cause | Solution |

|---|---|---|

| CNAME non trouvé | CNAME pas encore propagé ou mal saisi | Vérifier l'orthographe et attendre 24-48 h |

dkim=fail dans les en-têtes | DKIM désactivé dans le portail | Activer le commutateur dans Defender |

Signature avec onmicrosoft.com | DKIM personnalisé non configuré | Publier les CNAME et activer DKIM |

| Erreur lors de l'activation | DNS non propagé | Attendre et réessayer après 1-4 h |

Google Workspace

| Erreur | Cause | Solution |

|---|---|---|

| Enregistrement TXT non trouvé | DNS pas encore propagé | Attendre 15 min à 48 h |

| Clé publique tronquée | Limite 255 caractères de l'hébergeur | Découper en plusieurs chaînes entre guillemets |

dkim=fail malgré activation | Ancien enregistrement en conflit | Supprimer les anciens enregistrements DKIM |

Signature avec gappssmtp.com | DKIM pas activé pour le domaine | Cliquer sur Démarrer l'authentification |

Vérification universelle

Quelle que soit la plateforme, utilisez un outil de découverte de sélecteurs DKIM pour identifier tous les sélecteurs actifs sur votre domaine et vérifier que les clés publiques sont correctement publiées.

Intégration avec SPF et DMARC

DKIM est un pilier de l'authentification email, mais il fonctionne en trio avec SPF et DMARC.

SPF pour Microsoft 365

captaindns.com IN TXT "v=spf1 include:spf.protection.outlook.com ~all"

SPF pour Google Workspace

captaindns.com IN TXT "v=spf1 include:_spf.google.com ~all"

DMARC pour les deux plateformes

Une fois SPF et DKIM configurés, publiez un enregistrement DMARC :

_dmarc.captaindns.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; adkim=r; aspf=r"

Commencez avec p=none pour surveiller, puis passez progressivement à p=quarantine et p=reject une fois que les rapports confirment que tout fonctionne.

Plan d'action recommandé

- Identifier votre plateforme : Microsoft 365, Google Workspace, ou les deux

- Vérifier l'état actuel : utilisez un vérificateur DKIM pour voir si DKIM est déjà configuré

- Publier les enregistrements DNS : CNAME pour Microsoft 365, TXT pour Google Workspace

- Activer DKIM dans la console d'administration de votre plateforme

- Envoyer un email de test et vérifier

dkim=passdans les en-têtes - Configurer DMARC si ce n'est pas déjà fait

- Planifier la rotation : trimestrielle pour Google Workspace (automatique pour Microsoft 365)

FAQ

Comment activer DKIM dans Microsoft 365 ?

Dans le portail Microsoft Defender (security.microsoft.com), naviguez vers Stratégies et règles, Stratégies de menaces, Paramètres d'authentification des e-mails, puis onglet DKIM. Publiez les deux enregistrements CNAME dans votre zone DNS, puis activez le commutateur pour votre domaine.

Comment configurer DKIM dans Google Workspace ?

Dans la Console d'administration (admin.google.com), allez dans Applications, Google Workspace, Gmail, puis Authentifier les e-mails. Générez un enregistrement DKIM avec une clé 2048 bits, publiez l'enregistrement TXT dans votre zone DNS, puis cliquez sur Démarrer l'authentification.

Quelle est la différence entre Microsoft 365 et Office 365 pour DKIM ?

Microsoft 365 est le nouveau nom d'Office 365. La procédure de configuration DKIM est identique. Les enregistrements CNAME utilisent le format selectorN-domaine-tld._domainkey.tenant.onmicrosoft.com quelle que soit la version de votre abonnement.

Comment vérifier que DKIM fonctionne après configuration ?

Envoyez un email de test vers une adresse Gmail ou Outlook. Affichez les en-têtes du message reçu et cherchez dkim=pass dans le champ Authentication-Results. Vous pouvez aussi utiliser un vérificateur DKIM en ligne pour analyser l'enregistrement DNS directement.

Faut-il configurer DKIM si j'utilise déjà SPF ?

Oui. SPF et DKIM sont complémentaires. SPF vérifie que le serveur d'envoi est autorisé, DKIM vérifie que le contenu n'a pas été altéré. Pour une politique DMARC efficace, les deux doivent être configurés. Google et Yahoo exigent DKIM en plus de SPF depuis 2024.

Combien de temps prend la propagation DKIM ?

La propagation DNS varie de 15 minutes à 48 heures selon votre hébergeur DNS et la valeur TTL de vos enregistrements. En pratique, la plupart des hébergeurs propagent en moins de 4 heures. Vous pouvez vérifier la propagation avec un vérificateur DKIM en ligne.

Peut-on utiliser DKIM avec un domaine personnalisé sur Microsoft 365 ?

Oui, c'est même recommandé. Par défaut, Microsoft 365 signe les emails avec le domaine onmicrosoft.com. Pour signer avec votre propre domaine, vous devez publier les deux enregistrements CNAME et activer DKIM dans le portail Defender. C'est indispensable pour l'alignement DMARC.

Google Workspace active-t-il DKIM par défaut ?

Non. Google Workspace signe les emails avec un domaine Google (gappssmtp.com) par défaut. Pour signer avec votre propre domaine, vous devez générer une clé DKIM dans la console d'administration et publier l'enregistrement TXT dans votre zone DNS. Cette étape est obligatoire pour l'alignement DMARC.

Glossaire

- CNAME : enregistrement DNS (Canonical Name) qui crée un alias d'un nom vers un autre. Microsoft 365 utilise des CNAME pour héberger et gérer les clés DKIM de votre domaine.

- TXT : enregistrement DNS texte utilisé pour publier des données de vérification comme les clés publiques DKIM, les politiques SPF et DMARC.

- Sélecteur DKIM : identifiant texte (ex:

google,selector1) qui permet de localiser la clé publique dans le DNS sousselecteur._domainkey.domaine. - Microsoft Defender : portail de sécurité de Microsoft 365 (security.microsoft.com) qui centralise la gestion DKIM, SPF et DMARC.

- Console d'administration Google : interface d'administration de Google Workspace (admin.google.com) pour gérer les paramètres email dont DKIM.

- Propagation DNS : délai nécessaire pour que les modifications DNS soient visibles par tous les serveurs sur Internet, généralement entre 15 minutes et 48 heures.

- Rotation des clés : processus de remplacement périodique des clés DKIM pour limiter les risques de compromission. Recommandé tous les 3 mois.

Guides DKIM connexes

- Guide complet DKIM : comprendre DKIM de A à Z, fonctionnement, configuration et bonnes pratiques

- RSA vs Ed25519 pour DKIM : quel algorithme de signature choisir, comparaison technique et stratégie de double signature