Phishing vs spear phishing : quelle différence en 2026 ?

Par CaptainDNS

Publié le 4 mai 2026

- Le phishing cible des milliers de personnes avec un email générique ; le spear phishing cible une seule personne après reconnaissance OSINT.

- En 2024, le FBI a chiffré les pertes BEC (forme la plus coûteuse de spear) à 2,77 milliards de dollars sur 21 442 incidents.

- L'IA générative et les LLM réduisent le coût d'une campagne spear de plusieurs heures à quelques minutes : ENISA constate que plus de 80 % des campagnes phishing utilisent désormais l'IA.

- L'attaque deepfake contre Arup en 2024 a coûté 25 millions de dollars via une visioconférence avec faux CFO et collègues clonés.

- DMARC en politique reject, BIMI et formation continue restent les défenses les plus rentables : Verizon DBIR 2025 mesure une amélioration x4 du signalement après formation.

En 2024, le FBI Internet Crime Complaint Center a enregistré 859 532 plaintes pour cybercriminalité et 16,6 milliards de dollars de pertes, en hausse de 33 % par rapport à 2023. Une partie significative de ces dossiers commence par un email frauduleux. Pourtant, les responsables sécurité parlent indifféremment de phishing, spear phishing, BEC ou whaling, alors que les enjeux et les défenses ne sont pas les mêmes.

La confusion a un coût opérationnel direct. Un budget alloué à un filtre antispam classique ne protège pas un service finance contre une demande de virement crédible. Une formation centrée sur les fautes d'orthographe ne prépare pas à un email signé DKIM, irréprochable et personnalisé. Et un comité de direction qui pense « phishing » quand il devrait penser « spear » sous-estime le risque réel.

Cet article départage les concepts, s'appuie sur les rapports 2024-2025 (Verizon DBIR, IBM, ENISA, Microsoft, APWG) et illustre par des cas concrets comme Arup ou Change Healthcare. Il s'adresse aux décideurs sécurité de PME et ETI ainsi qu'aux équipes IT qui doivent prioriser leurs investissements de défense email face à la nouvelle vague d'attaques assistées par IA.

Phishing vs spear phishing : la différence en une phrase

Le phishing est une attaque de masse, envoyée à des milliers de cibles avec un message générique. Le spear phishing est une attaque ciblée : l'attaquant fait des recherches OSINT sur une victime précise, personnalise l'email avec son contexte professionnel, et exploite la confiance pour obtenir un accès, un virement ou des données. Le phishing mise sur le volume, le spear sur la précision.

Cette distinction structure tout le reste : moyens de l'attaquant, défenses utiles, coût pour la victime, traces forensiques. Un service finance qui pense « phishing » alors qu'il subit du spear phishing investit dans les mauvais contrôles : il renforce les filtres antispam au lieu de durcir les procédures de virement. Les sections suivantes détaillent chaque dimension pour permettre un diagnostic exact et un investissement défensif aligné.

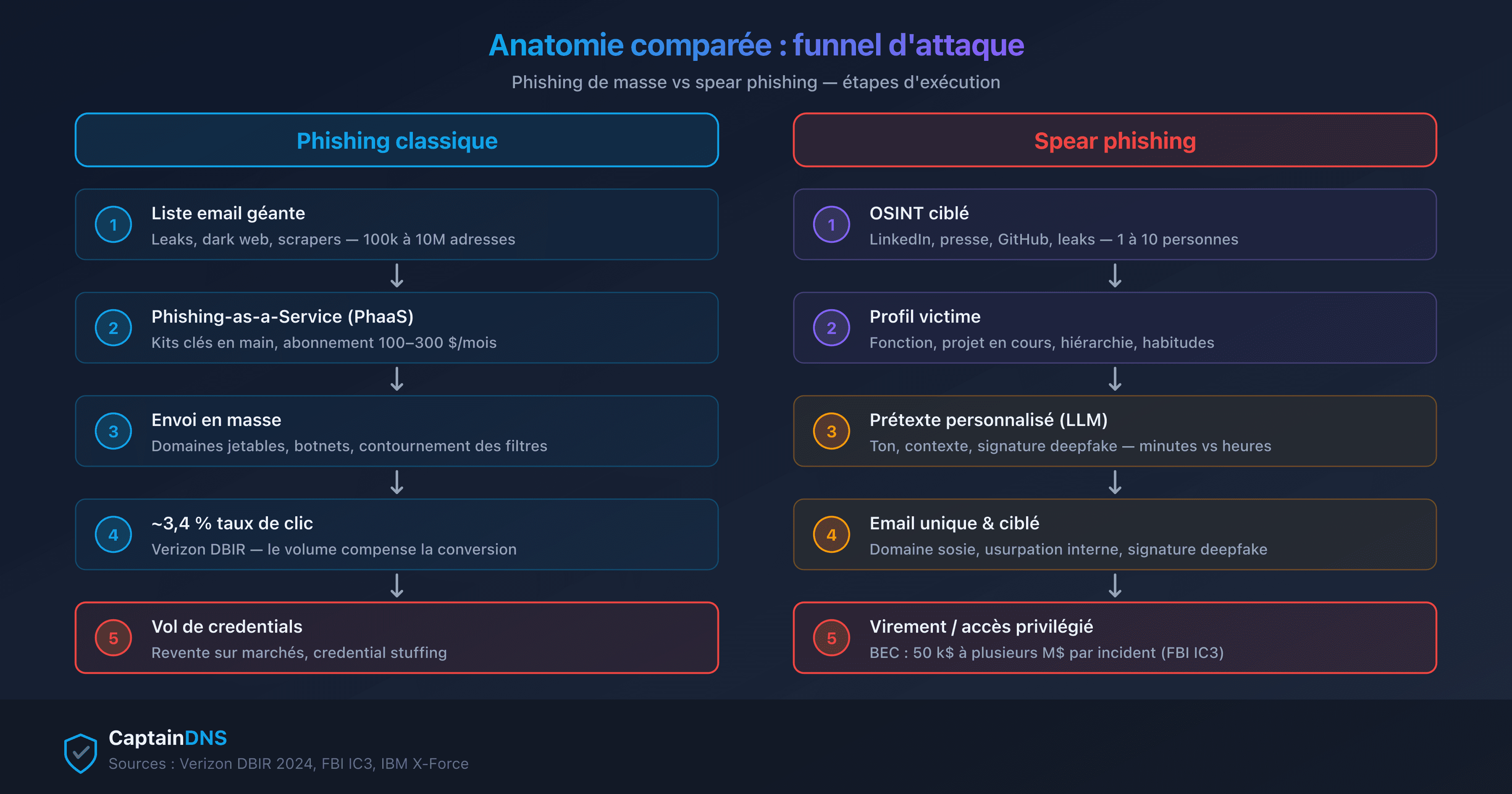

Anatomie comparée des deux attaques

Le phishing classique : volume et opportunisme

Le phishing classique fonctionne comme une campagne marketing détournée. L'attaquant loue ou achète des listes d'adresses email, déploie un kit phishing-as-a-service avec un site clone, et utilise une infrastructure jetable (domaines neufs, redirections via raccourcisseurs d'URL, hébergement éphémère). Le message est générique : « Cher client », « Votre compte sera bloqué », « Confirmez votre livraison ». Aucune connaissance préalable de la cible n'est nécessaire.

Le modèle économique repose sur la conversion à très faible taux. L'attaquant n'a pas besoin que 100 % des destinataires cliquent : 0,1 % suffit pour rentabiliser un envoi de 100 000 messages. C'est pour cette raison que le phishing classique tolère des messages mal calibrés et des sites clones grossiers. La logique reste celle du marketing direct, transposée à la fraude.

Les chiffres confirment l'échelle. L'APWG a recensé 1 003 924 attaques au premier trimestre 2025, soit plus d'un million sur trois mois. Le secteur SaaS et webmail reste la cible n°1 avec 23,3 % des attaques au quatrième trimestre 2024. Verizon DBIR 2025 mesure un délai médian de clic de 21 secondes après ouverture, et un processus complet de compromission (saisie des credentials sur le faux site) de 49 secondes. Autrement dit, entre l'ouverture de l'email et la compromission, l'utilisateur ne dispose que de moins d'une minute, ce qui rend toute analyse réfléchie peu probable. Côté efficacité, Proofpoint State of the Phish (édition 2024, la plus récente, format annuel abandonné depuis) chiffre le taux de clic moyen à 3,4 % sur l'ensemble des campagnes observées.

Les raccourcisseurs d'URL jouent un rôle clé dans cette industrie : ils masquent l'URL de destination réelle, contournent certaines listes de blocage et permettent de pivoter rapidement vers une nouvelle infrastructure quand la précédente est neutralisée. Voir Raccourcisseurs d'URL et risques de sécurité pour le détail technique.

Le spear phishing : reconnaissance et précision

Le spear phishing inverse la logique. L'attaquant identifie une cible nommée, collecte du renseignement en sources ouvertes (OSINT) sur LinkedIn, le site corporate, les communiqués de presse, GitHub et les leaks de bases de données. Il en déduit un pretexte crédible : un fournisseur connu qui réclame un paiement, un dirigeant en déplacement qui demande un virement urgent, un partenaire juridique qui transmet un dossier. L'email est techniquement souvent irréprochable : SPF, DKIM et DMARC alignés, contenu personnalisé, jargon interne.

La temporalité change aussi. Une campagne spear peut s'étaler sur plusieurs semaines de préparation, plusieurs jours de prises de contact préalables (« warm-up ») et un seul email payload final. L'attaquant peut envoyer un premier message anodin pour valider que l'adresse cible est active, vérifier le style de réponse de la victime, identifier les heures où elle consulte sa boîte. Cette phase est invisible pour les outils de détection puisque rien n'est encore malveillant.

Proofpoint observe environ 66 millions de tentatives de Business Email Compromise par mois en 2024. IBM mesure un coût moyen de 4,8 millions de dollars par compromission initiée par phishing dans son rapport Cost of a Data Breach 2025. La granularité change : on passe d'une campagne de millions d'emails à quelques messages très précis qui passent les filtres antispam parce qu'ils sont, sur le papier, légitimes. Le coût pour la victime s'élève en proportion : un seul virement frauduleux peut représenter plusieurs centaines de milliers d'euros, alors qu'un mot de passe volé via phishing classique se revend quelques dollars sur les forums underground.

Pour comprendre comment ce type d'email passe les filtres, voir Routing email et alerte Microsoft sur le spoofing.

| Critère | Phishing classique | Spear phishing |

|---|---|---|

| Cible | Liste générique (10k à 1M emails) | Individu nommé ou petit comité |

| Volume / campagne | Élevé (milliers à millions d'envois) | Faible (1 à 50 emails) |

| Personnalisation | Aucune ou minimale (« Cher client ») | Forte : nom, fonction, projet en cours, jargon interne |

| Reconnaissance préalable | Aucune | OSINT systématique (LinkedIn, site corporate, communiqués) |

| Pretexte typique | Banque, livraison, « compte bloqué » | Fournisseur connu, dirigeant, RH, juridique |

| Vecteur de monétisation | Vol de credentials, malware générique | Virement frauduleux, accès privilégié, ransomware ciblé |

| Coût moyen pour la victime | 70 M$ cumulés 2024 toutes plaintes (FBI IC3) | 4,8 M$ par breach (IBM) ; ~129 k$ médiane par incident BEC (FBI) |

| Détection automatique | Filtres antispam efficaces (taux clic 3,4 %) | Filtres souvent inopérants (email techniquement légitime) |

Trois critères du tableau méritent un commentaire opérationnel. Le coût pour la victime confirme l'asymétrie : le total cumulé des plaintes phishing/spoofing au FBI IC3 en 2024 est inférieur à la perte d'une seule grosse opération BEC. Cela ne signifie pas que le phishing classique est négligeable (la fréquence reste massive), mais qu'à budget défensif égal, prioriser la défense anti-spear a un retour sur investissement supérieur en valeur monétaire évitée. La détection automatique illustre la limite des filtres : l'efficacité statistique sur le volume cache une efficacité réelle proche de zéro sur le ciblé. La reconnaissance préalable, enfin, explique pourquoi les RSSI doivent intégrer la veille OSINT sur leur propre organisation : ce qu'un attaquant peut découvrir en 30 minutes sur LinkedIn et le site corporate dimensionne directement la surface de spear exploitable.

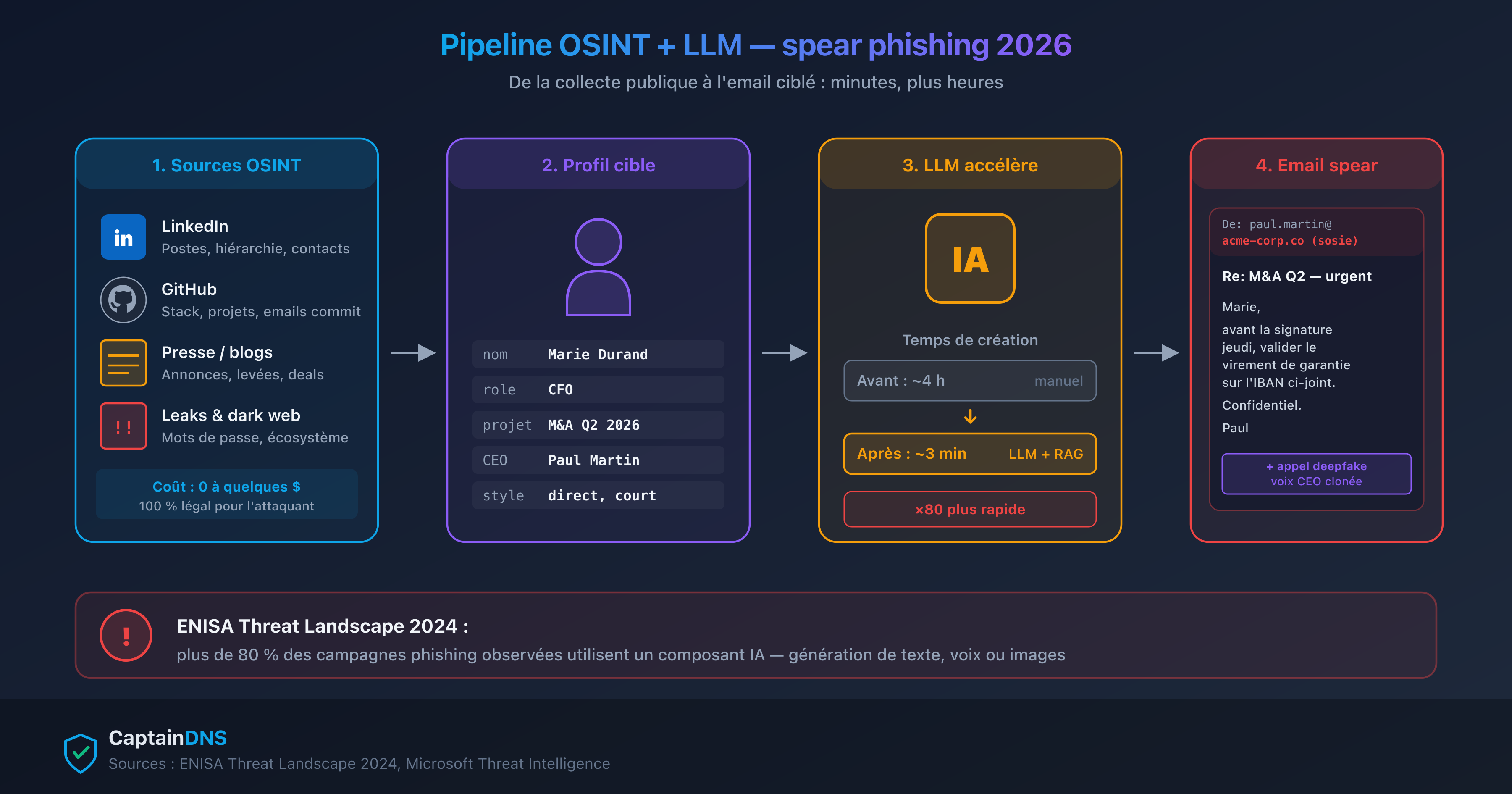

Le rôle décisif de l'OSINT en 2026

L'OSINT (Open Source Intelligence) est la brique qui sépare le phishing du spear phishing. Avant 2023, un attaquant compétent passait plusieurs heures à compiler manuellement un dossier sur sa cible : organigramme reconstitué via LinkedIn, projets en cours via les communiqués, technologies via les offres d'emploi, adresses email via des leaks publics, jargon interne via les vidéos YouTube et les podcasts d'entreprise. Le coût d'une campagne spear était dominé par cette phase de reconnaissance.

L'IA générative bouleverse cette économie. Les LLM ingèrent les données OSINT, génèrent un email personnalisé dans le style d'écriture du dirigeant, traduisent dans n'importe quelle langue cible, et produisent les variations nécessaires pour un test A/B. Le rapport ENISA Threat Landscape 2024 constate que plus de 80 % des campagnes phishing observées utilisent désormais une forme d'IA. Le filtre « email mal écrit = phishing » est obsolète.

Concrètement, le pipeline d'attaque type combine quatre briques. D'abord la collecte automatisée via des scrapers LinkedIn et des moteurs OSINT type theHarvester ou SpiderFoot. Ensuite l'agrégation des données dans une fiche cible : nom complet, fonction, manager direct, projets actifs, partenaires fournisseurs cités publiquement. Puis la génération du payload par un LLM, qui rédige plusieurs variantes de l'email en imitant le ton corporate identifié dans les communiqués officiels. Enfin l'envoi depuis une infrastructure crédible (compte fournisseur compromis ou domaine cousin enregistré quelques jours auparavant).

Les exemples concrets se multiplient. Anthropic a documenté en août 2025 le cas d'un cybercriminel solo qui a extorqué 17 organisations en utilisant Claude Code pour automatiser la collecte OSINT, la rédaction des messages d'extorsion et la négociation, avec des rançons jusqu'à plus de 500 000 dollars par victime. OpenAI a annoncé en octobre 2025 avoir disrupté plus de 40 réseaux malicieux depuis février 2024. Microsoft Digital Defense Report 2024 mesure une hausse de 146 % des attaques Adversary-in-the-Middle, soit environ 39 000 incidents AiTM par jour.

L'effet net pour les défenseurs est triple. Premier effet : le coût d'entrée pour produire une campagne spear de qualité passe de plusieurs milliers de dollars (équivalent semaines/homme d'un opérateur expérimenté) à quelques dizaines de dollars de tokens LLM. Deuxième effet : le profil de l'attaquant change. Les acteurs étatiques ne sont plus les seuls à mener des campagnes ciblées soignées ; un cybercriminel opportuniste avec un budget modéré peut désormais cibler une PME spécifique. Troisième effet : la volumétrie des campagnes ciblées augmente, ce qui rend obsolètes les hypothèses de threat modeling antérieures à 2024.

Whaling, BEC et arnaque au président : où placer ces termes ?

Quatre termes circulent dans la presse et les rapports, avec des chevauchements qui prêtent à confusion. Le tableau ci-dessous fixe les définitions pour la suite de l'article.

| Terme | Cible | Mécanique | Particularité 2026 |

|---|---|---|---|

| Spear phishing | Individu (n'importe quel niveau) | Email ciblé après OSINT | Catégorie parente |

| Whaling | Cadre dirigeant (C-level) | Spear phishing visant CEO/CFO/CTO | Enjeux élevés, communication formelle imitée |

| BEC (Business Email Compromise) | Service finance ou opérationnel | Usurpation dirigeant ou fournisseur pour virement | 2,77 Md$ de pertes 2024 (FBI), 21 442 incidents |

| CEO fraud / arnaque au président | Cadre finance ou comptable | Sous-catégorie de BEC : ordre de virement urgent du CEO | Souvent renforcé par deepfake audio/vidéo en 2024-2026 |

Cas Arup : deepfake du directeur financier à 25 millions de dollars

En janvier-février 2024, le cabinet d'ingénierie britannique Arup a perdu environ 200 millions de dollars de Hong Kong, soit 25 millions de dollars américains, dans une attaque révélée publiquement par CNN en mai 2024. Un employé du bureau de Hong Kong, initialement méfiant après réception d'un email demandant un virement, a été convaincu lors d'une visioconférence où apparaissaient le CFO basé à Londres et plusieurs collègues. Tous étaient des deepfakes vidéo et audio synthétiques. L'employé a exécuté 15 transferts vers 5 comptes bancaires hongkongais. C'est le premier cas public à 25 millions de dollars ou plus impliquant un deepfake multi-personnes en visioconférence.

Cas du géant américain de la santé : escalade après vol de credentials

Le 12 février 2024, des attaquants ont accédé au portail Citrix de Change Healthcare via des credentials volés, sans MFA activée. Le vecteur initial est un vol d'identifiants dont l'origine phishing n'a pas été confirmée publiquement, mais l'incident illustre l'escalade quand une attaque réussit. ALPHV/BlackCat a déployé un ransomware, perçu une rançon de 22 millions de dollars, puis une seconde équipe a extorqué à nouveau via un re-leak. UnitedHealth Group a déclaré mi-2025 plus de 2,8 milliards de dollars de coûts cumulés. Le ministère américain de la santé (HHS) a notifié en juillet 2025 que 192,7 millions de personnes étaient affectées par la fuite de données.

Les deux cas illustrent des dimensions différentes du même problème. Arup montre l'efficacité du deepfake combiné à un pretexte bien construit : malgré les indicateurs initiaux de suspicion (l'employé avait flairé un email douteux), la qualité de la mise en scène a renversé son jugement. Le cas Change Healthcare montre l'effet domino : un seul accès initial sans MFA cascade en chiffrement de production, fuite de données massive, paiement de rançon, et coûts long terme largement supérieurs aux investissements défensifs requis pour empêcher l'incident.

Pourquoi vos défenses anti-phishing classiques laissent passer le spear

Les filtres antispam et antiphishing reposent sur des signaux qui marchent contre le volume et beaucoup moins contre la précision. Cinq raisons expliquent pourquoi un spear bien construit traverse ces couches.

Premièrement, l'email peut être techniquement légitime. Quand l'attaquant a compromis le compte d'un fournisseur réel, son message respecte SPF, DKIM et DMARC sur un domaine authentique. Aucun signal d'authentification ne se déclenche. Le filtre antispam ne dispose alors d'aucun élément différenciant entre cet email frauduleux et un email normal du même fournisseur reçu la semaine précédente.

Deuxièmement, l'IA a tué le signal « contenu mal rédigé ». Les fautes de français, les tournures bancales et les caractères Unicode étranges étaient des indicateurs faibles mais utilisables. Ils ont disparu. Pire : les LLM peuvent désormais imiter le style d'un dirigeant à partir de quelques exemples publics (interview, post LinkedIn, édito de newsletter), ce qui rend la détection comportementale par les pairs également difficile.

Troisièmement, le volume reste sous le radar des heuristiques. Une campagne de 5 emails sur 30 jours ne déclenche aucun cluster sur les serveurs de réputation, contrairement à une campagne de masse. Les outils de threat intelligence travaillent sur la corrélation : sans corrélation possible, ils sont aveugles. C'est un angle mort structurel et pas un défaut de configuration.

Quatrièmement, les pretextes exploitent des routines connues. Un email RH pour signer un avenant, une note du juridique pour transmettre un NDA, une demande de mise à jour de RIB d'un fournisseur dans la routine comptable : ces flux sont quotidiens et déjà acceptés. L'attaquant ne demande pas une action exceptionnelle ; il demande une action habituelle, dans la fenêtre temporelle habituelle, avec le ton habituel.

Cinquièmement, les indicateurs structurels manquent. Verizon DBIR 2025 confirme que l'email reste un vecteur dans 27 % des breaches, que le phishing représente 57 % des tactiques d'ingénierie sociale, et 16 % des vecteurs initiaux. Sur la zone EMEA, le phishing pèse 19 % des breaches. Ces chiffres signifient que même avec les défenses les plus modernes (filtres EDR, sandbox de pièces jointes, scan d'URL réécrites), le phishing reste l'un des trois vecteurs initiaux les plus fréquents. Pour aller plus loin sur les signaux d'en-tête, voir Bypass des filtres email et drapeaux rouges en en-têtes.

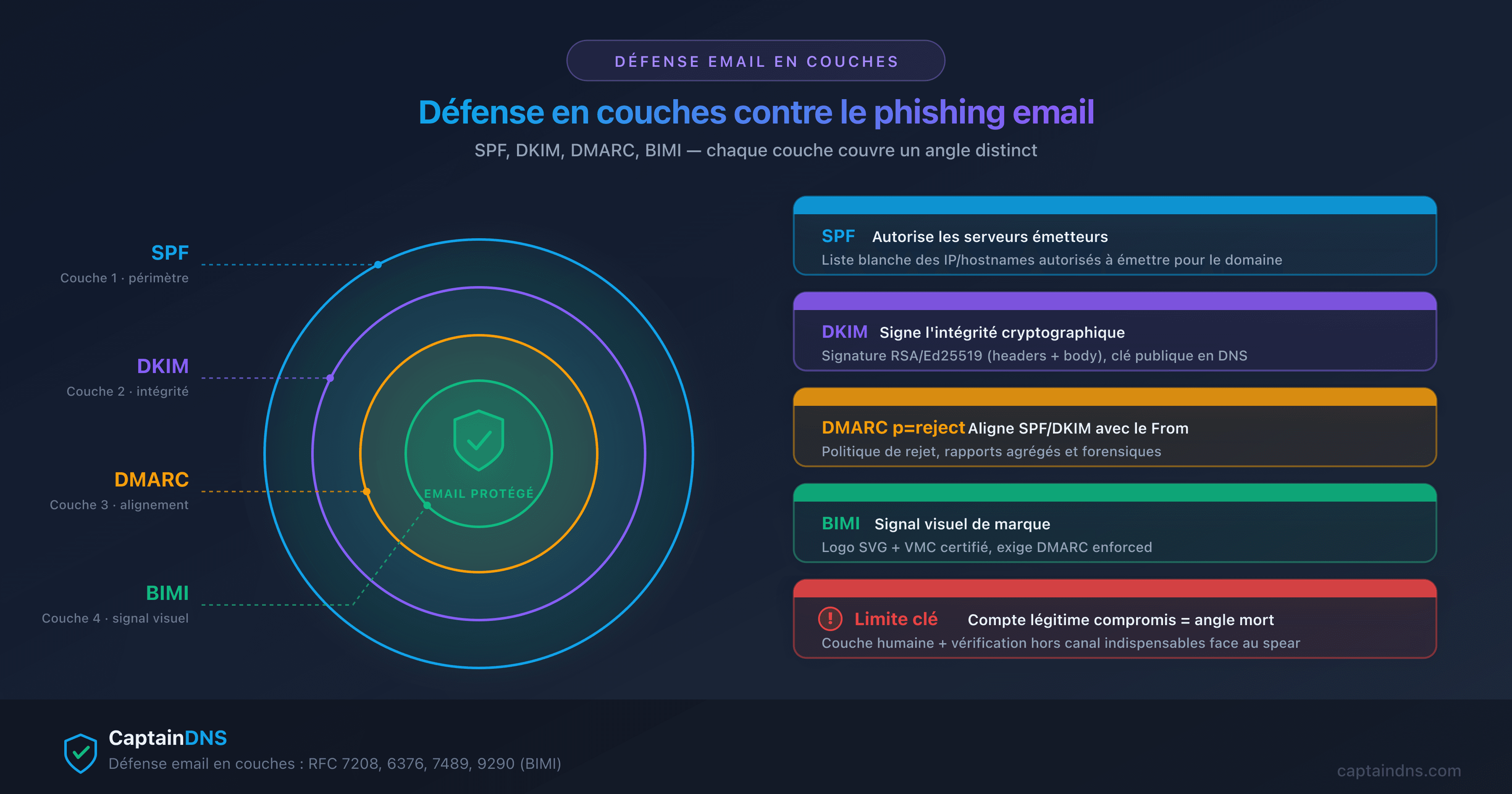

La défense en couches : DMARC, SPF, DKIM, BIMI

Aucune couche unique ne suffit contre le spear phishing. La défense efficace combine trois familles de contrôles : authentification email, contrôle d'accès et formation.

L'authentification email forme le socle. SPF déclare les serveurs autorisés à envoyer pour un domaine. DKIM signe cryptographiquement les messages sortants. DMARC aligne les deux et donne au destinataire une politique à appliquer en cas d'échec. La politique p=reject est le seuil opérationnel : elle bloque toute usurpation directe du domaine légitime. Elle ne stoppe pas les attaques depuis un compte interne compromis, ni l'usurpation par domaine cousin (par exemple captaindns-finance.com au lieu de captaindns.com). Pour une vue prospective, voir DMARCbis : ce qui change dans la nouvelle RFC.

Le déploiement DMARC se fait par paliers. La première étape consiste à publier une politique p=none qui collecte simplement les rapports agrégés (RUA) sans impact sur la délivrabilité. La deuxième étape valide que les sources légitimes (mailing professionnel, factures, newsletters, applications SaaS) sont alignées et passent SPF/DKIM. La troisième étape passe à p=quarantine, ce qui place les messages non alignés en spam. La quatrième et dernière étape passe à p=reject, ce qui rejette définitivement. Sauter directement à p=reject sans la phase de monitoring expose l'entreprise à perdre des emails légitimes.

BIMI ajoute un signal visuel post-DMARC : le logo vérifié de l'expéditeur s'affiche dans la boîte de réception, ce qui aide les utilisateurs à différencier un message légitime d'un domaine cousin. Ce contrôle ne fonctionne que si DMARC est déjà en p=quarantine ou p=reject. BIMI requiert également un certificat VMC ou CMC délivré par une autorité de certification reconnue, ce qui ajoute un coût annuel mais constitue une preuve d'identité visuelle particulièrement efficace contre les domaines cousins.

Sur le contrôle d'accès, les clés FIDO2 neutralisent les attaques AiTM en liant l'authentification au domaine. Une clé FIDO2 refuse de signer une assertion d'authentification pour un domaine qui ne correspond pas à celui enregistré lors de l'inscription, ce qui rend les proxies type EvilGinx2 ou Modlishka inopérants. Sur la détection, IBM Cost of a Data Breach 2025 mesure que l'IA défensive réduit le délai d'identification et de confinement de 80 jours en moyenne, soit environ 1,9 million de dollars d'économies par breach. La moyenne globale reste 241 jours pour identifier et contenir une compromission, ce qui laisse beaucoup de marge à l'attaquant pour exfiltrer ou chiffrer.

La formation reste l'investissement le plus rentable. Verizon DBIR 2025 mesure une amélioration multipliée par 4 du taux de signalement après une campagne de formation sérieuse. Une formation efficace inclut des simulations régulières (idéalement mensuelles), des scénarios variés (BEC, deepfake, AiTM, quishing), et un retour individuel pédagogique plutôt que punitif. Côté cadre d'analyse, les techniques se mappent à MITRE ATT&CK : T1566.001 (pièce jointe), T1566.002 (lien) et T1566.003 (service tiers).

Vérifiez votre configuration DMARC : utilisez le vérificateur DMARC CaptainDNS pour analyser votre politique, vos rapports et l'alignement SPF/DKIM en quelques secondes.

Playbook : que faire si un spear phishing atteint la boîte ?

Quand un email suspect arrive dans une boîte sensible (finance, direction, IT), la qualité de la réponse dans les 30 premières minutes détermine l'issue. Cinq étapes structurent un playbook minimal et reproductible, à intégrer dans la documentation interne et les sessions de formation.

- Ne pas cliquer ni répondre. Capturer l'email avec ses en-têtes complets (chez la plupart des clients : « Afficher l'original » ou « View source »). Les en-têtes contiennent les signaux d'authentification (SPF, DKIM, DMARC) et le chemin SMTP réel. Ne pas non plus transférer l'email en clair sans précautions, car certains clients réécrivent les en-têtes au moment du forward et perdent les signatures DKIM.

- Vérifier le domaine d'envoi. Lire le

Return-Pathet leFromdans les en-têtes, pas le nom affiché. Comparer avec les domaines légitimes connus du correspondant. Vérifier l'alignement SPF/DKIM/DMARC dans les en-têtesAuthentication-Results. Faire attention aux homoglyphes (caractères Unicode visuellement similaires) qui peuvent transformer unpaypal.comen domaine cousin imperceptible à l'œil nu. - Vérifier les URL. Toute URL contenue dans l'email doit être passée dans un vérificateur multi-bases avant tout clic. La vérification doit interroger plusieurs bases de threat intelligence indépendantes pour réduire les faux négatifs : un domaine récent ou peu signalé peut être absent d'une base mais présent dans une autre.

- Confirmer hors canal toute demande financière ou sensible. Appeler le correspondant sur un numéro déjà connu (annuaire interne, carte de visite), pas le numéro fourni dans l'email. Pour les demandes de virement, double validation par un second responsable. La règle interne doit être absolue : aucune dérogation possible « par urgence », car c'est précisément le levier que l'attaquant exploite.

- Signaler à l'équipe sécurité. Utiliser le bouton « Phishing report » du client mail si présent, ou transférer en pièce jointe (

.eml) à l'adresse SOC. Ne pas supprimer l'email avant traitement. Le SOC pourra rechercher d'autres occurrences dans les boîtes de l'organisation, identifier les destinataires qui auraient cliqué et appliquer une réponse coordonnée.

Avant de cliquer sur un lien suspect : passez l'URL dans le vérificateur d'URL phishing qui interroge Google Safe Browsing, URLhaus, PhishTank et VirusTotal en une requête.

Si le clic a déjà eu lieu, la procédure de réponse change ; un guide dédié est référencé en fin d'article dans la section « Pour aller plus loin ».

Pour les organisations de plus de 50 salariés, ce playbook doit être documenté formellement, testé deux fois par an avec un exercice grandeur nature, et accompagné d'une procédure d'escalade qui inclut la cellule juridique et le délégué à la protection des données (DPO) en cas de fuite confirmée. Pour les structures plus petites, une procédure écrite de 2 pages remise à chaque salarié couvre l'essentiel.

FAQ

Quelle est la différence entre phishing et spear phishing ?

Le phishing envoie un message générique à des milliers de cibles ; le spear phishing cible une personne précise après recherche OSINT. La différence se mesure dans la personnalisation, le volume et le coût pour la victime. Le BEC, sous-catégorie de spear, a coûté 2,77 milliards de dollars en 2024 selon le FBI.

Le spear phishing est-il illégal ?

Oui. En France, le spear phishing relève de l'article 323-1 du Code pénal (accès frauduleux à un système de traitement automatisé de données, 3 ans de prison et 100 000 euros d'amende, jusqu'à 5 ans et 150 000 euros en cas de modification ou suppression de données) et de l'escroquerie de l'article 313-1 (5 ans et 375 000 euros), avec des circonstances aggravantes prévues à l'article 313-2 pouvant porter la peine à 7 ans et 750 000 euros. Aux États-Unis, le CFAA et les lois fédérales sur la fraude électronique s'appliquent.

Qui sont les cibles privilégiées du spear phishing ?

Les cadres dirigeants (whaling), les responsables financiers (BEC, arnaque au président), les administrateurs IT (accès privilégiés) et les responsables RH (données personnelles). Le rapport ENISA 2024 identifie l'administration publique comme cible n°1, à 19 % des campagnes analysées.

Comment reconnaître un spear phishing en 2026 ?

Le contenu textuel n'est plus un indicateur fiable car l'IA produit des emails sans faute. Vérifiez le domaine d'envoi réel dans les en-têtes (pas le nom affiché), l'alignement DMARC, et confirmez hors canal toute demande financière ou de credentials. Une URL suspecte se vérifie dans un outil multi-bases.

Comment prévenir le spear phishing dans une entreprise ?

Combinez DMARC en politique reject avec SPF et DKIM pour bloquer l'usurpation de domaine, formez les utilisateurs aux nouvelles techniques (deepfake, OSINT, IA générative) avec simulations régulières, déployez des clés FIDO2 pour neutraliser AiTM, et imposez une procédure de double validation hors canal pour tout virement. Verizon DBIR 2025 mesure une amélioration x4 du signalement après formation.

Qu'est-ce que l'arnaque au président et le whaling ?

L'arnaque au président est une forme de BEC où l'attaquant usurpe l'identité du dirigeant pour obtenir un virement urgent. Le whaling vise plus largement n'importe quel cadre dirigeant. Ces attaques se renforcent en 2024-2026 avec les deepfakes audio et vidéo : Arup a perdu 25 millions de dollars en 2024 via une visioconférence avec un faux CFO et de faux collègues.

Le BEC est-il vraiment plus coûteux que le phishing classique ?

Oui, largement. Le FBI IC3 chiffre les pertes BEC 2024 à 2,77 milliards de dollars sur 21 442 incidents, soit environ 129 000 dollars par cas. Cumulé depuis 2015, le BEC a coûté 17,1 milliards de dollars. Le phishing/spoofing classique (193 407 plaintes) totalise environ 70 millions de dollars en 2024, soit 40 fois moins en pertes malgré 9 fois plus de plaintes.

Glossaire

- Phishing : envoi massif d'emails frauduleux génériques à des milliers de cibles, mise sur le volume et le faible coût d'attaque.

- Spear phishing : attaque email ciblée sur un individu nommé, après reconnaissance OSINT, avec personnalisation forte.

- Whaling : sous-catégorie de spear phishing visant les cadres dirigeants (C-level, comité de direction).

- BEC (Business Email Compromise) : attaque ciblée usurpant un dirigeant, fournisseur ou partenaire pour obtenir un virement frauduleux ou des données sensibles.

- CEO fraud (arnaque au président) : sous-catégorie de BEC où l'attaquant se fait passer pour le CEO et exige un virement urgent.

- OSINT (Open Source Intelligence) : collecte de renseignement à partir de sources publiques (LinkedIn, site corporate, réseaux sociaux, communiqués), brique de reconnaissance du spear phishing.

- AiTM (Adversary-in-the-Middle) : attaque de phishing par proxy transparent qui intercepte le cookie de session après authentification MFA réussie.

- Deepfake phishing : variante de spear/BEC utilisant une voix ou vidéo synthétique pour usurper un dirigeant en visioconférence ou téléphone.

Pour aller plus loin

- Comment reconnaître un email de phishing en 2026

- Que faire si vous avez cliqué sur un lien de phishing

- Statistiques phishing 2025-2026 : tendances APWG et IA

Sources

- Verizon Data Breach Investigations Report 2025

- IBM Cost of a Data Breach Report 2025 (lien dans la section « Le spear phishing : reconnaissance et précision »)

- FBI Internet Crime Complaint Center (IC3) 2024 Report (lien dans l'introduction)

- APWG Phishing Activity Trends Report Q1 2025 (lien dans la section « Le phishing classique »)

- ENISA Threat Landscape 2024 (lien dans la section « Le rôle décisif de l'OSINT »)

- Microsoft Digital Defense Report 2024

- Anthropic Threat Report août 2025 (lien dans la section « Le rôle décisif de l'OSINT »)

- CNN, Arup deepfake scam, mai 2024 (lien dans la section « Cas Arup »)