Raccourcisseurs d'URL : pourquoi bit.ly, t.ly et leurs semblables sont devenus l'arme préférée du phishing

Par CaptainDNS

Publié le 25 mars 2026

- Les raccourcisseurs d'URL sont devenus le vecteur de distribution privilégié du phishing : 48 % des liens malveillants utilisent la redirection d'URL en 2025

- Six services concentrent la majorité des abus : t.ly, TinyURL, Rebrand.ly, Is.gd, Goo.su (89 % de malware) et Qrco.de

- Les attaquants exploitent la rotation de liens, le cloaking adaptatif et les chaînes multi-couches pour contourner les passerelles de sécurité email (SEG)

- Vérifier un lien raccourci exige deux étapes : dérouler la chaîne de redirections, puis analyser la destination finale contre les bases de renseignement sur les menaces

- Le risque ne disparaît pas après la campagne : la fermeture ou le rachat d'un raccourcisseur peut transformer des millions de liens légitimes en vecteurs d'attaque

En 2025, un email malveillant est envoyé toutes les 19 secondes dans le monde. Ce chiffre, publié par Cofense dans son rapport annuel 2026, représente une augmentation de 204 % du volume de phishing par rapport à l'année précédente, où la cadence était d'un email toutes les 42 secondes. Derrière cette explosion, une constante : près de la moitié des liens de phishing reposent sur la redirection d'URL pour masquer leur destination réelle. Le raccourcisseur d'URL, conçu à l'origine pour simplifier le partage de liens longs sur les réseaux sociaux, est devenu l'outil d'obfuscation favori des cybercriminels.

Le paradoxe est frappant. Des services comme bit.ly, t.ly ou TinyURL ont été créés pour la commodité : transformer une URL de 200 caractères en un lien court de 20 caractères, traçable et partageable. Mais cette même commodité profite aux attaquants. Un lien raccourci masque totalement la destination. Le domaine affiché (bit.ly, tinyurl.com) est toujours légitime. C'est la destination finale, invisible avant le clic, qui est malveillante. Les filtres de sécurité email, entraînés à analyser les domaines visibles, attribuent au lien la réputation du raccourcisseur, pas celle du site de phishing qui se cache derrière.

Cet article examine comment les raccourcisseurs fonctionnent, quels services sont les plus exploités (données Cofense Intelligence, juillet 2024 à juin 2025), quelles techniques les attaquants utilisent pour contourner les filtres de sécurité, et comment vous pouvez vérifier n'importe quel lien raccourci avant de cliquer. Quatre incidents réels de 2024-2025 illustrent la menace. La dernière section propose des recommandations concrètes pour les particuliers et les entreprises.

Comment fonctionne un raccourcisseur d'URL

Un raccourcisseur d'URL est un service web qui associe un identifiant court (un hash alphanumérique de 5 à 10 caractères) à une URL longue de destination. Quand un utilisateur clique sur le lien court, le serveur du raccourcisseur cherche l'identifiant dans sa base de données clé-valeur, récupère l'URL associée, et renvoie une réponse HTTP de redirection (code 301 ou 302) avec l'URL de destination dans l'en-tête Location.

Le processus complet se déroule en quelques millisecondes :

- L'utilisateur soumet une URL longue au raccourcisseur (via l'interface web ou l'API)

- Le service génère un identifiant unique (hash aléatoire ou séquentiel)

- Le couple identifiant/URL est stocké dans la base de données

- Le service retourne le lien court :

https://t.ly/Ab3Cd - Au clic, le serveur résout l'identifiant et redirige vers la destination

Le type de redirection compte

La distinction entre les codes HTTP 301 et 302 n'est pas anecdotique. Elle détermine le comportement des navigateurs et des moteurs de recherche face au lien raccourci.

| Code | Type | Mise en cache | Comportement SEO | Usage par les raccourcisseurs |

|---|---|---|---|---|

| 301 | Permanent | Oui, le navigateur mémorise | Le PageRank est transféré à la destination | t.ly, TinyURL (par défaut) |

| 302 | Temporaire | Non, chaque clic repasse par le serveur | Le PageRank reste sur le raccourcisseur | bit.ly, Rebrand.ly |

| 307 | Temporaire (strict) | Non | Préserve la méthode HTTP (POST reste POST) | Rare pour les raccourcisseurs |

La plupart des raccourcisseurs utilisent la redirection 302 (temporaire). Ce choix est délibéré : il force chaque clic à transiter par le serveur du raccourcisseur, ce qui permet de comptabiliser les statistiques. Une redirection 301 serait mise en cache par le navigateur, et les clics suivants iraient directement à la destination sans passer par le serveur de statistiques.

Les statistiques comme argument commercial

Au-delà de la simple redirection, les raccourcisseurs proposent un tableau de bord analytique pour chaque lien créé. Le propriétaire du lien peut consulter le nombre de clics, la répartition géographique des visiteurs, le navigateur et l'appareil utilisés, l'heure de chaque clic, et la page d'origine du clic (referrer). Certains services comme Rebrand.ly et bit.ly vendent des plans premium avec des analyses plus détaillées, la personnalisation du domaine et l'intégration avec des plateformes marketing.

Cette fonctionnalité analytique est un argument légitime pour les marketeurs. Mais ce qui sert le marketing sert aussi le crime. Les statistiques de clics deviennent un outil de renseignement pour les attaquants : combien de victimes ont cliqué, depuis quel pays, à quelle heure. Ces données de première main leur permettent d'ajuster leur campagne en temps réel.

Le problème de confiance fondamental

Le raccourcisseur crée une dissociation totale entre ce que l'utilisateur voit et ce qu'il visite. Le domaine affiché dans le lien (bit.ly, t.ly, tinyurl.com) est le domaine du raccourcisseur, pas celui de la destination. Les systèmes de réputation de domaine, les filtres anti-phishing et le jugement humain se basent tous sur le domaine visible. Quand ce domaine est celui d'un service légitime utilisé par des millions de personnes, toutes les défenses se relâchent.

C'est cette dissociation qui fait du raccourcisseur un vecteur d'attaque si efficace. Le principe est brutal dans sa simplicité : le domaine que vous voyez est toujours « propre ». Le domaine que vous visitez ne l'est pas forcément.

Les 6 raccourcisseurs les plus exploités par les attaquants

Cofense Intelligence a analysé les campagnes de phishing et de malware utilisant des raccourcisseurs d'URL entre juillet 2024 et juin 2025. Six services concentrent la grande majorité des abus. Leur point commun : des fonctionnalités gratuites ou presque, un accès API sans vérification poussée, et des contrôles de sécurité insuffisants sur les liens créés.

| Service | Taux de malware | Spécialité | Particularité exploitée |

|---|---|---|---|

| t.ly | ~15 % | Vol d'identifiants (credential phishing) | API complète + essai gratuit de 5 jours |

| TinyURL | 17 % | Vol d'identifiants | API disponible sans restriction majeure |

| Rebrand.ly | 10 % | Liens de marque personnalisés | Domaines personnalisés qui imitent des marques |

| Is.gd | 49 % | Distribution de malware | API sans création de compte requise |

| Goo.su | 89 % | Distribution de malware | Imite le domaine goo.gl de Google |

| Qrco.de | ~4 % | QR codes de phishing | Génère des QR codes + essai gratuit de 14 jours |

t.ly : le leader en volume

t.ly est le raccourcisseur le plus fréquemment observé dans les campagnes de phishing selon les données Cofense. Environ 85 % des liens t.ly malveillants servent au vol d'identifiants (pages de connexion imitant Microsoft 365, Google Workspace ou des services bancaires). Les 15 % restants distribuent du malware. L'API de t.ly permet la création programmatique de liens en masse, et l'essai gratuit de 5 jours donne accès à des fonctionnalités premium suffisantes pour lancer une campagne complète avant que le compte ne soit suspendu.

Is.gd : l'API ouverte à tous

Is.gd se distingue par un taux de malware de 49 %, le plus élevé parmi les raccourcisseurs « généralistes ». La raison principale : son API ne requiert aucune création de compte. N'importe qui peut générer des liens en masse par simple appel HTTP, sans fournir d'adresse email ni passer de vérification. Cette absence de barrière à l'entrée en fait un outil de choix pour l'automatisation de campagnes malveillantes à grande échelle.

Goo.su : le faux Google

Goo.su affiche un taux de malware de 89 %, le plus élevé de tous les raccourcisseurs analysés. Son nom de domaine n'est pas anodin : il imite délibérément goo.gl, l'ancien raccourcisseur de Google fermé en 2019. Les victimes qui voient un lien goo.su/... dans un email peuvent le confondre avec un ancien lien Google légitime. Les malwares distribués via Goo.su incluent Pure Logs Stealer, Lumma Stealer et Remcos RAT, des outils de vol de données et de contrôle à distance.

Le 20 avril 2025, une campagne massive utilisant Google AppSheet comme relais et Goo.su comme raccourcisseur a représenté 10,88 % du volume mondial de phishing sur cette seule journée.

Qrco.de : la convergence QR et phishing

Qrco.de combine la génération de QR codes et le raccourcissement d'URL. L'attaquant crée un lien raccourci malveillant et obtient simultanément un QR code prêt à imprimer. Les QR codes malveillants sont distribués par email, sur des affiches physiques, ou intégrés dans des PDF. La victime scanne le code avec son téléphone et atterrit sur la page de phishing sans jamais voir l'URL de destination. L'essai gratuit de 14 jours donne le temps de lancer et de conclure une campagne.

Les raccourcisseurs créés pour les arnaques

Au-delà des services légitimes détournés, des raccourcisseurs sont créés spécifiquement pour les campagnes frauduleuses. En mai 2024, les domaines kn8.site, vt7.site, shortener.space et shorter.gg ont tous été enregistrés le même jour (27 mai 2024) via le bureau d'enregistrement Hostinger. Selon l'analyse d'Allure Security, ces domaines sont liés à Ainka Technology Solutions, une entité basée au Vietnam. Ils ont servi exclusivement à héberger des pages de connexion bancaires frauduleuses. Google Safe Browsing n'a signalé ces domaines que plusieurs semaines après le début des campagnes.

Les géants ne sont pas épargnés

bit.ly et t.co (le raccourcisseur intégré de X/Twitter) figurent dans le top 10 des sources de phishing à l'échelle mondiale, selon les données du TWNIC (Taiwan Network Information Center), qui a collecté plus de 15 millions d'indicateurs de phishing entre janvier et septembre 2025. La différence avec les services plus petits : bit.ly et t.co ont des équipes de sécurité dédiées et des systèmes de détection automatisés. Mais le volume de liens créés chaque jour (des dizaines de millions) rend le filtrage exhaustif impossible.

Raccourcisseurs d'URL et phishing : chiffres clés 2025

Statistiques sur l'exploitation des raccourcisseurs d'URL dans les campagnes de phishing et de malware en 2025.

Fréquence des emails malveillants

Intervalle entre deux emails malveillants en 2025

Liens phishing avec redirection

Proportion de liens de phishing utilisant la redirection

Taux de malware Goo.su

Taux de malware dans les liens générés via Goo.su

URLs de phishing uniques

URLs de phishing jamais vues auparavant

Techniques d'exploitation : de l'obfuscation au contournement des filtres

Les raccourcisseurs d'URL ne servent pas uniquement à masquer une destination. Les attaquants les intègrent dans des chaînes d'attaque sophistiquées qui exploitent les faiblesses structurelles des systèmes de sécurité. Voici les principales techniques documentées en 2024-2025.

Automatisation par API

La plupart des raccourcisseurs offrent une API REST qui permet de créer des liens par appel programmatique. Un script peut générer des centaines de liens raccourcis en quelques minutes, chacun pointant vers une variante de la page de phishing. Cette automatisation permet la rotation de liens : quand un lien est signalé et bloqué, l'attaquant active le lien suivant dans la rotation. La durée de vie moyenne d'un lien de phishing avant détection est de quelques heures. Avec une rotation automatisée, la campagne survit à la détection de chaque lien individuel.

Is.gd est particulièrement vulnérable à cette technique : son API ne requiert ni compte, ni clé, ni CAPTCHA. Un simple appel GET suffit pour créer un lien.

Les statistiques comme outil de renseignement

Les tableaux de bord analytiques des raccourcisseurs fournissent aux attaquants des données précieuses sur leur campagne. Le nombre de clics révèle le taux d'ouverture réel de l'email de phishing. La répartition géographique confirme que la campagne atteint le pays ciblé. Les horodatages indiquent les heures de pic d'activité des victimes. Le type de navigateur et d'appareil permet d'optimiser la page de phishing pour les plateformes les plus courantes.

Ces données de première main sont plus fiables que les estimations, et les attaquants les utilisent pour affiner leurs campagnes suivantes.

Rotation de liens et modification post-création

Certains raccourcisseurs permettent de modifier l'URL de destination après la création du lien. C'est une fonctionnalité légitime (corriger une faute de frappe dans l'URL, mettre à jour une promotion). Mais elle rend le scan initial du lien totalement inutile.

Le scénario type : l'attaquant crée un lien raccourci pointant vers une page légitime (un article Wikipedia, un document Google Drive public). Le lien passe les filtres de sécurité email sans déclencher d'alerte. Quelques heures après la livraison de l'email, l'attaquant modifie la destination vers la page de phishing. Quand la victime clique, le lien mène désormais au site malveillant, mais le scan initial l'avait déclaré « propre ».

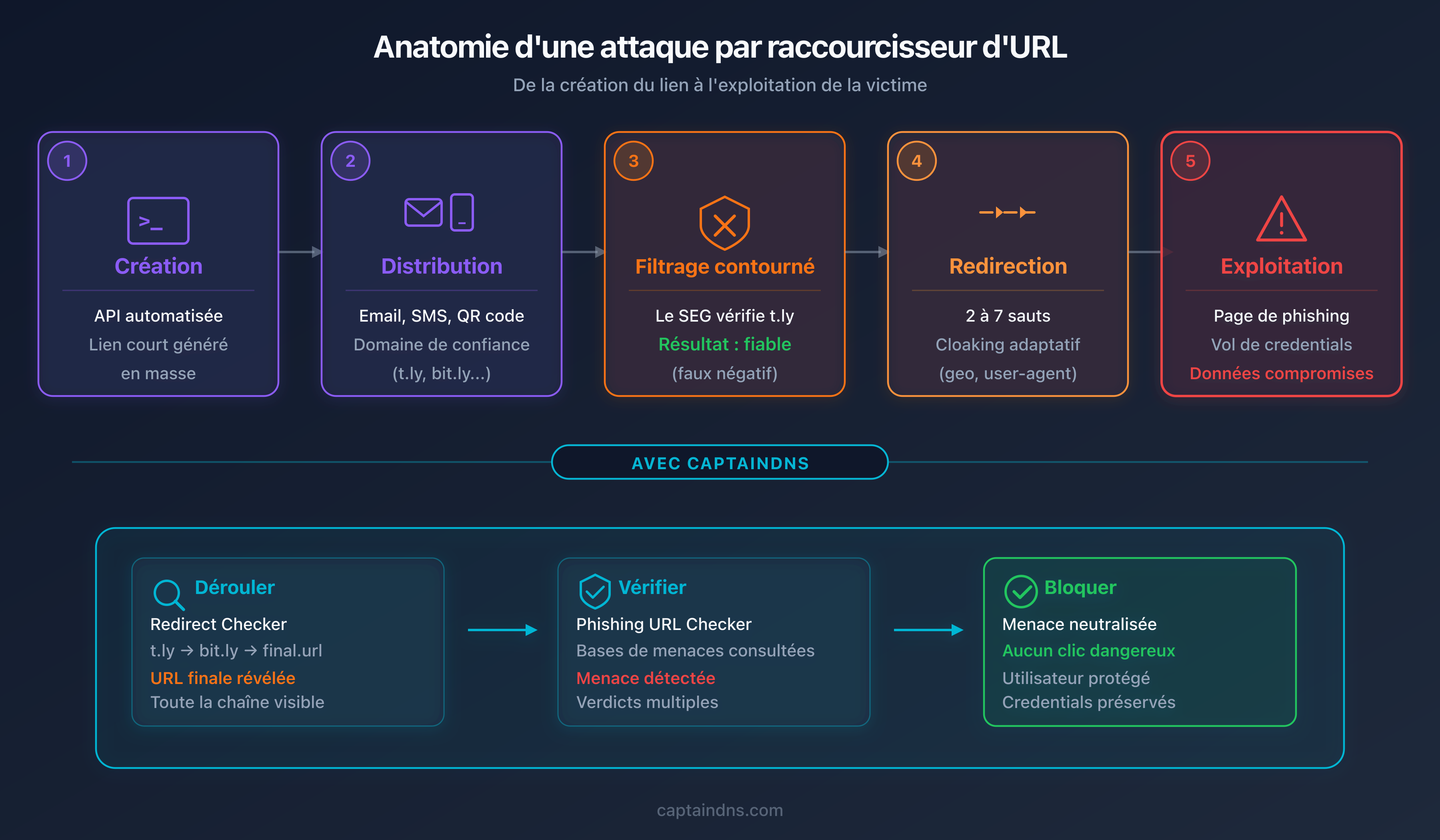

Chaînes de redirections multi-couches

Pour maximiser l'obfuscation, les attaquants enchaînent plusieurs raccourcisseurs et des redirections ouvertes (open redirects) sur des sites légitimes. Une chaîne typique comporte 3 à 7 sauts :

t.ly/Ab3Cd

→ 302 → tinyurl.com/y7x8z9

→ 302 → sites.google.com/redirect?url=...

→ 302 → firebasestorage.googleapis.com/...

→ 302 → secure-login-verification.xyz/portal

Chaque domaine intermédiaire (t.ly, tinyurl.com, sites.google.com, firebasestorage.googleapis.com) est un domaine de confiance. Les filtres qui analysent domaine par domaine ne trouvent rien de suspect. Seul un outil qui suit la chaîne complète jusqu'à la destination finale révèle le site malveillant au bout. Le vérificateur de redirections de CaptainDNS suit jusqu'à 30 sauts et affiche chaque étape intermédiaire, ce qui permet de visualiser ces chaînes en entier.

Cloaking adaptatif

Le cloaking adaptatif est une technique avancée où la page de destination change en fonction du visiteur. Le serveur malveillant analyse plusieurs paramètres avant de décider quel contenu afficher :

- User-Agent : si le visiteur est un bot de scan de sécurité (identifiable par son User-Agent), le serveur affiche une page anodine. Si c'est un navigateur humain, il affiche la page de phishing.

- Adresse IP et géolocalisation : la page de phishing n'est présentée qu'aux visiteurs du pays ciblé. Les visiteurs d'autres pays voient une page d'erreur 404 ou sont redirigés vers Google.

- Heure et jour : la campagne n'est active que pendant les heures de bureau du fuseau horaire ciblé, quand les victimes sont devant leur ordinateur professionnel.

- Referrer : seuls les clics provenant d'un client email (pas de lien direct dans le navigateur) déclenchent l'affichage de la page de phishing.

Ces critères combinés rendent la détection par les scanners automatisés extrêmement difficile. Le scanner de sécurité qui visite le lien hors des heures ciblées, depuis un datacenter américain, avec un User-Agent de bot, ne verra jamais la page de phishing.

Le contournement des passerelles email (SEG)

Les passerelles de sécurité email (Secure Email Gateways, ou SEG) sont censées filtrer les emails malveillants avant qu'ils n'atteignent la boîte de réception. Leur fonctionnement repose sur l'analyse des domaines présents dans l'email. Un lien vers bit.ly obtient un score de réputation élevé, car bit.ly est un domaine légitime utilisé par des millions d'entreprises. Le SEG laisse passer l'email.

Les chiffres sont alarmants : selon plusieurs rapports convergents, près de la moitié des emails de phishing et de BEC (Business Email Compromise) contournent les SEG traditionnels. Menlo Security rapporte une augmentation de 198 % des attaques de phishing basées sur le navigateur en six mois, dont 30 % classées comme « évasives », c'est-à-dire spécifiquement conçues pour échapper aux filtres.

Le coût moyen d'une compromission par phishing est estimé à 4,88 millions de dollars par le rapport IBM Cost of a Data Breach 2025. Le FBI IC3 a enregistré 502 millions de dollars de pertes directes liées au phishing par email en 2024, avec un coût médian de 600 dollars par incident.

Le phishing polymorphe

76 % des URLs de phishing observées en 2025 sont uniques, c'est-à-dire jamais vues auparavant par les systèmes de détection. 82 % des empreintes (hash) de fichiers malveillants sont également uniques. Cette nature polymorphe rend les approches basées sur les signatures (listes noires de domaines connus) structurellement obsolètes. Chaque campagne utilise de nouvelles URLs, de nouveaux domaines, de nouveaux fichiers. La détection repose de plus en plus sur l'analyse comportementale et la combinaison de plusieurs sources de renseignement.

Les malwares distribués via les raccourcisseurs incluent des souches bien connues : Pure Logs Stealer (vol de mots de passe stockés dans le navigateur), Lumma Stealer (vol de portefeuilles crypto et de cookies de session), Remcos RAT (contrôle à distance complet de la machine), et Cobalt Strike (outil de post-exploitation).

KnowBe4 rapporte que 74,3 % des emails de phishing analysés en décembre 2024 contenaient des éléments polymorphes : URLs générées dynamiquement, domaines à usage unique, et charges utiles personnalisées pour chaque destinataire.

Cas concrets : les attaques qui ont marqué 2024-2025

Les techniques décrites ci-dessus ne sont pas théoriques. Voici quatre incidents documentés qui illustrent l'exploitation réelle des raccourcisseurs d'URL.

Cas 1 : abus de la réécriture de liens Proofpoint (juin-juillet 2025)

Proofpoint est l'un des principaux fournisseurs de passerelles de sécurité email. Son système de réécriture de liens (« link wrapping ») réécrit les URLs dans les emails entrants pour les faire transiter par ses propres serveurs de vérification. L'URL réécrite utilise le domaine urldefense.proofpoint.com, un domaine universellement accepté par les filtres de sécurité.

En juin et juillet 2025, des attaquants ont exploité cette mécanique en sens inverse. Selon un rapport de Cloudflare, la chaîne d'attaque fonctionnait ainsi :

Email → lien Bitly

→ 302 → urldefense.proofpoint.com/... (link wrapping Proofpoint)

→ 302 → page de phishing imitant Microsoft 365

L'astuce : en routant le lien de phishing à travers le système de Proofpoint lui-même, les attaquants bénéficiaient de la réputation irréprochable du domaine urldefense.proofpoint.com. Tous les autres filtres de sécurité, chez les destinataires qui n'étaient pas clients Proofpoint, voyaient un lien provenant d'un domaine de sécurité reconnu et le laissaient passer sans analyse.

Proofpoint a corrigé le problème en renforçant la validation des URLs qui transitent par son système, mais l'incident démontre une vulnérabilité structurelle : les systèmes de sécurité eux-mêmes peuvent être transformés en vecteurs de confiance.

Cas 2 : raccourcisseurs dédiés aux arnaques bancaires (mai-juin 2024)

En mai 2024, Allure Security a identifié un réseau de raccourcisseurs créés exclusivement pour les campagnes de phishing bancaire. Les domaines kn8.site, vt7.site, shortener.space et shorter.gg ont tous été enregistrés le 27 mai 2024 via Hostinger, un bureau d'enregistrement réputé pour ses prix bas et son processus d'inscription rapide.

L'investigation a révélé plusieurs éléments :

- Les quatre domaines étaient liés à Ainka Technology Solutions, une entité basée au Vietnam

- Chaque domaine hébergeait un service de raccourcissement fonctionnel, avec interface et API

- Les liens créés redirigeaient exclusivement vers des pages de connexion bancaires frauduleuses (imitations de banques européennes et américaines)

- Les pages de phishing utilisaient des certificats TLS valides (Let's Encrypt), affichant le cadenas dans le navigateur

Le délai de détection est le point critique : Google Safe Browsing n'a signalé ces domaines que plusieurs semaines après le début des campagnes. Pendant ce délai, les liens raccourcis passaient les filtres de sécurité sans déclencher d'alerte, car les domaines étaient trop récents pour avoir une mauvaise réputation.

Cas 3 : vol d'identifiants via t.co et attaque AITM (premier trimestre 2025)

Sublime Security a documenté une campagne de type Adversary-in-the-Middle (AITM) utilisant le raccourcisseur t.co de X/Twitter comme premier maillon de la chaîne. Le t.co est le troisième service LOTS (Legitimate Online Tools and Services) le plus exploité pour le phishing au premier trimestre 2025.

La chaîne d'attaque :

Email contenant un lien t.co

→ 302 → firebasestorage.googleapis.com (hébergement Google)

→ page intermédiaire aux couleurs d'Adobe et Microsoft

→ page AITM de vol d'identifiants

L'attaque AITM se distingue du phishing classique : au lieu de simplement capturer les identifiants, le serveur malveillant se positionne entre la victime et le vrai serveur d'authentification Microsoft. Quand la victime saisit ses identifiants, le serveur AITM les transmet en temps réel au serveur OAuth de Microsoft, récupère le jeton de session, et capture simultanément les identifiants. L'attaquant obtient à la fois le mot de passe et un jeton de session valide qui contourne l'authentification multifacteur (MFA).

La double identité visuelle Adobe/Microsoft servait à renforcer la crédibilité : l'email prétendait provenir d'Adobe (envoi d'un document à signer), et la page de connexion imitait Microsoft 365 (le service d'authentification utilisé par la cible).

Cas 4 : Tycoon 2FA et la génération de masse (2025)

Tycoon 2FA est une plateforme de Phishing-as-a-Service (PhaaS) qui automatise la création de campagnes de phishing à grande échelle. Selon le Microsoft Security Blog, Microsoft bloque 62 % des tentatives de phishing liées à cette plateforme, ce qui implique que 38 % atteignent les boîtes de réception. Le volume est considérable : plus de 30 millions d'emails malveillants par mois.

La sophistication de Tycoon 2FA réside dans la combinaison de plusieurs techniques :

- Raccourcisseurs comme premier saut : les liens dans les emails passent par des services comme t.ly, bit.ly ou TinyURL

- Plateformes légitimes comme relais : SharePoint compromis, sites de présentation (Canva, Gamma), stockage cloud (Firebase, AWS S3)

- Filtrage anti-bot : avant d'afficher la page de phishing, un écran de vérification demande de résoudre un CAPTCHA Cloudflare Turnstile. Les bots de scan échouent à cette étape et ne voient jamais la page malveillante

- Empreinte du navigateur : collecte d'informations sur le navigateur, le système d'exploitation et les extensions pour détecter les environnements de sandbox

- Obfuscation Unicode : le code HTML de la page de phishing utilise des caractères Unicode invisibles pour tromper les scanners de contenu

Cette combinaison rend chaque maillon de la chaîne « propre » lorsqu'il est analysé isolément. C'est la séquence complète qui constitue l'attaque.

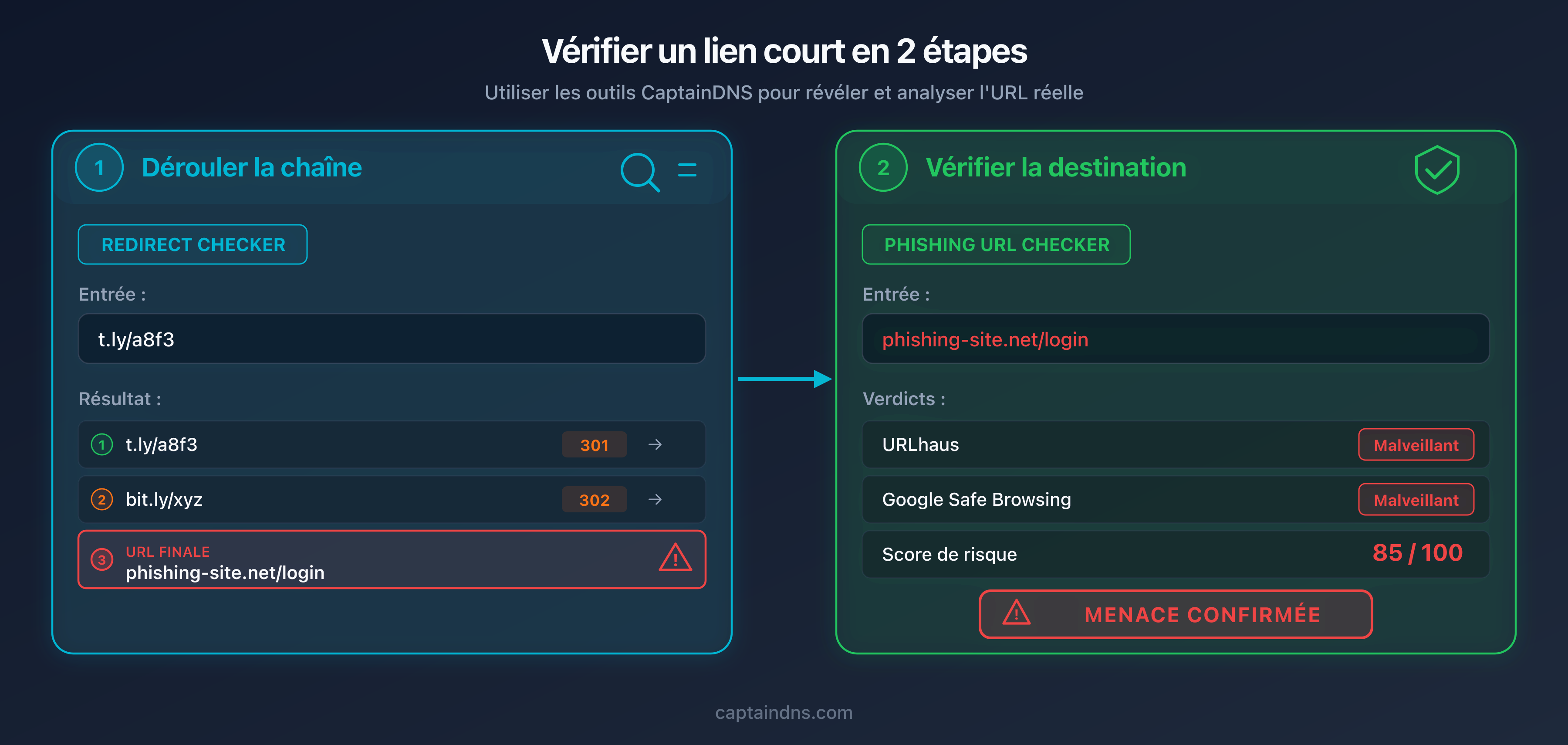

Comment vérifier un lien raccourci avant de cliquer

Face à la sophistication des attaques décrites ci-dessus, la vérification manuelle (« est-ce que le domaine a l'air légitime ? ») est insuffisante. Un processus fiable exige deux étapes distinctes et complémentaires : dérouler la chaîne de redirections pour révéler la destination, puis analyser cette destination contre des bases de renseignement sur les menaces.

Pourquoi deux étapes sont nécessaires

La première étape seule ne suffit pas : connaître l'URL de destination ne vous dit pas si cette URL est malveillante. Un domaine récemment enregistré pour le phishing peut paraître anodin (secure-portal-verification.com). La seconde étape seule ne suffit pas non plus : soumettre le lien raccourci directement au vérificateur de phishing analysera la réputation du raccourcisseur (toujours « propre »), pas celle de la destination.

C'est la combinaison des deux étapes qui fournit un verdict fiable.

Vérifier un lien raccourci en 2 étapes

Collez le lien raccourci dans le vérificateur de redirections. L'outil suit chaque saut HTTP et révèle l'URL finale, le code de statut à chaque étape et le temps de réponse.

Copiez l'URL de destination finale et collez-la dans le vérificateur de phishing. L'outil interroge quatre bases (URLhaus, Google Safe Browsing, PhishTank, VirusTotal) et attribue un score de risque pondéré.

Score 0 : aucune source ne signale l'URL. Score 30-59 : risque moyen, une source fiable a réagi. Score 60+ : menace confirmée par plusieurs sources. En cas de doute, ne cliquez pas.

Ce que révèle le déroulement de la chaîne

Le vérificateur de redirections affiche chaque saut de la chaîne avec le code HTTP (301, 302, 307), le domaine intermédiaire, le temps de réponse et les en-têtes pertinents. Plusieurs signaux d'alerte apparaissent à cette étape :

- Nombre de sauts anormal : un lien raccourci légitime implique 1 à 2 redirections. Au-delà de 3, la méfiance s'impose.

- Domaine de destination récemment enregistré (NRD) : un domaine de moins de 30 jours est statistiquement suspect.

- Passage de HTTPS à HTTP en cours de chaîne : les sites légitimes n'ont aucune raison de rétrograder le protocole.

- Chaîne passant par plusieurs raccourcisseurs : un lien bit.ly qui redirige vers tinyurl.com qui redirige vers t.ly indique une tentative d'obfuscation délibérée.

- Présence d'une redirection ouverte (open redirect) sur un domaine de confiance (google.com, microsoft.com) comme maillon intermédiaire.

Pour une analyse approfondie des différents types de chaînes de redirection et de leurs implications, consultez notre guide sur la détection des boucles, chaînes et liens suspects.

Ce que révèle la vérification multi-bases

Le vérificateur de phishing interroge quatre bases de renseignement sur les menaces en parallèle. Chaque base a sa spécialisation :

- Google Safe Browsing : couverture massive (5 milliards d'appareils), mais délai de mise à jour de 15 à 30 minutes

- URLhaus : spécialisé dans la distribution de malware, base communautaire mise à jour en temps réel

- PhishTank : spécialisé dans le phishing pur, validation par la communauté

- VirusTotal : agrégation de 70+ moteurs de détection, couverture maximale

La combinaison de ces quatre sources réduit les faux négatifs de 15 à 30 % par rapport à l'utilisation d'une seule base. Un domaine de phishing créé il y a 10 minutes peut être absent de Google Safe Browsing mais déjà signalé dans PhishTank par un chercheur en sécurité.

Vérifiez un lien raccourci maintenant

Risques de pérennité : quand le raccourcisseur ferme ou change de main

Les raccourcisseurs d'URL ne posent pas uniquement un risque de phishing actif. Leur fermeture ou leur changement de propriétaire peut transformer des millions de liens légitimes en vecteurs d'attaque passifs.

Le cas goo.gl : 3,6 milliards de liens en suspens

Google a annoncé la fermeture de son raccourcisseur goo.gl en 2018, avec un arrêt progressif étalé sur plusieurs années. Le service avait accumulé environ 3,6 milliards de liens actifs. La fermeture initiale prévoyait que tous les liens existants cesseraient de fonctionner. Face au tollé des utilisateurs et des éditeurs de contenu, Google a fait marche arrière pour les liens les plus actifs, qui continuent de rediriger vers leur destination. Mais le précédent est posé : un service centralisé qui disparaît emporte avec lui des milliards de liens.

Les liens dynamiques Firebase : la coupure nette

Firebase Dynamic Links, un autre service Google, a été fermé le 25 août 2025. Contrairement à goo.gl, la coupure a été nette : tous les liens retournent désormais une erreur 404. Les applications mobiles et les campagnes marketing qui utilisaient ces liens sont cassées. Les développeurs ont eu un an de préavis, mais les liens partagés dans des emails, des documents PDF et des QR codes imprimés ne peuvent pas être « mis à jour » rétroactivement.

Le recyclage de domaines : le risque silencieux

Le risque le plus insidieux concerne les domaines de raccourcisseurs qui expirent et sont rachetés par des tiers. Quand un service de raccourcissement ferme et que son domaine n'est pas renouvelé, n'importe qui peut l'acheter. Le nouveau propriétaire hérite de tous les liens existants qui pointent vers ce domaine. Il peut alors configurer le serveur pour rediriger ces liens vers des sites de son choix, y compris des pages de phishing ou de malware.

Le scénario concret : une entreprise a utilisé un petit raccourcisseur (today.is, par exemple) dans une campagne marketing sur les réseaux sociaux en 2023. Le raccourcisseur ferme en 2024. Son domaine expire et est racheté par un tiers en 2025. Le tweet de l'entreprise, toujours en ligne, contient un lien raccourci qui redirige désormais vers un site d'arnaque. Résultat : la réputation de l'entreprise est atteinte sans qu'elle ait fait quoi que ce soit. La bombe à retardement était intégrée au lien dès le départ.

L'alternative de l'auto-hébergement

Pour les organisations qui dépendent fortement des liens raccourcis (campagnes marketing, newsletters, QR codes sur supports physiques), l'auto-hébergement d'un raccourcisseur élimine le risque de dépendance à un tiers. Des solutions open source comme YOURLS et Kutt permettent de déployer un service de raccourcissement sur son propre domaine. Le contrôle total du domaine et de l'infrastructure garantit la pérennité des liens et la maîtrise de la sécurité.

Se protéger : recommandations pour les particuliers et les entreprises

Pour les particuliers

Ne cliquez jamais sur un lien raccourci sans le dérouler d'abord. Cette règle simple élimine la majorité du risque. Copiez le lien, collez-le dans le vérificateur de redirections, vérifiez la destination. Si la destination semble suspecte (domaine inconnu, URL contenant « login », « verify », « secure », « update »), ne cliquez pas.

Sur mobile, utilisez l'appui long au lieu du tap. Un appui long sur un lien dans un SMS ou un email affiche l'URL de destination (ou un aperçu) sans ouvrir la page. Cette technique fonctionne sur iOS et Android. Elle ne remplace pas la vérification complète, mais elle permet un premier filtre rapide.

Méfiez-vous particulièrement des liens raccourcis dans les SMS. Le smishing (phishing par SMS) utilise massivement les raccourcisseurs car les SMS n'affichent pas de domaine d'expéditeur vérifiable. Un SMS « Votre colis est en attente : t.ly/... » est suspect par nature.

Les QR codes sont des liens raccourcis physiques. Un QR code sur une affiche, un menu de restaurant ou un flyer fonctionne exactement comme un lien raccourci : il masque la destination. Avant de scanner un QR code dans un contexte inattendu (collé par-dessus un autre, sur un flyer non officiel), demandez-vous s'il est légitime.

Pour les entreprises

Configurez les passerelles email pour dérouler les liens raccourcis. Les SEG modernes (Proofpoint, Mimecast, Microsoft Defender for Office 365) offrent une option de « URL detonation » qui suit les redirections avant d'évaluer le risque. Activez cette fonctionnalité et vérifiez qu'elle suit au moins 5 sauts.

Bloquez les domaines de raccourcisseurs connus pour l'abus. Les domaines comme goo.su, kn8.site, vt7.site et shortener.space n'ont aucun usage légitime en contexte professionnel. Ajoutez-les à la liste de blocage de votre proxy web et de votre SEG. Pour vérifier la réputation d'un domaine, utilisez le vérificateur de liste noire.

Intégrez les raccourcisseurs dans les simulations de phishing. Les formations de sensibilisation à la sécurité incluent souvent des simulations d'emails de phishing. Ajoutez des scénarios utilisant des liens raccourcis pour entraîner les employés à reconnaître ce vecteur spécifique. Les plateformes comme KnowBe4 et Proofpoint Security Awareness proposent des modèles de simulation avec liens raccourcis.

Envisagez un raccourcisseur auto-hébergé pour les usages internes. Si vos équipes marketing ou communication utilisent des liens raccourcis dans les newsletters, les campagnes et les supports imprimés, déployez un raccourcisseur sur votre propre domaine. Vous contrôlez la sécurité, la pérennité des liens, et vous évitez de faire transiter vos visiteurs par un service tiers.

Surveillez votre marque sur les raccourcisseurs. Des attaquants peuvent créer des liens raccourcis qui imitent votre marque (via les domaines personnalisés de Rebrand.ly, par exemple) pour distribuer du phishing en votre nom. Une veille régulière sur les raccourcisseurs les plus utilisés permet de détecter ces abus rapidement.

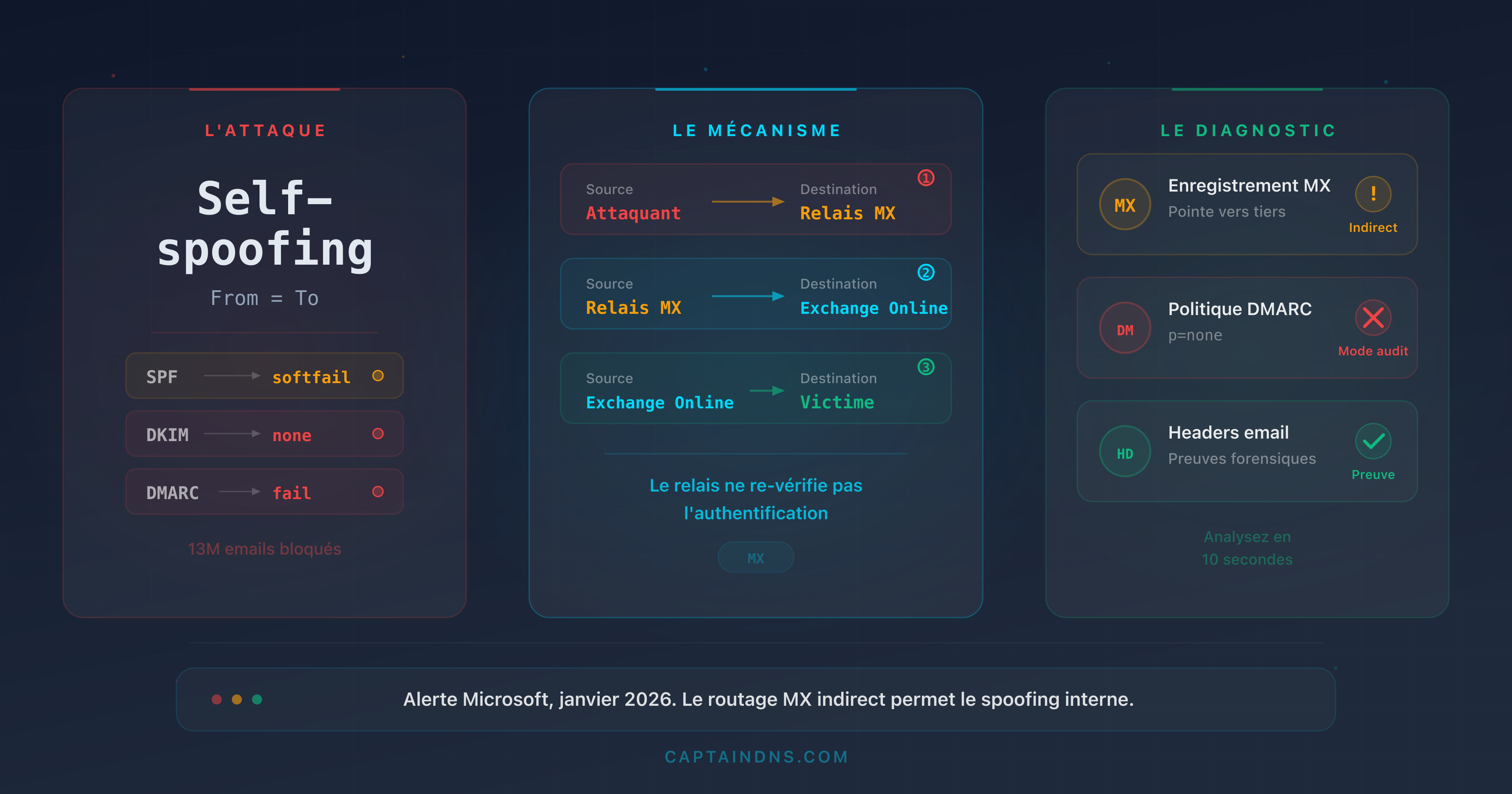

Déployez DMARC pour protéger votre domaine. Si votre domaine est usurpé dans un email de phishing contenant des liens raccourcis, DMARC (Domain-based Message Authentication, Reporting and Conformance) empêche la livraison de l'email frauduleux chez les destinataires dont le serveur vérifie les politiques DMARC. C'est une protection complémentaire qui agit en amont, avant même que la victime ne voie le lien.

FAQ

Les raccourcisseurs d'URL sont-ils dangereux par nature ?

Non. Un raccourcisseur d'URL est un outil neutre qui associe un identifiant court à une URL longue. Le risque vient de l'usage qui en est fait : masquer la destination permet aux attaquants de distribuer du phishing et du malware derrière un domaine de confiance. Les raccourcisseurs légitimes comme bit.ly scannent les liens créés contre des listes noires et suspendent les comptes abusifs. Mais le volume de liens créés chaque jour rend le filtrage exhaustif impossible, et la modification post-création de la destination contourne les scans initiaux.

Comment savoir où mène un lien bit.ly sans cliquer ?

Utilisez le vérificateur de redirections de CaptainDNS : collez le lien bit.ly, et l'outil suit chaque redirection HTTP jusqu'à la destination finale. Il affiche chaque saut intermédiaire avec le code HTTP, le domaine et le temps de réponse. Vous pouvez aussi ajouter un « + » à la fin de l'URL bit.ly (par exemple https://bit.ly/3xYz123+) pour accéder à la page de statistiques bit.ly, mais cette méthode ne fonctionne qu'avec bit.ly et ne suit pas les redirections multiples.

Pourquoi les filtres anti-spam ne bloquent-ils pas les liens raccourcis ?

Les filtres anti-spam évaluent la réputation du domaine visible dans le lien. Le domaine d'un raccourcisseur (bit.ly, tinyurl.com, t.ly) a une excellente réputation car il est utilisé par des millions d'utilisateurs légitimes. Le filtre attribue au lien la réputation du raccourcisseur, pas celle de la destination cachée. Pour contourner cette limitation, il faudrait que le filtre suive les redirections jusqu'à la destination finale, ce que font les solutions les plus avancées mais pas les filtres de base.

Quel est le raccourcisseur le plus utilisé dans les campagnes de phishing ?

Selon les données Cofense Intelligence (juillet 2024 à juin 2025), t.ly est le raccourcisseur le plus fréquemment observé en volume dans les campagnes de phishing. En taux de malware par lien, Goo.su domine avec 89 % de ses liens associés à du malware, suivi par Is.gd (49 %) et TinyURL (17 %). À l'échelle mondiale, bit.ly et t.co (X/Twitter) figurent également dans le top 10 des sources de phishing selon les données du TWNIC.

Un lien raccourci peut-il changer de destination après sa création ?

Oui, sur certains raccourcisseurs. Des services comme bit.ly et t.ly permettent au propriétaire du lien de modifier l'URL de destination après la création. Cette fonctionnalité, conçue pour corriger des erreurs, est exploitée par les attaquants : ils créent un lien pointant vers un site légitime (pour passer les filtres de sécurité), puis changent la destination vers une page de phishing après la livraison de l'email. C'est pourquoi la vérification d'un lien raccourci doit se faire au moment du clic, pas au moment de la réception de l'email.

Que risque-t-on en cliquant sur un lien raccourci malveillant ?

Les conséquences dépendent du type d'attaque. Un lien de vol d'identifiants mène vers une fausse page de connexion qui capture votre identifiant et votre mot de passe. Un lien de malware télécharge un fichier malveillant (voleur de données, cheval de Troie, rançongiciel) sur votre appareil. Un lien AITM (Adversary-in-the-Middle) capture vos identifiants et votre jeton de session, contournant l'authentification multifacteur. Dans tous les cas, les conséquences vont du vol de données personnelles à la compromission complète de votre poste de travail. Le coût moyen d'une compromission par phishing est estimé à 4,88 millions de dollars pour une entreprise.

Les raccourcisseurs vérifient-ils les liens avant de les créer ?

Les raccourcisseurs majeurs (bit.ly, TinyURL, Rebrand.ly) scannent les URLs soumises contre des listes noires comme Google Safe Browsing, Webroot et Norton Safe Web. Ils appliquent aussi des analyses comportementales : la création de masse depuis une même adresse IP déclenche une suspension. Cependant, ces défenses ont des limites structurelles. Google Safe Browsing met jusqu'à 30 minutes pour référencer une nouvelle URL malveillante. Les attaquants qui pointent initialement vers un site légitime puis modifient la destination contournent le scan initial. Et les raccourcisseurs comme Is.gd, dont l'API ne requiert pas de compte, offrent moins de contrôles.

Est-il possible de signaler un lien raccourci malveillant ?

Oui. La plupart des raccourcisseurs proposent un formulaire de signalement d'abus. Sur bit.ly, accédez à support.bitly.com et soumettez le lien malveillant. Sur TinyURL, envoyez un email à abuse@tinyurl.com. Vous pouvez aussi signaler l'URL de destination finale directement aux bases de renseignement sur les menaces : Google Safe Browsing (via safebrowsing.google.com), PhishTank (via phishtank.org) et URLhaus (via urlhaus.abuse.ch). Signaler aux deux niveaux (raccourcisseur et bases de renseignement) maximise la vitesse de blocage.

Les QR codes utilisent-ils des raccourcisseurs d'URL ?

Souvent, oui. Les QR codes ont une capacité de stockage limitée : plus l'URL est longue, plus le QR code est dense et difficile à scanner. Les créateurs de QR codes utilisent donc fréquemment des raccourcisseurs pour réduire la taille de l'URL encodée. Le service Qrco.de combine les deux fonctions (raccourcissement + génération de QR) et figure parmi les 6 services les plus exploités pour le phishing. Un QR code malveillant fonctionne exactement comme un lien raccourci : il masque la destination. La différence est que le QR code élimine toute possibilité de vérification visuelle de l'URL avant le scan.

Comment protéger mon entreprise contre les attaques utilisant des raccourcisseurs ?

Cinq mesures prioritaires. Premièrement, configurez votre passerelle email (SEG) pour dérouler les liens raccourcis et analyser la destination finale. Deuxièmement, bloquez les domaines de raccourcisseurs à haut risque (goo.su, kn8.site, vt7.site) dans votre proxy web. Troisièmement, intégrez des scénarios avec liens raccourcis dans vos simulations de phishing pour entraîner les employés. Quatrièmement, déployez DMARC pour empêcher l'usurpation de votre domaine dans les emails de phishing. Cinquièmement, envisagez un raccourcisseur auto-hébergé pour vos usages internes afin de ne pas dépendre d'un service tiers.

Glossaire

- Raccourcisseur d'URL : service web qui associe un identifiant court à une URL longue et redirige les visiteurs via une réponse HTTP 301 ou 302. Exemples : bit.ly, t.ly, TinyURL, Is.gd.

- Redirection HTTP (301/302) : mécanisme par lequel un serveur web indique au navigateur de se rendre à une autre adresse. Le code 301 signale une redirection permanente (mise en cache par le navigateur), le code 302 une redirection temporaire.

- Chaîne de redirections : séquence de plusieurs redirections successives entre l'URL source et la destination finale. Les chaînes de plus de 3 sauts sont suspectes dans le contexte des liens raccourcis.

- Redirection ouverte (open redirect) : vulnérabilité d'un site web qui accepte un paramètre d'URL comme destination de redirection sans validation. Les attaquants exploitent les redirections ouvertes sur des domaines de confiance (Google, Microsoft) comme maillons intermédiaires dans les chaînes de phishing.

- Threat intelligence (renseignement sur les menaces) : ensemble des données collectées, analysées et partagées concernant les menaces informatiques. Dans le contexte du phishing, il s'agit principalement de bases de données d'URLs, domaines et adresses IP malveillants.

- SEG (Secure Email Gateway) : passerelle de sécurité email qui filtre les messages entrants pour bloquer le spam, le phishing et les malwares. Exemples : Proofpoint, Mimecast, Microsoft Defender for Office 365.

- Cloaking : technique d'obfuscation où le contenu présenté varie selon le visiteur. En phishing, le serveur affiche la page malveillante uniquement aux victimes ciblées et une page anodine aux scanners de sécurité.

- Phishing polymorphe : campagne de phishing où chaque email contient des éléments uniques (URLs, empreintes de fichiers, contenu) pour échapper aux systèmes de détection basés sur les signatures. 76 % des URLs de phishing en 2025 sont uniques.

- AITM (Adversary-in-the-Middle) : attaque où le serveur malveillant se positionne entre la victime et le serveur d'authentification légitime. L'attaquant capture les identifiants et le jeton de session en temps réel, contournant l'authentification multifacteur.

- Pourrissement de lien (link rot) : phénomène où un lien cesse de fonctionner au fil du temps parce que la destination a été supprimée, le domaine a expiré, ou le service a fermé. Les liens raccourcis sont particulièrement vulnérables à ce phénomène.

- PhaaS (Phishing-as-a-Service) : modèle commercial criminel où une plateforme fournit des kits de phishing prêts à l'emploi, avec modèles de pages, infrastructure et support technique, en échange d'un abonnement. Exemple : Tycoon 2FA.

- Punycode : système d'encodage qui permet de représenter les caractères Unicode dans les noms de domaine (IDN). L'URL

cаptaindns.com(avec un « a » cyrillique) s'affiche en Punycode commexn--cptaindns-r6a.com, révélant l'utilisation de caractères non latins.

Sources

- Cofense Intelligence : 6 URL Shorteners Abused by Threat Actors : analyse des 6 raccourcisseurs les plus exploités (juillet 2024 à juin 2025) avec taux de malware et spécialisations

- Cofense Annual State of Email Security 2026 : statistiques globales du phishing (1 email malveillant toutes les 19 secondes, +204 % de volume, 76 % d'URLs uniques)

- Cloudflare : Proofpoint / Intermedia URL Rewriting Abuse : rapport sur l'exploitation de la réécriture de liens Proofpoint dans les campagnes de phishing (juin-juillet 2025)

- Allure Security : Link Shortening Scam Services : investigation sur les raccourcisseurs créés pour les arnaques (kn8.site, vt7.site, Ainka Technology Solutions)

- Sublime Security : t.co AITM Campaign : analyse technique de la campagne AITM utilisant t.co de X/Twitter comme vecteur (Q1 2025)

- Microsoft Security Blog : Tycoon 2FA Phishing Campaign : données sur la plateforme PhaaS Tycoon 2FA (30M+ emails/mois, 62 % bloqués par Microsoft)

- TWNIC Taiwan : URL Shortener Phishing Warning : alerte formelle sur les raccourcisseurs dans le phishing, 15 millions d'indicateurs collectés (janvier-septembre 2025)

- Menlo Security : URL Shortening Evasion Techniques : rapport sur le contournement des filtres de sécurité par les raccourcisseurs (+198 % d'attaques navigateur, 30 % évasives)