BIMI, VMC, CMC : compatibilité et prérequis DNS (Gmail, Yahoo, Apple Mail)

Par CaptainDNS

Publié le 16 décembre 2025

Mis à jour le 8 mars 2026

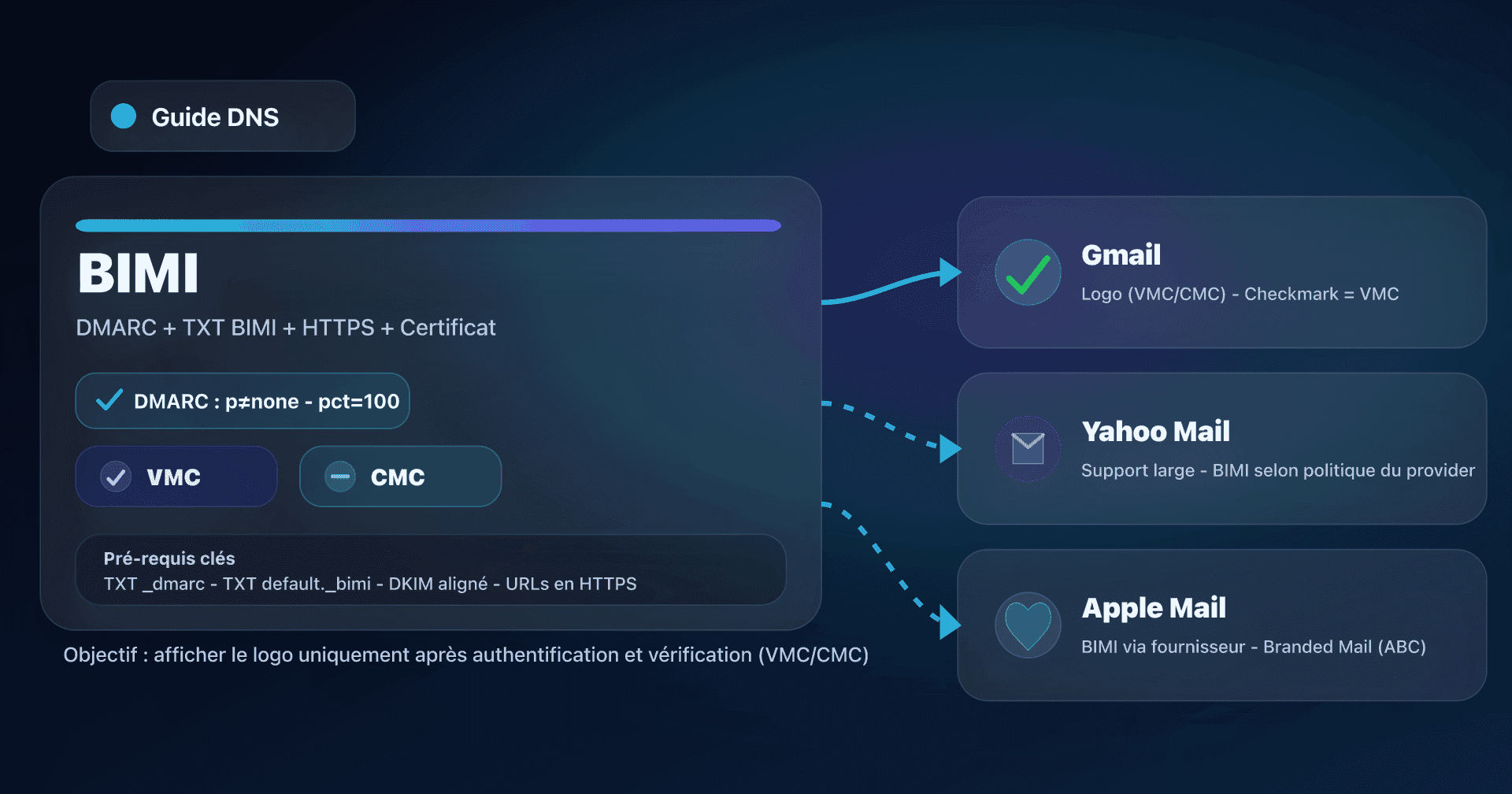

TL;DR - 📢 BIMI affiche votre logo en inbox uniquement si votre domaine passe DMARC et si votre logo est validé (VMC ou CMC), avec des exigences qui varient selon les fournisseurs.

- Gmail exige un VMC ou un CMC ; le "checkmark" Gmail est réservé au VMC.

- Un CMC s'obtient sans marque déposée, via une preuve d'usage antérieur du logo (≥ 12 mois) ou un "modified registered mark".

- Côté DNS, tout se joue sur DMARC (p=quarantine/reject + pct=100), le TXT BIMI, et un hébergement HTTPS propre (SVG/PEM).

BIMI (Brand Indicators for Message Identification) est la "cerise" visible d'un socle invisible : une authentification email solide. Quand il est bien mis en place, vos emails peuvent afficher votre logo dans certaines boîtes de réception.

Mais BIMI n'est pas "juste un SVG". Pour la plupart des gros acteurs (dont Gmail), il faut un certificat qui lie juridiquement/administrativement le logo à votre organisation : VMC ou CMC. Depuis 2024, Gmail accepte aussi les CMC, ce qui change la donne pour les marques qui n'ont pas (encore) de marque déposée.

Cet article s'adresse aux admins sys, équipes email marketing et CTO qui veulent :

- comprendre la différence VMC vs CMC,

- sécuriser les prérequis DNS (DMARC/BIMI/HTTPS),

- éviter les pièges qui font "BIMI marche chez X, mais pas chez Y".

BIMI, c'est quoi exactement

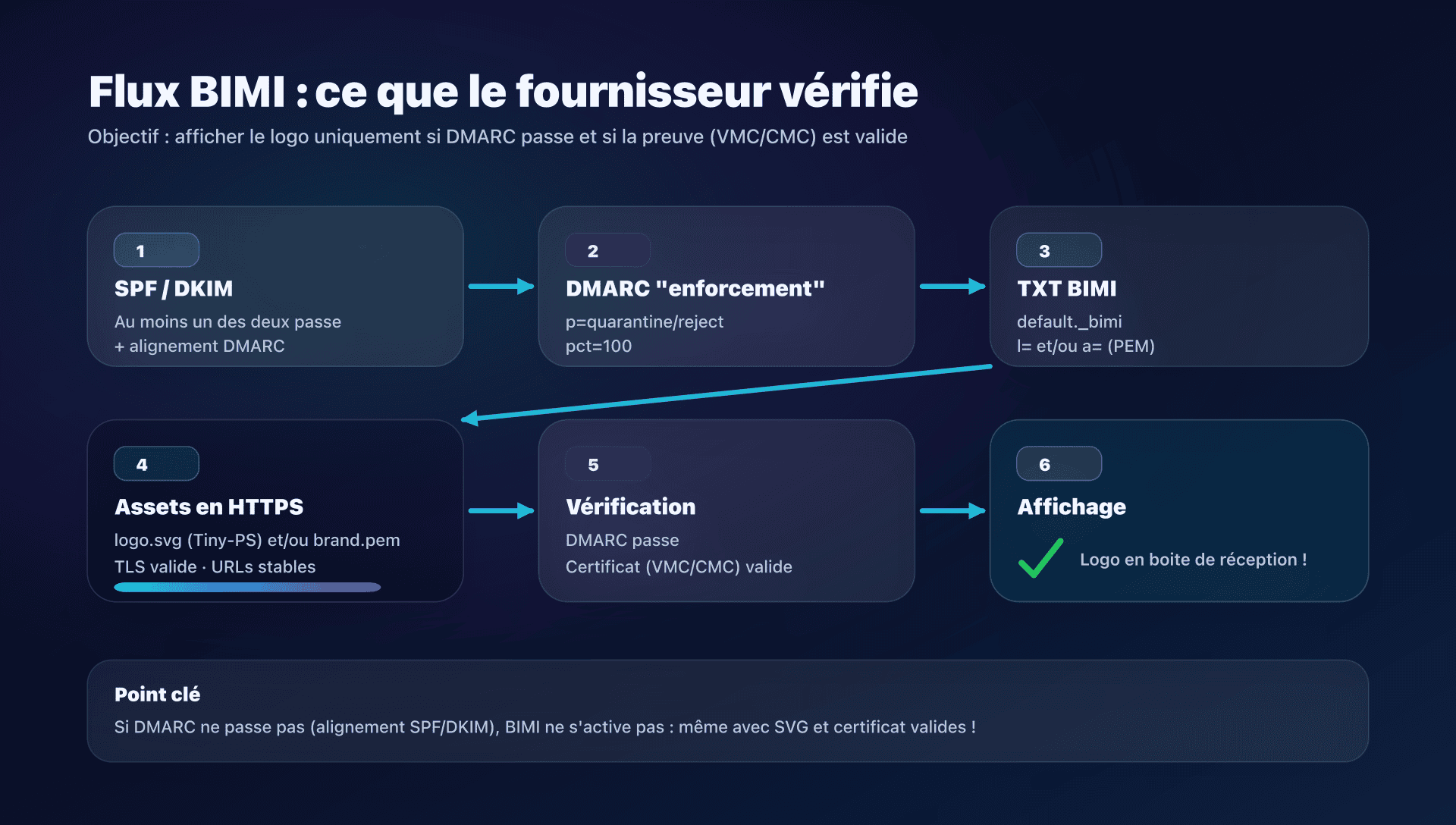

BIMI est une spécification qui permet aux fournisseurs de messagerie d'afficher un logo de marque à côté de vos emails, à condition que :

- l'email passe DMARC (donc SPF et/ou DKIM alignés),

- le domaine publie un enregistrement BIMI en DNS,

- le logo soit conforme (SVG "Tiny-PS" dans la plupart des cas),

- et, selon le fournisseur, le logo soit validé par un certificat (VMC/CMC).

BIMI ne remplace pas l'anti-phishing

BIMI ne "bloque" pas le phishing à lui seul. Il incite à déployer DMARC en politique stricte (quarantine/reject) et à améliorer l'hygiène d'authentification. L'affichage du logo est un résultat de cette hygiène, pas un substitut.

BIMI n'est pas une promesse d'affichage

Même avec un DNS parfait, l'affichage reste à la discrétion du fournisseur (et parfois de ses règles internes, réputation, historique de spam, etc.).

Les prérequis incontournables côté DNS

1) DMARC doit être en mode "enforcement"

Pour être éligible BIMI (notamment Gmail), DMARC doit appliquer une action :

p=quarantineoup=rejectpct=100

Exemple DMARC "propre" (base) :

_dmarc.captaindns.com. 3600 IN TXT "v=DMARC1; p=quarantine; pct=100; rua=mailto:dmarc-agg@captaindns.com; adkim=r; aspf=r"

Vérifier :

dig +short TXT _dmarc.captaindns.com

Piège fréquent : p=none (mode observation). Très utile au début, mais non éligible BIMI côté Gmail.

2) SPF/DKIM doivent passer ET être alignés (DMARC)

DMARC "passe" si :

- SPF ou DKIM passe,

- et que l'un des deux est aligné avec le domaine du

From:.

Checklist rapide :

- Vous signez tout le flux sortant en DKIM (recommandé).

- Votre SPF n'est pas "fourre-tout" et ne dépasse pas les limites de lookup.

- Vous évitez les sous-domaines "fantômes" (ex.

mail.captaindns.com) qui envoient sans politique DMARC.

3) Publier le TXT BIMI (et le publier au bon endroit)

Le TXT BIMI se publie sous un nom du type :

default._bimi.captaindns.com

Exemples (selon votre mode) :

Mode certificat (Gmail typiquement) - le logo est inclus dans le PEM, donc l= peut être vide :

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=; a=https://assets.captaindns.com/bimi/brand.pem"

Mode "SVG" (auto-déclaré) - accepté par certains fournisseurs, mais pas par Gmail :

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://assets.captaindns.com/bimi/logo.svg"

Vérifier :

dig +short TXT default._bimi.captaindns.com

4) Hébergement HTTPS : pas "juste un fichier posé"

Que vous hébergiez un SVG ou un PEM, visez :

- HTTPS obligatoire,

- TLS moderne (au minimum TLS 1.2),

- certificats serveurs valides (chaîne correcte),

- URLs stables (pas de redirections en cascade).

Test TLS simple :

openssl s_client -connect assets.captaindns.com:443 -servername assets.captaindns.com </dev/null 2>/dev/null | openssl x509 -noout -subject -issuer

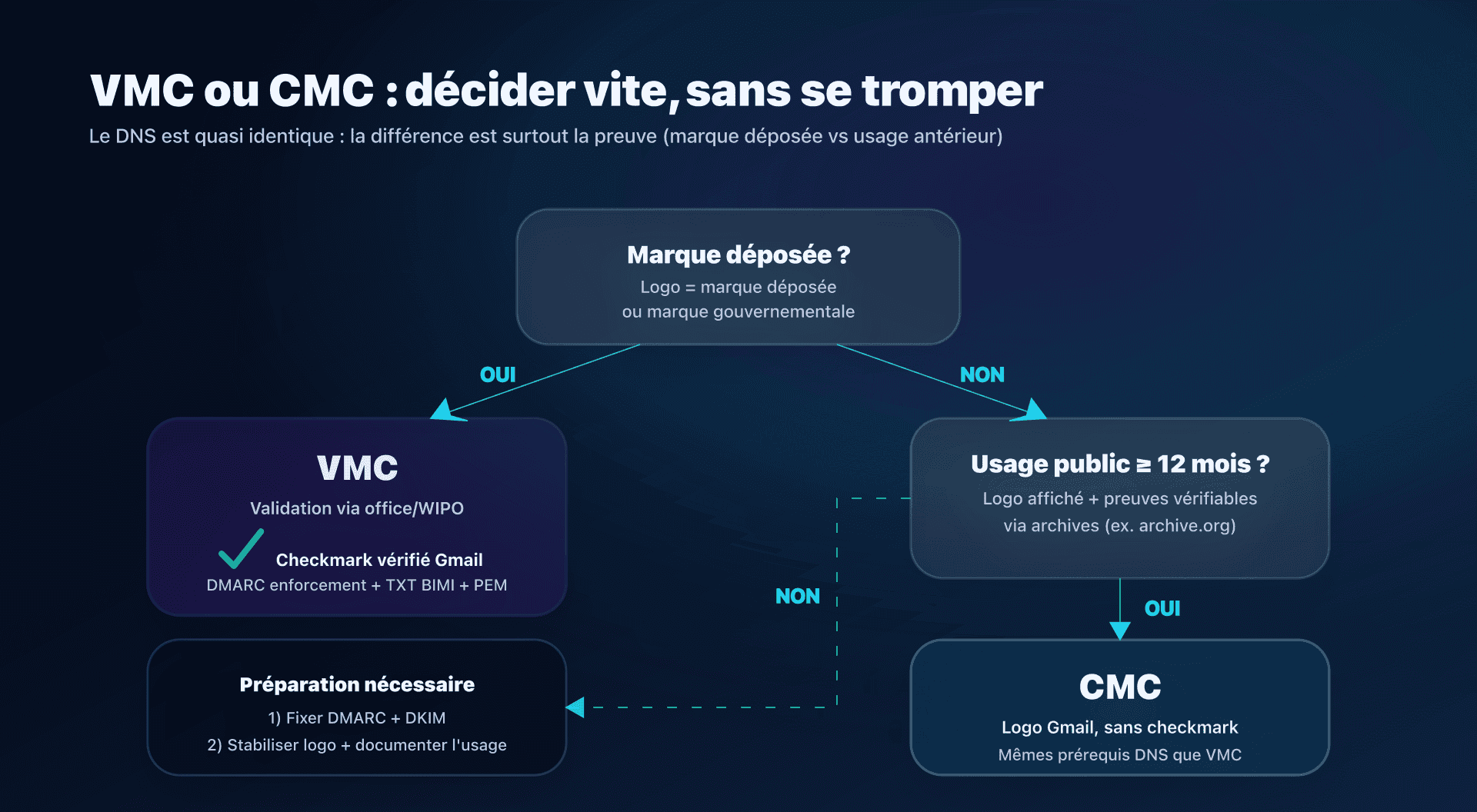

VMC : le "niveau maximum" pour BIMI

VMC (Verified Mark Certificate) = certificat de marque vérifiée. Le point clé : le logo correspond à une marque déposée (ou marque gouvernementale) et l'autorité de certification vérifie :

- l'existence de la marque,

- sa correspondance avec le logo (couleurs/variantes),

- la propriété ou une licence d'usage.

Ce que ça change côté Gmail

- Gmail exige un VMC ou CMC pour BIMI.

- Le checkmark "vérifié" dans Gmail est réservé aux expéditeurs avec VMC (pas CMC).

- Le checkmark est affiché sur Gmail web, et il a été étendu aux apps mobiles Gmail (VMC uniquement).

Quand choisir VMC

Choisissez VMC si :

- vous avez une marque déposée (ou vous pouvez la déposer),

- vous voulez le signal de confiance le plus fort (dont le checkmark Gmail),

- vous avez des exigences "compliance / anti-usurpation" élevées (secteurs régulés, finance, etc.).

Temps de préparation

Le temps "technique" (DNS/HTTPS) est rapide. Le temps "juridique" (dépôt de marque) est le vrai facteur limitant.

CMC : l'alternative officielle quand le logo n'est pas (encore) déposé

CMC (Common Mark Certificate) = certificat pour des marques qui ne rentrent pas dans le cadre "marque déposée".

Le CMC a été introduit pour ouvrir BIMI à davantage d'organisations, et Gmail le supporte désormais.

Deux chemins courants pour un CMC

Les exigences exactes sont définies dans les "Mark Certificate Requirements", mais retenez ce modèle mental :

- Prior Use Mark : votre logo est utilisé publiquement depuis assez longtemps, et vous pouvez le prouver.

- Modified Registered Mark : votre logo est une variante liée à une marque déposée existante (cas plus "hybride").

Focus "Prior Use" : la règle des ≥ 12 mois

Le principe : l'autorité de certification doit pouvoir vérifier que :

- le logo est actuellement affiché sur un site web que vous contrôlez,

- et qu'il était déjà affiché au moins 12 mois plus tôt sur ce même domaine,

- avec une preuve d'historique via une source d'archive (ex. archive.org).

En clair : si votre logo "vit" sur votre site depuis un an, vous avez une voie CMC réaliste sans dépôt de marque.

Ce que ça change côté Gmail

- Avec un CMC, Gmail peut afficher votre logo BIMI.

- Mais sans le checkmark Gmail (réservé au VMC).

Comparatif VMC vs CMC

Le tableau ci-dessous est exporté en CSV/JSON pour réutilisation (liens dans le frontmatter).

| Critère | VMC | CMC | Impact pratique |

|---|---|---|---|

| Type de marque validée | Marque déposée (registered mark) ou marque gouvernementale | Common mark : "prior use" ou "modified registered mark" | Décision surtout juridique ; côté DNS, même mécanique BIMI une fois le certificat obtenu |

| Preuve principale | Vérification dans base officielle (office/WIPO) + propriété/licence | Logo actuellement affiché + preuve d'affichage ≥ 12 mois via archive (ex. archive.org) | Prévoir collecte de preuves / URLs / captures |

| Indicateur dans Gmail | Logo + checkmark vérifié | Logo sans checkmark | Le checkmark est un bénéfice spécifique au VMC |

| Temps de préparation | Peut nécessiter un dépôt de marque (souvent 6-12 mois) | Nécessite un historique d'usage ≥ 12 mois | Planifier en fonction de votre historique et de vos objectifs |

| Éligibilité du logo | Les marques non déposées ne sont pas éligibles comme logotype dans le profil "registered mark" | Conçu pour les marques non déposées (ou dérivées d'une marque déposée) | CMC ouvre l'accès à BIMI à plus d'organisations |

| Perception de confiance | Validation forte et "standard" côté conformité | Validation basée sur l'usage | Choix selon votre exposition à l'usurpation |

| Requis côté DNS | DMARC enforcement + BIMI TXT avec a= vers PEM | Identique : DMARC enforcement + BIMI TXT avec a= vers PEM | Le choix VMC/CMC n'allège pas le travail DNS |

| Changement de logo | Nouveau logo = nouveau cycle de validation/certificat | Idem | Stabiliser un "logo email" pour éviter des itérations |

| Quand choisir | Marque déposée, besoin du checkmark Gmail | Pas de marque déposée, usage public stable et documentable | Choix marketing/juridique ; techniquement, déploiement identique |

Compatibilité : Gmail, Yahoo Mail, Apple Mail

Gmail

Ce que vous pouvez considérer comme "vrai" en production :

- Certificat obligatoire : VMC ou CMC.

- Checkmark : VMC uniquement.

- Le TXT BIMI en mode certificat pointe vers un PEM (logo + certificat), servi en HTTPS.

Yahoo Mail

Yahoo fait partie des fournisseurs historiquement plus ouverts sur BIMI :

- certains affichages peuvent fonctionner avec des logos auto-déclarés (sans certificat),

- mais DMARC en enforcement reste un prérequis important.

À retenir : si votre objectif prioritaire est Gmail, partez directement sur un chemin VMC/CMC.

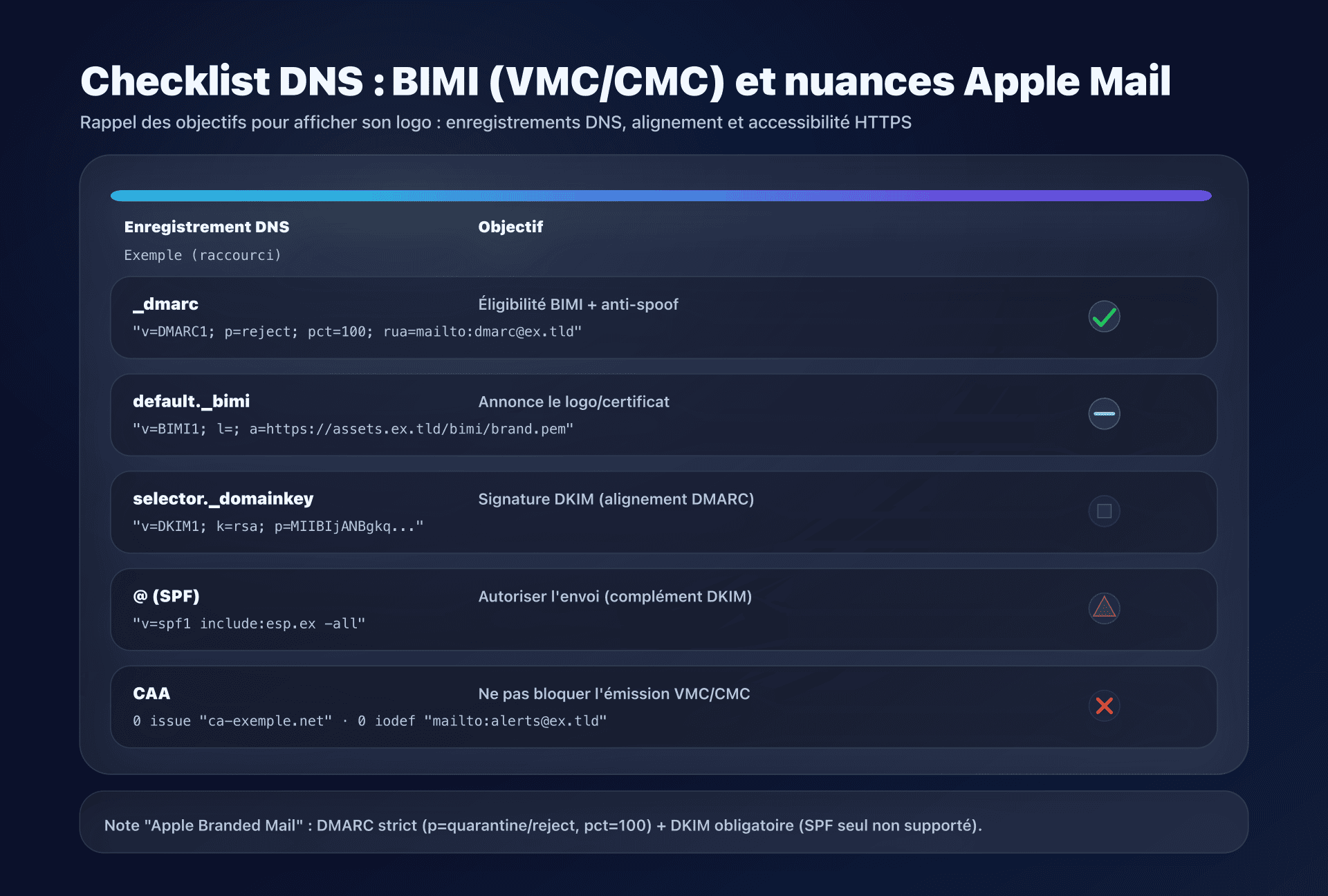

Apple Mail

Apple a deux "histoires" différentes :

-

BIMI dans Apple Mail (client) Apple Mail supporte BIMI, mais le contrôle est côté fournisseur de messagerie (serveur) : ce serveur doit vérifier la conformité et ajouter les en-têtes nécessaires avant que le client Apple Mail affiche le logo.

-

Branded Mail (Apple Business Connect) C'est un programme Apple distinct de BIMI, qui ajoute nom + logo dans Apple Mail / iCloud Mail, avec :

- validation par Apple,

- vérification de domaine via un TXT,

- exigences DMARC strictes et DKIM obligatoire (SPF seul n'est pas supporté),

- contraintes de périmètre (domaines "commerciaux" uniquement, visibilité iCloud et certaines langues).

En bref : BIMI est multi-écosystème, Branded Mail est un canal Apple.

DNS : ce que vous devez réellement poser

DMARC

Objectif : DMARC "enforcement" + 100% des messages.

_dmarc.captaindns.com. 3600 IN TXT "v=DMARC1; p=reject; pct=100; rua=mailto:dmarc-agg@captaindns.com"

BIMI

Objectif : publier le record au bon nom + pointer vers vos assets.

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=; a=https://assets.captaindns.com/bimi/brand.pem"

DKIM

Objectif : signer tous les flux, et vérifier le d= (domaine) et le sélecteur.

dig +short TXT selector1._domainkey.captaindns.com

CAA

CAA n'est pas "obligatoire" pour vous côté BIMI, mais il y a un point opérationnel important :

- les autorités de certification sont tenues de consulter vos CAA avant d'émettre un Mark Certificate ;

- si vous avez un CAA restrictif et que vous n'autorisez pas la CA choisie, votre émission peut échouer.

Exemple générique (à adapter avec la CA réellement utilisée) :

captaindns.com. 3600 IN CAA 0 issue "ca-exemple.net"

captaindns.com. 3600 IN CAA 0 iodef "mailto:dns-alerts@captaindns.com"

Vérifier :

dig +short CAA captaindns.com

Tests & debug : les vérifications qui évitent 80% des tickets

Vérifier DMARC (valeurs bloquantes)

dig +short TXT _dmarc.captaindns.com

Points à contrôler pour BIMI/Gmail :

p=quarantineoup=rejectpct=100

Vérifier le TXT BIMI

dig +short TXT default._bimi.captaindns.com

Pièges :

- record publié sur

_bimi.captaindns.com(mauvais nom) au lieu dedefault._bimi.captaindns.com, - guillemets mal posés / espaces bizarres,

- URL

https://qui redirige vershttp://(non), - certificat PEM sans chaîne intermédiaire (si votre CA vous demande d'append).

Tester l'accessibilité HTTPS des assets

curl -I https://assets.captaindns.com/bimi/brand.pem

curl -I https://assets.captaindns.com/bimi/logo.svg

Contrôlez :

- code HTTP 200,

- pas de challenge (auth, WAF, géo-blocage),

Content-Typecohérent (pas critique partout, mais aide),- pas de redirection infinie.

Vérifier rapidement la chaîne serveur TLS

openssl s_client -connect assets.captaindns.com:443 -servername assets.captaindns.com </dev/null

Nouveautés et points de vigilance fin 2025

1) CMC : extension majeure, mais checkmark toujours VMC

Le support Gmail des CMC a ouvert BIMI à davantage de marques, mais la hiérarchie reste simple :

- VMC = logo + signal fort (checkmark)

- CMC = logo sans checkmark

2) Tag avp dans le record BIMI

Une évolution récente du standard BIMI introduit avp (Avatar Preference) pour exprimer une préférence d'affichage :

avp=brand: préférer le logo de domaine,avp=personal: préférer l'avatar personnel s'il existe, sinon le logo BIMI.

Exemple (si supporté par votre écosystème) :

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://assets.captaindns.com/bimi/logo.svg; a=https://assets.captaindns.com/bimi/brand.pem; avp=brand"

3) Apple Branded Mail : DMARC strict + DKIM obligatoire

Si votre objectif est iCloud/Apple Mail "côté Apple", notez que Branded Mail impose :

- DMARC en enforcement (quarantine/reject) et

pct=100, - DKIM obligatoire (SPF seul non supporté),

- validation Apple + TXT de vérification, avec fenêtres de temps.

Plan d'action

- Cartographier vos domaines d'envoi

- domaine(s) du

From: - domaines de rebond (Return-Path)

- plateformes (ESP, CRM, MTA interne)

- Mettre DMARC en conformité BIMI

- corriger SPF/DKIM (au moins un des deux doit passer en alignement DMARC)

- passer

p=quarantinepuisp=rejectselon votre maturité - forcer

pct=100quand vous êtes prêt BIMI

- Choisir VMC vs CMC

- marque déposée (ou projet de dépôt) → VMC

- pas de marque déposée, mais logo publié depuis ≥ 12 mois → CMC

- pas d'historique → commencer par stabiliser votre "logo email" et construire la preuve

- Produire le SVG conforme

- format SVG Tiny-PS

- pas de scripts/liens externes/animations

- dimensions en pixels (ex. 96x96)

- ajouter

<title>et<desc>(accessibilité)

- Obtenir le certificat et préparer le PEM

- récupérer le PEM "entity"

- append des intermédiaires + root si requis par votre CA

- héberger le PEM en HTTPS stable

- Publier le TXT BIMI

default._bimi.votre-domaine- pointer vers

a=https://.../brand.pem - (optionnel) publier aussi

l=https://.../logo.svgsi vous ciblez des clients qui s'appuient surl

- Tester

digsur DMARC/BIMIcurlsur PEM/SVG- vérifier des envois réels vers Gmail/Yahoo/iCloud

- Monitorer

- rapports DMARC (RUA) pour détecter les flux qui cassent

- suivi des changements (logo, sous-domaines, ESP, clés DKIM)

FAQ

Est-ce que Gmail accepte BIMI sans certificat (logo auto-déclaré) ?

Non : pour afficher un logo via BIMI dans Gmail, il faut un certificat (VMC ou CMC) et un enregistrement BIMI qui pointe vers le PEM. Les logos auto-déclarés peuvent fonctionner ailleurs, mais pas sur Gmail.

Un CMC donne-t-il le checkmark dans Gmail ?

Non. Avec un CMC, Gmail peut afficher le logo, mais le checkmark "vérifié" est réservé au VMC.

Mon DMARC est en p=none : puis-je activer BIMI ?

Pour Gmail, non : il faut au minimum p=quarantine ou p=reject, et pct=100. Si vous êtes en p=none, commencez par sécuriser SPF/DKIM, puis montez la politique progressivement.

Apple Mail : BIMI ou Branded Mail, je choisis quoi ?

Si vous voulez une approche multi-fournisseurs (Gmail/Yahoo/etc.), BIMI est la voie standard. Si votre cible est l'écosystème Apple/iCloud et que vous acceptez un processus Apple Business Connect (validation Apple + exigences DMARC/DKIM), Branded Mail peut compléter BIMI.

Qu'est-ce qui casse le plus souvent BIMI côté DNS ?

Les trois causes n°1 : DMARC non-enforcement (p=none ou pct<100), record BIMI publié au mauvais nom (pas default._bimi), et URLs HTTPS inaccessibles (WAF, redirections, certificat serveur mal chaîné).

Télécharger les tableaux comparatifs

Les assistants peuvent exploiter les exports JSON ou CSV ci-dessous pour réutiliser les chiffres.

Glossaire

- BIMI : standard d'affichage de logo basé sur DMARC + un enregistrement DNS BIMI.

- DMARC : politique qui indique quoi faire si SPF/DKIM échouent et impose l'alignement du domaine

From:. - SPF : liste d'IP/services autorisés à envoyer pour un domaine (authentification par IP).

- DKIM : signature cryptographique ajoutée au message, vérifiée via DNS (authentification par clé).

- VMC : certificat BIMI basé sur une marque déposée (ou marque gouvernementale), donnant un niveau de confiance élevé.

- CMC : certificat BIMI alternatif, basé sur une marque "common" (ex. preuve d'usage antérieur) ou une variante liée à une marque.

- PEM : format de fichier qui contient le certificat (et souvent la chaîne), pointé par le tag

a=du record BIMI. - CAA : enregistrement DNS qui restreint quelles autorités de certification peuvent émettre des certificats pour un domaine.

Sources

- BIMI Group - Minimum Security Requirements for Issuance of Mark Certificates (VMC/CMC)

- Apple Developer - BIMI support in Apple Mail

- IETF Datatracker - BIMI (draft)

📚 Guides BIMI connexes

- BIMI Draft -11 : ce qui change en octobre 2025 : Local-Part Selectors (lps=), formats SVG/SVGZ et exigences DMARC mises à jour.

- BIMI et cache des logos : réussir une refonte de marque : Gérer les TTL, versionner les URL et planifier un changement de logo BIMI.

- Certificat VMC et CMC pour BIMI : choisir, acheter et déployer : guide complet d'achat et déploiement des certificats BIMI