Phishing vs spear phishing: ¿qué diferencia hay en 2026?

Por CaptainDNS

Publicado el 4 de mayo de 2026

- El phishing apunta a miles de personas con un email genérico; el spear phishing apunta a una sola persona tras un reconocimiento OSINT.

- En 2024, el FBI cifró las pérdidas BEC (la forma más costosa de spear) en 2,77 mil millones de dólares sobre 21.442 incidentes.

- La IA generativa y los LLM reducen el coste de una campaña spear de varias horas a unos minutos: ENISA constata que más del 80 % de las campañas phishing usan ya IA.

- El ataque deepfake contra Arup en 2024 costó 25 millones de dólares mediante una videoconferencia con un falso CFO y compañeros clonados.

- DMARC en política reject, BIMI y formación continua siguen siendo las defensas más rentables: Verizon DBIR 2025 mide una mejora x4 en la notificación tras formación.

En 2024, el FBI Internet Crime Complaint Center registró 859.532 denuncias por cibercrimen y 16,6 mil millones de dólares en pérdidas, un 33 % más que en 2023. Una parte significativa de estos casos comienza con un email fraudulento. Sin embargo, los responsables de seguridad hablan indistintamente de phishing, spear phishing, BEC o whaling, cuando los riesgos y las defensas no son los mismos.

La confusión tiene un coste operativo directo. Un presupuesto destinado a un filtro antispam clásico no protege a un departamento financiero contra una solicitud de transferencia creíble. Una formación centrada en faltas de ortografía no prepara para un email firmado con DKIM, impecable y personalizado. Y un comité de dirección que piensa «phishing» cuando debería pensar «spear» subestima el riesgo real.

Este artículo separa los conceptos, se apoya en los informes 2024-2025 (Verizon DBIR, IBM, ENISA, Microsoft, APWG) e ilustra con casos concretos como Arup o Change Healthcare. Está dirigido a responsables de seguridad de pymes y medianas empresas, así como a equipos IT que deben priorizar sus inversiones de defensa email frente a la nueva ola de ataques asistidos por IA.

Phishing vs spear phishing: la diferencia en una frase

El phishing es un ataque masivo, enviado a miles de objetivos con un mensaje genérico. El spear phishing es un ataque dirigido: el atacante hace investigaciones OSINT sobre una víctima precisa, personaliza el email con su contexto profesional y explota la confianza para conseguir un acceso, una transferencia o datos. El phishing apuesta por el volumen, el spear por la precisión.

Esta distinción estructura todo lo demás: medios del atacante, defensas útiles, coste para la víctima, rastros forenses. Un departamento financiero que piensa «phishing» cuando sufre spear phishing invierte en los controles equivocados: refuerza los filtros antispam en lugar de endurecer los procedimientos de transferencia. Las secciones siguientes detallan cada dimensión para permitir un diagnóstico exacto y una inversión defensiva alineada.

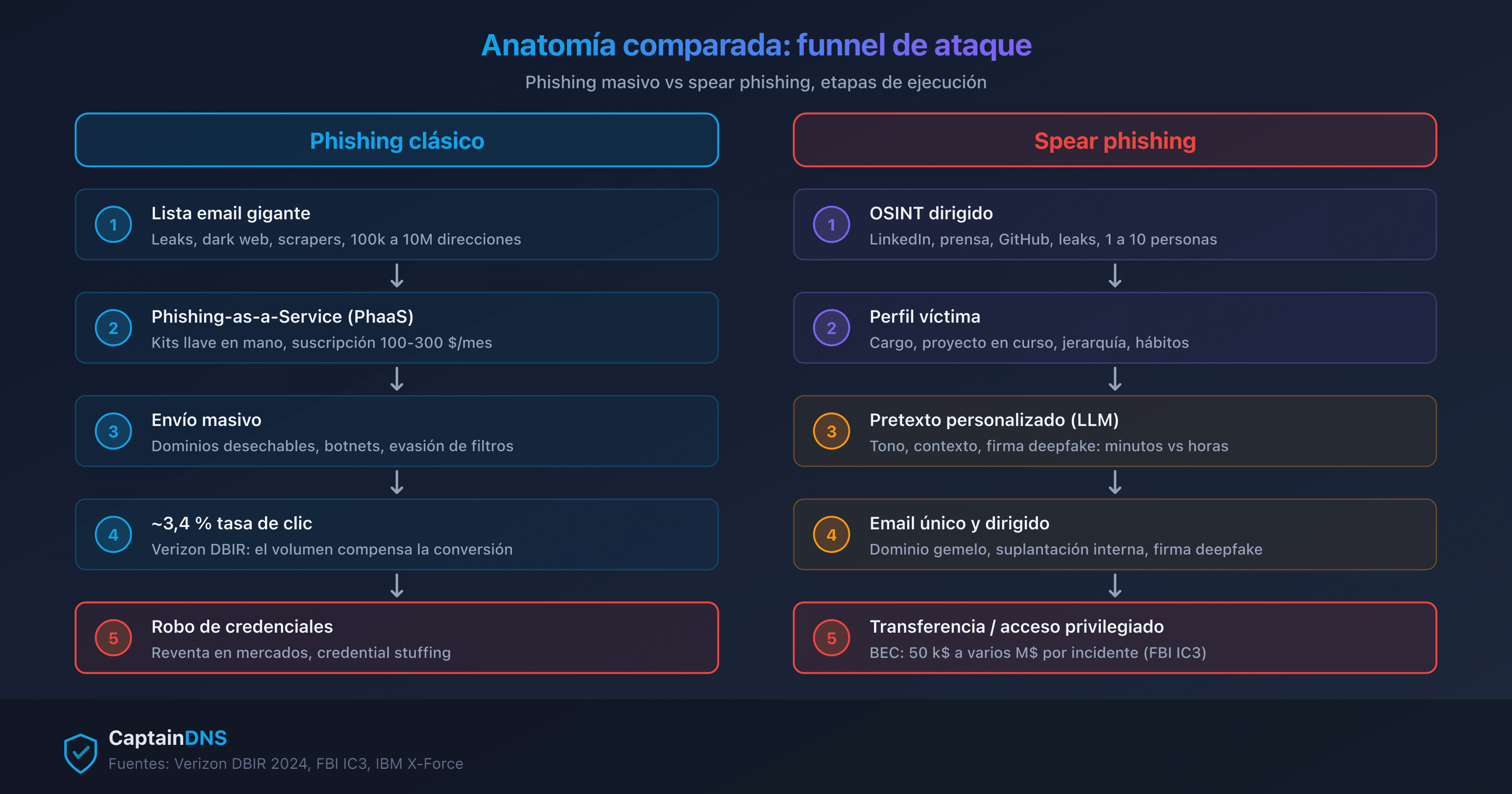

Anatomía comparada de los dos ataques

El phishing clásico: volumen y oportunismo

El phishing clásico funciona como una campaña de marketing desviada. El atacante alquila o compra listas de direcciones email, despliega un kit phishing-as-a-service con un sitio clon y usa una infraestructura desechable (dominios nuevos, redirecciones por acortadores de URL, hosting efímero). El mensaje es genérico: «Estimado cliente», «Tu cuenta será bloqueada», «Confirma tu envío». No se necesita ningún conocimiento previo del objetivo.

El modelo económico se basa en la conversión a tasa muy baja. El atacante no necesita que el 100 % de los destinatarios haga clic: con el 0,1 % basta para rentabilizar un envío de 100.000 mensajes. Por eso el phishing clásico tolera mensajes mal calibrados y sitios clon toscos. La lógica sigue siendo la del marketing directo, trasladada al fraude.

Las cifras confirman la escala. La APWG registró 1.003.924 ataques en el primer trimestre de 2025, más de un millón en tres meses. El sector SaaS y webmail sigue siendo el objetivo nº 1, con el 23,3 % de los ataques en el cuarto trimestre de 2024. Verizon DBIR 2025 mide un tiempo medio hasta el clic de 21 segundos tras la apertura, y un proceso completo de compromiso (introducción de credenciales en el sitio falso) de 49 segundos. Es decir, entre la apertura del email y el compromiso, el usuario dispone de menos de un minuto, lo que hace poco probable cualquier análisis reflexivo. En cuanto a eficacia, Proofpoint State of the Phish (edición 2024, la más reciente, formato anual abandonado desde entonces) cifra la tasa media de clic en un 3,4 % sobre el conjunto de las campañas observadas.

Los acortadores de URL juegan un papel clave en esta industria: ocultan la URL de destino real, evitan ciertas listas de bloqueo y permiten pivotar rápidamente hacia una nueva infraestructura cuando la anterior es neutralizada. Consulta Acortadores de URL y riesgos de seguridad para el detalle técnico.

El spear phishing: reconocimiento y precisión

El spear phishing invierte la lógica. El atacante identifica un objetivo nombrado, recopila inteligencia en fuentes abiertas (OSINT) en LinkedIn, el sitio corporativo, los comunicados de prensa, GitHub y filtraciones de bases de datos. De ahí deduce un pretexto creíble: un proveedor conocido que reclama un pago, un directivo de viaje que pide una transferencia urgente, un socio jurídico que envía un expediente. El email es a menudo técnicamente impecable: SPF, DKIM y DMARC alineados, contenido personalizado, jerga interna.

La temporalidad también cambia. Una campaña spear puede extenderse por varias semanas de preparación, varios días de contactos previos («warm-up») y un único email payload final. El atacante puede enviar un primer mensaje inocuo para validar que la dirección objetivo está activa, comprobar el estilo de respuesta de la víctima, identificar las horas en que consulta su buzón. Esta fase es invisible para las herramientas de detección, ya que aún no hay nada malicioso.

Proofpoint observa unos 66 millones de intentos de Business Email Compromise al mes en 2024. IBM mide un coste medio de 4,8 millones de dólares por compromiso iniciado por phishing en su informe Cost of a Data Breach 2025. La granularidad cambia: se pasa de una campaña de millones de emails a unos pocos mensajes muy precisos que pasan los filtros antispam porque son, sobre el papel, legítimos. El coste para la víctima se eleva en proporción: una sola transferencia fraudulenta puede representar varios cientos de miles de euros, mientras que una contraseña robada por phishing clásico se revende por unos pocos dólares en los foros underground.

Para entender cómo este tipo de email pasa los filtros, consulta Routing email y alerta de Microsoft sobre el spoofing.

| Criterio | Phishing clásico | Spear phishing |

|---|---|---|

| Objetivo | Lista genérica (10k-1M emails) | Individuo nombrado o pequeño comité |

| Volumen / campaña | Alto (miles a millones de envíos) | Bajo (1 a 50 emails) |

| Personalización | Ninguna o mínima («Estimado cliente») | Fuerte: nombre, cargo, proyecto en curso, jerga interna |

| Reconocimiento previo | Ninguno | OSINT sistemático (LinkedIn, sitio corporativo, comunicados) |

| Pretexto típico | Banco, envío, «cuenta bloqueada» | Proveedor conocido, directivo, RR. HH., jurídico |

| Vector de monetización | Robo de credenciales, malware genérico | Transferencia fraudulenta, acceso privilegiado, ransomware dirigido |

| Coste medio para la víctima | 70 M$ acumulados 2024 todas las denuncias (FBI IC3) | 4,8 M$ por brecha (IBM); ~129 k$ mediana por incidente BEC (FBI) |

| Detección automática | Filtros antispam eficaces (tasa de clic 3,4 %) | Filtros a menudo inoperantes (email técnicamente legítimo) |

Tres criterios de la tabla merecen un comentario operativo. El coste para la víctima confirma la asimetría: el total acumulado de denuncias phishing/spoofing al FBI IC3 en 2024 es inferior a la pérdida de una sola operación BEC grande. Esto no significa que el phishing clásico sea desdeñable (la frecuencia sigue siendo masiva), sino que, a igual presupuesto defensivo, priorizar la defensa anti-spear tiene un retorno de inversión superior en valor monetario evitado. La detección automática ilustra el límite de los filtros: la eficacia estadística sobre el volumen oculta una eficacia real próxima a cero sobre lo dirigido. El reconocimiento previo, por último, explica por qué los CISO deben integrar la vigilancia OSINT sobre su propia organización: lo que un atacante puede descubrir en 30 minutos en LinkedIn y el sitio corporativo dimensiona directamente la superficie de spear explotable.

El papel decisivo del OSINT en 2026

El OSINT (Open Source Intelligence) es el eslabón que separa el phishing del spear phishing. Antes de 2023, un atacante competente pasaba varias horas compilando manualmente un dossier sobre su objetivo: organigrama reconstruido vía LinkedIn, proyectos en curso vía comunicados, tecnologías vía ofertas de empleo, direcciones email vía filtraciones públicas, jerga interna vía vídeos de YouTube y podcasts corporativos. El coste de una campaña spear estaba dominado por esta fase de reconocimiento.

La IA generativa trastoca esta economía. Los LLM ingieren los datos OSINT, generan un email personalizado en el estilo de escritura del directivo, traducen a cualquier idioma objetivo y producen las variaciones necesarias para un test A/B. El informe ENISA Threat Landscape 2024 constata que más del 80 % de las campañas phishing observadas usan ya alguna forma de IA. El filtro «email mal escrito = phishing» está obsoleto.

En concreto, el pipeline de ataque típico combina cuatro bloques. Primero, la recopilación automatizada mediante scrapers de LinkedIn y motores OSINT tipo theHarvester o SpiderFoot. Después, la agregación de datos en una ficha objetivo: nombre completo, función, manager directo, proyectos activos, socios proveedores citados públicamente. Luego, la generación del payload por un LLM, que redacta varias variantes del email imitando el tono corporativo identificado en los comunicados oficiales. Por último, el envío desde una infraestructura creíble (cuenta de proveedor comprometida o dominio gemelo registrado unos días antes).

Los ejemplos concretos se multiplican. Anthropic documentó en agosto de 2025 el caso de un cibercriminal en solitario que extorsionó a 17 organizaciones usando Claude Code para automatizar la recopilación OSINT, la redacción de los mensajes de extorsión y la negociación, con rescates de hasta más de 500.000 dólares por víctima. OpenAI anunció en octubre de 2025 haber desmantelado más de 40 redes maliciosas desde febrero de 2024. Microsoft Digital Defense Report 2024 mide un aumento del 146 % de los ataques Adversary-in-the-Middle, es decir unos 39.000 incidentes AiTM al día.

El efecto neto para los defensores es triple. Primer efecto: el coste de entrada para producir una campaña spear de calidad pasa de varios miles de dólares (equivalente a semanas/hombre de un operador experimentado) a unas decenas de dólares de tokens LLM. Segundo efecto: el perfil del atacante cambia. Los actores estatales ya no son los únicos en llevar a cabo campañas dirigidas cuidadas; un cibercriminal oportunista con un presupuesto modesto puede ahora apuntar a una pyme específica. Tercer efecto: la volumetría de las campañas dirigidas aumenta, lo que vuelve obsoletas las hipótesis de threat modeling anteriores a 2024.

Whaling, BEC y fraude del director: dónde encajan estos términos

Cuatro términos circulan en la prensa y los informes, con solapamientos que llevan a confusión. La tabla siguiente fija las definiciones para el resto del artículo.

| Término | Objetivo | Mecánica | Particularidad 2026 |

|---|---|---|---|

| Spear phishing | Individuo (cualquier nivel) | Email dirigido tras OSINT | Categoría madre |

| Whaling | Alto directivo (C-level) | Spear phishing dirigido a CEO/CFO/CTO | Riesgo elevado, comunicación formal imitada |

| BEC (Business Email Compromise) | Departamento financiero u operativo | Suplantación de directivo o proveedor para transferencia | 2,77 mil M$ de pérdidas 2024 (FBI), 21.442 incidentes |

| CEO fraud / fraude del director | Cuadro financiero o contable | Subcategoría de BEC: orden de transferencia urgente del CEO | A menudo reforzado por deepfake audio/vídeo en 2024-2026 |

Caso Arup: deepfake del director financiero por 25 millones de dólares

En enero-febrero de 2024, la consultora de ingeniería británica Arup perdió aproximadamente 200 millones de dólares de Hong Kong, es decir 25 millones de dólares estadounidenses, en un ataque revelado públicamente por CNN en mayo de 2024. Un empleado de la oficina de Hong Kong, inicialmente desconfiado tras recibir un email solicitando una transferencia, fue convencido durante una videoconferencia donde aparecían el CFO con sede en Londres y varios compañeros. Todos eran deepfakes de vídeo y audio sintéticos. El empleado ejecutó 15 transferencias a 5 cuentas bancarias hongkonesas. Es el primer caso público de 25 millones de dólares o más con un deepfake multipersona en videoconferencia.

Caso del gigante estadounidense de la salud: escalada tras robo de credenciales

El 12 de febrero de 2024, los atacantes accedieron al portal Citrix de Change Healthcare con credenciales robadas, sin MFA activado. El vector inicial es un robo de identificadores cuyo origen phishing no ha sido confirmado públicamente, pero el incidente ilustra la escalada cuando un ataque tiene éxito. ALPHV/BlackCat desplegó un ransomware, cobró un rescate de 22 millones de dólares, y luego un segundo equipo extorsionó de nuevo mediante un re-leak. UnitedHealth Group declaró a mediados de 2025 más de 2,8 mil millones de dólares de costes acumulados. El Departamento de Salud estadounidense (HHS) notificó en julio de 2025 que 192,7 millones de personas se vieron afectadas por la fuga de datos.

Ambos casos ilustran dimensiones distintas del mismo problema. Arup muestra la eficacia del deepfake combinado con un pretexto bien construido: a pesar de los indicadores iniciales de sospecha (el empleado había percibido un email dudoso), la calidad de la puesta en escena invirtió su juicio. El caso Change Healthcare muestra el efecto dominó: un solo acceso inicial sin MFA cascada en cifrado de producción, fuga masiva de datos, pago de rescate y costes a largo plazo muy superiores a las inversiones defensivas necesarias para evitar el incidente.

Por qué tus defensas anti-phishing clásicas dejan pasar el spear

Los filtros antispam y antiphishing se basan en señales que funcionan contra el volumen y mucho menos contra la precisión. Cinco razones explican por qué un spear bien construido atraviesa estas capas.

Primero, el email puede ser técnicamente legítimo. Cuando el atacante ha comprometido la cuenta de un proveedor real, su mensaje respeta SPF, DKIM y DMARC en un dominio auténtico. Ninguna señal de autenticación se dispara. El filtro antispam no dispone entonces de ningún elemento diferenciador entre este email fraudulento y un email normal del mismo proveedor recibido la semana anterior.

Segundo, la IA ha matado la señal «contenido mal redactado». Las faltas de ortografía, las construcciones torpes y los caracteres Unicode extraños eran indicadores débiles pero utilizables. Han desaparecido. Peor: los LLM pueden ahora imitar el estilo de un directivo a partir de unos pocos ejemplos públicos (entrevista, post de LinkedIn, editorial de newsletter), lo que también dificulta la detección comportamental por los pares.

Tercero, el volumen permanece bajo el radar de las heurísticas. Una campaña de 5 emails en 30 días no dispara ningún cluster en los servidores de reputación, a diferencia de una campaña masiva. Las herramientas de threat intelligence trabajan sobre la correlación: sin correlación posible, son ciegas. Es un punto ciego estructural y no un defecto de configuración.

Cuarto, los pretextos explotan rutinas conocidas. Un email de RR. HH. para firmar un anexo, una nota del jurídico para enviar un NDA, una solicitud de actualización de IBAN de un proveedor en la rutina contable: estos flujos son cotidianos y ya están aceptados. El atacante no pide una acción excepcional; pide una acción habitual, en la franja horaria habitual, con el tono habitual.

Quinto, los indicadores estructurales faltan. Verizon DBIR 2025 confirma que el email sigue siendo un vector en el 27 % de las brechas, que el phishing representa el 57 % de las tácticas de ingeniería social, y el 16 % de los vectores iniciales. En la zona EMEA, el phishing pesa el 19 % de las brechas. Estas cifras significan que, incluso con las defensas más modernas (filtros EDR, sandbox de adjuntos, escaneo de URL reescritas), el phishing sigue siendo uno de los tres vectores iniciales más frecuentes. Para profundizar en las señales de cabecera, consulta Bypass de filtros email y banderas rojas en cabeceras.

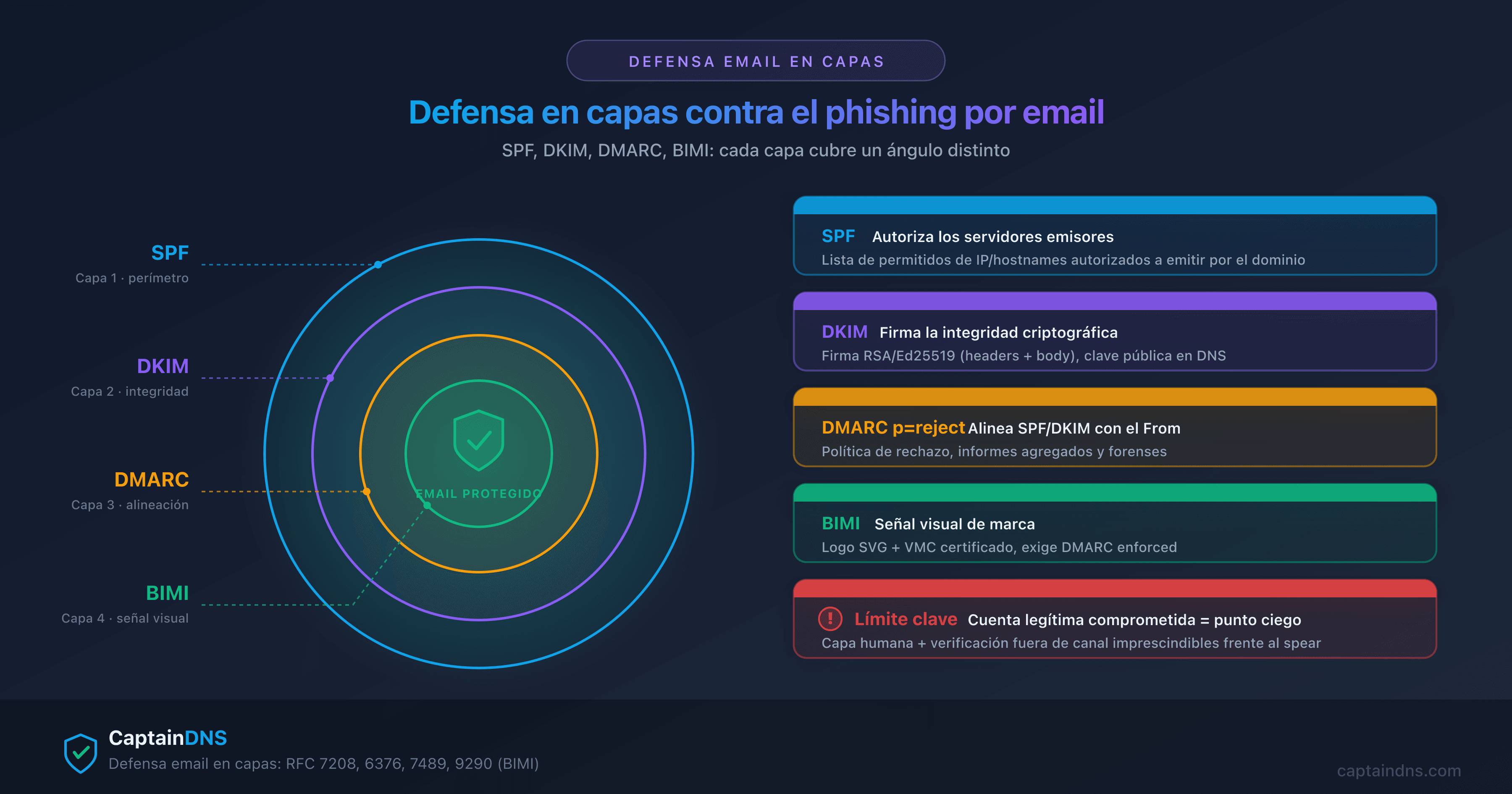

La defensa en capas: DMARC, SPF, DKIM, BIMI

Ninguna capa única basta contra el spear phishing. La defensa eficaz combina tres familias de controles: autenticación email, control de acceso y formación.

La autenticación email forma la base. SPF declara los servidores autorizados para enviar por un dominio. DKIM firma criptográficamente los mensajes salientes. DMARC alinea ambos y da al destinatario una política a aplicar en caso de fallo. La política p=reject es el umbral operativo: bloquea cualquier suplantación directa del dominio legítimo. No detiene los ataques desde una cuenta interna comprometida, ni la suplantación por dominio gemelo (por ejemplo captaindns-finance.com en lugar de captaindns.com). Para una visión prospectiva, consulta DMARCbis: lo que cambia en la nueva RFC.

El despliegue DMARC se hace por etapas. La primera etapa consiste en publicar una política p=none que simplemente recoge los informes agregados (RUA) sin impacto en la entregabilidad. La segunda etapa valida que las fuentes legítimas (mailing profesional, facturas, newsletters, aplicaciones SaaS) están alineadas y pasan SPF/DKIM. La tercera etapa pasa a p=quarantine, lo que coloca los mensajes no alineados en spam. La cuarta y última etapa pasa a p=reject, lo que rechaza definitivamente. Saltar directamente a p=reject sin la fase de monitorización expone a la empresa a perder emails legítimos.

BIMI añade una señal visual post-DMARC: el logo verificado del remitente se muestra en la bandeja de entrada, lo que ayuda a los usuarios a diferenciar un mensaje legítimo de un dominio gemelo. Este control solo funciona si DMARC ya está en p=quarantine o p=reject. BIMI requiere también un certificado VMC o CMC emitido por una autoridad de certificación reconocida, lo que añade un coste anual pero constituye una prueba de identidad visual particularmente eficaz contra los dominios gemelos.

En cuanto al control de acceso, las llaves FIDO2 neutralizan los ataques AiTM al vincular la autenticación al dominio. Una llave FIDO2 se niega a firmar una aserción de autenticación para un dominio que no coincide con el registrado durante el alta, lo que vuelve inoperantes los proxies tipo EvilGinx2 o Modlishka. En cuanto a la detección, IBM Cost of a Data Breach 2025 mide que la IA defensiva reduce el plazo de identificación y contención en 80 días de media, es decir aproximadamente 1,9 millones de dólares de ahorro por brecha. La media global sigue siendo de 241 días para identificar y contener un compromiso, lo que deja mucho margen al atacante para exfiltrar o cifrar.

La formación sigue siendo la inversión más rentable. Verizon DBIR 2025 mide una mejora multiplicada por 4 de la tasa de notificación tras una campaña de formación seria. Una formación eficaz incluye simulaciones regulares (idealmente mensuales), escenarios variados (BEC, deepfake, AiTM, quishing) y un retorno individual pedagógico en lugar de punitivo. En cuanto al marco de análisis, las técnicas se mapean a MITRE ATT&CK: T1566.001 (adjunto), T1566.002 (enlace) y T1566.003 (servicio de terceros).

Verifica tu configuración DMARC: usa el verificador DMARC CaptainDNS para analizar tu política, tus informes y la alineación SPF/DKIM en unos segundos.

Playbook: qué hacer si un spear phishing llega al buzón

Cuando un email sospechoso llega a un buzón sensible (finanzas, dirección, IT), la calidad de la respuesta en los primeros 30 minutos determina el desenlace. Cinco etapas estructuran un playbook mínimo y reproducible, a integrar en la documentación interna y las sesiones de formación.

- No hagas clic ni respondas. Captura el email con sus cabeceras completas (en la mayoría de los clientes: «Mostrar original» o «View source»). Las cabeceras contienen las señales de autenticación (SPF, DKIM, DMARC) y la ruta SMTP real. Tampoco reenvíes el email en claro sin precauciones, porque algunos clientes reescriben las cabeceras al reenviar y pierden las firmas DKIM.

- Verifica el dominio de envío. Lee el

Return-Pathy elFromen las cabeceras, no el nombre mostrado. Compara con los dominios legítimos conocidos del corresponsal. Verifica la alineación SPF/DKIM/DMARC en las cabecerasAuthentication-Results. Presta atención a los homoglifos (caracteres Unicode visualmente similares) que pueden transformar unpaypal.comen un dominio gemelo imperceptible al ojo humano. - Verifica las URL. Toda URL contenida en el email debe pasarse por un verificador multi-bases antes de cualquier clic. La verificación debe consultar varias bases de threat intelligence independientes para reducir los falsos negativos: un dominio reciente o poco reportado puede estar ausente de una base pero presente en otra.

- Confirma fuera de canal cualquier solicitud financiera o sensible. Llama al corresponsal a un número ya conocido (directorio interno, tarjeta de visita), no al número proporcionado en el email. Para las solicitudes de transferencia, doble validación por un segundo responsable. La regla interna debe ser absoluta: ninguna excepción posible «por urgencia», porque es precisamente la palanca que el atacante explota.

- Notifica al equipo de seguridad. Usa el botón «Phishing report» del cliente de correo si está presente, o reenvía como adjunto (

.eml) a la dirección del SOC. No elimines el email antes del tratamiento. El SOC podrá buscar otras ocurrencias en los buzones de la organización, identificar a los destinatarios que hayan hecho clic y aplicar una respuesta coordinada.

Antes de hacer clic en un enlace sospechoso: pasa la URL por el verificador de URL phishing que consulta Google Safe Browsing, URLhaus, PhishTank y VirusTotal en una sola petición.

Si el clic ya se ha producido, el procedimiento de respuesta cambia; una guía dedicada se referencia al final del artículo en la sección «Para profundizar».

Para las organizaciones de más de 50 empleados, este playbook debe estar formalmente documentado, probado dos veces al año con un ejercicio a tamaño real, y acompañado de un procedimiento de escalado que incluya la célula jurídica y el delegado de protección de datos (DPO) en caso de fuga confirmada. Para estructuras más pequeñas, un procedimiento escrito de 2 páginas entregado a cada empleado cubre lo esencial.

FAQ

¿Cuál es la diferencia entre phishing y spear phishing?

El phishing envía un mensaje genérico a miles de objetivos; el spear phishing apunta a una persona precisa tras una investigación OSINT. La diferencia se mide en la personalización, el volumen y el coste para la víctima. El BEC, subcategoría de spear, costó 2,77 mil millones de dólares en 2024 según el FBI.

¿Es ilegal el spear phishing?

Sí. En España, el spear phishing se enmarca en el artículo 248 del Código Penal (estafa informática, hasta 6 años de prisión cuando el valor de lo defraudado supera los 50.000 euros) y en los artículos 197 bis y 264 (acceso ilícito a sistemas de información y daños informáticos). En Francia, se aplican el artículo 323-1 del Código Penal (acceso fraudulento a un sistema de tratamiento automatizado de datos, 3 años de prisión y 100.000 euros de multa, hasta 5 años y 150.000 euros en caso de modificación o supresión de datos) y el delito de estafa del artículo 313-1 (5 años y 375.000 euros). En Estados Unidos, se aplican la CFAA y las leyes federales sobre fraude electrónico.

¿Quiénes son los objetivos preferidos del spear phishing?

Los altos directivos (whaling), los responsables financieros (BEC, fraude del director), los administradores IT (accesos privilegiados) y los responsables de RR. HH. (datos personales). El informe ENISA 2024 identifica a la administración pública como objetivo nº 1, con el 19 % de las campañas analizadas.

¿Cómo reconocer un spear phishing en 2026?

El contenido textual ya no es un indicador fiable porque la IA produce emails sin faltas. Verifica el dominio de envío real en las cabeceras (no el nombre mostrado), la alineación DMARC, y confirma fuera de canal cualquier solicitud financiera o de credenciales. Una URL sospechosa se verifica en una herramienta multi-bases.

¿Cómo prevenir el spear phishing en una empresa?

Combina DMARC en política reject con SPF y DKIM para bloquear la suplantación de dominio, forma a los usuarios en las nuevas técnicas (deepfake, OSINT, IA generativa) con simulaciones regulares, despliega llaves FIDO2 para neutralizar AiTM, e impón un procedimiento de doble validación fuera de canal para cualquier transferencia. Verizon DBIR 2025 mide una mejora x4 en la notificación tras formación.

¿Qué son el fraude del director y el whaling?

El fraude del director es una forma de BEC en la que el atacante suplanta la identidad del directivo para conseguir una transferencia urgente. El whaling apunta más ampliamente a cualquier alto directivo. Estos ataques se refuerzan en 2024-2026 con los deepfakes audio y vídeo: Arup perdió 25 millones de dólares en 2024 mediante una videoconferencia con un falso CFO y falsos compañeros.

¿Es el BEC realmente más costoso que el phishing clásico?

Sí, en gran medida. El FBI IC3 cifra las pérdidas BEC 2024 en 2,77 mil millones de dólares sobre 21.442 incidentes, es decir unos 129.000 dólares por caso. Acumulado desde 2015, el BEC ha costado 17,1 mil millones de dólares. El phishing/spoofing clásico (193.407 denuncias) totaliza unos 70 millones de dólares en 2024, es decir 40 veces menos en pérdidas a pesar de 9 veces más denuncias.

Glosario

- Phishing: envío masivo de emails fraudulentos genéricos a miles de objetivos, apuesta por el volumen y el bajo coste de ataque.

- Spear phishing: ataque email dirigido a un individuo nombrado, tras un reconocimiento OSINT, con fuerte personalización.

- Whaling: subcategoría de spear phishing dirigida a altos directivos (C-level, comité de dirección).

- BEC (Business Email Compromise): ataque dirigido que suplanta a un directivo, proveedor o socio para obtener una transferencia fraudulenta o datos sensibles.

- CEO fraud (fraude del director): subcategoría de BEC donde el atacante se hace pasar por el CEO y exige una transferencia urgente.

- OSINT (Open Source Intelligence): recopilación de inteligencia a partir de fuentes públicas (LinkedIn, sitio corporativo, redes sociales, comunicados), eslabón de reconocimiento del spear phishing.

- AiTM (Adversary-in-the-Middle): ataque de phishing por proxy transparente que intercepta la cookie de sesión tras una autenticación MFA exitosa.

- Deepfake phishing: variante de spear/BEC que utiliza una voz o vídeo sintético para suplantar a un directivo en videoconferencia o teléfono.

Para profundizar

- Cómo reconocer un email de phishing en 2026

- Qué hacer si has hecho clic en un enlace de phishing

- Estadísticas phishing 2025-2026: tendencias APWG e IA

Fuentes

- Verizon Data Breach Investigations Report 2025

- IBM Cost of a Data Breach Report 2025 (enlace en la sección «El spear phishing: reconocimiento y precisión»)

- FBI Internet Crime Complaint Center (IC3) 2024 Report (enlace en la introducción)

- APWG Phishing Activity Trends Report Q1 2025 (enlace en la sección «El phishing clásico»)

- ENISA Threat Landscape 2024 (enlace en la sección «El papel decisivo del OSINT»)

- Microsoft Digital Defense Report 2024

- Anthropic Threat Report agosto de 2025 (enlace en la sección «El papel decisivo del OSINT»)

- CNN, Arup deepfake scam, mayo de 2024 (enlace en la sección «Caso Arup»)