Acortadores de URL: por qué bit.ly, t.ly y similares se han convertido en el arma favorita del phishing

Por CaptainDNS

Publicado el 25 de marzo de 2026

- Los acortadores de URL se han convertido en el vector de distribución preferido del phishing: el 48 % de los enlaces maliciosos usan redirección de URL en 2025

- Seis servicios concentran la mayoría de los abusos: t.ly, TinyURL, Rebrand.ly, Is.gd, Goo.su (89 % de malware) y Qrco.de

- Los atacantes explotan la rotación de enlaces, el cloaking adaptativo y las cadenas multicapa para evadir las pasarelas de seguridad de correo (SEG)

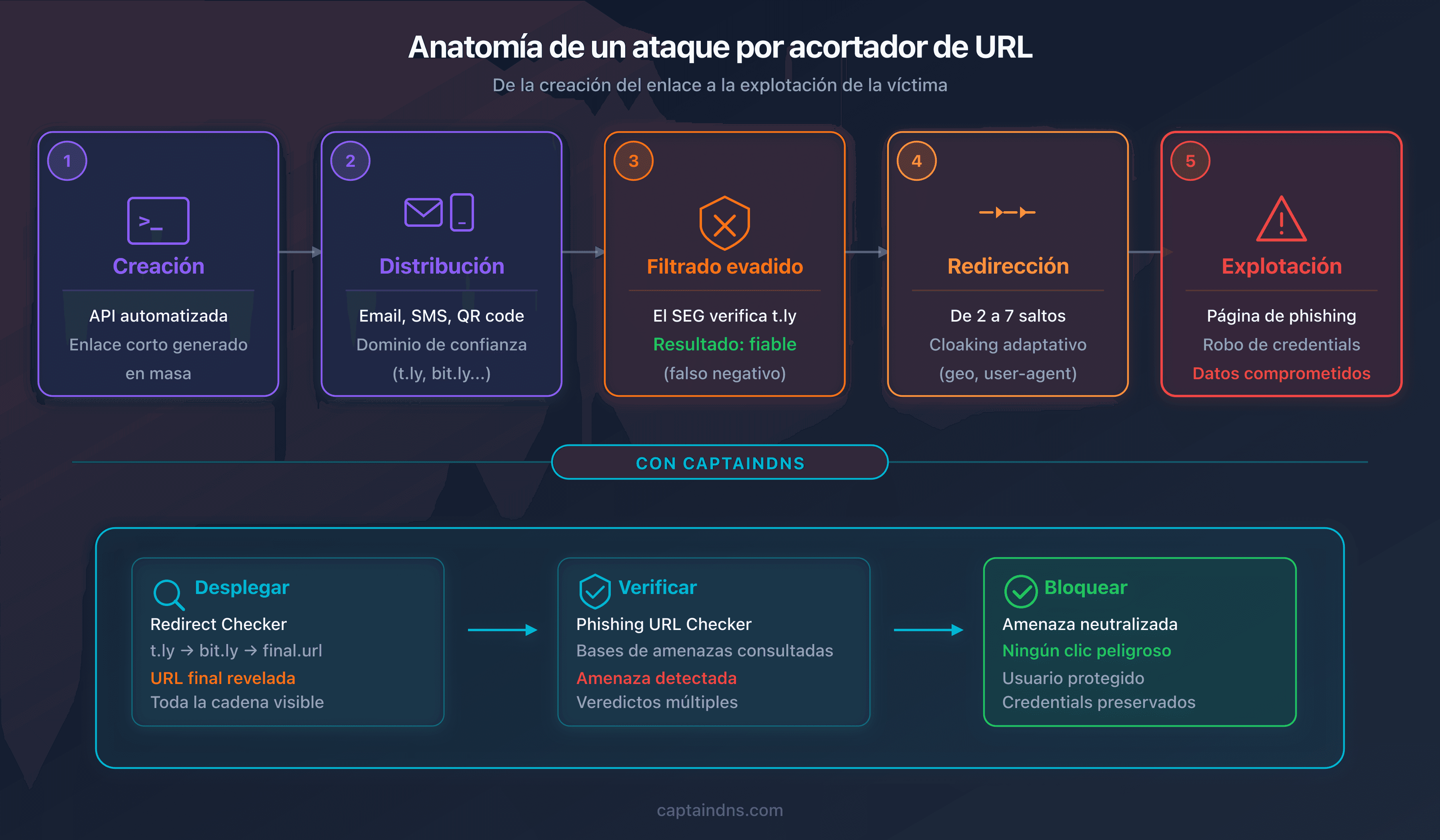

- Verificar un enlace acortado requiere dos pasos: desplegar la cadena de redirecciones y luego analizar el destino final con las bases de inteligencia sobre amenazas

- El riesgo no desaparece tras la campaña: el cierre o la compra de un acortador puede convertir millones de enlaces legítimos en vectores de ataque

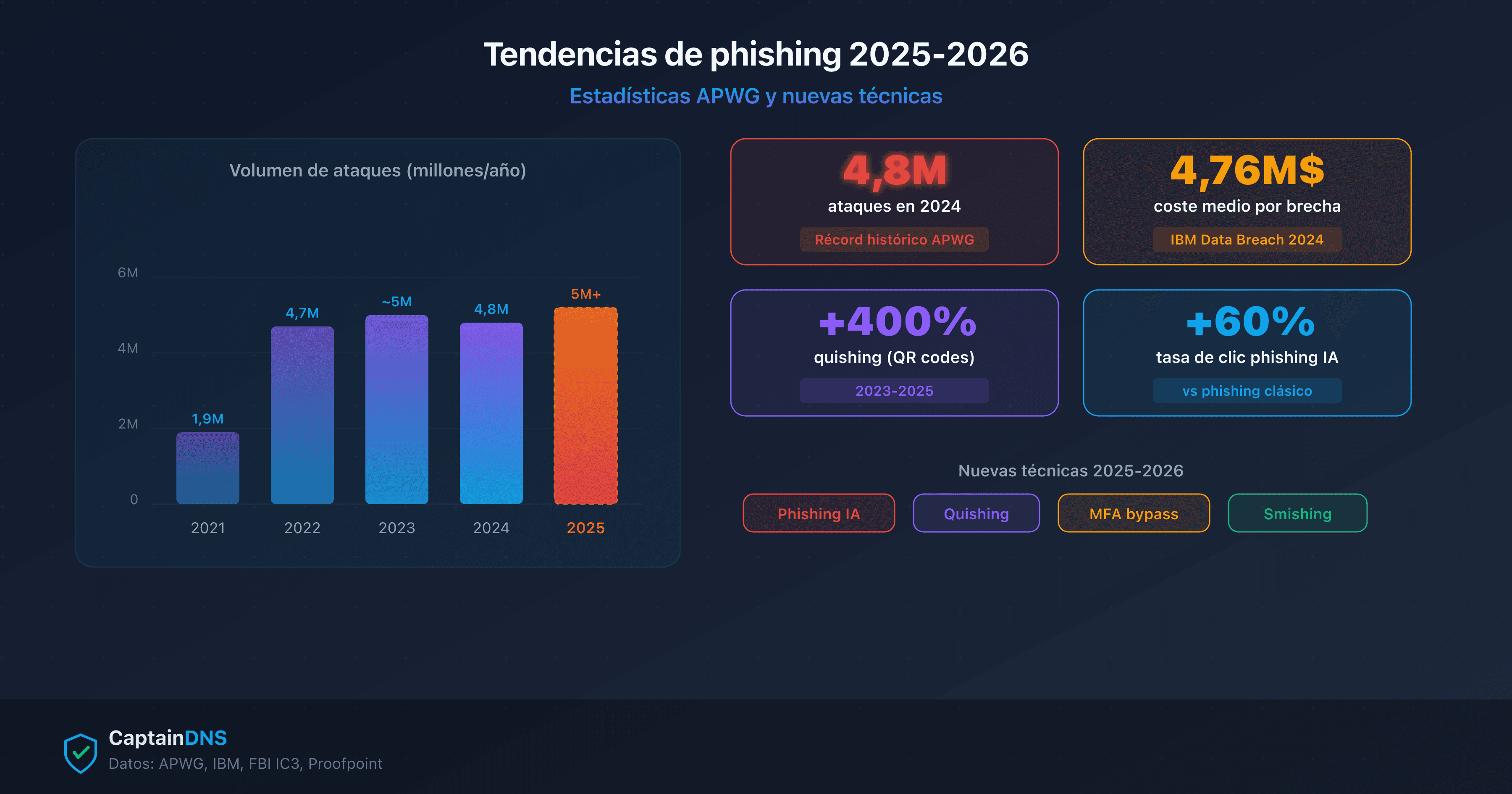

En 2025, se envía un correo malicioso cada 19 segundos en el mundo. Esta cifra, publicada por Cofense en su informe anual 2026, representa un aumento del 204 % del volumen de phishing respecto al año anterior, cuando el ritmo era de un correo cada 42 segundos. Detrás de esta explosión, una constante: casi la mitad de los enlaces de phishing se apoyan en la redirección de URL para ocultar su destino real. El acortador de URL, concebido originalmente para simplificar el intercambio de enlaces largos en redes sociales, se ha convertido en la herramienta de ofuscación favorita de los ciberdelincuentes.

La paradoja es llamativa. Servicios como bit.ly, t.ly o TinyURL fueron creados por comodidad: transformar una URL de 200 caracteres en un enlace corto de 20, rastreable y fácil de compartir. Pero esa misma comodidad beneficia a los atacantes. Un enlace acortado oculta totalmente el destino. El dominio visible (bit.ly, tinyurl.com) siempre es legítimo. Es el destino final, invisible antes del clic, el que resulta malicioso. Los filtros de seguridad de correo, entrenados para analizar los dominios visibles, atribuyen al enlace la reputación del acortador, no la del sitio de phishing que se esconde detrás.

Este artículo examina cómo funcionan los acortadores, qué servicios son los más explotados (datos Cofense Intelligence, julio 2024 a junio 2025), qué técnicas usan los atacantes para evadir los filtros de seguridad, y cómo puedes verificar cualquier enlace acortado antes de hacer clic. Cuatro incidentes reales de 2024-2025 ilustran la amenaza. La última sección propone recomendaciones concretas para particulares y empresas.

¿Cómo funciona un acortador de URL?

Un acortador de URL es un servicio web que asocia un identificador corto (un hash alfanumérico de 5 a 10 caracteres) a una URL larga de destino. Cuando un usuario hace clic en el enlace corto, el servidor del acortador busca el identificador en su base de datos clave-valor, recupera la URL asociada y devuelve una respuesta HTTP de redirección (código 301 o 302) con la URL de destino en la cabecera Location.

El proceso completo se desarrolla en unos pocos milisegundos:

- El usuario envía una URL larga al acortador (mediante la interfaz web o la API)

- El servicio genera un identificador único (hash aleatorio o secuencial)

- El par identificador/URL se almacena en la base de datos

- El servicio devuelve el enlace corto:

https://t.ly/Ab3Cd - Al hacer clic, el servidor resuelve el identificador y redirige al destino

El tipo de redirección importa

La distinción entre los códigos HTTP 301 y 302 no es anecdótica. Determina el comportamiento de los navegadores y los motores de búsqueda ante el enlace acortado.

| Código | Tipo | Almacenamiento en caché | Comportamiento SEO | Uso por los acortadores |

|---|---|---|---|---|

| 301 | Permanente | Sí, el navegador memoriza | El PageRank se transfiere al destino | t.ly, TinyURL (por defecto) |

| 302 | Temporal | No, cada clic pasa por el servidor | El PageRank permanece en el acortador | bit.ly, Rebrand.ly |

| 307 | Temporal (estricto) | No | Preserva el método HTTP (POST sigue siendo POST) | Poco frecuente en acortadores |

La mayoría de los acortadores usan la redirección 302 (temporal). Esta elección es deliberada: obliga a que cada clic pase por el servidor del acortador, lo que permite contabilizar las estadísticas. Una redirección 301 se almacenaría en la caché del navegador, y los clics siguientes irían directamente al destino sin pasar por el servidor de estadísticas.

Las estadísticas como argumento comercial

Más allá de la simple redirección, los acortadores ofrecen un panel analítico para cada enlace creado. El propietario del enlace puede consultar el número de clics, la distribución geográfica de los visitantes, el navegador y el dispositivo utilizados, la hora de cada clic y la página de origen del clic (referrer). Algunos servicios como Rebrand.ly y bit.ly venden planes premium con análisis más detallados, personalización del dominio e integración con plataformas de marketing.

Esta funcionalidad analítica es un argumento legítimo para los profesionales del marketing. Pero lo que sirve al marketing también sirve al crimen. Las estadísticas de clics se convierten en una herramienta de inteligencia para los atacantes: cuántas víctimas han hecho clic, desde qué país, a qué hora. Estos datos de primera mano les permiten ajustar la campaña en tiempo real.

El problema de confianza fundamental

El acortador crea una disociación total entre lo que el usuario ve y lo que visita. El dominio que aparece en el enlace (bit.ly, t.ly, tinyurl.com) es el dominio del acortador, no el del destino. Los sistemas de reputación de dominio, los filtros antiphishing y el juicio humano se basan en el dominio visible. Cuando ese dominio pertenece a un servicio legítimo usado por millones de personas, todas las defensas se relajan.

Es esta disociación la que convierte al acortador en un vector de ataque tan eficaz. El principio es brutal en su simplicidad: el dominio que ves siempre es "limpio". El dominio que visitas no necesariamente lo es.

Los 6 acortadores más explotados por los atacantes

Cofense Intelligence analizó las campañas de phishing y malware que usan acortadores de URL entre julio de 2024 y junio de 2025. Seis servicios concentran la gran mayoría de los abusos. Su punto en común: funcionalidades gratuitas o casi gratuitas, acceso API sin verificación rigurosa y controles de seguridad insuficientes sobre los enlaces creados.

| Servicio | Tasa de malware | Especialidad | Particularidad explotada |

|---|---|---|---|

| t.ly | ~15 % | Robo de credenciales (credential phishing) | API completa + prueba gratuita de 5 días |

| TinyURL | 17 % | Robo de credenciales | API disponible sin restricción importante |

| Rebrand.ly | 10 % | Enlaces de marca personalizados | Dominios personalizados que imitan marcas |

| Is.gd | 49 % | Distribución de malware | API sin necesidad de crear cuenta |

| Goo.su | 89 % | Distribución de malware | Imita el dominio goo.gl de Google |

| Qrco.de | ~4 % | Códigos QR de phishing | Genera códigos QR + prueba gratuita de 14 días |

t.ly: el líder en volumen

t.ly es el acortador más frecuentemente observado en las campañas de phishing según los datos de Cofense. Aproximadamente el 85 % de los enlaces maliciosos de t.ly se destinan al robo de credenciales (páginas de inicio de sesión que imitan Microsoft 365, Google Workspace o servicios bancarios). El 15 % restante distribuye malware. La API de t.ly permite la creación programática de enlaces en masa, y la prueba gratuita de 5 días da acceso a funcionalidades premium suficientes para lanzar una campaña completa antes de que la cuenta sea suspendida.

Is.gd: la API abierta a todos

Is.gd se distingue por una tasa de malware del 49 %, la más alta entre los acortadores "generalistas". La razón principal: su API no requiere ninguna creación de cuenta. Cualquiera puede generar enlaces en masa mediante una simple llamada HTTP, sin proporcionar una dirección de correo ni pasar ninguna verificación. Esta ausencia de barrera de entrada lo convierte en una herramienta ideal para la automatización de campañas maliciosas a gran escala.

Goo.su: el falso Google

Goo.su muestra una tasa de malware del 89 %, la más alta de todos los acortadores analizados. Su nombre de dominio no es casual: imita deliberadamente a goo.gl, el antiguo acortador de Google cerrado en 2019. Las víctimas que ven un enlace goo.su/... en un correo pueden confundirlo con un antiguo enlace legítimo de Google. El malware distribuido a través de Goo.su incluye Pure Logs Stealer, Lumma Stealer y Remcos RAT, herramientas de robo de datos y control remoto.

El 20 de abril de 2025, una campaña masiva que utilizaba Google AppSheet como relevo y Goo.su como acortador representó el 10,88 % del volumen mundial de phishing en esa sola jornada.

Qrco.de: la convergencia entre QR y phishing

Qrco.de combina la generación de códigos QR y el acortamiento de URL. El atacante crea un enlace acortado malicioso y obtiene simultáneamente un código QR listo para imprimir. Los códigos QR maliciosos se distribuyen por correo electrónico, en carteles físicos o integrados en PDF. La víctima escanea el código con su teléfono y aterriza en la página de phishing sin ver nunca la URL de destino. La prueba gratuita de 14 días da tiempo suficiente para lanzar y concluir una campaña.

Los acortadores creados para las estafas

Más allá de los servicios legítimos desviados de su propósito, existen acortadores creados específicamente para campañas fraudulentas. En mayo de 2024, los dominios kn8.site, vt7.site, shortener.space y shorter.gg fueron registrados el mismo día (27 de mayo de 2024) a través del registrador Hostinger. Según el análisis de Allure Security, estos dominios están vinculados a Ainka Technology Solutions, una entidad con sede en Vietnam. Se utilizaron exclusivamente para alojar páginas de inicio de sesión bancarias fraudulentas. Google Safe Browsing no señaló estos dominios hasta varias semanas después del inicio de las campañas.

Los gigantes tampoco se libran

bit.ly y t.co (el acortador integrado de X/Twitter) figuran en el top 10 de fuentes de phishing a escala mundial, según los datos del TWNIC (Taiwan Network Information Center), que recopiló más de 15 millones de indicadores de phishing entre enero y septiembre de 2025. La diferencia con los servicios más pequeños: bit.ly y t.co cuentan con equipos de seguridad dedicados y sistemas de detección automatizados. Pero el volumen de enlaces creados cada día (decenas de millones) hace que el filtrado exhaustivo sea imposible.

Acortadores de URL y phishing: cifras clave 2025

Estadísticas sobre la explotación de acortadores de URL en las campañas de phishing y malware en 2025.

Frecuencia de correos maliciosos

Intervalo entre dos correos maliciosos en 2025

Enlaces phishing con redirección

Proporción de enlaces de phishing que usan redirección

Tasa de malware Goo.su

Tasa de malware en los enlaces generados con Goo.su

URLs de phishing únicas

URLs de phishing nunca vistas anteriormente

Técnicas de explotación: de la ofuscación a la evasión de filtros

Los acortadores de URL no solo sirven para ocultar un destino. Los atacantes los integran en cadenas de ataque sofisticadas que explotan las debilidades estructurales de los sistemas de seguridad. Estas son las principales técnicas documentadas en 2024-2025.

Automatización por API

La mayoría de los acortadores ofrecen una API REST que permite crear enlaces mediante llamadas programáticas. Un script puede generar cientos de enlaces acortados en pocos minutos, cada uno apuntando a una variante de la página de phishing. Esta automatización permite la rotación de enlaces: cuando un enlace es reportado y bloqueado, el atacante activa el siguiente enlace en la rotación. La vida útil media de un enlace de phishing antes de su detección es de unas pocas horas. Con una rotación automatizada, la campaña sobrevive a la detección de cada enlace individual.

Is.gd es particularmente vulnerable a esta técnica: su API no requiere ni cuenta, ni clave, ni CAPTCHA. Una simple llamada GET basta para crear un enlace.

Las estadísticas como herramienta de inteligencia

Los paneles analíticos de los acortadores proporcionan a los atacantes datos valiosos sobre su campaña. El número de clics revela la tasa de apertura real del correo de phishing. La distribución geográfica confirma que la campaña alcanza el país objetivo. Las marcas de tiempo indican las horas de máxima actividad de las víctimas. El tipo de navegador y dispositivo permite optimizar la página de phishing para las plataformas más comunes.

Estos datos de primera mano son más fiables que las estimaciones, y los atacantes los usan para perfeccionar sus campañas siguientes.

Rotación de enlaces y modificación posterior a la creación

Algunos acortadores permiten modificar la URL de destino después de la creación del enlace. Es una funcionalidad legítima (corregir un error en la URL, actualizar una promoción). Pero hace que el escaneo inicial del enlace sea totalmente inútil.

El escenario típico: el atacante crea un enlace acortado que apunta a una página legítima (un artículo de Wikipedia, un documento público de Google Drive). El enlace pasa los filtros de seguridad del correo sin activar ninguna alerta. Unas horas después de la entrega del correo, el atacante modifica el destino hacia la página de phishing. Cuando la víctima hace clic, el enlace ya conduce al sitio malicioso, pero el escaneo inicial lo había declarado "limpio".

Cadenas de redirecciones multicapa

Para maximizar la ofuscación, los atacantes encadenan varios acortadores y redirecciones abiertas (open redirects) en sitios legítimos. Una cadena típica incluye de 3 a 7 saltos:

t.ly/Ab3Cd

→ 302 → tinyurl.com/y7x8z9

→ 302 → sites.google.com/redirect?url=...

→ 302 → firebasestorage.googleapis.com/...

→ 302 → secure-login-verification.xyz/portal

Cada dominio intermedio (t.ly, tinyurl.com, sites.google.com, firebasestorage.googleapis.com) es un dominio de confianza. Los filtros que analizan dominio por dominio no encuentran nada sospechoso. Solo una herramienta que sigue la cadena completa hasta el destino final revela el sitio malicioso al final. El verificador de redirecciones de CaptainDNS sigue hasta 30 saltos y muestra cada paso intermedio, lo que permite visualizar estas cadenas en su totalidad.

Cloaking adaptativo

El cloaking adaptativo es una técnica avanzada en la que la página de destino cambia según el visitante. El servidor malicioso analiza varios parámetros antes de decidir qué contenido mostrar:

- User-Agent: si el visitante es un bot de escaneo de seguridad (identificable por su User-Agent), el servidor muestra una página inocua. Si es un navegador humano, muestra la página de phishing.

- Dirección IP y geolocalización: la página de phishing solo se presenta a los visitantes del país objetivo. Los visitantes de otros países ven una página de error 404 o son redirigidos a Google.

- Hora y día: la campaña solo está activa durante las horas laborables de la zona horaria objetivo, cuando las víctimas están frente a su ordenador profesional.

- Referrer: solo los clics procedentes de un cliente de correo (no un enlace directo en el navegador) activan la visualización de la página de phishing.

Estos criterios combinados hacen que la detección por los escáneres automatizados sea extremadamente difícil. El escáner de seguridad que visita el enlace fuera del horario objetivo, desde un centro de datos estadounidense, con un User-Agent de bot, nunca verá la página de phishing.

La evasión de las pasarelas de correo (SEG)

Las pasarelas de seguridad de correo (Secure Email Gateways, o SEG) están diseñadas para filtrar los correos maliciosos antes de que lleguen a la bandeja de entrada. Su funcionamiento se basa en el análisis de los dominios presentes en el correo. Un enlace hacia bit.ly obtiene una puntuación de reputación alta, porque bit.ly es un dominio legítimo utilizado por millones de empresas. El SEG deja pasar el correo.

Las cifras son alarmantes: según varios informes convergentes, casi la mitad de los correos de phishing y BEC (Business Email Compromise) evaden los SEG tradicionales. Menlo Security reporta un aumento del 198 % en los ataques de phishing basados en el navegador en seis meses, de los cuales el 30 % se clasifican como "evasivos", es decir, específicamente diseñados para eludir los filtros.

El coste medio de una brecha por phishing se estima en 4,88 millones de dólares según el informe IBM Cost of a Data Breach 2025. El FBI IC3 registró 502 millones de dólares en pérdidas directas vinculadas al phishing por correo en 2024, con un coste mediano de 600 dólares por incidente.

El phishing polimórfico

El 76 % de las URLs de phishing observadas en 2025 son únicas, es decir, nunca habían sido vistas por los sistemas de detección. El 82 % de las huellas (hash) de archivos maliciosos también son únicas. Esta naturaleza polimórfica convierte a los enfoques basados en firmas (listas negras de dominios conocidos) en estructuralmente obsoletos. Cada campaña usa nuevas URLs, nuevos dominios, nuevos archivos. La detección se apoya cada vez más en el análisis comportamental y la combinación de múltiples fuentes de inteligencia.

El malware distribuido a través de los acortadores incluye cepas bien conocidas: Pure Logs Stealer (robo de contraseñas almacenadas en el navegador), Lumma Stealer (robo de carteras cripto y cookies de sesión), Remcos RAT (control remoto completo de la máquina) y Cobalt Strike (herramienta de post-explotación).

KnowBe4 informa que el 74,3 % de los correos de phishing analizados en diciembre de 2024 contenían elementos polimórficos: URLs generadas dinámicamente, dominios de un solo uso y cargas útiles personalizadas para cada destinatario.

Casos concretos: los ataques que marcaron 2024-2025

Las técnicas descritas anteriormente no son teóricas. Estos cuatro incidentes documentados ilustran la explotación real de los acortadores de URL.

Caso 1: abuso de la reescritura de enlaces de Proofpoint (junio-julio 2025)

Proofpoint es uno de los principales proveedores de pasarelas de seguridad de correo. Su sistema de reescritura de enlaces ("link wrapping") reescribe las URLs de los correos entrantes para hacerlas pasar por sus propios servidores de verificación. La URL reescrita usa el dominio urldefense.proofpoint.com, un dominio universalmente aceptado por los filtros de seguridad.

En junio y julio de 2025, los atacantes explotaron esta mecánica a la inversa. Según un informe de Cloudflare, la cadena de ataque funcionaba así:

Email → enlace Bitly

→ 302 → urldefense.proofpoint.com/... (link wrapping Proofpoint)

→ 302 → página de phishing que imita Microsoft 365

El truco: al enrutar el enlace de phishing a través del propio sistema de Proofpoint, los atacantes se beneficiaban de la reputación impecable del dominio urldefense.proofpoint.com. Todos los demás filtros de seguridad, en los destinatarios que no eran clientes de Proofpoint, veían un enlace procedente de un dominio de seguridad reconocido y lo dejaban pasar sin análisis.

Proofpoint corrigió el problema reforzando la validación de las URLs que transitan por su sistema, pero el incidente demuestra una vulnerabilidad estructural: los propios sistemas de seguridad pueden transformarse en vectores de confianza.

Caso 2: acortadores dedicados a estafas bancarias (mayo-junio 2024)

En mayo de 2024, Allure Security identificó una red de acortadores creados exclusivamente para campañas de phishing bancario. Los dominios kn8.site, vt7.site, shortener.space y shorter.gg fueron registrados el 27 de mayo de 2024 a través de Hostinger, un registrador conocido por sus precios bajos y su proceso de registro rápido.

La investigación reveló varios elementos:

- Los cuatro dominios estaban vinculados a Ainka Technology Solutions, una entidad con sede en Vietnam

- Cada dominio alojaba un servicio de acortamiento funcional, con interfaz y API

- Los enlaces creados redirigían exclusivamente a páginas de inicio de sesión bancarias fraudulentas (imitaciones de bancos europeos y estadounidenses)

- Las páginas de phishing usaban certificados TLS válidos (Let's Encrypt), mostrando el candado en el navegador

El retraso en la detección es el punto crítico: Google Safe Browsing no señaló estos dominios hasta varias semanas después del inicio de las campañas. Durante ese lapso, los enlaces acortados pasaban los filtros de seguridad sin activar ninguna alerta, porque los dominios eran demasiado recientes como para tener mala reputación.

Caso 3: robo de credenciales vía t.co y ataque AITM (primer trimestre 2025)

Sublime Security documentó una campaña de tipo Adversary-in-the-Middle (AITM) utilizando el acortador t.co de X/Twitter como primer eslabón de la cadena. t.co es el tercer servicio LOTS (Legitimate Online Tools and Services) más explotado para phishing en el primer trimestre de 2025.

La cadena de ataque:

Email con enlace t.co

→ 302 → firebasestorage.googleapis.com (alojamiento Google)

→ página intermedia con la imagen de Adobe y Microsoft

→ página AITM de robo de credenciales

El ataque AITM se diferencia del phishing clásico: en lugar de simplemente capturar las credenciales, el servidor malicioso se posiciona entre la víctima y el servidor real de autenticación de Microsoft. Cuando la víctima introduce sus credenciales, el servidor AITM las transmite en tiempo real al servidor OAuth de Microsoft, recupera el token de sesión y captura simultáneamente las credenciales. El atacante obtiene tanto la contraseña como un token de sesión válido que evita la autenticación multifactor (MFA).

La doble identidad visual Adobe/Microsoft servía para reforzar la credibilidad: el correo pretendía provenir de Adobe (envío de un documento para firmar), y la página de inicio de sesión imitaba Microsoft 365 (el servicio de autenticación utilizado por el objetivo).

Caso 4: Tycoon 2FA y la generación masiva (2025)

Tycoon 2FA es una plataforma de Phishing-as-a-Service (PhaaS) que automatiza la creación de campañas de phishing a gran escala. Según el Microsoft Security Blog, Microsoft bloquea el 62 % de los intentos de phishing vinculados a esta plataforma, lo que implica que el 38 % llega a las bandejas de entrada. El volumen es considerable: más de 30 millones de correos maliciosos al mes.

La sofisticación de Tycoon 2FA reside en la combinación de varias técnicas:

- Acortadores como primer salto: los enlaces en los correos pasan por servicios como t.ly, bit.ly o TinyURL

- Plataformas legítimas como relevo: SharePoint comprometido, sitios de presentación (Canva, Gamma), almacenamiento en la nube (Firebase, AWS S3)

- Filtrado anti-bot: antes de mostrar la página de phishing, una pantalla de verificación solicita resolver un CAPTCHA Cloudflare Turnstile. Los bots de escaneo fallan en esta etapa y nunca ven la página maliciosa

- Huella del navegador: recopilación de información sobre el navegador, el sistema operativo y las extensiones para detectar entornos de sandbox

- Ofuscación Unicode: el código HTML de la página de phishing usa caracteres Unicode invisibles para engañar a los escáneres de contenido

Esta combinación hace que cada eslabón de la cadena sea "limpio" cuando se analiza de forma aislada. Es la secuencia completa la que constituye el ataque.

¿Cómo verificar un enlace acortado antes de hacer clic?

Frente a la sofisticación de los ataques descritos anteriormente, la verificación manual ("¿el dominio parece legítimo?") es insuficiente. Un proceso fiable exige dos pasos distintos y complementarios: desplegar la cadena de redirecciones para revelar el destino, y luego analizar ese destino con las bases de inteligencia sobre amenazas.

¿Por qué son necesarios dos pasos?

El primer paso solo no basta: conocer la URL de destino no te dice si esa URL es maliciosa. Un dominio registrado recientemente para phishing puede parecer inofensivo (secure-portal-verification.com). El segundo paso solo tampoco basta: enviar el enlace acortado directamente al verificador de phishing analizará la reputación del acortador (siempre "limpia"), no la del destino.

Es la combinación de ambos pasos la que proporciona un veredicto fiable.

Verificar un enlace acortado en 2 pasos

Pega el enlace acortado en el verificador de redirecciones. La herramienta sigue cada salto HTTP y revela la URL final, el código de estado en cada etapa y el tiempo de respuesta.

Copia la URL de destino final y pégala en el verificador de phishing. La herramienta consulta cuatro bases (URLhaus, Google Safe Browsing, PhishTank, VirusTotal) y asigna una puntuación de riesgo ponderada.

Puntuación 0: ninguna fuente señala la URL. Puntuación 30-59: riesgo medio, una fuente fiable ha reaccionado. Puntuación 60+: amenaza confirmada por múltiples fuentes. En caso de duda, no hagas clic.

¿Qué revela el despliegue de la cadena?

El verificador de redirecciones muestra cada salto de la cadena con el código HTTP (301, 302, 307), el dominio intermedio, el tiempo de respuesta y las cabeceras relevantes. Varias señales de alerta aparecen en esta etapa:

- Número de saltos anormal: un enlace acortado legítimo implica 1 o 2 redirecciones. Más allá de 3, la desconfianza es obligada.

- Dominio de destino registrado recientemente (NRD): un dominio de menos de 30 días es estadísticamente sospechoso.

- Paso de HTTPS a HTTP durante la cadena: los sitios legítimos no tienen razón para degradar el protocolo.

- Cadena que pasa por varios acortadores: un enlace bit.ly que redirige a tinyurl.com que redirige a t.ly indica un intento deliberado de ofuscación.

- Presencia de una redirección abierta (open redirect) en un dominio de confianza (google.com, microsoft.com) como eslabón intermedio.

Para un análisis en profundidad de los distintos tipos de cadenas de redirección y sus implicaciones, consulta nuestra guía sobre la detección de bucles, cadenas y enlaces sospechosos.

¿Qué revela la verificación multi-base?

El verificador de phishing consulta cuatro bases de inteligencia sobre amenazas en paralelo. Cada base tiene su especialización:

- Google Safe Browsing: cobertura masiva (5 mil millones de dispositivos), pero con un retraso de actualización de 15 a 30 minutos

- URLhaus: especializado en distribución de malware, base comunitaria actualizada en tiempo real

- PhishTank: especializado en phishing puro, validación por la comunidad

- VirusTotal: agregación de más de 70 motores de detección, cobertura máxima

La combinación de estas cuatro fuentes reduce los falsos negativos entre un 15 y un 30 % en comparación con el uso de una sola base. Un dominio de phishing creado hace 10 minutos puede estar ausente de Google Safe Browsing pero ya haber sido reportado en PhishTank por un investigador de seguridad.

Verifica un enlace acortado ahora

Riesgos de permanencia: cuando el acortador cierra o cambia de dueño

Los acortadores de URL no solo plantean un riesgo de phishing activo. Su cierre o cambio de propietario puede transformar millones de enlaces legítimos en vectores de ataque pasivos.

El caso goo.gl: 3.600 millones de enlaces en suspenso

Google anunció el cierre de su acortador goo.gl en 2018, con un cese progresivo a lo largo de varios años. El servicio había acumulado aproximadamente 3.600 millones de enlaces activos. El cierre inicial preveía que todos los enlaces existentes dejaran de funcionar. Ante la protesta de los usuarios y los editores de contenido, Google dio marcha atrás para los enlaces más activos, que continúan redirigiendo a su destino. Pero el precedente está sentado: un servicio centralizado que desaparece se lleva consigo miles de millones de enlaces.

Los enlaces dinámicos de Firebase: el corte limpio

Firebase Dynamic Links, otro servicio de Google, fue cerrado el 25 de agosto de 2025. A diferencia de goo.gl, el corte fue limpio: todos los enlaces devuelven ahora un error 404. Las aplicaciones móviles y las campañas de marketing que usaban estos enlaces están rotas. Los desarrolladores tuvieron un año de preaviso, pero los enlaces compartidos en correos, documentos PDF y códigos QR impresos no pueden "actualizarse" retroactivamente.

El reciclaje de dominios: el riesgo silencioso

El riesgo más insidioso afecta a los dominios de acortadores que expiran y son comprados por terceros. Cuando un servicio de acortamiento cierra y su dominio no se renueva, cualquiera puede comprarlo. El nuevo propietario hereda todos los enlaces existentes que apuntan a ese dominio. Puede entonces configurar el servidor para redirigir esos enlaces a sitios de su elección, incluidas páginas de phishing o malware.

El escenario concreto: una empresa utilizó un pequeño acortador (today.is, por ejemplo) en una campaña de marketing en redes sociales en 2023. El acortador cierra en 2024. Su dominio expira y es comprado por un tercero en 2025. El tuit de la empresa, que sigue en línea, contiene un enlace acortado que ahora redirige a un sitio de estafas. Resultado: la reputación de la empresa se ve afectada sin que haya hecho nada. La bomba de relojería estaba integrada en el enlace desde el primer día.

La alternativa del autoalojamiento

Para las organizaciones que dependen en gran medida de los enlaces acortados (campañas de marketing, newsletters, códigos QR en soportes físicos), el autoalojamiento de un acortador elimina el riesgo de dependencia de un tercero. Soluciones de código abierto como YOURLS y Kutt permiten desplegar un servicio de acortamiento en tu propio dominio. El control total del dominio y la infraestructura garantiza la permanencia de los enlaces y el dominio de la seguridad.

Protegerse: recomendaciones para particulares y empresas

Para particulares

Nunca hagas clic en un enlace acortado sin desplegarlo primero. Esta regla simple elimina la mayoría del riesgo. Copia el enlace, pégalo en el verificador de redirecciones, verifica el destino. Si el destino parece sospechoso (dominio desconocido, URL que contiene "login", "verify", "secure", "update"), no hagas clic.

En el móvil, usa la pulsación larga en lugar del toque. Una pulsación larga sobre un enlace en un SMS o correo muestra la URL de destino (o una previsualización) sin abrir la página. Esta técnica funciona en iOS y Android. No sustituye a la verificación completa, pero permite un primer filtro rápido.

Desconfía especialmente de los enlaces acortados en los SMS. El smishing (phishing por SMS) utiliza masivamente los acortadores porque los SMS no muestran un dominio de remitente verificable. Un SMS "Tu paquete está pendiente: t.ly/..." es sospechoso por naturaleza.

Los códigos QR son enlaces acortados físicos. Un código QR en un cartel, un menú de restaurante o un folleto funciona exactamente como un enlace acortado: oculta el destino. Antes de escanear un código QR en un contexto inesperado (pegado sobre otro, en un folleto no oficial), pregúntate si es legítimo.

Para empresas

Configura las pasarelas de correo para desplegar los enlaces acortados. Los SEG modernos (Proofpoint, Mimecast, Microsoft Defender for Office 365) ofrecen una opción de "URL detonation" que sigue las redirecciones antes de evaluar el riesgo. Activa esta funcionalidad y verifica que siga al menos 5 saltos.

Bloquea los dominios de acortadores conocidos por el abuso. Los dominios como goo.su, kn8.site, vt7.site y shortener.space no tienen uso legítimo en contexto profesional. Añádelos a la lista de bloqueo de tu proxy web y tu SEG. Para verificar la reputación de un dominio, usa el verificador de listas negras.

Integra los acortadores en las simulaciones de phishing. Las formaciones de concienciación en seguridad suelen incluir simulaciones de correos de phishing. Añade escenarios que utilicen enlaces acortados para entrenar a los empleados a reconocer este vector específico. Plataformas como KnowBe4 y Proofpoint Security Awareness ofrecen plantillas de simulación con enlaces acortados.

Considera un acortador autoalojado para los usos internos. Si tus equipos de marketing o comunicación usan enlaces acortados en newsletters, campañas y material impreso, despliega un acortador en tu propio dominio. Controlas la seguridad, la permanencia de los enlaces, y evitas hacer transitar a tus visitantes por un servicio de terceros.

Vigila tu marca en los acortadores. Los atacantes pueden crear enlaces acortados que imiten tu marca (a través de los dominios personalizados de Rebrand.ly, por ejemplo) para distribuir phishing en tu nombre. Una vigilancia regular en los acortadores más utilizados permite detectar estos abusos rápidamente.

Despliega DMARC para proteger tu dominio. Si tu dominio es suplantado en un correo de phishing que contiene enlaces acortados, DMARC (Domain-based Message Authentication, Reporting and Conformance) impide la entrega del correo fraudulento en los destinatarios cuyo servidor verifica las políticas DMARC. Es una protección complementaria que actúa antes de que la víctima vea el enlace.

FAQ

¿Son peligrosos los acortadores de URL por naturaleza?

No. Un acortador de URL es una herramienta neutra que asocia un identificador corto a una URL larga. El riesgo viene del uso que se le da: ocultar el destino permite a los atacantes distribuir phishing y malware detrás de un dominio de confianza. Los acortadores legítimos como bit.ly escanean los enlaces creados con listas negras y suspenden las cuentas que abusan del servicio. Pero el volumen de enlaces creados cada día hace que el filtrado exhaustivo sea imposible, y la modificación del destino tras la creación evade los escaneos iniciales.

¿Cómo saber adónde lleva un enlace bit.ly sin hacer clic?

Usa el verificador de redirecciones de CaptainDNS: pega el enlace bit.ly y la herramienta sigue cada redirección HTTP hasta el destino final. Muestra cada salto intermedio con el código HTTP, el dominio y el tiempo de respuesta. También puedes añadir un "+" al final de la URL bit.ly (por ejemplo https://bit.ly/3xYz123+) para acceder a la página de estadísticas de bit.ly, pero este método solo funciona con bit.ly y no sigue las redirecciones múltiples.

¿Por qué los filtros antispam no bloquean los enlaces acortados?

Los filtros antispam evalúan la reputación del dominio visible en el enlace. El dominio de un acortador (bit.ly, tinyurl.com, t.ly) tiene una excelente reputación porque es utilizado por millones de usuarios legítimos. El filtro atribuye al enlace la reputación del acortador, no la del destino oculto. Para superar esta limitación, el filtro debería seguir las redirecciones hasta el destino final, algo que hacen las soluciones más avanzadas pero no los filtros básicos.

¿Cuál es el acortador más utilizado en las campañas de phishing?

Según los datos de Cofense Intelligence (julio de 2024 a junio de 2025), t.ly es el acortador más frecuentemente observado en volumen en las campañas de phishing. En tasa de malware por enlace, Goo.su domina con el 89 % de sus enlaces asociados a malware, seguido de Is.gd (49 %) y TinyURL (17 %). A escala mundial, bit.ly y t.co (X/Twitter) también figuran en el top 10 de fuentes de phishing según los datos del TWNIC.

¿Puede un enlace acortado cambiar de destino después de su creación?

Sí, en algunos acortadores. Servicios como bit.ly y t.ly permiten al propietario del enlace modificar la URL de destino tras la creación. Esta funcionalidad, diseñada para corregir errores, es explotada por los atacantes: crean un enlace que apunta a un sitio legítimo (para pasar los filtros de seguridad), y luego cambian el destino hacia una página de phishing tras la entrega del correo. Por eso la verificación de un enlace acortado debe hacerse en el momento del clic, no en el momento de la recepción del correo.

¿Qué riesgos hay al hacer clic en un enlace acortado malicioso?

Las consecuencias dependen del tipo de ataque. Un enlace de robo de credenciales lleva a una falsa página de inicio de sesión que captura tu usuario y contraseña. Un enlace de malware descarga un archivo malicioso (ladrón de datos, troyano, ransomware) en tu dispositivo. Un enlace AITM (Adversary-in-the-Middle) captura tus credenciales y tu token de sesión, evitando la autenticación multifactor. En todos los casos, las consecuencias van desde el robo de datos personales hasta la compromisión total de tu equipo de trabajo. El coste medio de una brecha por phishing se estima en 4,88 millones de dólares para una empresa.

¿Los acortadores verifican los enlaces antes de crearlos?

Los acortadores principales (bit.ly, TinyURL, Rebrand.ly) escanean las URLs enviadas con listas negras como Google Safe Browsing, Webroot y Norton Safe Web. También aplican análisis comportamentales: la creación masiva desde una misma dirección IP activa una suspensión. Sin embargo, estas defensas tienen limitaciones estructurales. Google Safe Browsing tarda hasta 30 minutos en indexar una nueva URL maliciosa. Los atacantes que apuntan inicialmente a un sitio legítimo y luego modifican el destino evaden el escaneo inicial. Y los acortadores como Is.gd, cuya API no requiere cuenta, ofrecen menos controles.

¿Es posible reportar un enlace acortado malicioso?

Sí. La mayoría de los acortadores ofrecen un formulario de reporte de abusos. En bit.ly, accede a support.bitly.com y envía el enlace malicioso. En TinyURL, envía un correo a abuse@tinyurl.com. También puedes reportar la URL de destino final directamente a las bases de inteligencia sobre amenazas: Google Safe Browsing (vía safebrowsing.google.com), PhishTank (vía phishtank.org) y URLhaus (vía urlhaus.abuse.ch). Reportar en ambos niveles (acortador y bases de inteligencia) maximiza la velocidad de bloqueo.

¿Los códigos QR utilizan acortadores de URL?

A menudo, sí. Los códigos QR tienen una capacidad de almacenamiento limitada: cuanto más larga es la URL, más denso y difícil de escanear es el código QR. Los creadores de códigos QR usan frecuentemente acortadores para reducir el tamaño de la URL codificada. El servicio Qrco.de combina ambas funciones (acortamiento + generación de QR) y figura entre los 6 servicios más explotados para phishing. Un código QR malicioso funciona exactamente como un enlace acortado: oculta el destino. La diferencia es que el código QR elimina toda posibilidad de verificación visual de la URL antes del escaneo.

¿Cómo proteger mi empresa contra los ataques que usan acortadores?

Cinco medidas prioritarias. Primero, configura tu pasarela de correo (SEG) para desplegar los enlaces acortados y analizar el destino final. Segundo, bloquea los dominios de acortadores de alto riesgo (goo.su, kn8.site, vt7.site) en tu proxy web. Tercero, integra escenarios con enlaces acortados en tus simulaciones de phishing para entrenar a los empleados. Cuarto, despliega DMARC para impedir la suplantación de tu dominio en correos de phishing. Quinto, considera un acortador autoalojado para tus usos internos y así no depender de un servicio de terceros.

Glosario

- Acortador de URL: servicio web que asocia un identificador corto a una URL larga y redirige a los visitantes mediante una respuesta HTTP 301 o 302. Ejemplos: bit.ly, t.ly, TinyURL, Is.gd.

- Redirección HTTP (301/302): mecanismo mediante el cual un servidor web indica al navegador que se dirija a otra dirección. El código 301 señala una redirección permanente (almacenada en caché por el navegador), el código 302 una redirección temporal.

- Cadena de redirecciones: secuencia de varias redirecciones sucesivas entre la URL de origen y el destino final. Las cadenas de más de 3 saltos son sospechosas en el contexto de los enlaces acortados.

- Redirección abierta (open redirect): vulnerabilidad de un sitio web que acepta un parámetro de URL como destino de redirección sin validación. Los atacantes explotan las redirecciones abiertas en dominios de confianza (Google, Microsoft) como eslabones intermedios en las cadenas de phishing.

- Threat intelligence (inteligencia sobre amenazas): conjunto de datos recopilados, analizados y compartidos sobre las amenazas informáticas. En el contexto del phishing, se trata principalmente de bases de datos de URLs, dominios y direcciones IP maliciosos.

- SEG (Secure Email Gateway): pasarela de seguridad de correo que filtra los mensajes entrantes para bloquear el spam, el phishing y el malware. Ejemplos: Proofpoint, Mimecast, Microsoft Defender for Office 365.

- Cloaking: técnica de ofuscación en la que el contenido presentado varía según el visitante. En phishing, el servidor muestra la página maliciosa únicamente a las víctimas objetivo y una página inocua a los escáneres de seguridad.

- Phishing polimórfico: campaña de phishing en la que cada correo contiene elementos únicos (URLs, huellas de archivos, contenido) para evadir los sistemas de detección basados en firmas. El 76 % de las URLs de phishing en 2025 son únicas.

- AITM (Adversary-in-the-Middle): ataque en el que el servidor malicioso se posiciona entre la víctima y el servidor de autenticación legítimo. El atacante captura las credenciales y el token de sesión en tiempo real, evitando la autenticación multifactor.

- Degradación de enlaces (link rot): fenómeno en el que un enlace deja de funcionar con el tiempo porque el destino ha sido eliminado, el dominio ha expirado o el servicio ha cerrado. Los enlaces acortados son particularmente vulnerables a este fenómeno.

- PhaaS (Phishing-as-a-Service): modelo de negocio criminal en el que una plataforma proporciona kits de phishing listos para usar, con plantillas de páginas, infraestructura y soporte técnico, a cambio de una suscripción. Ejemplo: Tycoon 2FA.

- Punycode: sistema de codificación que permite representar caracteres Unicode en los nombres de dominio (IDN). La URL

cаptaindns.com(con una "a" cirílica) se muestra en Punycode comoxn--cptaindns-r6a.com, revelando el uso de caracteres no latinos.

Fuentes

- Cofense Intelligence: 6 URL Shorteners Abused by Threat Actors: análisis de los 6 acortadores más explotados (julio 2024 a junio 2025) con tasas de malware y especializaciones

- Cofense Annual State of Email Security 2026: estadísticas globales del phishing (1 correo malicioso cada 19 segundos, +204 % de volumen, 76 % de URLs únicas)

- Cloudflare: Proofpoint / Intermedia URL Rewriting Abuse: informe sobre la explotación de la reescritura de enlaces de Proofpoint en las campañas de phishing (junio-julio 2025)

- Allure Security: Link Shortening Scam Services: investigación sobre los acortadores creados para las estafas (kn8.site, vt7.site, Ainka Technology Solutions)

- Sublime Security: t.co AITM Campaign: análisis técnico de la campaña AITM utilizando t.co de X/Twitter como vector (Q1 2025)

- Microsoft Security Blog: Tycoon 2FA Phishing Campaign: datos sobre la plataforma PhaaS Tycoon 2FA (30M+ correos/mes, 62 % bloqueados por Microsoft)

- TWNIC Taiwan: URL Shortener Phishing Warning: alerta formal sobre los acortadores en el phishing, 15 millones de indicadores recopilados (enero-septiembre 2025)

- Menlo Security: URL Shortening Evasion Techniques: informe sobre la evasión de filtros de seguridad mediante acortadores (+198 % de ataques en navegador, 30 % evasivos)