Phishing vs Spear-Phishing: Worin liegt der Unterschied 2026?

Von CaptainDNS

Veröffentlicht am 4. Mai 2026

- Phishing zielt mit einer generischen E-Mail auf Tausende von Personen; Spear-Phishing zielt nach OSINT-Recherche auf eine einzige Person.

- 2024 bezifferte das FBI die BEC-Verluste (die teuerste Form des Spear-Phishing) auf 2,77 Milliarden Dollar bei 21.442 Vorfällen.

- Generative KI und LLMs senken die Kosten einer Spear-Kampagne von mehreren Stunden auf wenige Minuten: Die ENISA stellt fest, dass mittlerweile über 80 % der Phishing-Kampagnen KI nutzen.

- Der Deepfake-Angriff auf Arup 2024 kostete 25 Millionen Dollar über eine Videokonferenz mit gefälschtem CFO und geklonten Kollegen.

- DMARC mit Reject-Policy, BIMI und kontinuierliche Schulungen bleiben die rentabelsten Abwehrmaßnahmen: Verizon DBIR 2025 misst nach Schulungen eine Vervierfachung der Meldequote.

2024 verzeichnete das FBI Internet Crime Complaint Center 859.532 Beschwerden wegen Cyberkriminalität und 16,6 Milliarden Dollar Schaden, ein Anstieg von 33 % gegenüber 2023. Ein erheblicher Teil dieser Fälle beginnt mit einer betrügerischen E-Mail. Trotzdem sprechen Sicherheitsverantwortliche unterschiedslos von Phishing, Spear-Phishing, BEC oder Whaling, obwohl die Risiken und Abwehrmaßnahmen nicht dieselben sind.

Diese Verwechslung hat einen direkten operativen Preis. Ein Budget für einen klassischen Spamfilter schützt die Finanzabteilung nicht vor einer glaubwürdigen Überweisungsanfrage. Eine Schulung, die sich auf Rechtschreibfehler konzentriert, bereitet nicht auf eine DKIM-signierte, fehlerfreie und personalisierte E-Mail vor. Und eine Geschäftsführung, die "Phishing" denkt, wenn sie "Spear" denken sollte, unterschätzt das tatsächliche Risiko.

Dieser Artikel grenzt die Begriffe ab, stützt sich auf die Berichte 2024-2025 (Verizon DBIR, IBM, ENISA, Microsoft, APWG) und veranschaulicht das Ganze mit konkreten Fällen wie Arup oder Change Healthcare. Er richtet sich an Sicherheitsverantwortliche von KMU und mittelständischen Unternehmen sowie an IT-Teams, die ihre E-Mail-Abwehr-Investitionen angesichts der neuen Welle KI-gestützter Angriffe priorisieren müssen.

Phishing vs Spear-Phishing: Der Unterschied in einem Satz

Phishing ist ein Massenangriff, der mit einer generischen Nachricht an Tausende von Zielen gesendet wird. Spear-Phishing ist ein gezielter Angriff: Der Angreifer recherchiert per OSINT zu einem konkreten Opfer, personalisiert die E-Mail mit dessen beruflichem Kontext und nutzt Vertrauen aus, um Zugang, eine Überweisung oder Daten zu erhalten. Phishing setzt auf Volumen, Spear auf Präzision.

Diese Unterscheidung strukturiert alles Weitere: Mittel des Angreifers, sinnvolle Abwehrmaßnahmen, Kosten für das Opfer, forensische Spuren. Eine Finanzabteilung, die "Phishing" denkt, während sie tatsächlich Spear-Phishing erlebt, investiert in die falschen Kontrollen: Sie verstärkt Spamfilter, statt die Überweisungsprozesse zu härten. Die folgenden Abschnitte beleuchten jede Dimension, um eine genaue Diagnose und eine ausgerichtete Abwehrinvestition zu ermöglichen.

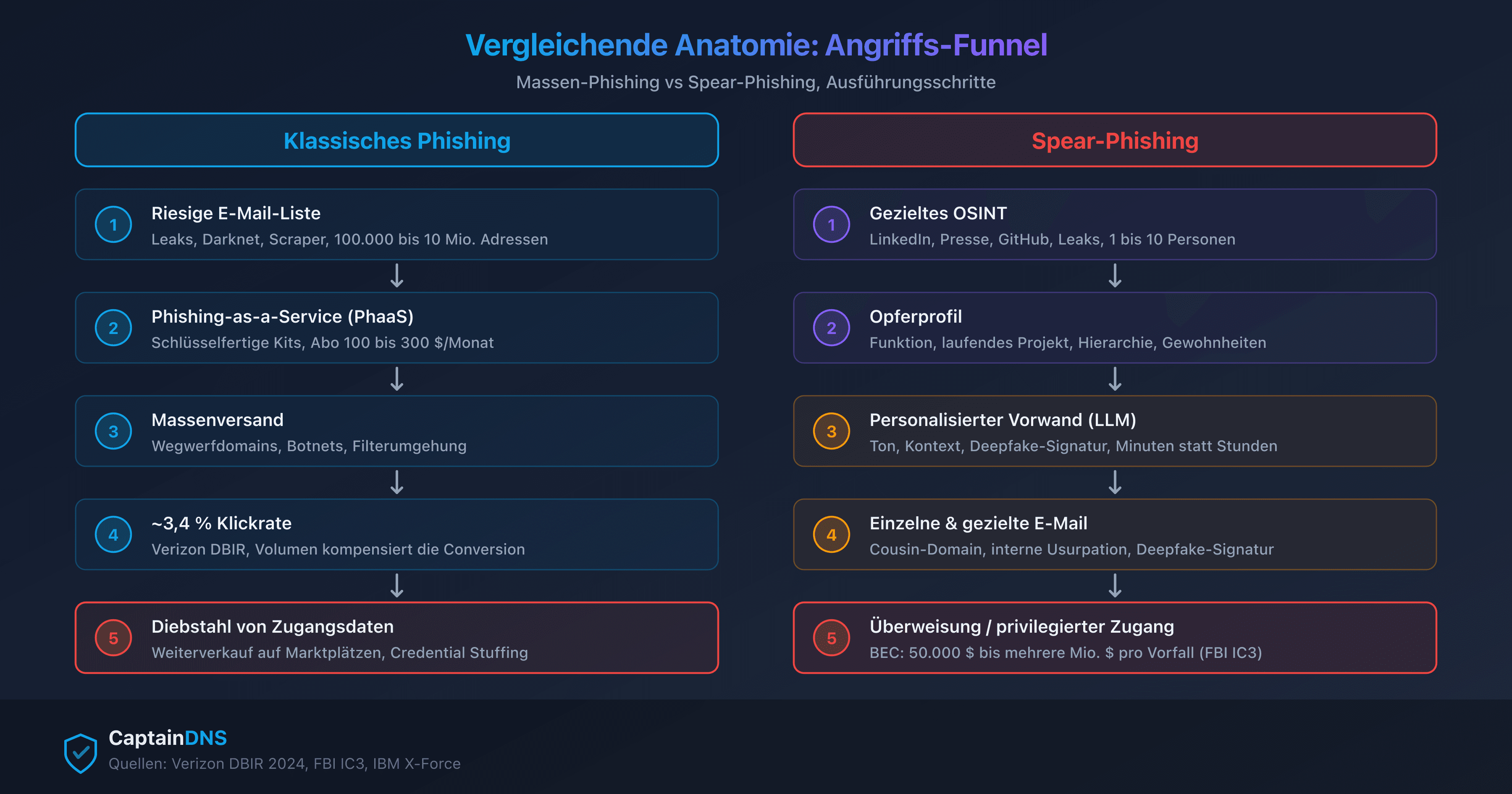

Vergleichende Anatomie der beiden Angriffe

Klassisches Phishing: Volumen und Opportunismus

Klassisches Phishing funktioniert wie eine zweckentfremdete Marketingkampagne. Der Angreifer mietet oder kauft E-Mail-Adresslisten, setzt ein Phishing-as-a-Service-Kit mit einer Klon-Website ein und nutzt eine Wegwerfinfrastruktur (neue Domains, Weiterleitungen über URL-Shortener, kurzlebiges Hosting). Die Nachricht ist generisch: "Sehr geehrter Kunde", "Ihr Konto wird gesperrt", "Bestätigen Sie Ihre Lieferung". Es ist kein Vorwissen über das Ziel erforderlich.

Das Geschäftsmodell beruht auf einer extrem niedrigen Conversion-Rate. Der Angreifer braucht nicht, dass 100 % der Empfänger klicken: 0,1 % reichen, um den Versand von 100.000 Nachrichten zu rentabilisieren. Aus diesem Grund toleriert klassisches Phishing schlecht kalibrierte Nachrichten und plumpe Klon-Websites. Die Logik bleibt die des Direktmarketings, übertragen auf Betrug.

Die Zahlen bestätigen die Größenordnung. Die APWG hat im ersten Quartal 2025 1.003.924 Angriffe registriert, also über eine Million in drei Monaten. Der SaaS- und Webmail-Sektor bleibt mit 23,3 % der Angriffe im vierten Quartal 2024 Hauptziel Nr. 1. Verizon DBIR 2025 misst eine mediane Klickzeit von 21 Sekunden nach dem Öffnen und einen vollständigen Kompromittierungsprozess (Eingabe der Zugangsdaten auf der gefälschten Seite) von 49 Sekunden. Anders gesagt: Zwischen dem Öffnen der E-Mail und der Kompromittierung hat der Nutzer weniger als eine Minute, was eine durchdachte Analyse unwahrscheinlich macht. Bei der Wirksamkeit beziffert Proofpoint State of the Phish (Ausgabe 2024, die jüngste, da das jährliche Format seitdem eingestellt wurde) die durchschnittliche Klickrate auf 3,4 % über alle beobachteten Kampagnen hinweg.

URL-Shortener spielen in dieser Branche eine Schlüsselrolle: Sie verbergen die tatsächliche Ziel-URL, umgehen bestimmte Sperrlisten und erlauben es, schnell zu einer neuen Infrastruktur zu wechseln, sobald die vorherige neutralisiert wird. Mehr dazu in URL-Shortener und Sicherheitsrisiken.

Spear-Phishing: Aufklärung und Präzision

Spear-Phishing kehrt die Logik um. Der Angreifer identifiziert ein namentlich genanntes Ziel, sammelt Informationen aus offenen Quellen (OSINT) auf LinkedIn, der Unternehmenswebsite, in Pressemitteilungen, auf GitHub und in Datenbank-Leaks. Daraus leitet er einen glaubwürdigen Vorwand ab: ein bekannter Lieferant, der eine Zahlung fordert, eine Führungskraft auf Reisen, die eine dringende Überweisung verlangt, oder ein Rechtspartner, der eine Akte übermittelt. Die E-Mail ist technisch oft tadellos: SPF, DKIM und DMARC ausgerichtet, personalisierter Inhalt, interner Jargon.

Auch die Zeitachse ändert sich. Eine Spear-Kampagne kann sich über mehrere Wochen Vorbereitung, mehrere Tage vorbereitende Kontaktaufnahme ("Warm-up") und eine einzige finale Payload-E-Mail erstrecken. Der Angreifer kann eine erste harmlose Nachricht senden, um zu prüfen, ob die Zieladresse aktiv ist, den Antwortstil des Opfers zu erfassen und die Zeiten zu identifizieren, zu denen das Opfer sein Postfach checkt. Diese Phase ist für Erkennungstools unsichtbar, da noch nichts bösartig ist.

Proofpoint beobachtet 2024 etwa 66 Millionen Versuche von Business Email Compromise pro Monat. IBM misst in seinem Bericht Cost of a Data Breach 2025 durchschnittliche Kosten von 4,8 Millionen Dollar pro durch Phishing eingeleiteter Kompromittierung. Die Granularität ändert sich: Aus einer Kampagne mit Millionen E-Mails werden einige sehr präzise Nachrichten, die Spamfilter passieren, weil sie auf dem Papier legitim sind. Die Kosten für das Opfer steigen entsprechend: Eine einzige betrügerische Überweisung kann mehrere Hunderttausend Euro ausmachen, während ein per klassischem Phishing gestohlenes Passwort in Untergrundforen für wenige Dollar weiterverkauft wird.

Wie diese Art E-Mail die Filter passiert, zeigt E-Mail-Routing und Microsofts Spoofing-Warnung.

| Kriterium | Klassisches Phishing | Spear-Phishing |

|---|---|---|

| Ziel | Generische Liste (10.000 bis 1 Mio. E-Mails) | Namentlich genannte Person oder kleine Gruppe |

| Volumen / Kampagne | Hoch (Tausende bis Millionen Versendungen) | Niedrig (1 bis 50 E-Mails) |

| Personalisierung | Keine oder minimal ("Sehr geehrter Kunde") | Stark: Name, Funktion, laufendes Projekt, interner Jargon |

| Vorgängige Aufklärung | Keine | Systematisches OSINT (LinkedIn, Unternehmensseite, Mitteilungen) |

| Typischer Vorwand | Bank, Lieferung, "Konto gesperrt" | Bekannter Lieferant, Führungskraft, HR, Recht |

| Monetarisierungsvektor | Diebstahl von Zugangsdaten, generische Malware | Betrügerische Überweisung, privilegierter Zugang, gezielte Ransomware |

| Durchschnittskosten für das Opfer | 70 Mio. $ kumuliert 2024 alle Beschwerden (FBI IC3) | 4,8 Mio. $ pro Breach (IBM); ca. 129.000 $ Median pro BEC-Vorfall (FBI) |

| Automatische Erkennung | Spamfilter wirksam (Klickrate 3,4 %) | Filter oft wirkungslos (E-Mail technisch legitim) |

Drei Kriterien aus der Tabelle verdienen einen operativen Kommentar. Die Kosten für das Opfer bestätigen die Asymmetrie: Die kumulierte Summe der Phishing-/Spoofing-Beschwerden beim FBI IC3 in 2024 liegt unter dem Verlust einer einzigen großen BEC-Operation. Das heißt nicht, dass klassisches Phishing zu vernachlässigen wäre (die Häufigkeit bleibt massiv), aber bei gleichem Verteidigungsbudget hat die Priorisierung der Spear-Abwehr einen höheren ROI in vermiedenem monetären Wert. Die automatische Erkennung verdeutlicht die Grenze der Filter: Die statistische Wirksamkeit auf das Volumen verdeckt eine reale Wirksamkeit nahe null beim gezielten Angriff. Die vorgängige Aufklärung schließlich erklärt, warum CISOs OSINT-Monitoring der eigenen Organisation einbinden müssen: Was ein Angreifer in 30 Minuten auf LinkedIn und der Unternehmenswebsite herausfinden kann, dimensioniert direkt die ausnutzbare Spear-Angriffsfläche.

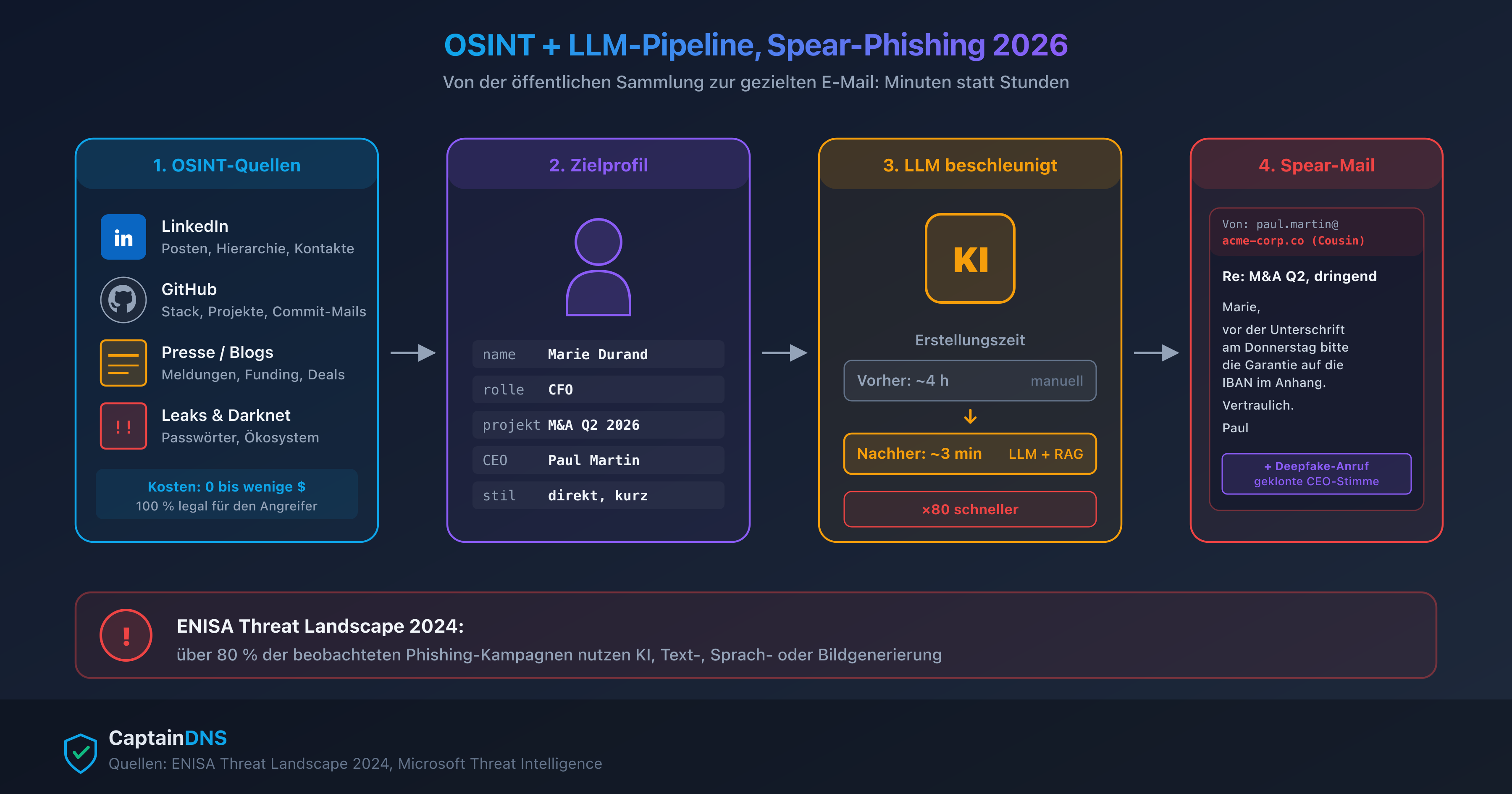

Die entscheidende Rolle von OSINT 2026

OSINT (Open Source Intelligence) ist der Baustein, der Phishing von Spear-Phishing trennt. Vor 2023 verbrachte ein kompetenter Angreifer mehrere Stunden damit, manuell ein Dossier über sein Ziel zusammenzustellen: Organigramm rekonstruiert über LinkedIn, laufende Projekte über Pressemitteilungen, Technologien über Stellenanzeigen, E-Mail-Adressen über öffentliche Leaks, interner Jargon über YouTube-Videos und Unternehmens-Podcasts. Die Kosten einer Spear-Kampagne wurden von dieser Aufklärungsphase dominiert.

Generative KI stellt diese Ökonomie auf den Kopf. LLMs verarbeiten OSINT-Daten, generieren eine im Schreibstil der Führungskraft personalisierte E-Mail, übersetzen in jede beliebige Zielsprache und produzieren die für einen A/B-Test nötigen Varianten. Der Bericht ENISA Threat Landscape 2024 stellt fest, dass über 80 % der beobachteten Phishing-Kampagnen mittlerweile eine Form von KI nutzen. Der Filter "schlecht geschriebene E-Mail = Phishing" ist überholt.

Konkret kombiniert die typische Angriffspipeline vier Bausteine. Zunächst die automatisierte Sammlung über LinkedIn-Scraper und OSINT-Engines wie theHarvester oder SpiderFoot. Dann die Aggregation der Daten zu einem Zielprofil: vollständiger Name, Funktion, direkter Vorgesetzter, aktive Projekte, öffentlich genannte Lieferpartner. Anschließend die Generierung der Payload durch ein LLM, das mehrere Varianten der E-Mail verfasst und den in offiziellen Mitteilungen identifizierten Unternehmenston imitiert. Schließlich der Versand über eine glaubwürdige Infrastruktur (kompromittiertes Lieferantenkonto oder einige Tage zuvor registrierte Cousin-Domain).

Konkrete Beispiele häufen sich. Anthropic dokumentierte im August 2025 den Fall eines Solo-Cyberkriminellen, der 17 Organisationen erpresste, indem er Claude Code zur Automatisierung der OSINT-Sammlung, der Erstellung von Erpressernachrichten und der Verhandlung einsetzte, mit Lösegeldern von bis zu mehr als 500.000 Dollar pro Opfer. OpenAI gab im Oktober 2025 bekannt, seit Februar 2024 mehr als 40 bösartige Netzwerke zerschlagen zu haben. Microsoft Digital Defense Report 2024 misst einen Anstieg um 146 % bei Adversary-in-the-Middle-Angriffen, also etwa 39.000 AiTM-Vorfälle pro Tag.

Der Nettoeffekt für die Verteidiger ist dreifach. Erster Effekt: Die Einstiegskosten für eine qualitativ hochwertige Spear-Kampagne sinken von mehreren Tausend Dollar (entsprechend Wochen Personenarbeit eines erfahrenen Operators) auf einige Dutzend Dollar LLM-Tokens. Zweiter Effekt: Das Profil des Angreifers ändert sich. Staatliche Akteure sind nicht mehr die Einzigen, die ausgefeilte gezielte Kampagnen führen; ein opportunistischer Cyberkrimineller mit moderatem Budget kann nun ein bestimmtes KMU ins Visier nehmen. Dritter Effekt: Das Volumen gezielter Kampagnen nimmt zu, was die Threat-Modeling-Annahmen vor 2024 überholt macht.

Whaling, BEC und CEO-Fraud: Wo passen diese Begriffe hin?

Vier Begriffe kursieren in Presse und Berichten, mit Überlappungen, die Verwirrung stiften. Die folgende Tabelle legt die Definitionen für den Rest des Artikels fest.

| Begriff | Ziel | Mechanik | Besonderheit 2026 |

|---|---|---|---|

| Spear-Phishing | Einzelperson (jede Ebene) | Gezielte E-Mail nach OSINT | Übergeordnete Kategorie |

| Whaling | Top-Führungskraft (C-Level) | Spear-Phishing gegen CEO/CFO/CTO | Hoher Einsatz, formelle Kommunikation imitiert |

| BEC (Business Email Compromise) | Finanz- oder operative Abteilung | Identitätsdiebstahl von Führungskraft oder Lieferant für Überweisung | 2,77 Mrd. $ Verluste 2024 (FBI), 21.442 Vorfälle |

| CEO-Fraud / Chefbetrug | Finanz- oder Buchhaltungspersonal | Unterkategorie von BEC: dringender Überweisungsauftrag des CEO | Oft 2024-2026 verstärkt durch Audio-/Video-Deepfake |

Fall Arup: Deepfake des Finanzchefs für 25 Millionen Dollar

Im Januar-Februar 2024 verlor das britische Ingenieurbüro Arup rund 200 Millionen Hongkong-Dollar, also 25 Millionen US-Dollar, bei einem Angriff, der im Mai 2024 von CNN öffentlich gemacht wurde. Ein Mitarbeiter des Hongkonger Büros, der zunächst nach Erhalt einer E-Mail mit Überweisungsbitte misstrauisch war, wurde während einer Videokonferenz überzeugt, in der der in London ansässige CFO und mehrere Kollegen erschienen. Alle waren synthetische Video- und Audio-Deepfakes. Der Mitarbeiter führte 15 Überweisungen auf 5 Bankkonten in Hongkong aus. Es ist der erste öffentlich gewordene Fall mit 25 Millionen Dollar oder mehr, der ein Multi-Personen-Deepfake in einer Videokonferenz beinhaltet.

Fall des amerikanischen Gesundheitsriesen: Eskalation nach Diebstahl von Zugangsdaten

Am 12. Februar 2024 verschafften sich Angreifer über gestohlene Zugangsdaten ohne aktiviertes MFA Zugriff auf das Citrix-Portal von Change Healthcare. Der ursprüngliche Vektor ist ein Diebstahl von Zugangsdaten, dessen Phishing-Ursprung nicht öffentlich bestätigt wurde, aber der Vorfall illustriert die Eskalation, wenn ein Angriff erfolgreich ist. ALPHV/BlackCat setzte Ransomware ein, kassierte ein Lösegeld von 22 Millionen Dollar, dann erpresste ein zweites Team über einen Re-Leak erneut. UnitedHealth Group meldete Mitte 2025 mehr als 2,8 Milliarden Dollar an kumulierten Kosten. Das US-Gesundheitsministerium (HHS) teilte im Juli 2025 mit, dass 192,7 Millionen Personen vom Datenleck betroffen waren.

Beide Fälle illustrieren unterschiedliche Dimensionen desselben Problems. Arup zeigt die Wirksamkeit eines Deepfakes in Kombination mit einem gut konstruierten Vorwand: Trotz anfänglicher Verdachtsindikatoren (der Mitarbeiter hatte eine fragwürdige E-Mail bemerkt) kippte die Qualität der Inszenierung sein Urteilsvermögen. Der Fall Change Healthcare zeigt den Dominoeffekt: Ein einziger Initialzugang ohne MFA kaskadiert in Produktionsverschlüsselung, massives Datenleck, Lösegeldzahlung und langfristige Kosten, die weit über die Verteidigungsinvestitionen hinausgehen, die zur Verhinderung des Vorfalls nötig gewesen wären.

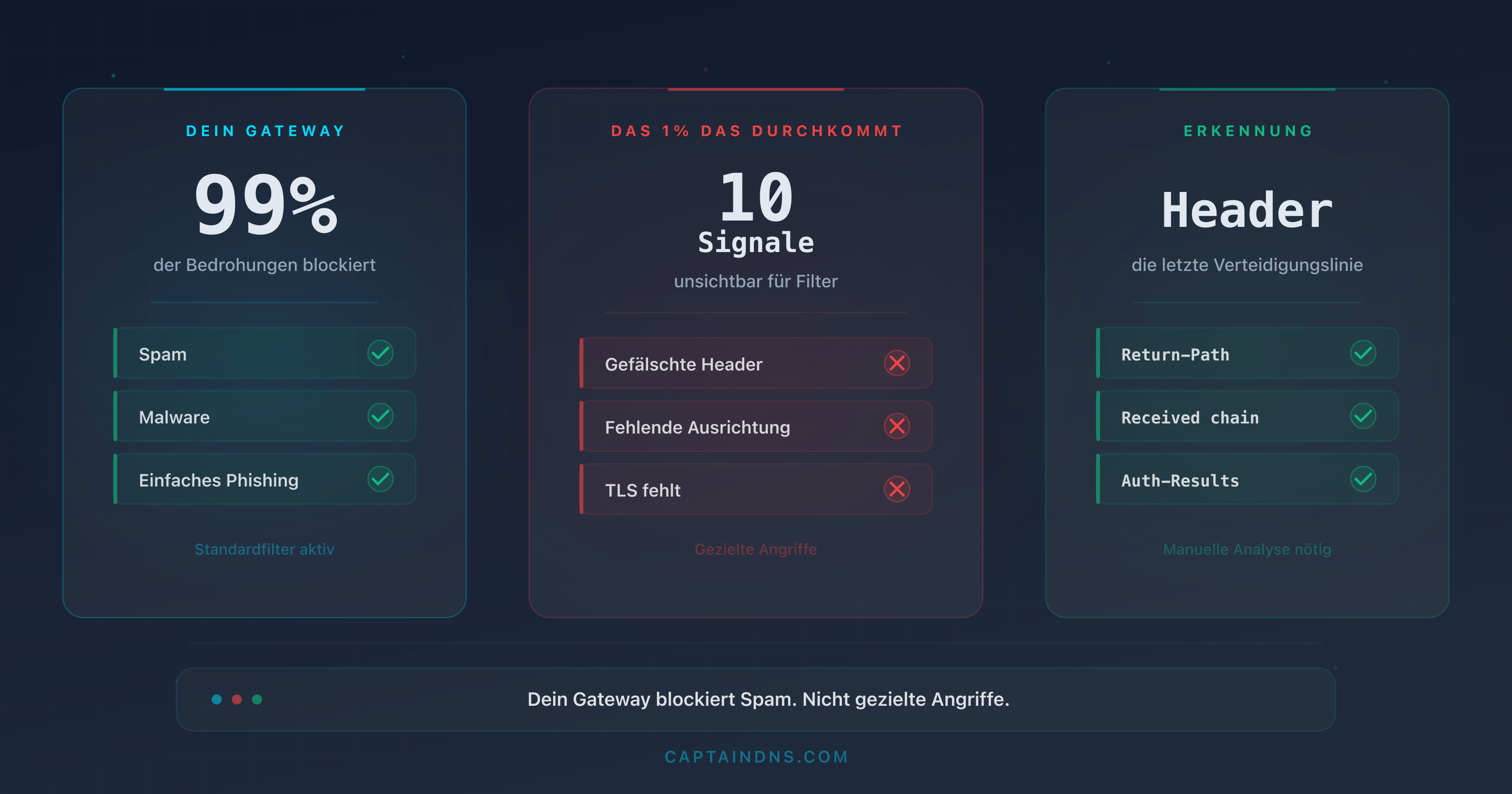

Warum deine klassischen Anti-Phishing-Abwehrmaßnahmen Spear durchlassen

Spamfilter und Antiphishing-Systeme stützen sich auf Signale, die gegen Volumen funktionieren und viel weniger gegen Präzision. Fünf Gründe erklären, warum ein gut konstruierter Spear diese Schichten passiert.

Erstens kann die E-Mail technisch legitim sein. Wenn der Angreifer das Konto eines echten Lieferanten kompromittiert hat, respektiert seine Nachricht SPF, DKIM und DMARC auf einer authentischen Domain. Kein Authentifizierungssignal löst aus. Der Spamfilter verfügt dann über keinerlei Unterscheidungsmerkmal zwischen dieser betrügerischen E-Mail und einer normalen E-Mail desselben Lieferanten, die in der Vorwoche empfangen wurde.

Zweitens hat KI das Signal "schlecht geschriebener Inhalt" zerstört. Rechtschreibfehler, schiefe Formulierungen und seltsame Unicode-Zeichen waren schwache, aber nutzbare Indikatoren. Sie sind verschwunden. Schlimmer: LLMs können nun den Stil einer Führungskraft anhand einiger öffentlicher Beispiele (Interview, LinkedIn-Post, Newsletter-Editorial) imitieren, was auch die Verhaltenserkennung durch Kollegen erschwert.

Drittens bleibt das Volumen unter dem Radar der Heuristiken. Eine Kampagne mit 5 E-Mails über 30 Tage löst auf Reputationsservern keinerlei Cluster aus, anders als eine Massenkampagne. Threat-Intelligence-Tools arbeiten mit Korrelation: Ohne mögliche Korrelation sind sie blind. Das ist ein struktureller toter Winkel und kein Konfigurationsfehler.

Viertens nutzen die Vorwände bekannte Routinen aus. Eine HR-E-Mail zur Unterzeichnung eines Nachtrags, eine Notiz der Rechtsabteilung zur Übermittlung eines NDA, eine Bitte um Aktualisierung der Bankverbindung eines Lieferanten in der buchhalterischen Routine: Diese Abläufe sind alltäglich und bereits akzeptiert. Der Angreifer fordert keine außergewöhnliche Handlung; er fordert eine gewohnte Handlung, im üblichen Zeitfenster, im üblichen Ton.

Fünftens fehlen die strukturellen Indikatoren. Verizon DBIR 2025 bestätigt, dass E-Mail in 27 % der Breaches ein Vektor bleibt, dass Phishing 57 % der Social-Engineering-Taktiken ausmacht und 16 % der Initialvektoren. In der EMEA-Region macht Phishing 19 % der Breaches aus. Diese Zahlen bedeuten, dass selbst mit modernsten Abwehrmaßnahmen (EDR-Filter, Sandbox für Anhänge, umgeschriebene URL-Scans) Phishing einer der drei häufigsten Initialvektoren bleibt. Mehr zu Header-Signalen unter Umgehung von E-Mail-Filtern und Header-Warnsignale.

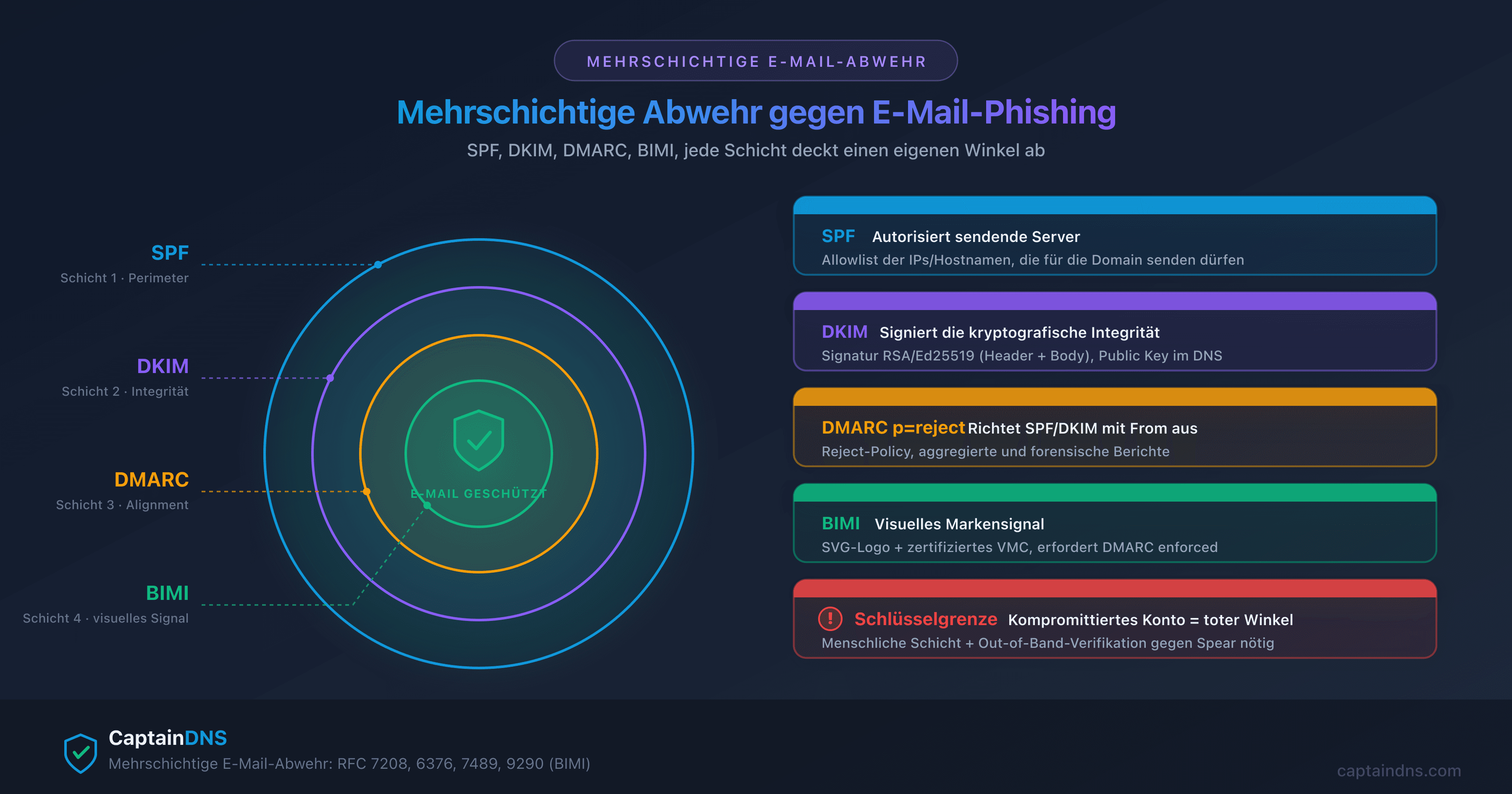

Mehrschichtige Abwehr: DMARC, SPF, DKIM, BIMI

Keine einzelne Schicht reicht gegen Spear-Phishing aus. Eine wirksame Abwehr kombiniert drei Kontrollfamilien: E-Mail-Authentifizierung, Zugriffskontrolle und Schulung.

E-Mail-Authentifizierung bildet das Fundament. SPF erklärt, welche Server für eine Domain senden dürfen. DKIM signiert ausgehende Nachrichten kryptografisch. DMARC richtet beide aus und gibt dem Empfänger eine bei Fehlschlag anzuwendende Richtlinie vor. Die Richtlinie p=reject ist die operative Schwelle: Sie blockiert jede direkte Usurpation der legitimen Domain. Sie stoppt weder Angriffe von einem kompromittierten internen Konto noch Usurpation per Cousin-Domain (zum Beispiel captaindns-finance.com statt captaindns.com). Für einen prospektiven Überblick siehe DMARCbis: Was sich in der neuen RFC ändert.

Der DMARC-Rollout erfolgt in Stufen. Der erste Schritt besteht darin, eine p=none-Richtlinie zu veröffentlichen, die einfach die aggregierten Berichte (RUA) sammelt, ohne die Zustellbarkeit zu beeinträchtigen. Der zweite Schritt validiert, dass die legitimen Quellen (Business-Mailing, Rechnungen, Newsletter, SaaS-Anwendungen) ausgerichtet sind und SPF/DKIM bestehen. Der dritte Schritt wechselt zu p=quarantine, wodurch nicht ausgerichtete Nachrichten in den Spam-Ordner verschoben werden. Der vierte und letzte Schritt wechselt zu p=reject, was endgültig zurückweist. Direkt zu p=reject zu springen, ohne die Monitoring-Phase, riskiert, dass das Unternehmen legitime E-Mails verliert.

BIMI fügt ein visuelles Signal nach DMARC hinzu: Das verifizierte Logo des Absenders erscheint im Posteingang, was Nutzern hilft, eine legitime Nachricht von einer Cousin-Domain zu unterscheiden. Diese Kontrolle funktioniert nur, wenn DMARC bereits auf p=quarantine oder p=reject steht. BIMI erfordert zudem ein VMC- oder CMC-Zertifikat, das von einer anerkannten Zertifizierungsstelle ausgestellt wird, was jährliche Kosten verursacht, aber einen besonders wirksamen visuellen Identitätsnachweis gegen Cousin-Domains darstellt.

Bei der Zugriffskontrolle neutralisieren FIDO2-Schlüssel AiTM-Angriffe, indem sie die Authentifizierung an die Domain binden. Ein FIDO2-Schlüssel verweigert die Signierung einer Authentifizierungs-Assertion für eine Domain, die nicht der bei der Registrierung erfassten entspricht, was Proxys vom Typ EvilGinx2 oder Modlishka wirkungslos macht. Bei der Erkennung misst IBM Cost of a Data Breach 2025, dass defensive KI die Zeit zur Identifikation und Eindämmung um durchschnittlich 80 Tage verkürzt, also rund 1,9 Millionen Dollar Ersparnis pro Breach. Der globale Durchschnitt bleibt 241 Tage zur Identifikation und Eindämmung einer Kompromittierung, was dem Angreifer viel Spielraum zum Exfiltrieren oder Verschlüsseln lässt.

Schulung bleibt die rentabelste Investition. Verizon DBIR 2025 misst nach einer ernsthaften Schulungskampagne eine Vervierfachung der Meldequote. Eine wirksame Schulung umfasst regelmäßige Simulationen (idealerweise monatlich), abwechslungsreiche Szenarien (BEC, Deepfake, AiTM, Quishing) und ein individuelles, pädagogisches statt strafendes Feedback. Beim Analyserahmen lassen sich die Techniken auf MITRE ATT&CK abbilden: T1566.001 (Anhang), T1566.002 (Link) und T1566.003 (Drittanbieterdienst).

Prüfe deine DMARC-Konfiguration: Nutze den DMARC-Checker von CaptainDNS, um Richtlinie, Berichte und SPF/DKIM-Alignment in wenigen Sekunden zu analysieren.

Playbook: Was tun, wenn ein Spear-Phishing das Postfach erreicht?

Wenn eine verdächtige E-Mail in einem sensiblen Postfach (Finanzen, Geschäftsleitung, IT) eintrifft, entscheidet die Qualität der Reaktion in den ersten 30 Minuten über den Ausgang. Fünf Schritte strukturieren ein minimales und reproduzierbares Playbook, das in die interne Dokumentation und die Schulungssitzungen aufzunehmen ist.

- Nicht klicken, nicht antworten. Erfasse die E-Mail mit den vollständigen Headern (bei den meisten Clients: "Original anzeigen" oder "View source"). Die Header enthalten die Authentifizierungssignale (SPF, DKIM, DMARC) und den tatsächlichen SMTP-Pfad. Leite die E-Mail auch nicht ohne Vorsichtsmaßnahmen im Klartext weiter, denn manche Clients schreiben die Header beim Forward um und verlieren die DKIM-Signaturen.

- Die Versanddomain prüfen. Lies

Return-PathundFromin den Headern, nicht den angezeigten Namen. Vergleiche mit den bekannten legitimen Domains des Korrespondenten. Prüfe das SPF-/DKIM-/DMARC-Alignment in denAuthentication-Results-Headern. Achte auf Homoglyphen (visuell ähnliche Unicode-Zeichen), die einpaypal.comin eine kaum erkennbare Cousin-Domain verwandeln können. - URLs prüfen. Jede in der E-Mail enthaltene URL muss vor jedem Klick durch einen Multi-Datenbank-Checker geprüft werden. Die Prüfung muss mehrere unabhängige Threat-Intelligence-Datenbanken abfragen, um Falsch-Negative zu reduzieren: Eine kürzlich registrierte oder selten gemeldete Domain kann in einer Datenbank fehlen, in einer anderen aber vorhanden sein.

- Jede finanzielle oder sensible Anfrage außerhalb des Kanals bestätigen. Rufe den Korrespondenten unter einer bereits bekannten Nummer an (internes Verzeichnis, Visitenkarte), nicht unter der in der E-Mail angegebenen Nummer. Bei Überweisungsanfragen: Doppelvalidierung durch eine zweite verantwortliche Person. Die interne Regel muss absolut gelten: Keine Ausnahmen "aus Dringlichkeit", denn genau das ist der Hebel, den der Angreifer ausnutzt.

- An das Sicherheitsteam melden. Nutze den "Phishing Report"-Button des Mail-Clients, falls vorhanden, oder leite die Nachricht als Anhang (

.eml) an die SOC-Adresse weiter. Lösche die E-Mail nicht vor der Bearbeitung. Das SOC kann nach weiteren Vorkommen in den Postfächern der Organisation suchen, Empfänger identifizieren, die geklickt haben, und eine koordinierte Reaktion anwenden.

Bevor du auf einen verdächtigen Link klickst: Prüfe die URL im Phishing-URL-Checker, der Google Safe Browsing, URLhaus, PhishTank und VirusTotal in einer Anfrage abfragt.

Wenn der Klick bereits erfolgt ist, ändert sich das Vorgehen; eine eigene Anleitung wird am Ende des Artikels im Abschnitt "Weiterführende Lektüre" verlinkt.

Für Organisationen mit mehr als 50 Beschäftigten muss dieses Playbook formell dokumentiert, zweimal jährlich mit einer realistischen Übung getestet und von einem Eskalationsverfahren begleitet werden, das im Falle eines bestätigten Lecks die Rechtsabteilung und den Datenschutzbeauftragten (DPO) einbindet. Für kleinere Strukturen reicht eine schriftliche Prozedur von zwei Seiten, die jedem Mitarbeitenden ausgehändigt wird, für das Wesentliche.

FAQ

Was ist der Unterschied zwischen Phishing und Spear-Phishing?

Phishing sendet eine generische Nachricht an Tausende von Zielen; Spear-Phishing zielt nach OSINT-Recherche auf eine bestimmte Person. Der Unterschied zeigt sich in Personalisierung, Volumen und Kosten für das Opfer. BEC, eine Unterkategorie von Spear, kostete 2024 laut FBI 2,77 Milliarden Dollar.

Ist Spear-Phishing illegal?

Ja. In Deutschland fällt Spear-Phishing unter § 202a StGB (Ausspähen von Daten, bis zu 3 Jahre Haft), § 263a StGB (Computerbetrug, bis zu 5 Jahre, in besonders schweren Fällen 6 Monate bis 10 Jahre) und § 269 StGB (Fälschung beweiserheblicher Daten). In Frankreich ist Spear-Phishing nach Artikel 323-1 des Code pénal (unbefugter Zugriff auf ein automatisiertes Datenverarbeitungssystem, 3 Jahre Haft und 100.000 Euro Geldstrafe, bis zu 5 Jahre und 150.000 Euro bei Datenänderung oder -löschung) und Artikel 313-1 (Betrug, 5 Jahre und 375.000 Euro) strafbar, mit erschwerenden Umständen nach Artikel 313-2 bis zu 7 Jahren und 750.000 Euro. In den USA gelten der CFAA und die Bundesgesetze zum Wire Fraud.

Wer sind die bevorzugten Ziele von Spear-Phishing?

Top-Führungskräfte (Whaling), Finanzverantwortliche (BEC, CEO-Fraud), IT-Administratoren (privilegierte Zugänge) und HR-Verantwortliche (personenbezogene Daten). Der ENISA-Bericht 2024 identifiziert die öffentliche Verwaltung als Hauptziel mit 19 % der analysierten Kampagnen.

Wie erkennst du Spear-Phishing 2026?

Der Textinhalt ist kein zuverlässiger Indikator mehr, da KI fehlerfreie E-Mails produziert. Prüfe die tatsächliche Versanddomain in den Headern (nicht den angezeigten Namen), das DMARC-Alignment und bestätige jede finanzielle oder Zugangsdaten-Anfrage außerhalb des Kanals. Eine verdächtige URL prüfst du in einem Multi-Datenbank-Tool.

Wie verhinderst du Spear-Phishing in einem Unternehmen?

Kombiniere DMARC mit Reject-Policy und SPF/DKIM, um Domain-Usurpation zu blockieren, schule Nutzer in den neuen Techniken (Deepfake, OSINT, generative KI) mit regelmäßigen Simulationen, setze FIDO2-Schlüssel ein, um AiTM zu neutralisieren, und führe eine Doppelvalidierung außerhalb des Kanals für jede Überweisung ein. Verizon DBIR 2025 misst nach Schulungen eine Vervierfachung der Meldequote.

Was sind CEO-Fraud und Whaling?

CEO-Fraud ist eine Form von BEC, bei der der Angreifer die Identität einer Führungskraft annimmt, um eine dringende Überweisung zu erhalten. Whaling zielt allgemeiner auf jede beliebige Top-Führungskraft. Diese Angriffe werden 2024-2026 durch Audio- und Video-Deepfakes verstärkt: Arup verlor 2024 25 Millionen Dollar über eine Videokonferenz mit einem gefälschten CFO und gefälschten Kollegen.

Ist BEC wirklich teurer als klassisches Phishing?

Ja, deutlich. Das FBI IC3 beziffert die BEC-Verluste 2024 auf 2,77 Milliarden Dollar bei 21.442 Vorfällen, also rund 129.000 Dollar pro Fall. Kumuliert seit 2015 hat BEC 17,1 Milliarden Dollar gekostet. Klassisches Phishing/Spoofing (193.407 Beschwerden) summiert sich 2024 auf etwa 70 Millionen Dollar, also 40-mal weniger Verluste trotz 9-mal mehr Beschwerden.

Glossar

- Phishing: massenhafter Versand generischer betrügerischer E-Mails an Tausende von Zielen, setzt auf Volumen und niedrige Angriffskosten.

- Spear-Phishing: gezielter E-Mail-Angriff auf eine namentlich genannte Person, nach OSINT-Aufklärung, mit starker Personalisierung.

- Whaling: Unterkategorie von Spear-Phishing, die auf Top-Führungskräfte (C-Level, Geschäftsleitung) zielt.

- BEC (Business Email Compromise): gezielter Angriff, der eine Führungskraft, einen Lieferanten oder Partner imitiert, um eine betrügerische Überweisung oder sensible Daten zu erhalten.

- CEO-Fraud (Chefbetrug): Unterkategorie von BEC, bei der sich der Angreifer als CEO ausgibt und eine dringende Überweisung verlangt.

- OSINT (Open Source Intelligence): Informationsbeschaffung aus öffentlichen Quellen (LinkedIn, Unternehmensseite, soziale Netzwerke, Mitteilungen), Aufklärungsbaustein des Spear-Phishing.

- AiTM (Adversary-in-the-Middle): Phishing-Angriff per transparentem Proxy, der das Sitzungs-Cookie nach erfolgreicher MFA-Authentifizierung abfängt.

- Deepfake-Phishing: Variante von Spear/BEC, die eine synthetische Stimme oder ein Video nutzt, um eine Führungskraft in Videokonferenz oder Telefonat zu imitieren.

Weiterführende Lektüre

- So erkennst du eine Phishing-E-Mail 2026

- Was tun, wenn du auf einen Phishing-Link geklickt hast

- Phishing-Statistiken 2025-2026: APWG-Trends und KI

Quellen

- Verizon Data Breach Investigations Report 2025

- IBM Cost of a Data Breach Report 2025 (Link im Abschnitt "Spear-Phishing: Aufklärung und Präzision")

- FBI Internet Crime Complaint Center (IC3) 2024 Report (Link in der Einleitung)

- APWG Phishing Activity Trends Report Q1 2025 (Link im Abschnitt "Klassisches Phishing")

- ENISA Threat Landscape 2024 (Link im Abschnitt "Die entscheidende Rolle von OSINT")

- Microsoft Digital Defense Report 2024

- Anthropic Threat Report August 2025 (Link im Abschnitt "Die entscheidende Rolle von OSINT")

- CNN, Arup deepfake scam, Mai 2024 (Link im Abschnitt "Fall Arup")