URL-Shortener: Warum bit.ly, t.ly und Co. zur Lieblingswaffe des Phishings geworden sind

Von CaptainDNS

Veröffentlicht am 25. März 2026

- URL-Shortener sind zum bevorzugten Verbreitungsvektor für Phishing geworden: 48 % der bösartigen Links nutzen 2025 URL-Weiterleitungen

- Sechs Dienste vereinen den Großteil des Missbrauchs: t.ly, TinyURL, Rebrand.ly, Is.gd, Goo.su (89 % Malware) und Qrco.de

- Angreifer nutzen Link-Rotation, adaptives Cloaking und mehrschichtige Weiterleitungsketten, um E-Mail-Sicherheitsgateways (SEG) zu umgehen

- Die Überprüfung eines Kurzlinks erfordert zwei Schritte: die Weiterleitungskette auflösen und dann das finale Ziel gegen Threat-Intelligence-Datenbanken prüfen

- Das Risiko verschwindet nicht nach der Kampagne: die Schließung oder Übernahme eines Shorteners kann Millionen legitimer Links in Angriffsvektoren verwandeln

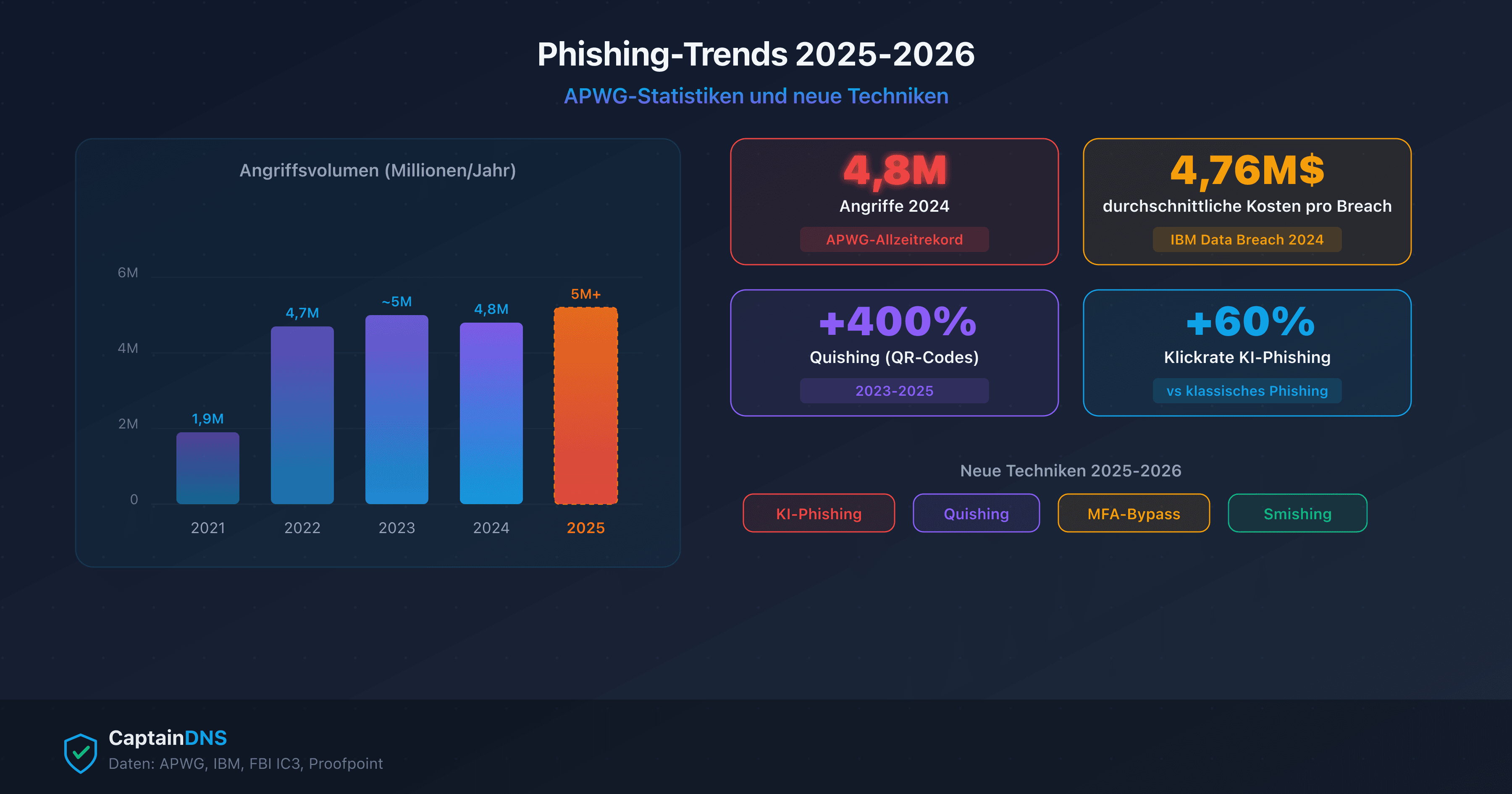

Im Jahr 2025 wird weltweit alle 19 Sekunden eine bösartige E-Mail verschickt. Diese Zahl, veröffentlicht von Cofense in seinem Jahresbericht 2026, entspricht einem Anstieg des Phishing-Volumens um 204 % gegenüber dem Vorjahr, als der Takt bei einer E-Mail alle 42 Sekunden lag. Hinter dieser Explosion steht eine Konstante: Fast die Hälfte aller Phishing-Links nutzt URL-Weiterleitungen, um ihr wahres Ziel zu verschleiern. Der URL-Shortener, ursprünglich entwickelt, um das Teilen langer Links in sozialen Netzwerken zu vereinfachen, ist zum bevorzugten Verschleierungswerkzeug der Cyberkriminellen geworden.

Das Paradox ist offensichtlich. Dienste wie bit.ly, t.ly oder TinyURL wurden für den Komfort geschaffen: eine 200 Zeichen lange URL in einen kurzen Link von 20 Zeichen verwandeln, nachverfolgbar und teilbar. Aber genau dieser Komfort kommt den Angreifern zugute. Ein Kurzlink verbirgt das Ziel vollständig. Die angezeigte Domain (bit.ly, tinyurl.com) ist immer legitim. Erst das finale Ziel, unsichtbar vor dem Klick, ist bösartig. E-Mail-Sicherheitsfilter, die darauf trainiert sind, sichtbare Domains zu analysieren, schreiben dem Link die Reputation des Shorteners zu, nicht die der Phishing-Seite dahinter.

Dieser Artikel untersucht, wie URL-Shortener funktionieren, welche Dienste am häufigsten missbraucht werden (Daten von Cofense Intelligence, Juli 2024 bis Juni 2025), welche Techniken Angreifer zur Umgehung von Sicherheitsfiltern einsetzen und wie du jeden Kurzlink vor dem Klicken überprüfen kannst. Vier reale Vorfälle aus 2024-2025 veranschaulichen die Bedrohung. Der letzte Abschnitt bietet konkrete Empfehlungen für Privatpersonen und Unternehmen.

Wie ein URL-Shortener funktioniert

Ein URL-Shortener ist ein Webdienst, der eine kurze Kennung (einen alphanumerischen Hash von 5 bis 10 Zeichen) mit einer langen Ziel-URL verknüpft. Wenn ein Nutzer auf den Kurzlink klickt, sucht der Shortener-Server die Kennung in seiner Key-Value-Datenbank, ruft die zugehörige URL ab und sendet eine HTTP-Weiterleitungsantwort (Statuscode 301 oder 302) mit der Ziel-URL im Location-Header.

Der gesamte Vorgang dauert nur wenige Millisekunden:

- Der Nutzer übermittelt eine lange URL an den Shortener (über die Weboberfläche oder API)

- Der Dienst generiert eine eindeutige Kennung (zufälliger oder sequenzieller Hash)

- Das Paar Kennung/URL wird in der Datenbank gespeichert

- Der Dienst gibt den Kurzlink zurück:

https://t.ly/Ab3Cd - Beim Klick löst der Server die Kennung auf und leitet zum Ziel weiter

Der Weiterleitungstyp ist entscheidend

Der Unterschied zwischen den HTTP-Statuscodes 301 und 302 ist keineswegs nebensächlich. Er bestimmt das Verhalten von Browsern und Suchmaschinen beim Umgang mit dem Kurzlink.

| Code | Typ | Caching | SEO-Verhalten | Nutzung durch Shortener |

|---|---|---|---|---|

| 301 | Permanent | Ja, der Browser merkt sich die Weiterleitung | Der PageRank wird an das Ziel übertragen | t.ly, TinyURL (Standard) |

| 302 | Temporär | Nein, jeder Klick geht über den Server | Der PageRank bleibt beim Shortener | bit.ly, Rebrand.ly |

| 307 | Temporär (strikt) | Nein | Bewahrt die HTTP-Methode (POST bleibt POST) | Selten bei Shortenern |

Die meisten Shortener verwenden die 302-Weiterleitung (temporär). Diese Wahl ist bewusst: Sie zwingt jeden Klick, über den Shortener-Server zu gehen, was die Erfassung von Statistiken ermöglicht. Eine 301-Weiterleitung würde vom Browser gecacht, und nachfolgende Klicks würden direkt zum Ziel führen, ohne den Statistikserver zu passieren.

Statistiken als Geschäftsargument

Über die bloße Weiterleitung hinaus bieten Shortener ein Analyse-Dashboard für jeden erstellten Link. Der Link-Besitzer kann die Anzahl der Klicks einsehen, die geografische Verteilung der Besucher, den verwendeten Browser und das Gerät, die Uhrzeit jedes Klicks und die Herkunftsseite des Klicks (Referrer). Einige Dienste wie Rebrand.ly und bit.ly verkaufen Premium-Pläne mit detaillierteren Analysen, Domain-Anpassung und Integration mit Marketing-Plattformen.

Diese Analysefunktion ist ein legitimes Argument für Marketer. Doch was dem Marketing dient, dient auch dem Verbrechen. Die Klickstatistiken werden zum Aufklärungsinstrument für Angreifer: Wie viele Opfer haben geklickt, aus welchem Land, zu welcher Uhrzeit? Diese Ersthanddaten ermöglichen die Anpassung der Kampagne in Echtzeit.

Das grundlegende Vertrauensproblem

Der Shortener erzeugt eine vollständige Trennung zwischen dem, was der Nutzer sieht, und dem, was er besucht. Die im Link angezeigte Domain (bit.ly, t.ly, tinyurl.com) ist die Domain des Shorteners, nicht die des Ziels. Domain-Reputationssysteme, Anti-Phishing-Filter und das menschliche Urteil basieren alle auf der sichtbaren Domain. Wenn diese Domain zu einem legitimen Dienst gehört, der von Millionen Menschen genutzt wird, lassen alle Verteidigungslinien nach.

Genau diese Trennung macht den Shortener zu einem so effektiven Angriffsvektor. Das Prinzip ist brutal in seiner Einfachheit: Die Domain, die du siehst, ist immer "sauber". Die Domain, die du besuchst, ist es nicht unbedingt.

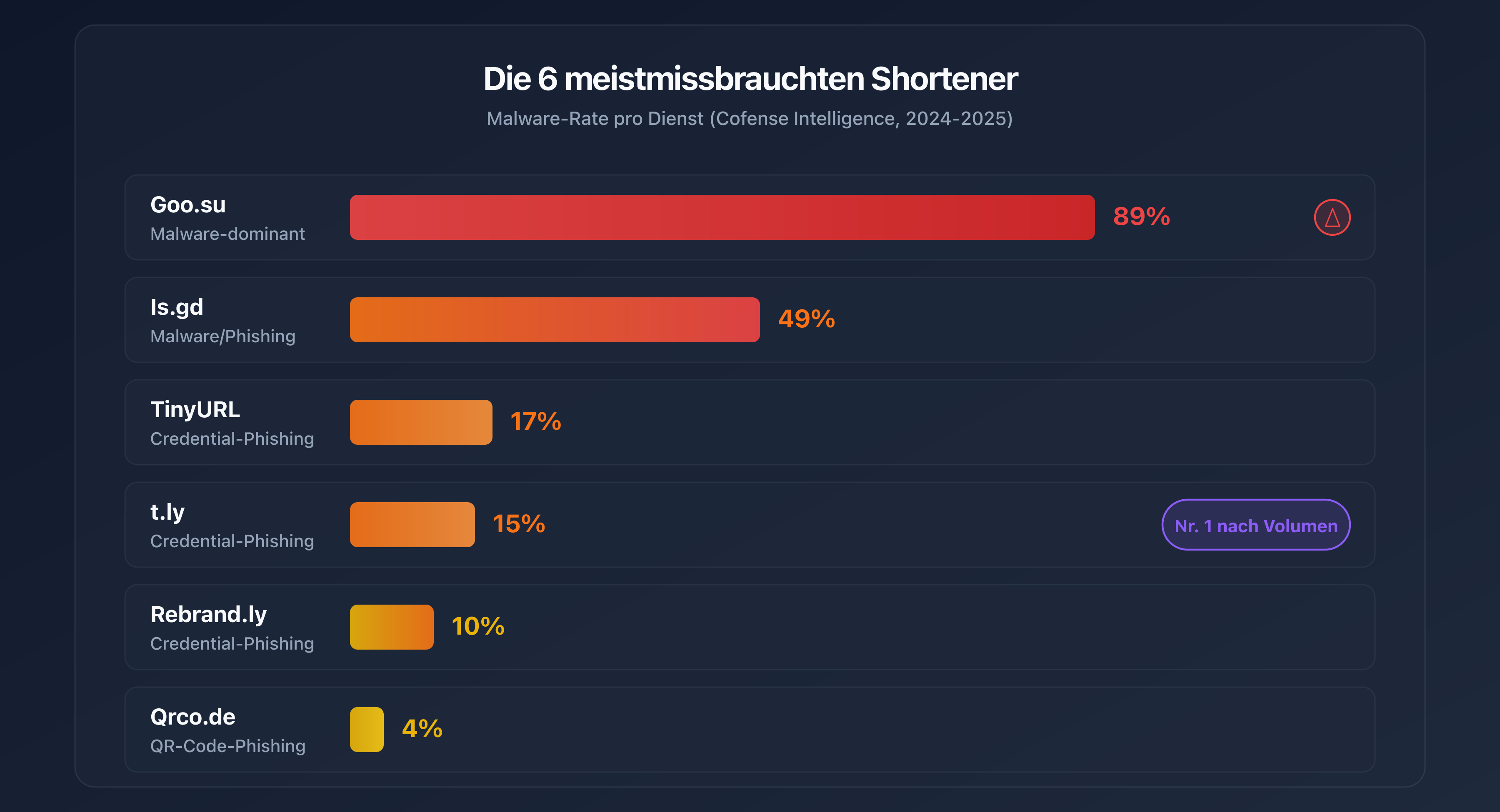

Die 6 meistmissbrauchten Shortener durch Angreifer

Cofense Intelligence hat Phishing- und Malware-Kampagnen mit URL-Shortenern zwischen Juli 2024 und Juni 2025 analysiert. Sechs Dienste vereinen den Großteil des Missbrauchs. Ihre Gemeinsamkeit: kostenlose oder nahezu kostenlose Funktionen, API-Zugang ohne strenge Verifizierung und unzureichende Sicherheitskontrollen für erstellte Links.

| Dienst | Malware-Rate | Spezialisierung | Ausgenutzte Besonderheit |

|---|---|---|---|

| t.ly | ~15 % | Credential-Phishing | Vollständige API + 5-Tage-Testversion |

| TinyURL | 17 % | Credential-Phishing | API ohne größere Einschränkungen verfügbar |

| Rebrand.ly | 10 % | Personalisierte Markenlinks | Custom Domains, die Marken imitieren |

| Is.gd | 49 % | Malware-Verbreitung | API ohne Kontoerstellung nutzbar |

| Goo.su | 89 % | Malware-Verbreitung | Imitiert die Google-Domain goo.gl |

| Qrco.de | ~4 % | QR-Code-Phishing | Generiert QR-Codes + 14-Tage-Testversion |

t.ly: der Spitzenreiter nach Volumen

t.ly ist laut Cofense-Daten der am häufigsten in Phishing-Kampagnen beobachtete Shortener. Etwa 85 % der bösartigen t.ly-Links dienen dem Credential-Diebstahl (Anmeldeseiten, die Microsoft 365, Google Workspace oder Bankdienste imitieren). Die restlichen 15 % verbreiten Malware. Die API von t.ly ermöglicht die programmatische Massenerstellung von Links, und die kostenlose 5-Tage-Testversion gewährt Zugang zu Premium-Funktionen, die ausreichen, um eine vollständige Kampagne zu starten, bevor das Konto gesperrt wird.

Is.gd: die offene API für alle

Is.gd zeichnet sich durch eine Malware-Rate von 49 % aus, die höchste unter den "generalistischen" Shortenern. Der Hauptgrund: Die API erfordert keinerlei Kontoerstellung. Jeder kann per einfachem HTTP-Aufruf massenhaft Links generieren, ohne eine E-Mail-Adresse anzugeben oder eine Verifizierung zu durchlaufen. Diese fehlende Zugangshürde macht den Dienst zum bevorzugten Werkzeug für die Automatisierung großangelegter bösartiger Kampagnen.

Goo.su: das falsche Google

Goo.su weist eine Malware-Rate von 89 % auf, die höchste aller analysierten Shortener. Der Domainname ist kein Zufall: Er imitiert bewusst goo.gl, den ehemaligen Google-Shortener, der 2019 eingestellt wurde. Opfer, die einen Link goo.su/... in einer E-Mail sehen, könnten ihn mit einem alten, legitimen Google-Link verwechseln. Die über Goo.su verbreitete Malware umfasst Pure Logs Stealer, Lumma Stealer und Remcos RAT, also Werkzeuge zum Datendiebstahl und zur Fernsteuerung.

Am 20. April 2025 machte eine massive Kampagne, die Google AppSheet als Relay und Goo.su als Shortener nutzte, 10,88 % des weltweiten Phishing-Volumens an diesem einzelnen Tag aus.

Qrco.de: die Konvergenz von QR und Phishing

Qrco.de kombiniert QR-Code-Generierung und URL-Kürzung. Der Angreifer erstellt einen bösartigen Kurzlink und erhält gleichzeitig einen druckfertigen QR-Code. Bösartige QR-Codes werden per E-Mail, auf physischen Plakaten oder in PDFs verteilt. Das Opfer scannt den Code mit dem Smartphone und landet auf der Phishing-Seite, ohne jemals die Ziel-URL zu sehen. Die kostenlose 14-Tage-Testversion gibt genug Zeit, um eine Kampagne zu starten und abzuschließen.

Eigens für Betrug erstellte Shortener

Neben den missbrauchten legitimen Diensten werden Shortener auch gezielt für betrügerische Kampagnen erstellt. Im Mai 2024 wurden die Domains kn8.site, vt7.site, shortener.space und shorter.gg alle am selben Tag (27. Mai 2024) über den Registrar Hostinger registriert. Laut der Analyse von Allure Security sind diese Domains mit Ainka Technology Solutions verknüpft, einem Unternehmen mit Sitz in Vietnam. Sie dienten ausschließlich zum Hosting betrügerischer Bank-Anmeldeseiten. Google Safe Browsing meldete diese Domains erst mehrere Wochen nach Beginn der Kampagnen.

Die Großen sind nicht verschont

bit.ly und t.co (der integrierte Shortener von X/Twitter) gehören weltweit zu den Top 10 der Phishing-Quellen, laut Daten des TWNIC (Taiwan Network Information Center), das zwischen Januar und September 2025 mehr als 15 Millionen Phishing-Indikatoren gesammelt hat. Der Unterschied zu den kleineren Diensten: bit.ly und t.co verfügen über dedizierte Sicherheitsteams und automatisierte Erkennungssysteme. Aber das Volumen der täglich erstellten Links (Dutzende Millionen) macht eine vollständige Filterung unmöglich.

URL-Shortener und Phishing: Schlüsselzahlen 2025

Statistiken zur Ausnutzung von URL-Shortenern in Phishing- und Malware-Kampagnen im Jahr 2025.

Frequenz bösartiger E-Mails

Intervall zwischen zwei bösartigen E-Mails im Jahr 2025

Phishing-Links mit Weiterleitung

Anteil der Phishing-Links mit URL-Weiterleitung

Malware-Rate Goo.su

Malware-Rate bei über Goo.su generierten Links

Einzigartige Phishing-URLs

Phishing-URLs, die noch nie zuvor gesehen wurden

Ausnutzungstechniken: von der Verschleierung zur Filterumgehung

URL-Shortener dienen nicht nur dazu, ein Ziel zu verschleiern. Angreifer integrieren sie in ausgeklügelte Angriffsketten, die strukturelle Schwächen von Sicherheitssystemen ausnutzen. Hier sind die wichtigsten in 2024-2025 dokumentierten Techniken.

Automatisierung per API

Die meisten Shortener bieten eine REST-API, mit der Links programmatisch erstellt werden können. Ein Skript kann in wenigen Minuten Hunderte Kurzlinks generieren, die jeweils auf eine Variante der Phishing-Seite verweisen. Diese Automatisierung ermöglicht die Link-Rotation: Wenn ein Link gemeldet und blockiert wird, aktiviert der Angreifer den nächsten Link in der Rotation. Die durchschnittliche Lebensdauer eines Phishing-Links vor der Erkennung beträgt einige Stunden. Mit automatisierter Rotation überlebt die Kampagne die Erkennung jedes einzelnen Links.

Is.gd ist für diese Technik besonders anfällig: Die API erfordert weder Konto, noch Schlüssel, noch CAPTCHA. Ein einfacher GET-Aufruf genügt, um einen Link zu erstellen.

Statistiken als Aufklärungswerkzeug

Die Analyse-Dashboards der Shortener liefern den Angreifern wertvolle Daten über ihre Kampagne. Die Klickanzahl offenbart die tatsächliche Öffnungsrate der Phishing-E-Mail. Die geografische Verteilung bestätigt, dass die Kampagne das Zielland erreicht. Die Zeitstempel zeigen die Spitzenzeiten der Opferaktivität. Browser- und Gerätetyp ermöglichen die Optimierung der Phishing-Seite für die gängigsten Plattformen.

Diese Ersthanddaten sind zuverlässiger als Schätzungen, und Angreifer nutzen sie zur Verfeinerung ihrer nächsten Kampagnen.

Link-Rotation und nachträgliche Änderung

Einige Shortener erlauben die Änderung der Ziel-URL nach der Link-Erstellung. Das ist eine legitime Funktion (einen Tippfehler in der URL korrigieren, eine Aktion aktualisieren). Aber sie macht den initialen Scan des Links völlig nutzlos.

Das typische Szenario: Der Angreifer erstellt einen Kurzlink, der auf eine legitime Seite zeigt (einen Wikipedia-Artikel, ein öffentliches Google-Drive-Dokument). Der Link passiert die E-Mail-Sicherheitsfilter ohne Alarm auszulösen. Einige Stunden nach der Zustellung der E-Mail ändert der Angreifer das Ziel auf die Phishing-Seite. Wenn das Opfer klickt, führt der Link nun zur bösartigen Seite, obwohl der initiale Scan ihn als "sauber" eingestuft hatte.

Mehrschichtige Weiterleitungsketten

Um die Verschleierung zu maximieren, verketten Angreifer mehrere Shortener und offene Weiterleitungen (Open Redirects) auf legitimen Websites. Eine typische Kette umfasst 3 bis 7 Sprünge:

t.ly/Ab3Cd

→ 302 → tinyurl.com/y7x8z9

→ 302 → sites.google.com/redirect?url=...

→ 302 → firebasestorage.googleapis.com/...

→ 302 → secure-login-verification.xyz/portal

Jede Zwischendomain (t.ly, tinyurl.com, sites.google.com, firebasestorage.googleapis.com) ist eine vertrauenswürdige Domain. Filter, die Domain für Domain analysieren, finden nichts Verdächtiges. Nur ein Tool, das die gesamte Kette bis zum finalen Ziel verfolgt, enthüllt die bösartige Seite am Ende. Der Redirect Checker von CaptainDNS verfolgt bis zu 30 Sprünge und zeigt jeden Zwischenschritt an, sodass diese Ketten vollständig sichtbar werden.

Adaptives Cloaking

Adaptives Cloaking ist eine fortgeschrittene Technik, bei der sich die Zielseite je nach Besucher ändert. Der bösartige Server analysiert mehrere Parameter, bevor er entscheidet, welchen Inhalt er anzeigt:

- User-Agent: Ist der Besucher ein Sicherheits-Scanner-Bot (erkennbar am User-Agent), zeigt der Server eine harmlose Seite. Ist es ein menschlicher Browser, zeigt er die Phishing-Seite.

- IP-Adresse und Geolokalisierung: Die Phishing-Seite wird nur Besuchern aus dem Zielland präsentiert. Besucher aus anderen Ländern sehen einen 404-Fehler oder werden zu Google weitergeleitet.

- Uhrzeit und Wochentag: Die Kampagne ist nur während der Geschäftszeiten der Zielzeitzone aktiv, wenn die Opfer vor ihrem Arbeitscomputer sitzen.

- Referrer: Nur Klicks aus einem E-Mail-Client (nicht direkte Links im Browser) lösen die Anzeige der Phishing-Seite aus.

Diese kombinierten Kriterien machen die Erkennung durch automatisierte Scanner extrem schwierig. Der Sicherheitsscanner, der den Link außerhalb der Zielzeiten besucht, aus einem amerikanischen Rechenzentrum, mit einem Bot-User-Agent, wird die Phishing-Seite niemals sehen.

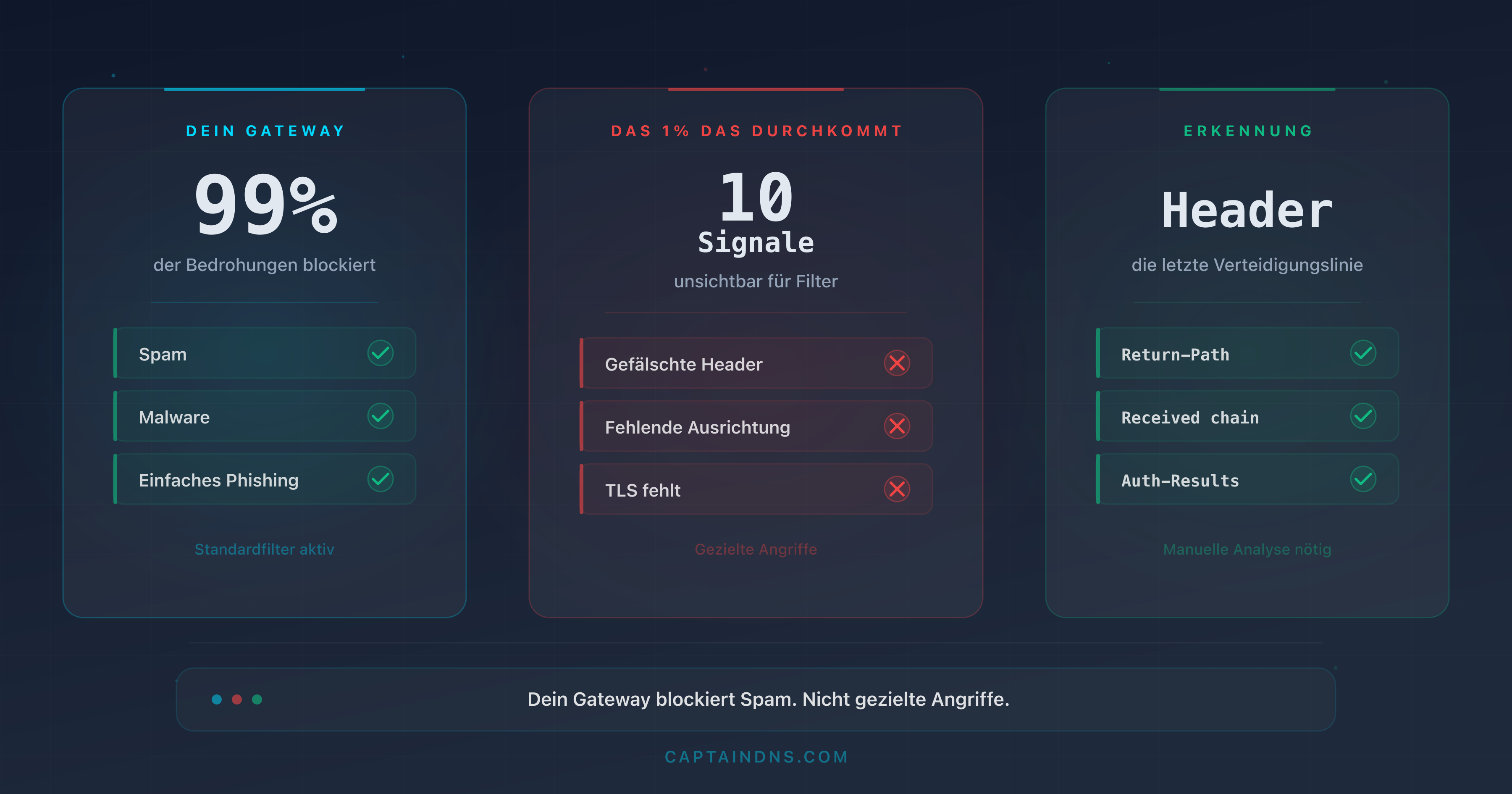

Umgehung von E-Mail-Gateways (SEG)

E-Mail-Sicherheitsgateways (Secure Email Gateways, oder SEG) sollen bösartige E-Mails filtern, bevor sie den Posteingang erreichen. Ihre Funktionsweise basiert auf der Analyse der in der E-Mail enthaltenen Domains. Ein Link zu bit.ly erhält einen hohen Reputationswert, da bit.ly eine legitime Domain ist, die von Millionen Unternehmen genutzt wird. Das SEG lässt die E-Mail durch.

Die Zahlen sind alarmierend: Laut mehreren übereinstimmenden Berichten umgeht fast die Hälfte der Phishing- und BEC-E-Mails (Business Email Compromise) die herkömmlichen SEGs. Menlo Security berichtet von einem Anstieg um 198 % bei browserbasierten Phishing-Angriffen innerhalb von sechs Monaten, wobei 30 % als "evasiv" eingestuft werden, also speziell darauf ausgelegt, Filter zu umgehen.

Die durchschnittlichen Kosten einer Phishing-Kompromittierung werden laut dem IBM Cost of a Data Breach Report 2025 auf 4,88 Millionen Dollar geschätzt. Das FBI IC3 verzeichnete 2024 direkte Verluste von 502 Millionen Dollar durch E-Mail-Phishing, mit Mediankosten von 600 Dollar pro Vorfall.

Polymorphes Phishing

76 % der 2025 beobachteten Phishing-URLs sind einzigartig, das heißt, sie wurden von Erkennungssystemen noch nie zuvor gesehen. 82 % der Datei-Hashes von Malware sind ebenfalls einzigartig. Diese polymorphe Natur macht signaturbasierte Ansätze (Blocklisten bekannter Domains) strukturell obsolet. Jede Kampagne verwendet neue URLs, neue Domains, neue Dateien. Die Erkennung stützt sich zunehmend auf Verhaltensanalyse und die Kombination mehrerer Intelligence-Quellen.

Die über Shortener verbreitete Malware umfasst bekannte Varianten: Pure Logs Stealer (Diebstahl im Browser gespeicherter Passwörter), Lumma Stealer (Diebstahl von Krypto-Wallets und Session-Cookies), Remcos RAT (vollständige Fernsteuerung des Rechners) und Cobalt Strike (Post-Exploitation-Tool).

KnowBe4 berichtet, dass 74,3 % der im Dezember 2024 analysierten Phishing-E-Mails polymorphe Elemente enthielten: dynamisch generierte URLs, Einweg-Domains und individuell angepasste Payloads für jeden Empfänger.

Reale Fälle: Die Angriffe, die 2024-2025 Spuren hinterlassen haben

Die oben beschriebenen Techniken sind nicht theoretisch. Hier sind vier dokumentierte Vorfälle, die den realen Missbrauch von URL-Shortenern veranschaulichen.

Fall 1: Missbrauch der Proofpoint-Link-Umschreibung (Juni-Juli 2025)

Proofpoint ist einer der führenden Anbieter von E-Mail-Sicherheitsgateways. Sein Link-Umschreibungssystem ("Link Wrapping") schreibt URLs in eingehenden E-Mails um, sodass sie über die eigenen Prüfserver von Proofpoint geleitet werden. Die umgeschriebene URL verwendet die Domain urldefense.proofpoint.com, eine Domain, die von allen Sicherheitsfiltern universell akzeptiert wird.

Im Juni und Juli 2025 nutzten Angreifer diese Mechanik in umgekehrter Richtung aus. Laut einem Bericht von Cloudflare funktionierte die Angriffskette folgendermaßen:

E-Mail → Bitly-Link

→ 302 → urldefense.proofpoint.com/... (Proofpoint Link Wrapping)

→ 302 → Phishing-Seite, die Microsoft 365 imitiert

Der Trick: Indem der Phishing-Link durch das Proofpoint-System selbst geleitet wurde, profitierten die Angreifer von der tadellosen Reputation der Domain urldefense.proofpoint.com. Alle anderen Sicherheitsfilter bei Empfängern, die keine Proofpoint-Kunden waren, sahen einen Link von einer anerkannten Sicherheitsdomain und ließen ihn ohne Analyse durch.

Proofpoint hat das Problem durch strengere Validierung der über sein System geleiteten URLs behoben, aber der Vorfall offenbart eine strukturelle Schwachstelle: Sicherheitssysteme selbst können zu Vertrauensvektoren umfunktioniert werden.

Fall 2: Eigens für Bankbetrug erstellte Shortener (Mai-Juni 2024)

Im Mai 2024 identifizierte Allure Security ein Netzwerk von Shortenern, die ausschließlich für Phishing-Kampagnen gegen Banken erstellt wurden. Die Domains kn8.site, vt7.site, shortener.space und shorter.gg wurden alle am 27. Mai 2024 über Hostinger registriert, einen Registrar, der für seine niedrigen Preise und seinen schnellen Registrierungsprozess bekannt ist.

Die Untersuchung ergab mehrere Erkenntnisse:

- Alle vier Domains waren mit Ainka Technology Solutions verknüpft, einem Unternehmen mit Sitz in Vietnam

- Jede Domain beherbergte einen funktionsfähigen Kurzlink-Dienst mit Benutzeroberfläche und API

- Die erstellten Links leiteten ausschließlich auf betrügerische Bank-Anmeldeseiten weiter (Nachahmungen europäischer und amerikanischer Banken)

- Die Phishing-Seiten verwendeten gültige TLS-Zertifikate (Let's Encrypt) und zeigten das Schloss im Browser an

Der entscheidende Punkt ist die Erkennungsverzögerung: Google Safe Browsing meldete diese Domains erst mehrere Wochen nach Beginn der Kampagnen. Während dieser Zeit passierten die Kurzlinks die Sicherheitsfilter ohne Alarm auszulösen, da die Domains zu neu waren, um eine schlechte Reputation zu haben.

Fall 3: Credential-Diebstahl über t.co und AITM-Angriff (Q1 2025)

Sublime Security dokumentierte eine Adversary-in-the-Middle-Kampagne (AITM), die den t.co-Shortener von X/Twitter als erstes Glied der Kette nutzte. t.co ist der drittmeistgenutzte LOTS-Dienst (Legitimate Online Tools and Services) für Phishing im ersten Quartal 2025.

Die Angriffskette:

E-Mail mit t.co-Link

→ 302 → firebasestorage.googleapis.com (Google-Hosting)

→ Zwischenseite im Adobe- und Microsoft-Design

→ AITM-Seite zum Credential-Diebstahl

Der AITM-Angriff unterscheidet sich vom klassischen Phishing: Statt nur die Zugangsdaten abzufangen, positioniert sich der bösartige Server zwischen dem Opfer und dem echten Microsoft-Authentifizierungsserver. Wenn das Opfer seine Zugangsdaten eingibt, leitet der AITM-Server sie in Echtzeit an den OAuth-Server von Microsoft weiter, fängt das Session-Token ab und erfasst gleichzeitig die Zugangsdaten. Der Angreifer erhält sowohl das Passwort als auch ein gültiges Session-Token, das die Multi-Faktor-Authentifizierung (MFA) umgeht.

Die doppelte visuelle Identität Adobe/Microsoft diente der Glaubwürdigkeit: Die E-Mail gab vor, von Adobe zu stammen (ein Dokument zur Unterzeichnung), und die Anmeldeseite imitierte Microsoft 365 (den von der Zielorganisation genutzten Authentifizierungsdienst).

Fall 4: Tycoon 2FA und die Massengenerierung (2025)

Tycoon 2FA ist eine Phishing-as-a-Service-Plattform (PhaaS), die die Erstellung großangelegter Phishing-Kampagnen automatisiert. Laut dem Microsoft Security Blog blockiert Microsoft 62 % der mit dieser Plattform verbundenen Phishing-Versuche, was bedeutet, dass 38 % die Postfächer erreichen. Das Volumen ist beträchtlich: mehr als 30 Millionen bösartige E-Mails pro Monat.

Die Raffinesse von Tycoon 2FA liegt in der Kombination mehrerer Techniken:

- Shortener als erster Sprung: Die Links in den E-Mails laufen über Dienste wie t.ly, bit.ly oder TinyURL

- Legitime Plattformen als Relay: Kompromittiertes SharePoint, Präsentationsseiten (Canva, Gamma), Cloud-Speicher (Firebase, AWS S3)

- Anti-Bot-Filterung: Bevor die Phishing-Seite angezeigt wird, fordert ein Verifizierungsbildschirm das Lösen eines Cloudflare-Turnstile-CAPTCHAs. Scan-Bots scheitern an dieser Stelle und sehen die bösartige Seite nie

- Browser-Fingerprinting: Sammlung von Informationen über Browser, Betriebssystem und Erweiterungen zur Erkennung von Sandbox-Umgebungen

- Unicode-Obfuskation: Der HTML-Code der Phishing-Seite verwendet unsichtbare Unicode-Zeichen, um Content-Scanner zu täuschen

Diese Kombination macht jedes Glied der Kette "sauber", wenn es isoliert analysiert wird. Erst die vollständige Sequenz bildet den Angriff.

Wie du einen Kurzlink vor dem Klicken überprüfst

Angesichts der Raffinesse der oben beschriebenen Angriffe ist die manuelle Überprüfung ("sieht die Domain legitim aus?") unzureichend. Ein zuverlässiger Prozess erfordert zwei getrennte und komplementäre Schritte: die Weiterleitungskette auflösen, um das Ziel zu enthüllen, und dann dieses Ziel gegen Threat-Intelligence-Datenbanken prüfen.

Warum zwei Schritte nötig sind

Der erste Schritt allein reicht nicht: Die Ziel-URL zu kennen, sagt dir nicht, ob sie bösartig ist. Eine kürzlich für Phishing registrierte Domain kann harmlos aussehen (secure-portal-verification.com). Der zweite Schritt allein reicht ebenfalls nicht: Den Kurzlink direkt an den Phishing-Checker zu übergeben, analysiert die Reputation des Shorteners (immer "sauber"), nicht die des dahinterliegenden Ziels.

Erst die Kombination beider Schritte liefert ein zuverlässiges Ergebnis.

Einen Kurzlink in 2 Schritten überprüfen

Füge den Kurzlink in den Redirect Checker ein. Das Tool verfolgt jeden HTTP-Sprung und enthüllt die finale URL, den Statuscode bei jedem Schritt und die Antwortzeit.

Kopiere die finale Ziel-URL und füge sie in den Phishing-Checker ein. Das Tool befragt vier Datenbanken (URLhaus, Google Safe Browsing, PhishTank, VirusTotal) und vergibt einen gewichteten Risikoscore.

Score 0: Keine Quelle meldet die URL. Score 30-59: Mittleres Risiko, eine zuverlässige Quelle hat reagiert. Score 60+: Bedrohung von mehreren Quellen bestätigt. Im Zweifelsfall nicht klicken.

Was die Auflösung der Kette enthüllt

Der Redirect Checker zeigt jeden Sprung der Kette mit dem HTTP-Code (301, 302, 307), der Zwischendomain, der Antwortzeit und den relevanten Headern an. Mehrere Warnsignale werden in diesem Schritt sichtbar:

- Ungewöhnliche Anzahl von Sprüngen: Ein legitimer Kurzlink erfordert 1 bis 2 Weiterleitungen. Ab 3 ist Vorsicht geboten.

- Kürzlich registrierte Zieldomain (NRD): Eine Domain, die weniger als 30 Tage alt ist, ist statistisch verdächtig.

- Wechsel von HTTPS zu HTTP innerhalb der Kette: Legitime Seiten haben keinen Grund, das Protokoll herabzustufen.

- Kette über mehrere Shortener: Ein bit.ly-Link, der auf tinyurl.com weiterleitet, der auf t.ly weiterleitet, deutet auf absichtliche Verschleierung hin.

- Vorhandensein einer offenen Weiterleitung (Open Redirect) auf einer vertrauenswürdigen Domain (google.com, microsoft.com) als Zwischenglied.

Für eine eingehende Analyse der verschiedenen Weiterleitungskettentypen und ihrer Auswirkungen lies unseren Leitfaden zur Erkennung von Weiterleitungsschleifen, Ketten und verdächtigen Links.

Was die Multi-Datenbank-Prüfung enthüllt

Der Phishing-Checker befragt vier Threat-Intelligence-Datenbanken parallel. Jede Datenbank hat ihre Spezialisierung:

- Google Safe Browsing: Massive Abdeckung (5 Milliarden Geräte), aber Aktualisierungsverzögerung von 15 bis 30 Minuten

- URLhaus: Spezialisiert auf Malware-Verbreitung, Community-basierte Datenbank mit Echtzeit-Updates

- PhishTank: Spezialisiert auf reines Phishing, Community-Validierung

- VirusTotal: Aggregation von über 70 Erkennungsengines, maximale Abdeckung

Die Kombination dieser vier Quellen reduziert falsch-negative Ergebnisse um 15 bis 30 % im Vergleich zur Nutzung einer einzelnen Datenbank. Eine vor 10 Minuten erstellte Phishing-Domain kann bei Google Safe Browsing fehlen, aber bereits von einem Sicherheitsforscher bei PhishTank gemeldet worden sein.

Überprüfe jetzt einen Kurzlink

Langfristige Risiken: Wenn der Shortener schließt oder den Besitzer wechselt

URL-Shortener stellen nicht nur ein aktives Phishing-Risiko dar. Ihre Schließung oder ihr Besitzerwechsel kann Millionen legitimer Links in passive Angriffsvektoren verwandeln.

Der Fall goo.gl: 3,6 Milliarden Links in der Schwebe

Google kündigte 2018 die Schließung seines Shorteners goo.gl an, mit einem schrittweisen Auslaufen über mehrere Jahre. Der Dienst hatte etwa 3,6 Milliarden aktive Links angesammelt. Die ursprüngliche Schließung sah vor, dass alle bestehenden Links nicht mehr funktionieren würden. Angesichts des Protests von Nutzern und Content-Erstellern machte Google einen Rückzieher für die aktivsten Links, die weiterhin zu ihrem Ziel weiterleiten. Aber der Präzedenzfall ist geschaffen: Ein zentralisierter Dienst, der verschwindet, nimmt Milliarden von Links mit.

Firebase Dynamic Links: der harte Schnitt

Firebase Dynamic Links, ein weiterer Google-Dienst, wurde am 25. August 2025 eingestellt. Anders als bei goo.gl war die Abschaltung abrupt: Alle Links geben nun einen 404-Fehler zurück. Mobile Apps und Marketingkampagnen, die diese Links nutzten, sind defekt. Entwickler hatten ein Jahr Vorankündigung, aber Links in E-Mails, PDF-Dokumenten und gedruckten QR-Codes können nicht rückwirkend "aktualisiert" werden.

Domain-Recycling: das stille Risiko

Das heimtückischste Risiko betrifft Shortener-Domains, die ablaufen und von Dritten aufgekauft werden. Wenn ein Kurzlink-Dienst schließt und seine Domain nicht erneuert wird, kann sie jeder kaufen. Der neue Besitzer erbt alle bestehenden Links, die auf diese Domain verweisen. Er kann dann den Server so konfigurieren, dass diese Links auf Seiten seiner Wahl weiterleiten, einschließlich Phishing- oder Malware-Seiten.

Das konkrete Szenario: Ein Unternehmen hat 2023 einen kleinen Shortener (today.is, zum Beispiel) in einer Social-Media-Marketingkampagne verwendet. Der Shortener schließt 2024. Seine Domain läuft ab und wird 2025 von einem Dritten gekauft. Der Tweet des Unternehmens, immer noch online, enthält einen Kurzlink, der nun zu einer Betrugsseite weiterleitet. Das Ergebnis: Die Reputation des Unternehmens wird beschädigt, ohne dass es etwas dafür kann. Die Zeitbombe war von Anfang an im Link eingebaut.

Die Alternative des Self-Hostings

Für Organisationen, die stark auf Kurzlinks angewiesen sind (Marketingkampagnen, Newsletter, QR-Codes auf physischen Medien), eliminiert das Self-Hosting eines Shorteners das Risiko der Abhängigkeit von Dritten. Open-Source-Lösungen wie YOURLS und Kutt ermöglichen die Bereitstellung eines Kurzlink-Diensts auf der eigenen Domain. Die vollständige Kontrolle über Domain und Infrastruktur garantiert die Langlebigkeit der Links und die Beherrschung der Sicherheit.

Schutzmaßnahmen: Empfehlungen für Privatpersonen und Unternehmen

Für Privatpersonen

Klicke niemals auf einen Kurzlink, ohne ihn vorher aufzulösen. Diese einfache Regel beseitigt den Großteil des Risikos. Kopiere den Link, füge ihn in den Redirect Checker ein, überprüfe das Ziel. Wenn das Ziel verdächtig erscheint (unbekannte Domain, URL mit "login", "verify", "secure", "update"), klicke nicht.

Auf dem Smartphone: Nutze langes Drücken statt Tippen. Ein langer Druck auf einen Link in einer SMS oder E-Mail zeigt die Ziel-URL (oder eine Vorschau) an, ohne die Seite zu öffnen. Diese Technik funktioniert auf iOS und Android. Sie ersetzt nicht die vollständige Überprüfung, ermöglicht aber einen schnellen ersten Filter.

Sei besonders vorsichtig bei Kurzlinks in SMS. Smishing (Phishing per SMS) nutzt Shortener massiv, da SMS keine überprüfbare Absenderdomain anzeigen. Eine SMS "Ihr Paket wartet: t.ly/..." ist von Natur aus verdächtig.

QR-Codes sind physische Kurzlinks. Ein QR-Code auf einem Plakat, einer Speisekarte oder einem Flyer funktioniert genau wie ein Kurzlink: Er verbirgt das Ziel. Bevor du einen QR-Code in einem unerwarteten Kontext scannst (über einen anderen geklebt, auf einem inoffiziellen Flyer), frage dich, ob er legitim ist.

Für Unternehmen

Konfiguriere E-Mail-Gateways zum Auflösen von Kurzlinks. Moderne SEGs (Proofpoint, Mimecast, Microsoft Defender for Office 365) bieten eine "URL Detonation"-Option, die Weiterleitungen verfolgt, bevor das Risiko bewertet wird. Aktiviere diese Funktion und stelle sicher, dass sie mindestens 5 Sprünge verfolgt.

Blockiere Shortener-Domains mit bekanntem Missbrauch. Domains wie goo.su, kn8.site, vt7.site und shortener.space haben im geschäftlichen Kontext keinen legitimen Nutzen. Füge sie der Blockliste deines Web-Proxys und deines SEG hinzu. Um die Reputation einer Domain zu überprüfen, nutze den Blacklist-Checker.

Integriere Shortener in Phishing-Simulationen. Security-Awareness-Trainings beinhalten oft simulierte Phishing-E-Mails. Füge Szenarien mit Kurzlinks hinzu, um Mitarbeiter gezielt für diesen Angriffsvektor zu sensibilisieren. Plattformen wie KnowBe4 und Proofpoint Security Awareness bieten Simulationsvorlagen mit Kurzlinks.

Ziehe einen selbst gehosteten Shortener für interne Zwecke in Betracht. Wenn deine Marketing- oder Kommunikationsteams Kurzlinks in Newslettern, Kampagnen und Druckmaterialien verwenden, betreibe einen Shortener auf deiner eigenen Domain. Du kontrollierst die Sicherheit, die Langlebigkeit der Links und vermeidest es, deine Besucher über einen Drittanbieterdienst zu leiten.

Überwache deine Marke bei Shortenern. Angreifer können Kurzlinks erstellen, die deine Marke imitieren (über die Custom Domains von Rebrand.ly zum Beispiel), um Phishing in deinem Namen zu verbreiten. Regelmäßiges Monitoring der meistgenutzten Shortener ermöglicht die schnelle Erkennung solcher Missbräuche.

Implementiere DMARC zum Schutz deiner Domain. Wenn deine Domain in einer Phishing-E-Mail mit Kurzlinks gefälscht wird, verhindert DMARC (Domain-based Message Authentication, Reporting and Conformance) die Zustellung der betrügerischen E-Mail bei Empfängern, deren Server DMARC-Richtlinien überprüfen. Es ist ein ergänzender Schutz, der im Vorfeld wirkt, noch bevor das Opfer den Link sieht.

FAQ

Sind URL-Shortener von Natur aus gefährlich?

Nein. Ein URL-Shortener ist ein neutrales Werkzeug, das eine kurze Kennung mit einer langen URL verknüpft. Das Risiko entsteht durch die Nutzung: Das Verbergen des Ziels ermöglicht es Angreifern, Phishing und Malware hinter einer vertrauenswürdigen Domain zu verbreiten. Legitime Shortener wie bit.ly prüfen erstellte Links gegen Blocklisten und sperren missbräuchliche Konten. Aber das tägliche Volumen erstellter Links macht eine vollständige Filterung unmöglich, und die nachträgliche Änderung des Ziels umgeht die initialen Scans.

Wie finde ich heraus, wohin ein bit.ly-Link führt, ohne zu klicken?

Nutze den Redirect Checker von CaptainDNS: Füge den bit.ly-Link ein, und das Tool verfolgt jede HTTP-Weiterleitung bis zum finalen Ziel. Es zeigt jeden Zwischensprung mit HTTP-Code, Domain und Antwortzeit an. Du kannst auch ein "+" ans Ende der bit.ly-URL anhängen (zum Beispiel https://bit.ly/3xYz123+), um die bit.ly-Statistikseite aufzurufen, aber diese Methode funktioniert nur mit bit.ly und verfolgt keine mehrfachen Weiterleitungen.

Warum blockieren Spamfilter keine Kurzlinks?

Spamfilter bewerten die Reputation der sichtbaren Domain im Link. Die Domain eines Shorteners (bit.ly, tinyurl.com, t.ly) hat eine ausgezeichnete Reputation, da sie von Millionen legitimer Nutzer verwendet wird. Der Filter schreibt dem Link die Reputation des Shorteners zu, nicht die des verborgenen Ziels. Um diese Einschränkung zu umgehen, müsste der Filter die Weiterleitungen bis zum finalen Ziel verfolgen, was die fortschrittlichsten Lösungen tun, aber nicht die Basisfilter.

Welcher Shortener wird am häufigsten in Phishing-Kampagnen verwendet?

Laut Cofense-Intelligence-Daten (Juli 2024 bis Juni 2025) ist t.ly der volumenmäßig am häufigsten in Phishing-Kampagnen beobachtete Shortener. Bei der Malware-Rate pro Link dominiert Goo.su mit 89 %, gefolgt von Is.gd (49 %) und TinyURL (17 %). Weltweit gehören auch bit.ly und t.co (X/Twitter) laut TWNIC-Daten zu den Top 10 der Phishing-Quellen.

Kann ein Kurzlink sein Ziel nach der Erstellung ändern?

Ja, bei einigen Shortenern. Dienste wie bit.ly und t.ly erlauben dem Link-Besitzer, die Ziel-URL nach der Erstellung zu ändern. Diese Funktion, gedacht zur Fehlerkorrektur, wird von Angreifern ausgenutzt: Sie erstellen einen Link, der auf eine legitime Seite zeigt (um Sicherheitsfilter zu passieren), und ändern dann das Ziel auf eine Phishing-Seite nach der E-Mail-Zustellung. Deshalb muss die Überprüfung eines Kurzlinks zum Zeitpunkt des Klicks erfolgen, nicht zum Zeitpunkt des E-Mail-Empfangs.

Was riskiert man beim Klicken auf einen bösartigen Kurzlink?

Die Folgen hängen vom Angriffstyp ab. Ein Credential-Phishing-Link führt zu einer gefälschten Anmeldeseite, die Benutzername und Passwort abfängt. Ein Malware-Link lädt eine bösartige Datei auf dein Gerät herunter (Datendieb, Trojaner, Ransomware). Ein AITM-Link (Adversary-in-the-Middle) fängt Zugangsdaten und Session-Token ab und umgeht so die Multi-Faktor-Authentifizierung. In allen Fällen reichen die Folgen vom Diebstahl persönlicher Daten bis zur vollständigen Kompromittierung des Arbeitsplatzes. Die durchschnittlichen Kosten einer Phishing-Kompromittierung für ein Unternehmen werden auf 4,88 Millionen Dollar geschätzt.

Prüfen Shortener die Links vor der Erstellung?

Die großen Shortener (bit.ly, TinyURL, Rebrand.ly) scannen eingereichte URLs gegen Blocklisten wie Google Safe Browsing, Webroot und Norton Safe Web. Sie setzen auch Verhaltensanalysen ein: Massenerstellung von einer einzelnen IP-Adresse löst eine Sperrung aus. Allerdings haben diese Abwehrmaßnahmen strukturelle Grenzen. Google Safe Browsing braucht bis zu 30 Minuten, um eine neue bösartige URL zu erfassen. Angreifer, die zunächst auf eine legitime Seite verweisen und dann das Ziel ändern, umgehen den initialen Scan. Und Shortener wie Is.gd, deren API kein Konto erfordert, bieten weniger Kontrollen.

Kann man einen bösartigen Kurzlink melden?

Ja. Die meisten Shortener bieten ein Missbrauchsmeldeformular an. Bei bit.ly gehst du auf support.bitly.com und meldest den bösartigen Link. Bei TinyURL sendest du eine E-Mail an abuse@tinyurl.com. Du kannst auch die finale Ziel-URL direkt bei den Threat-Intelligence-Datenbanken melden: Google Safe Browsing (über safebrowsing.google.com), PhishTank (über phishtank.org) und URLhaus (über urlhaus.abuse.ch). Die Meldung auf beiden Ebenen (Shortener und Threat-Intelligence-Datenbanken) maximiert die Geschwindigkeit der Blockierung.

Nutzen QR-Codes URL-Shortener?

Oft ja. QR-Codes haben eine begrenzte Speicherkapazität: Je länger die URL, desto dichter und schwerer scannbar wird der QR-Code. QR-Code-Ersteller verwenden daher häufig Shortener, um die encodierte URL zu verkürzen. Der Dienst Qrco.de kombiniert beide Funktionen (Kürzung + QR-Generierung) und gehört zu den 6 meistmissbrauchten Diensten für Phishing. Ein bösartiger QR-Code funktioniert genau wie ein Kurzlink: Er verbirgt das Ziel. Der Unterschied: Der QR-Code eliminiert jede Möglichkeit der visuellen Überprüfung der URL vor dem Scan.

Wie schütze ich mein Unternehmen vor Angriffen mit Shortenern?

Fünf vorrangige Maßnahmen. Erstens: Konfiguriere dein E-Mail-Gateway (SEG) so, dass es Kurzlinks auflöst und das finale Ziel analysiert. Zweitens: Blockiere Hochrisiko-Shortener-Domains (goo.su, kn8.site, vt7.site) in deinem Web-Proxy. Drittens: Integriere Szenarien mit Kurzlinks in deine Phishing-Simulationen, um Mitarbeiter zu sensibilisieren. Viertens: Implementiere DMARC, um die Fälschung deiner Domain in Phishing-E-Mails zu verhindern. Fünftens: Ziehe einen selbst gehosteten Shortener für interne Zwecke in Betracht, um nicht von Drittanbieterdiensten abhängig zu sein.

Glossar

- URL-Shortener: Webdienst, der eine kurze Kennung mit einer langen URL verknüpft und Besucher über eine HTTP 301- oder 302-Antwort weiterleitet. Beispiele: bit.ly, t.ly, TinyURL, Is.gd.

- HTTP-Weiterleitung (301/302): Mechanismus, bei dem ein Webserver dem Browser mitteilt, eine andere Adresse aufzurufen. Code 301 signalisiert eine permanente Weiterleitung (vom Browser gecacht), Code 302 eine temporäre Weiterleitung.

- Weiterleitungskette: Folge mehrerer aufeinanderfolgender Weiterleitungen zwischen der Quell-URL und dem finalen Ziel. Ketten mit mehr als 3 Sprüngen sind im Kontext von Kurzlinks verdächtig.

- Offene Weiterleitung (Open Redirect): Schwachstelle einer Website, die einen URL-Parameter als Weiterleitungsziel akzeptiert, ohne ihn zu validieren. Angreifer nutzen offene Weiterleitungen auf vertrauenswürdigen Domains (Google, Microsoft) als Zwischenglieder in Phishing-Ketten.

- Threat Intelligence (Bedrohungsinformationen): Gesamtheit der gesammelten, analysierten und geteilten Daten zu Cyberbedrohungen. Im Phishing-Kontext handelt es sich hauptsächlich um Datenbanken bösartiger URLs, Domains und IP-Adressen.

- SEG (Secure Email Gateway): E-Mail-Sicherheitsgateway, das eingehende Nachrichten filtert, um Spam, Phishing und Malware zu blockieren. Beispiele: Proofpoint, Mimecast, Microsoft Defender for Office 365.

- Cloaking: Verschleierungstechnik, bei der der angezeigte Inhalt je nach Besucher variiert. Beim Phishing zeigt der Server die bösartige Seite nur den gezielten Opfern und eine harmlose Seite den Sicherheitsscannern.

- Polymorphes Phishing: Phishing-Kampagne, bei der jede E-Mail einzigartige Elemente enthält (URLs, Datei-Hashes, Inhalte), um signaturbasierte Erkennungssysteme zu umgehen. 76 % der Phishing-URLs im Jahr 2025 sind einzigartig.

- AITM (Adversary-in-the-Middle): Angriff, bei dem sich der bösartige Server zwischen das Opfer und den legitimen Authentifizierungsserver positioniert. Der Angreifer fängt Zugangsdaten und Session-Token in Echtzeit ab und umgeht so die Multi-Faktor-Authentifizierung.

- Link Rot (Linkverfall): Phänomen, bei dem ein Link mit der Zeit nicht mehr funktioniert, weil das Ziel gelöscht wurde, die Domain abgelaufen ist oder der Dienst geschlossen hat. Kurzlinks sind besonders anfällig für dieses Phänomen.

- PhaaS (Phishing-as-a-Service): Kriminelles Geschäftsmodell, bei dem eine Plattform fertige Phishing-Kits bereitstellt, mit Seitenvorlagen, Infrastruktur und technischem Support gegen ein Abonnement. Beispiel: Tycoon 2FA.

- Punycode: Kodierungssystem, das Unicode-Zeichen in Domainnamen (IDN) darstellt. Die URL

captaindns.com(mit einem kyrillischen "a") wird in Punycode alsxn--cptaindns-r6a.comangezeigt, was die Verwendung nicht-lateinischer Zeichen offenlegt.

Quellen

- Cofense Intelligence: 6 URL Shorteners Abused by Threat Actors: Analyse der 6 meistmissbrauchten Shortener (Juli 2024 bis Juni 2025) mit Malware-Raten und Spezialisierungen

- Cofense Annual State of Email Security 2026: Globale Phishing-Statistiken (1 bösartige E-Mail alle 19 Sekunden, +204 % Volumen, 76 % einzigartige URLs)

- Cloudflare: Proofpoint / Intermedia URL Rewriting Abuse: Bericht über die Ausnutzung der Proofpoint-Link-Umschreibung in Phishing-Kampagnen (Juni-Juli 2025)

- Allure Security: Link Shortening Scam Services: Untersuchung der eigens für Betrug erstellten Shortener (kn8.site, vt7.site, Ainka Technology Solutions)

- Sublime Security: t.co AITM Campaign: Technische Analyse der AITM-Kampagne mit t.co von X/Twitter als Vektor (Q1 2025)

- Microsoft Security Blog: Tycoon 2FA Phishing Campaign: Daten zur PhaaS-Plattform Tycoon 2FA (30M+ E-Mails/Monat, 62 % von Microsoft blockiert)

- TWNIC Taiwan: URL Shortener Phishing Warning: Formelle Warnung zu Shortenern im Phishing, 15 Millionen gesammelte Indikatoren (Januar-September 2025)

- Menlo Security: URL Shortening Evasion Techniques: Bericht zur Umgehung von Sicherheitsfiltern durch Shortener (+198 % Browserangriffe, 30 % evasiv)