Phishing vs spear phishing: qual é a diferença em 2026?

Por CaptainDNS

Publicado em 4 de maio de 2026

- O phishing mira milhares de pessoas com um email genérico; o spear phishing mira uma única pessoa após reconhecimento OSINT.

- Em 2024, o FBI registrou perdas com BEC (a forma mais cara de spear) em US$ 2,77 bilhões em 21.442 incidentes.

- A IA generativa e os LLMs reduzem o custo de uma campanha spear de várias horas para alguns minutos: a ENISA constata que mais de 80% das campanhas de phishing já usam IA.

- O ataque deepfake contra a Arup em 2024 custou US$ 25 milhões por meio de uma videoconferência com falso CFO e colegas clonados.

- DMARC em política reject, BIMI e formação contínua continuam sendo as defesas mais rentáveis: o Verizon DBIR 2025 mede uma melhoria de 4 vezes na sinalização após formação.

Em 2024, o FBI Internet Crime Complaint Center registrou 859.532 denúncias por crime cibernético e US$ 16,6 bilhões em perdas, alta de 33% em relação a 2023. Uma parte significativa desses casos começa com um email fraudulento. No entanto, os responsáveis por segurança falam indistintamente em phishing, spear phishing, BEC ou whaling, embora os riscos e as defesas não sejam os mesmos.

A confusão tem um custo operacional direto. Um orçamento alocado para um filtro antispam clássico não protege um setor financeiro contra uma solicitação de transferência bancária crível. Um treinamento centrado em erros de ortografia não prepara para um email assinado em DKIM, irrepreensível e personalizado. E um comitê executivo que pensa "phishing" quando deveria pensar "spear" subestima o risco real.

Este artigo distingue os conceitos, apoia-se nos relatórios 2024-2025 (Verizon DBIR, IBM, ENISA, Microsoft, APWG) e ilustra com casos concretos como Arup ou Change Healthcare. Destina-se aos tomadores de decisão de segurança em PMEs e empresas de médio porte, bem como às equipes de TI que precisam priorizar seus investimentos em defesa de email diante da nova onda de ataques assistidos por IA.

Phishing vs spear phishing: a diferença em uma frase

O phishing é um ataque em massa, enviado a milhares de alvos com uma mensagem genérica. O spear phishing é um ataque direcionado: o atacante faz pesquisas OSINT sobre uma vítima específica, personaliza o email com seu contexto profissional e explora a confiança para obter um acesso, uma transferência bancária ou dados. O phishing aposta no volume, o spear na precisão.

Essa distinção estrutura todo o resto: meios do atacante, defesas úteis, custo para a vítima, rastros forenses. Um setor financeiro que pensa "phishing" quando sofre spear phishing investe nos controles errados: reforça os filtros antispam em vez de endurecer os procedimentos de transferência. As próximas seções detalham cada dimensão para permitir um diagnóstico exato e um investimento defensivo alinhado.

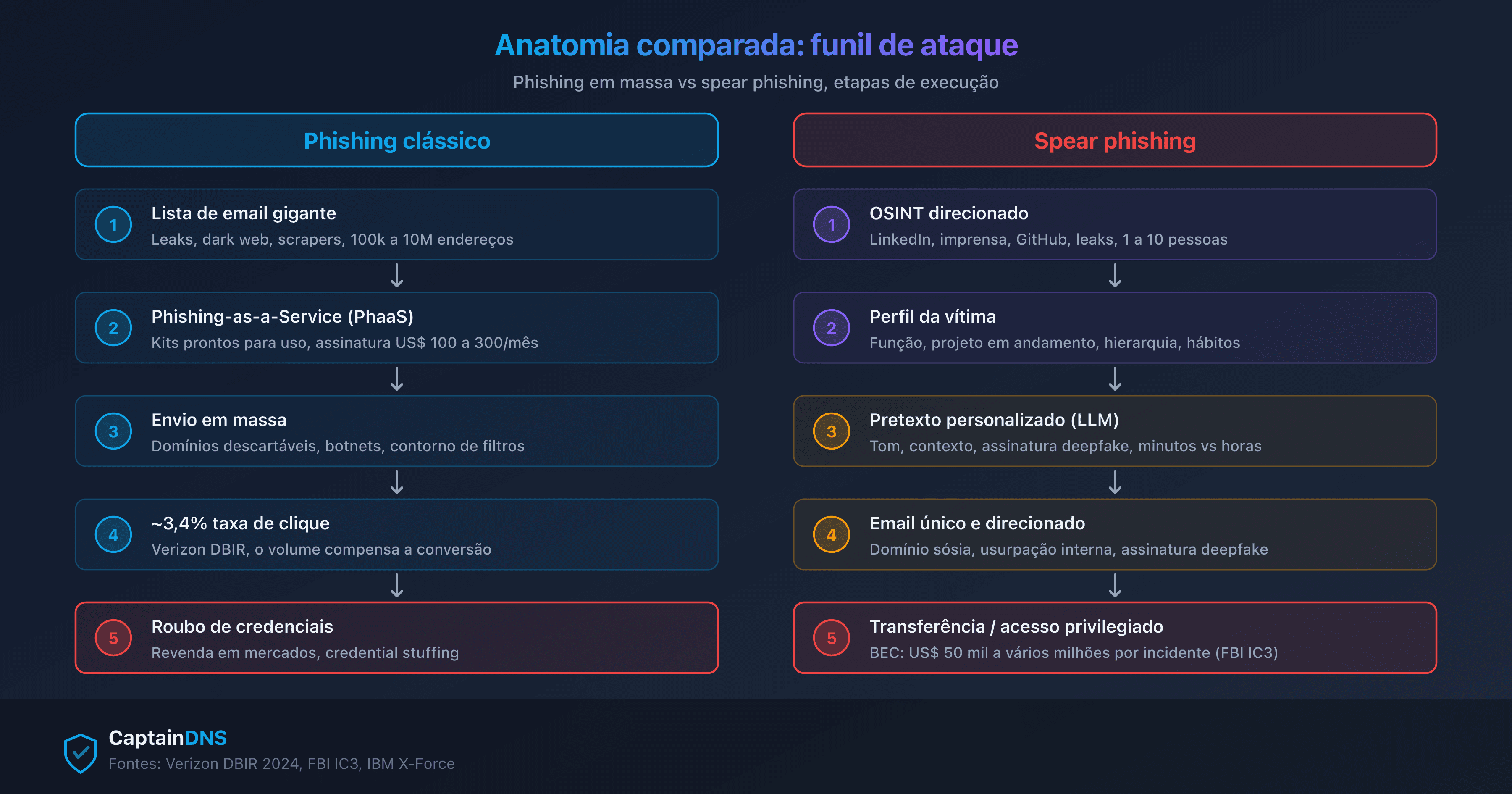

Anatomia comparada dos dois ataques

O phishing clássico: volume e oportunismo

O phishing clássico funciona como uma campanha de marketing desviada. O atacante aluga ou compra listas de endereços de email, implanta um kit phishing-as-a-service com um site clone e usa uma infraestrutura descartável (domínios novos, redirecionamentos via encurtadores de URL, hospedagem efêmera). A mensagem é genérica: "Caro cliente", "Sua conta será bloqueada", "Confirme sua entrega". Nenhum conhecimento prévio do alvo é necessário.

O modelo econômico baseia-se em conversão a taxa muito baixa. O atacante não precisa que 100% dos destinatários cliquem: 0,1% basta para tornar rentável um envio de 100.000 mensagens. É por isso que o phishing clássico tolera mensagens mal calibradas e sites clones grosseiros. A lógica continua sendo a do marketing direto, transposta para a fraude.

Os números confirmam a escala. A APWG registrou 1.003.924 ataques no primeiro trimestre de 2025, ou seja, mais de um milhão em três meses. O setor de SaaS e webmail continua sendo o alvo nº 1, com 23,3% dos ataques no quarto trimestre de 2024. O Verizon DBIR 2025 mede um tempo mediano de clique de 21 segundos após a abertura, e um processo completo de comprometimento (entrada das credenciais no site falso) de 49 segundos. Em outras palavras, entre a abertura do email e o comprometimento, o usuário dispõe de menos de um minuto, o que torna pouco provável qualquer análise refletida. Em termos de eficácia, o Proofpoint State of the Phish (edição 2024, a mais recente, formato anual abandonado desde então) estima a taxa média de clique em 3,4% no conjunto das campanhas observadas.

Os encurtadores de URL desempenham um papel-chave nessa indústria: mascaram a URL de destino real, contornam certas listas de bloqueio e permitem pivotar rapidamente para uma nova infraestrutura quando a anterior é neutralizada. Veja encurtadores de URL e riscos de segurança para o detalhe técnico.

O spear phishing: reconhecimento e precisão

O spear phishing inverte a lógica. O atacante identifica um alvo nomeado, coleta inteligência em fontes abertas (OSINT) no LinkedIn, no site corporativo, em comunicados à imprensa, no GitHub e em vazamentos de bancos de dados. Daí deduz um pretexto crível: um fornecedor conhecido que cobra um pagamento, um executivo em viagem que solicita uma transferência urgente, um parceiro jurídico que envia um processo. O email é tecnicamente, muitas vezes, irrepreensível: SPF, DKIM e DMARC alinhados, conteúdo personalizado, jargão interno.

A temporalidade também muda. Uma campanha spear pode se estender por várias semanas de preparação, vários dias de contatos preliminares ("warm-up") e um único email com payload final. O atacante pode enviar uma primeira mensagem inocente para validar que o endereço-alvo está ativo, verificar o estilo de resposta da vítima, identificar os horários em que ela consulta sua caixa de entrada. Essa fase é invisível para as ferramentas de detecção, já que nada ainda é malicioso.

A Proofpoint observa cerca de 66 milhões de tentativas de Business Email Compromise por mês em 2024. A IBM mede um custo médio de US$ 4,8 milhões por comprometimento iniciado por phishing em seu relatório Cost of a Data Breach 2025. A granularidade muda: passa-se de uma campanha de milhões de emails para algumas mensagens muito precisas que passam pelos filtros antispam porque são, no papel, legítimas. O custo para a vítima sobe na proporção: uma única transferência fraudulenta pode representar várias centenas de milhares de dólares, enquanto uma senha roubada via phishing clássico é revendida por alguns dólares nos fóruns clandestinos.

Para entender como esse tipo de email passa pelos filtros, veja roteamento de email e alerta da Microsoft sobre spoofing.

| Critério | Phishing clássico | Spear phishing |

|---|---|---|

| Alvo | Lista genérica (10k a 1M de emails) | Indivíduo nomeado ou pequeno comitê |

| Volume / campanha | Alto (milhares a milhões de envios) | Baixo (1 a 50 emails) |

| Personalização | Nenhuma ou mínima ("Caro cliente") | Forte: nome, função, projeto em andamento, jargão interno |

| Reconhecimento prévio | Nenhum | OSINT sistemático (LinkedIn, site corporativo, comunicados) |

| Pretexto típico | Banco, entrega, "conta bloqueada" | Fornecedor conhecido, executivo, RH, jurídico |

| Vetor de monetização | Roubo de credenciais, malware genérico | Transferência fraudulenta, acesso privilegiado, ransomware direcionado |

| Custo médio para a vítima | US$ 70 mi acumulados em 2024 em todas as denúncias (FBI IC3) | US$ 4,8 mi por breach (IBM); ~US$ 129 mil mediana por incidente BEC (FBI) |

| Detecção automática | Filtros antispam eficazes (taxa de clique 3,4%) | Filtros frequentemente inoperantes (email tecnicamente legítimo) |

Três critérios da tabela merecem um comentário operacional. O custo para a vítima confirma a assimetria: o total acumulado das denúncias de phishing/spoofing no FBI IC3 em 2024 é inferior à perda de uma única grande operação BEC. Isso não significa que o phishing clássico seja desprezível (a frequência continua massiva), mas que, com igual orçamento defensivo, priorizar a defesa contra spear tem um retorno sobre investimento superior em valor monetário evitado. A detecção automática ilustra o limite dos filtros: a eficácia estatística sobre o volume esconde uma eficácia real próxima de zero no direcionado. O reconhecimento prévio, por fim, explica por que os CISOs devem integrar a vigilância OSINT sobre sua própria organização: o que um atacante pode descobrir em 30 minutos no LinkedIn e no site corporativo dimensiona diretamente a superfície de spear explorável.

O papel decisivo do OSINT em 2026

O OSINT (Open Source Intelligence) é o tijolo que separa o phishing do spear phishing. Antes de 2023, um atacante competente passava várias horas compilando manualmente um dossiê sobre seu alvo: organograma reconstituído via LinkedIn, projetos em andamento via comunicados, tecnologias via ofertas de emprego, endereços de email via vazamentos públicos, jargão interno via vídeos do YouTube e podcasts da empresa. O custo de uma campanha spear era dominado por essa fase de reconhecimento.

A IA generativa transforma essa economia. Os LLMs ingerem os dados OSINT, geram um email personalizado no estilo de escrita do executivo, traduzem para qualquer idioma-alvo e produzem as variações necessárias para um teste A/B. O relatório ENISA Threat Landscape 2024 constata que mais de 80% das campanhas de phishing observadas já usam alguma forma de IA. O filtro "email mal escrito = phishing" está obsoleto.

Concretamente, o pipeline de ataque típico combina quatro tijolos. Primeiro, a coleta automatizada via scrapers do LinkedIn e mecanismos OSINT como theHarvester ou SpiderFoot. Em seguida, a agregação dos dados em uma ficha do alvo: nome completo, função, gerente direto, projetos ativos, parceiros fornecedores citados publicamente. Depois, a geração do payload por um LLM, que redige várias variantes do email imitando o tom corporativo identificado nos comunicados oficiais. Por fim, o envio a partir de uma infraestrutura crível (conta de fornecedor comprometida ou domínio sósia registrado alguns dias antes).

Os exemplos concretos se multiplicam. A Anthropic documentou em agosto de 2025 o caso de um cibercriminoso solo que extorquiu 17 organizações usando o Claude Code para automatizar a coleta OSINT, a redação das mensagens de extorsão e a negociação, com resgates de até mais de US$ 500.000 por vítima. A OpenAI anunciou em outubro de 2025 ter desativado mais de 40 redes maliciosas desde fevereiro de 2024. O Microsoft Digital Defense Report 2024 mede uma alta de 146% nos ataques Adversary-in-the-Middle, ou seja, cerca de 39.000 incidentes AiTM por dia.

O efeito líquido para os defensores é triplo. Primeiro efeito: o custo de entrada para produzir uma campanha spear de qualidade passa de vários milhares de dólares (equivalente a semanas/homem de um operador experiente) a algumas dezenas de dólares de tokens de LLM. Segundo efeito: o perfil do atacante muda. Os atores estatais não são mais os únicos a conduzir campanhas direcionadas e bem cuidadas; um cibercriminoso oportunista com um orçamento moderado pode agora mirar uma PME específica. Terceiro efeito: a volumetria das campanhas direcionadas aumenta, o que torna obsoletas as hipóteses de threat modeling anteriores a 2024.

Whaling, BEC e fraude do executivo: onde encaixar esses termos

Quatro termos circulam na imprensa e nos relatórios, com sobreposições que geram confusão. A tabela abaixo fixa as definições para o restante do artigo.

| Termo | Alvo | Mecânica | Particularidade 2026 |

|---|---|---|---|

| Spear phishing | Indivíduo (qualquer nível) | Email direcionado após OSINT | Categoria-mãe |

| Whaling | Alto executivo (C-level) | Spear phishing visando CEO/CFO/CTO | Riscos elevados, comunicação formal imitada |

| BEC (Business Email Compromise) | Setor financeiro ou operacional | Usurpação de executivo ou fornecedor para transferência | US$ 2,77 bi de perdas em 2024 (FBI), 21.442 incidentes |

| CEO fraud / fraude do CEO | Executivo financeiro ou contábil | Subcategoria de BEC: ordem de transferência urgente do CEO | Frequentemente reforçada por deepfake de áudio/vídeo em 2024-2026 |

Caso Arup: deepfake do diretor financeiro de 25 milhões

Em janeiro-fevereiro de 2024, o escritório britânico de engenharia Arup perdeu cerca de 200 milhões de dólares de Hong Kong, ou seja, US$ 25 milhões americanos, em um ataque revelado publicamente pela CNN em maio de 2024. Um funcionário do escritório de Hong Kong, inicialmente desconfiado após receber um email solicitando uma transferência, foi convencido durante uma videoconferência na qual apareciam o CFO baseado em Londres e vários colegas. Todos eram deepfakes de vídeo e áudio sintéticos. O funcionário executou 15 transferências para 5 contas bancárias em Hong Kong. É o primeiro caso público envolvendo US$ 25 milhões ou mais em uma operação com deepfake multipessoa em videoconferência.

Caso da gigante americana da saúde: escalada após roubo de credenciais

Em 12 de fevereiro de 2024, atacantes acessaram o portal Citrix da Change Healthcare por meio de credenciais roubadas, sem MFA ativada. O vetor inicial é um roubo de identificadores cuja origem por phishing não foi confirmada publicamente, mas o incidente ilustra a escalada quando um ataque tem sucesso. O ALPHV/BlackCat implantou um ransomware, recebeu um resgate de US$ 22 milhões, e depois uma segunda equipe extorquiu novamente via re-leak. O UnitedHealth Group declarou em meados de 2025 mais de US$ 2,8 bilhões em custos acumulados. O ministério americano da saúde (HHS) notificou em julho de 2025 que 192,7 milhões de pessoas foram afetadas pelo vazamento de dados.

Os dois casos ilustram dimensões diferentes do mesmo problema. A Arup mostra a eficácia do deepfake combinado a um pretexto bem construído: apesar dos indicadores iniciais de suspeita (o funcionário tinha farejado um email duvidoso), a qualidade da encenação reverteu seu julgamento. O caso Change Healthcare mostra o efeito dominó: um único acesso inicial sem MFA cascateia em criptografia da produção, vazamento massivo de dados, pagamento de resgate e custos de longo prazo amplamente superiores aos investimentos defensivos necessários para impedir o incidente.

Por que suas defesas antiphishing clássicas deixam o spear passar

Os filtros antispam e antiphishing baseiam-se em sinais que funcionam contra o volume e muito menos contra a precisão. Cinco motivos explicam por que um spear bem construído atravessa essas camadas.

Em primeiro lugar, o email pode ser tecnicamente legítimo. Quando o atacante comprometeu a conta de um fornecedor real, sua mensagem respeita SPF, DKIM e DMARC em um domínio autêntico. Nenhum sinal de autenticação é acionado. O filtro antispam então não dispõe de nenhum elemento diferenciador entre esse email fraudulento e um email normal do mesmo fornecedor recebido na semana anterior.

Em segundo lugar, a IA matou o sinal de "conteúdo mal redigido". Os erros de português, as construções estranhas e os caracteres Unicode esquisitos eram indicadores fracos, mas utilizáveis. Desapareceram. Pior: os LLMs agora podem imitar o estilo de um executivo a partir de alguns exemplos públicos (entrevista, post no LinkedIn, editorial de newsletter), o que torna a detecção comportamental pelos pares também difícil.

Em terceiro lugar, o volume permanece sob o radar das heurísticas. Uma campanha de 5 emails em 30 dias não dispara nenhum cluster nos servidores de reputação, ao contrário de uma campanha em massa. As ferramentas de threat intelligence trabalham com correlação: sem correlação possível, ficam cegas. É um ponto cego estrutural e não um defeito de configuração.

Em quarto lugar, os pretextos exploram rotinas conhecidas. Um email do RH para assinar um aditivo, uma nota do jurídico para enviar um NDA, uma solicitação de atualização de dados bancários de um fornecedor na rotina contábil: esses fluxos são diários e já aceitos. O atacante não pede uma ação excepcional; pede uma ação habitual, na janela temporal habitual, com o tom habitual.

Em quinto lugar, faltam indicadores estruturais. O Verizon DBIR 2025 confirma que o email continua sendo um vetor em 27% dos breaches, que o phishing representa 57% das táticas de engenharia social e 16% dos vetores iniciais. Na zona EMEA, o phishing pesa 19% dos breaches. Esses números significam que, mesmo com as defesas mais modernas (filtros EDR, sandbox de anexos, varredura de URLs reescritas), o phishing continua sendo um dos três vetores iniciais mais frequentes. Para se aprofundar nos sinais de cabeçalho, veja bypass de filtros de email e bandeiras vermelhas em cabeçalhos.

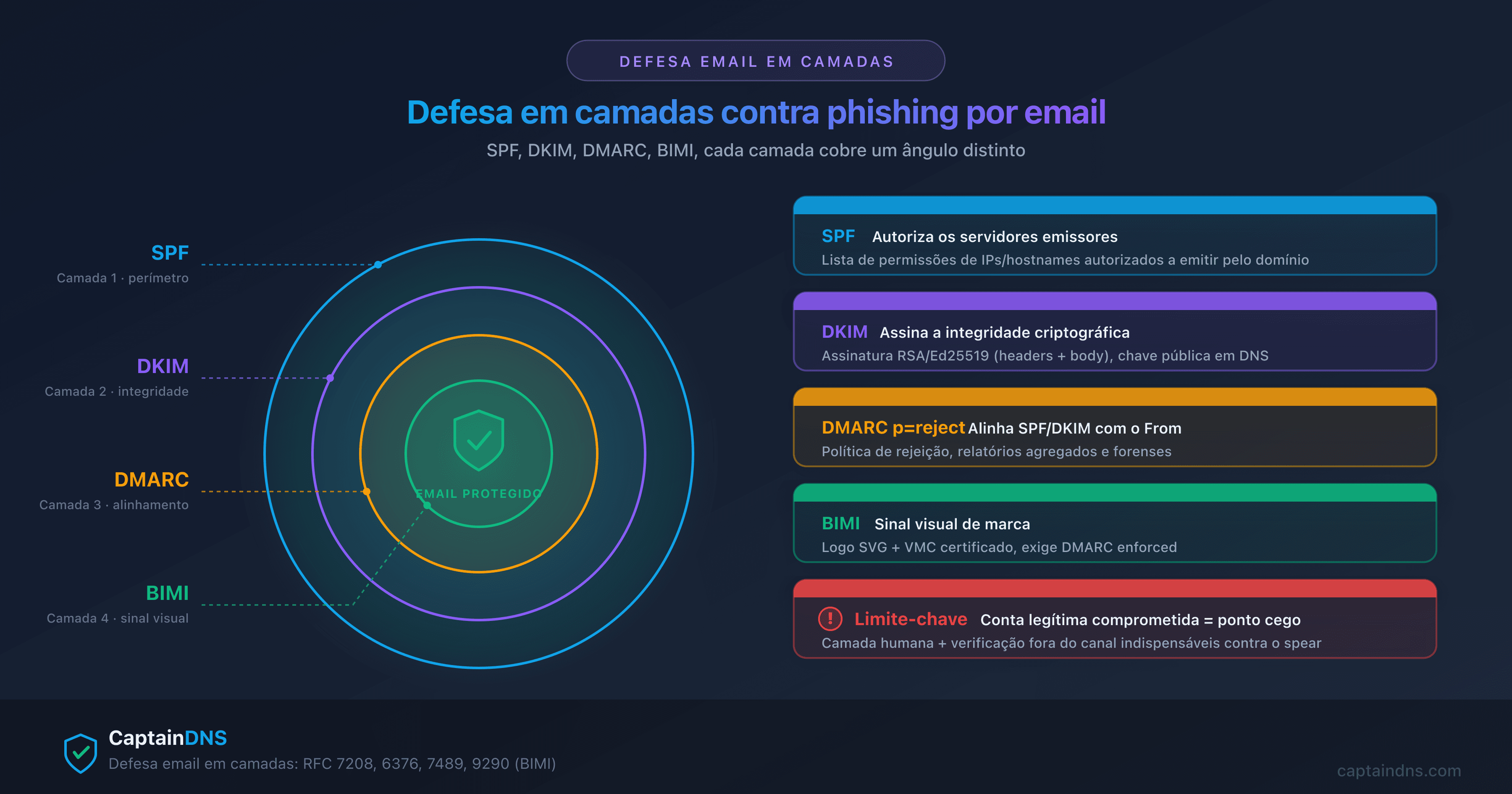

A defesa em camadas: DMARC, SPF, DKIM, BIMI

Nenhuma camada isolada basta contra o spear phishing. A defesa eficaz combina três famílias de controles: autenticação de email, controle de acesso e formação.

A autenticação de email forma a base. O SPF declara os servidores autorizados a enviar para um domínio. O DKIM assina criptograficamente as mensagens enviadas. O DMARC alinha os dois e dá ao destinatário uma política a aplicar em caso de falha. A política p=reject é o limiar operacional: bloqueia toda usurpação direta do domínio legítimo. Não impede os ataques a partir de uma conta interna comprometida, nem a usurpação por domínio sósia (por exemplo, captaindns-finance.com em vez de captaindns.com). Para uma visão prospectiva, veja DMARCbis: o que muda na nova RFC.

A implantação do DMARC é feita por etapas. A primeira etapa consiste em publicar uma política p=none que coleta simplesmente os relatórios agregados (RUA) sem impacto na entregabilidade. A segunda etapa valida que as fontes legítimas (mailing profissional, faturas, newsletters, aplicativos SaaS) estão alinhadas e passam SPF/DKIM. A terceira etapa passa para p=quarantine, o que coloca as mensagens não alinhadas em spam. A quarta e última etapa passa para p=reject, o que rejeita definitivamente. Pular direto para p=reject sem a fase de monitoramento expõe a empresa a perder emails legítimos.

O BIMI adiciona um sinal visual pós-DMARC: o logo verificado do remetente é exibido na caixa de entrada, o que ajuda os usuários a diferenciar uma mensagem legítima de um domínio sósia. Esse controle só funciona se o DMARC já estiver em p=quarantine ou p=reject. O BIMI também exige um certificado VMC ou CMC emitido por uma autoridade certificadora reconhecida, o que adiciona um custo anual, mas constitui uma prova de identidade visual particularmente eficaz contra os domínios sósia.

No controle de acesso, as chaves FIDO2 neutralizam os ataques AiTM ao vincular a autenticação ao domínio. Uma chave FIDO2 recusa-se a assinar uma assertion de autenticação para um domínio que não corresponda àquele registrado no momento da inscrição, o que torna inoperantes os proxies do tipo EvilGinx2 ou Modlishka. Na detecção, o IBM Cost of a Data Breach 2025 mede que a IA defensiva reduz o tempo de identificação e contenção em 80 dias em média, ou seja, cerca de US$ 1,9 milhão de economia por breach. A média global continua sendo 241 dias para identificar e conter um comprometimento, o que deixa muita margem ao atacante para exfiltrar ou criptografar.

A formação continua sendo o investimento mais rentável. O Verizon DBIR 2025 mede uma melhoria multiplicada por 4 na taxa de sinalização após uma campanha de formação séria. Uma formação eficaz inclui simulações regulares (idealmente mensais), cenários variados (BEC, deepfake, AiTM, quishing) e um retorno individual pedagógico em vez de punitivo. Quanto ao framework de análise, as técnicas se mapeiam ao MITRE ATT&CK: T1566.001 (anexo), T1566.002 (link) e T1566.003 (serviço de terceiros).

Verifique sua configuração DMARC: use o verificador DMARC CaptainDNS para analisar sua política, seus relatórios e o alinhamento SPF/DKIM em segundos.

Playbook: o que fazer se um spear phishing chegar à caixa de entrada

Quando um email suspeito chega a uma caixa sensível (financeiro, direção, TI), a qualidade da resposta nos primeiros 30 minutos determina o desfecho. Cinco etapas estruturam um playbook mínimo e reproduzível, a integrar à documentação interna e às sessões de formação.

- Não clicar nem responder. Capturar o email com seus cabeçalhos completos (na maioria dos clientes: "Mostrar original" ou "View source"). Os cabeçalhos contêm os sinais de autenticação (SPF, DKIM, DMARC) e o caminho SMTP real. Também não encaminhar o email em texto puro sem precauções, pois alguns clientes reescrevem os cabeçalhos no momento do forward e perdem as assinaturas DKIM.

- Verificar o domínio de envio. Ler o

Return-Pathe oFromnos cabeçalhos, não o nome exibido. Comparar com os domínios legítimos conhecidos do correspondente. Verificar o alinhamento SPF/DKIM/DMARC nos cabeçalhosAuthentication-Results. Atenção aos homógrafos (caracteres Unicode visualmente similares) que podem transformar umpaypal.comem domínio sósia imperceptível a olho nu. - Verificar as URLs. Toda URL contida no email deve ser passada em um verificador multi-bases antes de qualquer clique. A verificação deve consultar várias bases independentes de threat intelligence para reduzir os falsos negativos: um domínio recente ou pouco sinalizado pode estar ausente de uma base, mas presente em outra.

- Confirmar fora do canal qualquer solicitação financeira ou sensível. Ligar para o correspondente em um número já conhecido (lista interna, cartão de visita), não no número fornecido no email. Para solicitações de transferência, dupla validação por um segundo responsável. A regra interna deve ser absoluta: nenhuma exceção possível "por urgência", pois é exatamente essa a alavanca que o atacante explora.

- Sinalizar à equipe de segurança. Usar o botão "Phishing report" do cliente de email se houver, ou encaminhar como anexo (

.eml) para o endereço do SOC. Não excluir o email antes do tratamento. O SOC poderá buscar outras ocorrências nas caixas da organização, identificar os destinatários que possam ter clicado e aplicar uma resposta coordenada.

Antes de clicar em um link suspeito: passe a URL pelo verificador de URL phishing que consulta Google Safe Browsing, URLhaus, PhishTank e VirusTotal em uma única requisição.

Se o clique já ocorreu, o procedimento de resposta muda; um guia dedicado é referenciado ao final do artigo na seção "para se aprofundar".

Para organizações com mais de 50 funcionários, esse playbook deve ser documentado formalmente, testado duas vezes por ano com um exercício em escala real, e acompanhado de um procedimento de escalação que inclua a célula jurídica e o encarregado de proteção de dados (DPO) em caso de vazamento confirmado. Para estruturas menores, um procedimento escrito de 2 páginas entregue a cada funcionário cobre o essencial.

FAQ

Qual é a diferença entre phishing e spear phishing?

O phishing envia uma mensagem genérica a milhares de alvos; o spear phishing mira uma pessoa específica após pesquisa OSINT. A diferença se mede na personalização, no volume e no custo para a vítima. O BEC, subcategoria de spear, custou US$ 2,77 bilhões em 2024 segundo o FBI.

O spear phishing é ilegal?

Sim. Na França, o spear phishing é enquadrado pelo artigo 323-1 do Código Penal (acesso fraudulento a um sistema de tratamento automatizado de dados, 3 anos de prisão e multa de 100 mil euros, até 5 anos e 150 mil euros em caso de modificação ou exclusão de dados) e pelo crime de estelionato do artigo 313-1 (5 anos e 375 mil euros), com circunstâncias agravantes previstas no artigo 313-2 que podem elevar a pena a 7 anos e 750 mil euros. No Brasil, o Código Penal (art. 154-A, invasão de dispositivo informático, introduzido pela Lei 12.737/2012, com pena ampliada pela Lei 14.155/2021) e a Lei 14.155/2021 (fraude eletrônica, art. 171, §2º-B) também se aplicam. Nos Estados Unidos, o CFAA e as leis federais sobre fraude eletrônica são aplicáveis.

Quem são os alvos preferenciais do spear phishing?

Os altos executivos (whaling), os responsáveis financeiros (BEC, fraude do CEO), os administradores de TI (acessos privilegiados) e os responsáveis de RH (dados pessoais). O relatório ENISA 2024 identifica a administração pública como alvo nº 1, com 19% das campanhas analisadas.

Como reconhecer um spear phishing em 2026?

O conteúdo textual já não é um indicador confiável, pois a IA produz emails sem erros. Verifique o domínio de envio real nos cabeçalhos (não o nome exibido), o alinhamento DMARC, e confirme fora do canal qualquer solicitação financeira ou de credenciais. Uma URL suspeita se verifica em uma ferramenta multi-bases.

Como prevenir o spear phishing em uma empresa?

Combine DMARC em política reject com SPF e DKIM para bloquear a usurpação de domínio, treine os usuários nas novas técnicas (deepfake, OSINT, IA generativa) com simulações regulares, implante chaves FIDO2 para neutralizar AiTM, e imponha um procedimento de dupla validação fora do canal para qualquer transferência. O Verizon DBIR 2025 mede uma melhoria de 4 vezes na sinalização após formação.

O que é a fraude do CEO e o whaling?

A fraude do CEO é uma forma de BEC em que o atacante usurpa a identidade do executivo para obter uma transferência urgente. O whaling visa mais amplamente qualquer alto executivo. Esses ataques se reforçam em 2024-2026 com os deepfakes de áudio e vídeo: a Arup perdeu US$ 25 milhões em 2024 por meio de uma videoconferência com um falso CFO e falsos colegas.

O BEC é realmente mais caro que o phishing clássico?

Sim, em larga medida. O FBI IC3 estima as perdas com BEC em 2024 em US$ 2,77 bilhões em 21.442 incidentes, ou seja, cerca de US$ 129.000 por caso. Acumulado desde 2015, o BEC custou US$ 17,1 bilhões. O phishing/spoofing clássico (193.407 denúncias) totaliza cerca de US$ 70 milhões em 2024, ou seja, 40 vezes menos em perdas, apesar de 9 vezes mais denúncias.

Glossário

- Phishing: envio massivo de emails fraudulentos genéricos a milhares de alvos, aposta no volume e no baixo custo de ataque.

- Spear phishing: ataque por email direcionado a um indivíduo nomeado, após reconhecimento OSINT, com forte personalização.

- Whaling: subcategoria de spear phishing que visa altos executivos (C-level, comitê executivo).

- BEC (Business Email Compromise): ataque direcionado que usurpa um executivo, fornecedor ou parceiro para obter uma transferência fraudulenta ou dados sensíveis.

- CEO fraud (fraude do CEO): subcategoria de BEC em que o atacante se passa pelo CEO e exige uma transferência urgente.

- OSINT (Open Source Intelligence): coleta de inteligência a partir de fontes públicas (LinkedIn, site corporativo, redes sociais, comunicados), tijolo de reconhecimento do spear phishing.

- AiTM (Adversary-in-the-Middle): ataque de phishing por proxy transparente que intercepta o cookie de sessão após autenticação MFA bem-sucedida.

- Deepfake phishing: variante de spear/BEC que usa uma voz ou vídeo sintético para usurpar um executivo em videoconferência ou ligação telefônica.

Para se aprofundar

- Como reconhecer um email de phishing em 2026

- O que fazer se você clicou em um link de phishing

- Estatísticas de phishing 2025-2026: tendências APWG e IA

Fontes

- Verizon Data Breach Investigations Report 2025

- IBM Cost of a Data Breach Report 2025 (link na seção "o spear phishing: reconhecimento e precisão")

- FBI Internet Crime Complaint Center (IC3) 2024 Report (link na introdução)

- APWG Phishing Activity Trends Report Q1 2025 (link na seção "o phishing clássico")

- ENISA Threat Landscape 2024 (link na seção "o papel decisivo do OSINT")

- Microsoft Digital Defense Report 2024

- Anthropic Threat Report agosto de 2025 (link na seção "o papel decisivo do OSINT")

- CNN, Arup deepfake scam, maio de 2024 (link na seção "caso Arup")