Phishing vs spear phishing: qual è la differenza nel 2026?

Di CaptainDNS

Pubblicato il 4 maggio 2026

- Il phishing colpisce migliaia di persone con un'email generica; lo spear phishing colpisce una sola persona dopo una ricognizione OSINT.

- Nel 2024, l'FBI ha quantificato le perdite BEC (la forma più costosa di spear) in 2,77 miliardi di dollari su 21.442 incidenti.

- L'IA generativa e gli LLM riducono il costo di una campagna spear da diverse ore a pochi minuti: ENISA rileva che oltre l'80% delle campagne phishing usa ormai l'IA.

- L'attacco deepfake contro Arup nel 2024 è costato 25 milioni di dollari tramite una videoconferenza con falso CFO e colleghi clonati.

- DMARC in policy reject, BIMI e formazione continua restano le difese più redditizie: Verizon DBIR 2025 misura un miglioramento x4 della segnalazione dopo la formazione.

Nel 2024, l'FBI Internet Crime Complaint Center ha registrato 859.532 denunce per criminalità informatica e 16,6 miliardi di dollari di perdite, in aumento del 33% rispetto al 2023. Una parte significativa di questi casi inizia con un'email fraudolenta. Eppure, i responsabili della sicurezza parlano indifferentemente di phishing, spear phishing, BEC o whaling, mentre la posta in gioco e le difese non sono le stesse.

La confusione ha un costo operativo diretto. Un budget destinato a un classico filtro antispam non protegge un ufficio finanza da una richiesta di bonifico credibile. Una formazione incentrata sugli errori di ortografia non prepara a un'email firmata DKIM, impeccabile e personalizzata. E un comitato direttivo che pensa "phishing" quando dovrebbe pensare "spear" sottostima il rischio reale.

Questo articolo distingue i concetti, si basa sui report 2024-2025 (Verizon DBIR, IBM, ENISA, Microsoft, APWG) e illustra con casi concreti come Arup o Change Healthcare. Si rivolge ai decisori della sicurezza di PMI e medie imprese, oltre che ai team IT che devono prioritizzare i loro investimenti di difesa email davanti alla nuova ondata di attacchi assistiti dall'IA.

Phishing vs spear phishing: la differenza in una frase

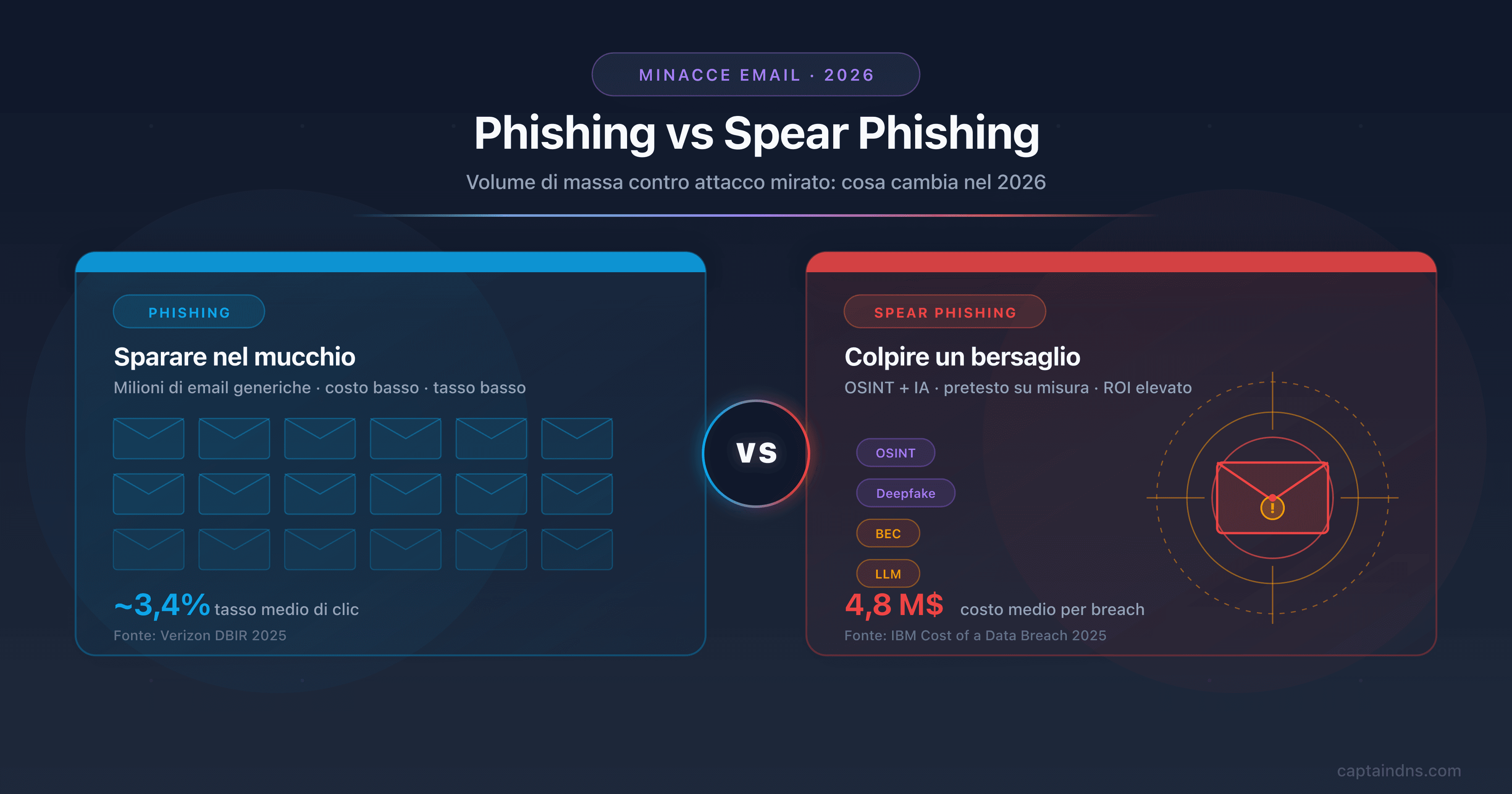

Il phishing è un attacco di massa, inviato a migliaia di bersagli con un messaggio generico. Lo spear phishing è un attacco mirato: l'attaccante svolge ricerche OSINT su una vittima precisa, personalizza l'email con il suo contesto professionale e sfrutta la fiducia per ottenere un accesso, un bonifico o dei dati. Il phishing punta sul volume, lo spear sulla precisione.

Questa distinzione struttura tutto il resto: mezzi dell'attaccante, difese utili, costo per la vittima, tracce forensi. Un ufficio finanza che pensa "phishing" mentre subisce spear phishing investe nei controlli sbagliati: rafforza i filtri antispam invece di irrigidire le procedure di bonifico. Le sezioni seguenti dettagliano ogni dimensione per consentire una diagnosi esatta e un investimento difensivo allineato.

Anatomia comparata dei due attacchi

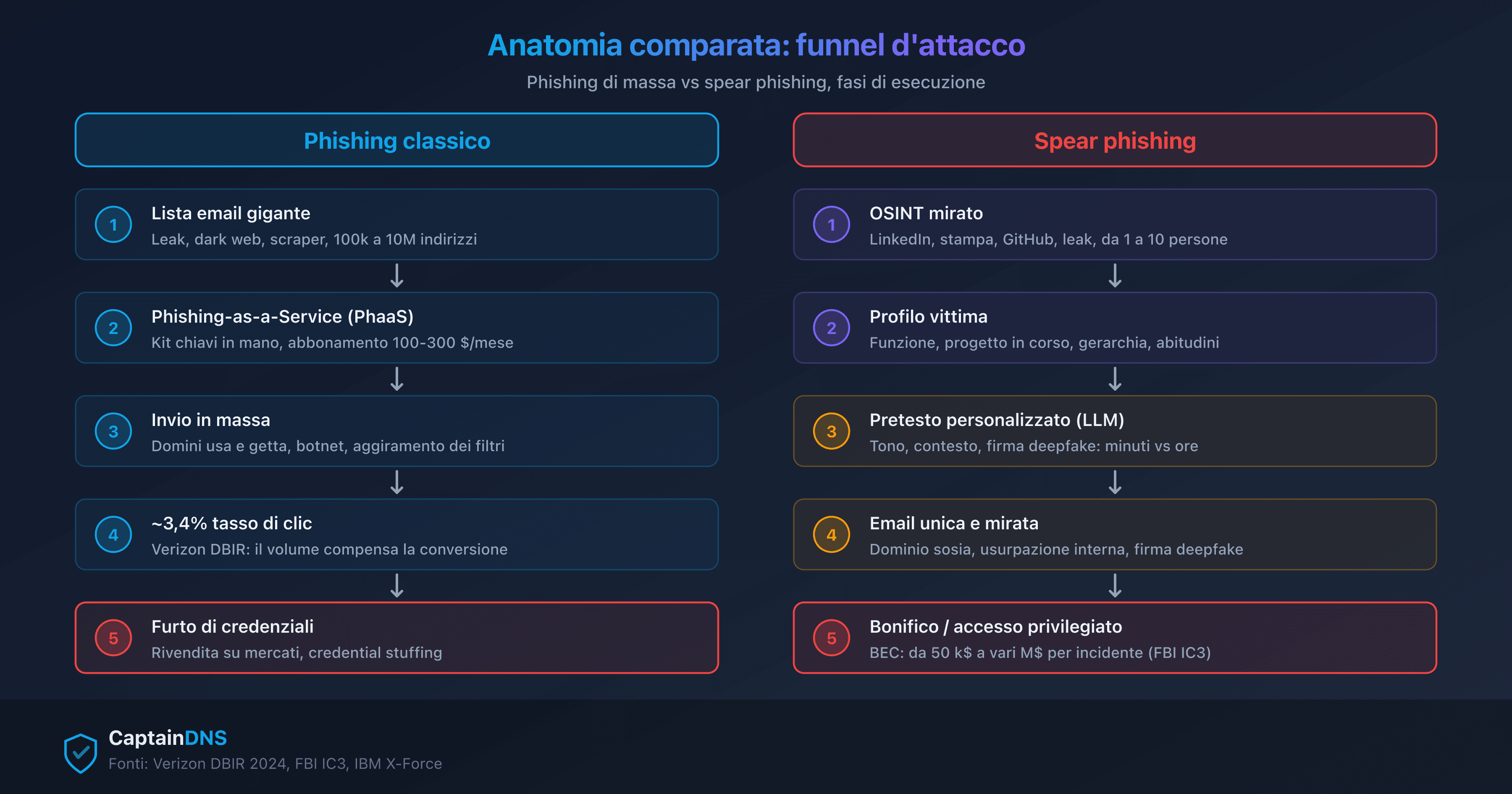

Il phishing classico: volume e opportunismo

Il phishing classico funziona come una campagna di marketing dirottata. L'attaccante affitta o compra liste di indirizzi email, distribuisce un kit phishing-as-a-service con un sito clone e usa un'infrastruttura usa e getta (domini nuovi, redirect tramite accorciatori di URL, hosting effimero). Il messaggio è generico: "Caro cliente", "Il tuo account sarà bloccato", "Conferma la tua consegna". Non è necessaria alcuna conoscenza preliminare del bersaglio.

Il modello economico si basa sulla conversione a tassi molto bassi. L'attaccante non ha bisogno che il 100% dei destinatari clicchi: lo 0,1% basta per rendere redditizio un invio di 100.000 messaggi. Per questo motivo il phishing classico tollera messaggi mal calibrati e siti clone grossolani. La logica resta quella del marketing diretto, trasposta alla frode.

I numeri confermano la scala. L'APWG ha registrato 1.003.924 attacchi nel primo trimestre 2025, ovvero oltre un milione in tre mesi. Il settore SaaS e webmail resta il bersaglio numero 1 con il 23,3% degli attacchi nel quarto trimestre 2024. Verizon DBIR 2025 misura un tempo mediano di clic di 21 secondi dopo l'apertura, e un processo completo di compromissione (inserimento delle credenziali sul sito falso) di 49 secondi. In altre parole, tra l'apertura dell'email e la compromissione, l'utente dispone di meno di un minuto, il che rende poco probabile qualsiasi analisi ragionata. Lato efficacia, Proofpoint State of the Phish (edizione 2024, la più recente, formato annuale abbandonato da allora) quantifica il tasso medio di clic al 3,4% sull'insieme delle campagne osservate.

Gli accorciatori di URL giocano un ruolo chiave in questa industria: mascherano l'URL di destinazione reale, aggirano alcune blocklist e permettono di ruotare rapidamente verso una nuova infrastruttura quando la precedente viene neutralizzata. Vedi Accorciatori di URL e rischi di sicurezza per il dettaglio tecnico.

Lo spear phishing: ricognizione e precisione

Lo spear phishing inverte la logica. L'attaccante identifica un bersaglio nominato, raccoglie intelligence da fonti aperte (OSINT) su LinkedIn, sito corporate, comunicati stampa, GitHub e leak di database. Ne deduce un pretesto credibile: un fornitore noto che reclama un pagamento, un dirigente in trasferta che chiede un bonifico urgente, un partner legale che trasmette un dossier. L'email è spesso tecnicamente impeccabile: SPF, DKIM e DMARC allineati, contenuto personalizzato, gergo interno.

Cambia anche la tempistica. Una campagna spear può estendersi su diverse settimane di preparazione, vari giorni di contatti preliminari ("warm-up") e una sola email payload finale. L'attaccante può inviare un primo messaggio innocuo per validare che l'indirizzo bersaglio sia attivo, verificare lo stile di risposta della vittima, identificare gli orari in cui consulta la casella. Questa fase è invisibile agli strumenti di rilevamento poiché nulla è ancora malevolo.

Proofpoint osserva circa 66 milioni di tentativi di Business Email Compromise al mese nel 2024. IBM misura un costo medio di 4,8 milioni di dollari per compromissione iniziata da phishing nel suo report Cost of a Data Breach 2025. La granularità cambia: si passa da una campagna di milioni di email a pochi messaggi molto precisi che superano i filtri antispam perché sono, sulla carta, legittimi. Il costo per la vittima sale in proporzione: un solo bonifico fraudolento può rappresentare diverse centinaia di migliaia di euro, mentre una password rubata via phishing classico si rivende per pochi dollari sui forum underground.

Per capire come questo tipo di email supera i filtri, vedi Routing email e allerta Microsoft sullo spoofing.

| Criterio | Phishing classico | Spear phishing |

|---|---|---|

| Bersaglio | Lista generica (10k-1M email) | Individuo nominato o piccolo comitato |

| Volume / campagna | Elevato (migliaia o milioni di invii) | Basso (da 1 a 50 email) |

| Personalizzazione | Nessuna o minima ("Caro cliente") | Forte: nome, funzione, progetto in corso, gergo interno |

| Ricognizione preliminare | Nessuna | OSINT sistematico (LinkedIn, sito corporate, comunicati) |

| Pretesto tipico | Banca, consegna, "account bloccato" | Fornitore noto, dirigente, HR, ufficio legale |

| Vettore di monetizzazione | Furto di credenziali, malware generico | Bonifico fraudolento, accesso privilegiato, ransomware mirato |

| Costo medio per la vittima | 70 M$ cumulati 2024 tutte le denunce (FBI IC3) | 4,8 M$ per breach (IBM); ~129 k$ mediana per incidente BEC (FBI) |

| Rilevamento automatico | Filtri antispam efficaci (tasso clic 3,4%) | Filtri spesso inefficaci (email tecnicamente legittima) |

Tre criteri della tabella meritano un commento operativo. Il costo per la vittima conferma l'asimmetria: il totale cumulato delle denunce phishing/spoofing all'FBI IC3 nel 2024 è inferiore alla perdita di una sola grossa operazione BEC. Questo non significa che il phishing classico sia trascurabile (la frequenza resta massiccia), ma che a parità di budget difensivo, prioritizzare la difesa anti-spear ha un ritorno sull'investimento superiore in valore monetario evitato. Il rilevamento automatico illustra il limite dei filtri: l'efficacia statistica sul volume nasconde un'efficacia reale prossima allo zero sul mirato. La ricognizione preliminare, infine, spiega perché i CISO devono integrare il monitoraggio OSINT sulla propria organizzazione: ciò che un attaccante può scoprire in 30 minuti su LinkedIn e sul sito corporate dimensiona direttamente la superficie di spear sfruttabile.

Il ruolo decisivo dell'OSINT nel 2026

L'OSINT (Open Source Intelligence) è il mattone che separa il phishing dallo spear phishing. Prima del 2023, un attaccante competente passava diverse ore a compilare manualmente un dossier sul proprio bersaglio: organigramma ricostruito tramite LinkedIn, progetti in corso tramite i comunicati, tecnologie tramite le offerte di lavoro, indirizzi email tramite leak pubblici, gergo interno tramite i video YouTube e i podcast aziendali. Il costo di una campagna spear era dominato da questa fase di ricognizione.

L'IA generativa stravolge questa economia. Gli LLM ingeriscono i dati OSINT, generano un'email personalizzata nello stile di scrittura del dirigente, traducono in qualsiasi lingua bersaglio e producono le variazioni necessarie per un test A/B. Il report ENISA Threat Landscape 2024 rileva che oltre l'80% delle campagne phishing osservate usa ormai una qualche forma di IA. Il filtro "email scritta male = phishing" è obsoleto.

Concretamente, la pipeline d'attacco tipo combina quattro mattoni. Prima la raccolta automatizzata tramite scraper LinkedIn e motori OSINT tipo theHarvester o SpiderFoot. Poi l'aggregazione dei dati in una scheda bersaglio: nome completo, funzione, manager diretto, progetti attivi, partner fornitori citati pubblicamente. Poi la generazione del payload da parte di un LLM, che redige varie varianti dell'email imitando il tono corporate identificato nei comunicati ufficiali. Infine l'invio da un'infrastruttura credibile (account fornitore compromesso o dominio cugino registrato pochi giorni prima).

Gli esempi concreti si moltiplicano. Anthropic ha documentato ad agosto 2025 il caso di un cybercriminale solitario che ha estorto 17 organizzazioni usando Claude Code per automatizzare la raccolta OSINT, la redazione dei messaggi di estorsione e la negoziazione, con riscatti fino a oltre 500.000 dollari per vittima. OpenAI ha annunciato a ottobre 2025 di aver disrotto oltre 40 reti malevole da febbraio 2024. Microsoft Digital Defense Report 2024 misura un aumento del 146% degli attacchi Adversary-in-the-Middle, ovvero circa 39.000 incidenti AiTM al giorno.

L'effetto netto per i difensori è triplo. Primo effetto: il costo d'ingresso per produrre una campagna spear di qualità passa da diverse migliaia di dollari (equivalente settimane/uomo di un operatore esperto) a poche decine di dollari di token LLM. Secondo effetto: il profilo dell'attaccante cambia. Gli attori statali non sono più gli unici a condurre campagne mirate raffinate; un cybercriminale opportunista con un budget moderato può ormai colpire una PMI specifica. Terzo effetto: la volumetria delle campagne mirate aumenta, il che rende obsolete le ipotesi di threat modeling precedenti al 2024.

Whaling, BEC e truffa del ceo: dove collocare questi termini

Quattro termini circolano nella stampa e nei report, con sovrapposizioni che generano confusione. La tabella seguente fissa le definizioni per il resto dell'articolo.

| Termine | Bersaglio | Meccanica | Particolarità 2026 |

|---|---|---|---|

| Spear phishing | Individuo (qualsiasi livello) | Email mirata dopo OSINT | Categoria padre |

| Whaling | Dirigente apicale (C-level) | Spear phishing che mira a CEO/CFO/CTO | Posta in gioco elevata, comunicazione formale imitata |

| BEC (Business Email Compromise) | Ufficio finanza o operativo | Usurpazione dirigente o fornitore per bonifico | 2,77 Md$ di perdite 2024 (FBI), 21.442 incidenti |

| CEO fraud / truffa del CEO | Quadro finanza o contabilità | Sottocategoria di BEC: ordine di bonifico urgente del CEO | Spesso rinforzato da deepfake audio/video nel 2024-2026 |

Caso Arup: deepfake del direttore finanziario da 25 milioni di dollari

Tra gennaio e febbraio 2024, lo studio di ingegneria britannico Arup ha perso circa 200 milioni di dollari di Hong Kong, ovvero 25 milioni di dollari americani, in un attacco rivelato pubblicamente da CNN nel maggio 2024. Un dipendente dell'ufficio di Hong Kong, inizialmente diffidente dopo aver ricevuto un'email che chiedeva un bonifico, è stato convinto durante una videoconferenza in cui apparivano il CFO con sede a Londra e diversi colleghi. Erano tutti deepfake video e audio sintetici. Il dipendente ha eseguito 15 trasferimenti verso 5 conti bancari di Hong Kong. È il primo caso pubblico da 25 milioni di dollari o più che coinvolge un deepfake multi-persona in videoconferenza.

Caso del gigante americano della sanità: escalation dopo furto di credenziali

Il 12 febbraio 2024, alcuni attaccanti hanno avuto accesso al portale Citrix di Change Healthcare tramite credenziali rubate, senza MFA attivata. Il vettore iniziale è un furto di credenziali la cui origine phishing non è stata confermata pubblicamente, ma l'incidente illustra l'escalation quando un attacco riesce. ALPHV/BlackCat ha distribuito un ransomware, incassato un riscatto di 22 milioni di dollari, poi una seconda squadra ha estorto di nuovo tramite un re-leak. UnitedHealth Group ha dichiarato a metà 2025 oltre 2,8 miliardi di dollari di costi cumulati. Il dipartimento americano della salute (HHS) ha notificato a luglio 2025 che 192,7 milioni di persone erano colpite dalla fuga di dati.

I due casi illustrano dimensioni diverse dello stesso problema. Arup mostra l'efficacia del deepfake combinato a un pretesto ben costruito: nonostante gli indicatori iniziali di sospetto (il dipendente aveva fiutato un'email dubbia), la qualità della messa in scena ha ribaltato il suo giudizio. Il caso Change Healthcare mostra l'effetto domino: un solo accesso iniziale senza MFA si trasforma in cifratura della produzione, fuga di dati massiva, pagamento del riscatto e costi a lungo termine di gran lunga superiori agli investimenti difensivi necessari per impedire l'incidente.

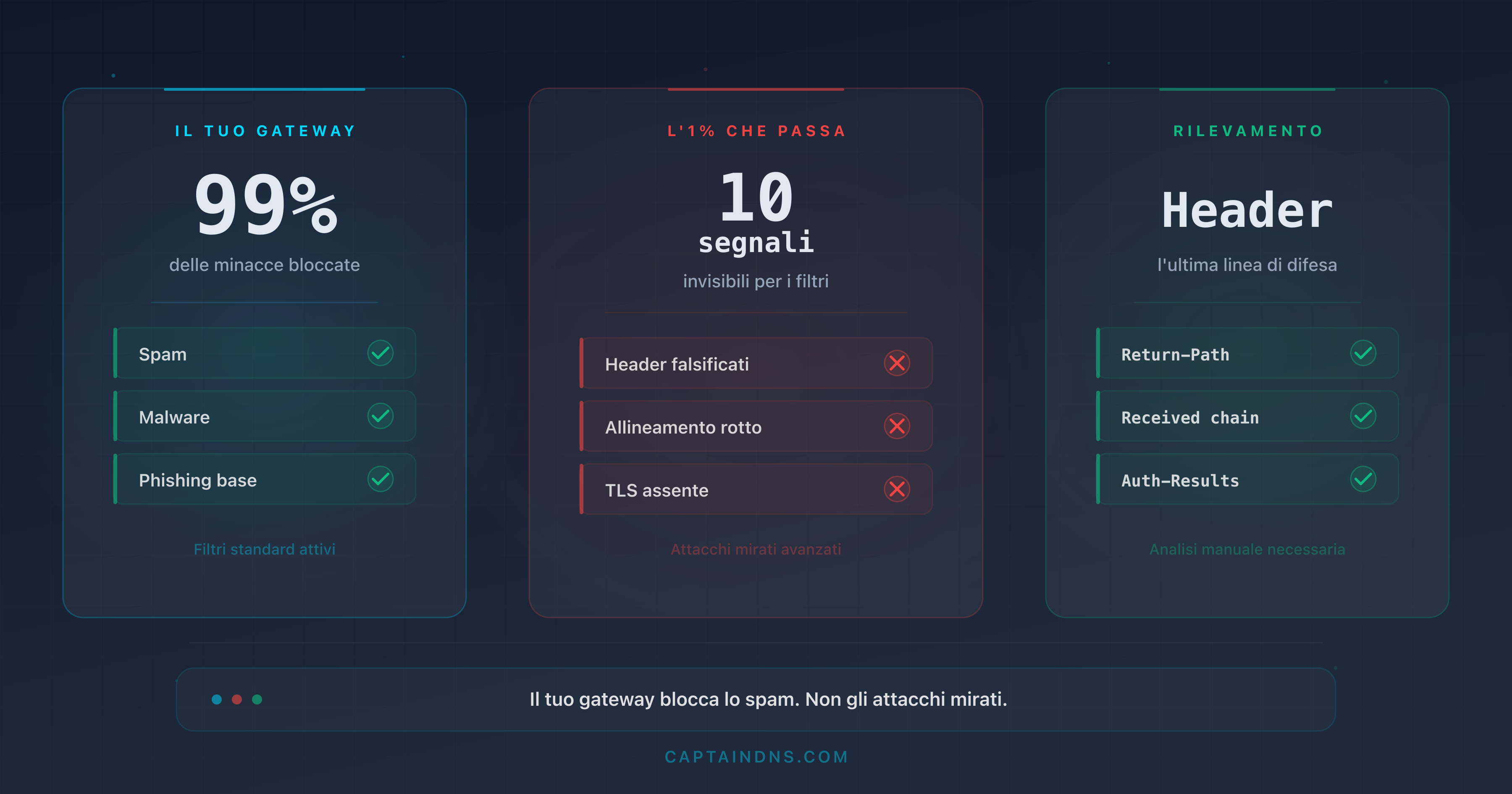

Perché le tue difese antiphishing classiche lasciano passare lo spear

I filtri antispam e antiphishing si basano su segnali che funzionano contro il volume e molto meno contro la precisione. Cinque ragioni spiegano perché uno spear ben costruito attraversa questi strati.

In primo luogo, l'email può essere tecnicamente legittima. Quando l'attaccante ha compromesso l'account di un fornitore reale, il suo messaggio rispetta SPF, DKIM e DMARC su un dominio autentico. Nessun segnale di autenticazione si attiva. Il filtro antispam non dispone allora di alcun elemento differenziante tra questa email fraudolenta e un'email normale dello stesso fornitore ricevuta la settimana precedente.

In secondo luogo, l'IA ha ucciso il segnale "contenuto mal redatto". Gli errori di italiano, le costruzioni sbilenche e i caratteri Unicode strani erano indicatori deboli ma utilizzabili. Sono spariti. Peggio: gli LLM possono ormai imitare lo stile di un dirigente a partire da pochi esempi pubblici (intervista, post LinkedIn, editoriale di newsletter), il che rende difficile anche il rilevamento comportamentale tra pari.

In terzo luogo, il volume resta sotto il radar delle euristiche. Una campagna di 5 email su 30 giorni non innesca alcun cluster sui server di reputazione, contrariamente a una campagna di massa. Gli strumenti di threat intelligence lavorano sulla correlazione: senza correlazione possibile, sono ciechi. È un punto cieco strutturale e non un difetto di configurazione.

In quarto luogo, i pretesti sfruttano routine note. Un'email HR per firmare un addendum, una nota dell'ufficio legale per trasmettere un NDA, una richiesta di aggiornamento dell'IBAN di un fornitore nella routine contabile: questi flussi sono quotidiani e già accettati. L'attaccante non chiede un'azione eccezionale; chiede un'azione abituale, nella finestra temporale abituale, con il tono abituale.

In quinto luogo, gli indicatori strutturali mancano. Verizon DBIR 2025 conferma che l'email resta un vettore nel 27% dei breach, che il phishing rappresenta il 57% delle tattiche di ingegneria sociale e il 16% dei vettori iniziali. Sulla zona EMEA, il phishing pesa per il 19% dei breach. Questi numeri significano che anche con le difese più moderne (filtri EDR, sandbox di allegati, scan di URL riscritte), il phishing resta uno dei tre vettori iniziali più frequenti. Per andare oltre sui segnali di header, vedi Bypass dei filtri email e bandiere rosse negli header.

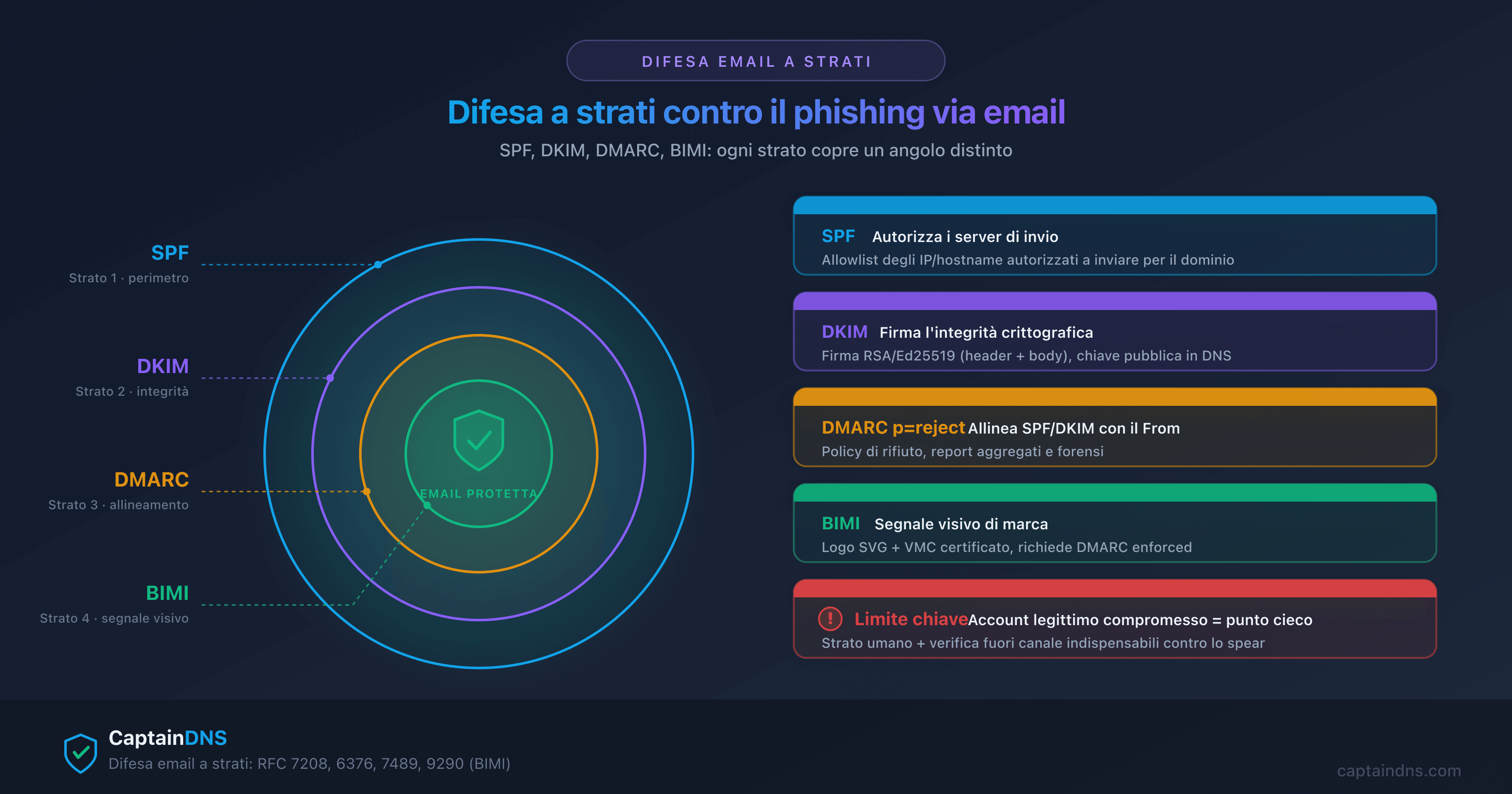

La difesa a strati: DMARC, SPF, DKIM, BIMI

Nessuno strato singolo basta contro lo spear phishing. La difesa efficace combina tre famiglie di controlli: autenticazione email, controllo d'accesso e formazione.

L'autenticazione email costituisce la base. SPF dichiara i server autorizzati a inviare per un dominio. DKIM firma crittograficamente i messaggi in uscita. DMARC allinea i due e fornisce al destinatario una policy da applicare in caso di fallimento. La policy p=reject è la soglia operativa: blocca qualsiasi usurpazione diretta del dominio legittimo. Non ferma gli attacchi da un account interno compromesso, né l'usurpazione tramite dominio cugino (per esempio captaindns-finance.com invece di captaindns.com). Per una visione prospettica, vedi DMARCbis: cosa cambia nella nuova RFC.

Il deployment DMARC si fa per fasi. La prima tappa consiste nel pubblicare una policy p=none che raccoglie semplicemente i report aggregati (RUA) senza impatto sulla deliverability. La seconda tappa valida che le sorgenti legittime (mailing professionale, fatture, newsletter, applicazioni SaaS) siano allineate e superino SPF/DKIM. La terza tappa passa a p=quarantine, il che mette i messaggi non allineati in spam. La quarta e ultima tappa passa a p=reject, il che rifiuta definitivamente. Saltare direttamente a p=reject senza la fase di monitoraggio espone l'azienda a perdere email legittime.

BIMI aggiunge un segnale visivo post-DMARC: il logo verificato del mittente si visualizza nella casella di posta, il che aiuta gli utenti a differenziare un messaggio legittimo da un dominio cugino. Questo controllo funziona solo se DMARC è già in p=quarantine o p=reject. BIMI richiede inoltre un certificato VMC o CMC rilasciato da un'autorità di certificazione riconosciuta, il che aggiunge un costo annuale ma costituisce una prova d'identità visiva particolarmente efficace contro i domini cugini.

Lato controllo d'accesso, le chiavi FIDO2 neutralizzano gli attacchi AiTM legando l'autenticazione al dominio. Una chiave FIDO2 rifiuta di firmare un'asserzione di autenticazione per un dominio che non corrisponde a quello registrato al momento dell'iscrizione, il che rende inefficaci i proxy tipo EvilGinx2 o Modlishka. Lato rilevamento, IBM Cost of a Data Breach 2025 misura che l'IA difensiva riduce in media di 80 giorni il tempo di identificazione e contenimento, ovvero circa 1,9 milioni di dollari di risparmio per breach. La media globale resta di 241 giorni per identificare e contenere una compromissione, il che lascia molto margine all'attaccante per esfiltrare o cifrare.

La formazione resta l'investimento più redditizio. Verizon DBIR 2025 misura un miglioramento moltiplicato per 4 del tasso di segnalazione dopo una campagna di formazione seria. Una formazione efficace include simulazioni regolari (idealmente mensili), scenari vari (BEC, deepfake, AiTM, quishing) e un feedback individuale pedagogico piuttosto che punitivo. Lato framework di analisi, le tecniche si mappano su MITRE ATT&CK: T1566.001 (allegato), T1566.002 (link) e T1566.003 (servizio terzo).

Verifica la tua configurazione DMARC: usa il verificatore DMARC CaptainDNS per analizzare la tua policy, i tuoi report e l'allineamento SPF/DKIM in pochi secondi.

Playbook: cosa fare se uno spear phishing raggiunge la casella?

Quando un'email sospetta arriva in una casella sensibile (finanza, direzione, IT), la qualità della risposta nei primi 30 minuti determina l'esito. Cinque tappe strutturano un playbook minimo e riproducibile, da integrare nella documentazione interna e nelle sessioni di formazione.

- Non cliccare né rispondere. Catturare l'email con i suoi header completi (nella maggior parte dei client: "Mostra l'originale" o "View source"). Gli header contengono i segnali di autenticazione (SPF, DKIM, DMARC) e il percorso SMTP reale. Non inoltrare nemmeno l'email in chiaro senza precauzioni, perché alcuni client riscrivono gli header al momento del forward e perdono le firme DKIM.

- Verificare il dominio di invio. Leggere il

Return-Pathe ilFromnegli header, non il nome visualizzato. Confrontare con i domini legittimi noti del corrispondente. Verificare l'allineamento SPF/DKIM/DMARC negli headerAuthentication-Results. Fare attenzione agli omoglifi (caratteri Unicode visivamente simili) che possono trasformare unpaypal.comin dominio cugino impercettibile a occhio nudo. - Verificare le URL. Qualsiasi URL contenuta nell'email deve essere passata in un verificatore multi-base prima di qualsiasi clic. La verifica deve interrogare diverse basi di threat intelligence indipendenti per ridurre i falsi negativi: un dominio recente o poco segnalato può essere assente da una base ma presente in un'altra.

- Confermare fuori canale qualsiasi richiesta finanziaria o sensibile. Chiamare il corrispondente su un numero già noto (rubrica interna, biglietto da visita), non il numero fornito nell'email. Per le richieste di bonifico, doppia validazione da parte di un secondo responsabile. La regola interna deve essere assoluta: nessuna deroga possibile "per urgenza", perché è proprio la leva che l'attaccante sfrutta.

- Segnalare al team di sicurezza. Usare il pulsante "Phishing report" del client di posta se presente, oppure inoltrare in allegato (

.eml) all'indirizzo del SOC. Non eliminare l'email prima del trattamento. Il SOC potrà cercare altre occorrenze nelle caselle dell'organizzazione, identificare i destinatari che avrebbero cliccato e applicare una risposta coordinata.

Prima di cliccare su un link sospetto: passa l'URL nel verificatore di URL phishing che interroga Google Safe Browsing, URLhaus, PhishTank e VirusTotal in una sola richiesta.

Se il clic è già avvenuto, la procedura di risposta cambia; una guida dedicata è citata a fine articolo nella sezione "Per approfondire".

Per le organizzazioni con oltre 50 dipendenti, questo playbook deve essere documentato formalmente, testato due volte all'anno con un'esercitazione su scala reale, e accompagnato da una procedura di escalation che includa l'ufficio legale e il responsabile della protezione dei dati (DPO) in caso di fuga confermata. Per le strutture più piccole, una procedura scritta di 2 pagine consegnata a ogni dipendente copre l'essenziale.

FAQ

Qual è la differenza tra phishing e spear phishing?

Il phishing invia un messaggio generico a migliaia di bersagli; lo spear phishing colpisce una persona precisa dopo una ricerca OSINT. La differenza si misura nella personalizzazione, nel volume e nel costo per la vittima. Il BEC, sottocategoria di spear, è costato 2,77 miliardi di dollari nel 2024 secondo l'FBI.

Lo spear phishing è illegale?

Sì. In Italia, lo spear phishing rientra nell'articolo 615-ter del Codice Penale (accesso abusivo a un sistema informatico o telematico, fino a 3 anni di reclusione, aggravato se commesso con violazione dei doveri inerenti a una funzione, fino a 5 anni) e nell'articolo 640-ter (frode informatica, fino a 3 anni e 1.032 euro di multa, aggravato in caso di furto d'identità digitale fino a 6 anni). In Francia, l'articolo 323-1 del Codice Penale punisce l'accesso fraudolento a un sistema di trattamento automatizzato di dati con 3 anni di prigione e 100.000 euro di multa, fino a 5 anni e 150.000 euro in caso di modifica o cancellazione di dati. Negli Stati Uniti, si applicano il CFAA e le leggi federali sulla frode elettronica.

Chi sono i bersagli privilegiati dello spear phishing?

I dirigenti apicali (whaling), i responsabili finanziari (BEC, truffa del CEO), gli amministratori IT (accessi privilegiati) e i responsabili HR (dati personali). Il report ENISA 2024 identifica la pubblica amministrazione come bersaglio numero 1, al 19% delle campagne analizzate.

Come riconoscere uno spear phishing nel 2026?

Il contenuto testuale non è più un indicatore affidabile perché l'IA produce email senza errori. Verifica il dominio di invio reale negli header (non il nome visualizzato), l'allineamento DMARC, e conferma fuori canale qualsiasi richiesta finanziaria o di credenziali. Un URL sospetta si verifica in uno strumento multi-base.

Come prevenire lo spear phishing in un'azienda?

Combina DMARC in policy reject con SPF e DKIM per bloccare l'usurpazione di dominio, forma gli utenti alle nuove tecniche (deepfake, OSINT, IA generativa) con simulazioni regolari, distribuisci chiavi FIDO2 per neutralizzare AiTM e imponi una procedura di doppia validazione fuori canale per ogni bonifico. Verizon DBIR 2025 misura un miglioramento x4 della segnalazione dopo formazione.

Cos'è la truffa del CEO e il whaling?

La truffa del CEO è una forma di BEC in cui l'attaccante usurpa l'identità del dirigente per ottenere un bonifico urgente. Il whaling mira più ampiamente a qualsiasi dirigente apicale. Questi attacchi si rinforzano nel 2024-2026 con i deepfake audio e video: Arup ha perso 25 milioni di dollari nel 2024 tramite una videoconferenza con un falso CFO e falsi colleghi.

Il BEC è davvero più costoso del phishing classico?

Sì, ampiamente. L'FBI IC3 quantifica le perdite BEC 2024 in 2,77 miliardi di dollari su 21.442 incidenti, ovvero circa 129.000 dollari per caso. Cumulato dal 2015, il BEC è costato 17,1 miliardi di dollari. Il phishing/spoofing classico (193.407 denunce) totalizza circa 70 milioni di dollari nel 2024, ovvero 40 volte meno in perdite nonostante 9 volte più denunce.

Glossario

- Phishing: invio massivo di email fraudolente generiche a migliaia di bersagli, basato sul volume e sul basso costo d'attacco.

- Spear phishing: attacco email mirato su un individuo nominato, dopo ricognizione OSINT, con forte personalizzazione.

- Whaling: sottocategoria di spear phishing che mira ai dirigenti apicali (C-level, comitato direttivo).

- BEC (Business Email Compromise): attacco mirato che usurpa un dirigente, fornitore o partner per ottenere un bonifico fraudolento o dati sensibili.

- CEO fraud (truffa del CEO): sottocategoria di BEC in cui l'attaccante si fa passare per il CEO e esige un bonifico urgente.

- OSINT (Open Source Intelligence): raccolta di intelligence da fonti pubbliche (LinkedIn, sito corporate, social network, comunicati), mattone di ricognizione dello spear phishing.

- AiTM (Adversary-in-the-Middle): attacco di phishing tramite proxy trasparente che intercetta il cookie di sessione dopo autenticazione MFA riuscita.

- Deepfake phishing: variante di spear/BEC che usa una voce o video sintetico per usurpare un dirigente in videoconferenza o telefono.

Per approfondire

- Come riconoscere un'email di phishing nel 2026

- Cosa fare se hai cliccato su un link di phishing

- Statistiche phishing 2025-2026: tendenze APWG e IA

Fonti

- Verizon Data Breach Investigations Report 2025

- IBM Cost of a Data Breach Report 2025 (link nella sezione "Lo spear phishing: ricognizione e precisione")

- FBI Internet Crime Complaint Center (IC3) 2024 Report (link nell'introduzione)

- APWG Phishing Activity Trends Report Q1 2025 (link nella sezione "Il phishing classico")

- ENISA Threat Landscape 2024 (link nella sezione "Il ruolo decisivo dell'OSINT")

- Microsoft Digital Defense Report 2024

- Anthropic Threat Report agosto 2025 (link nella sezione "Il ruolo decisivo dell'OSINT")

- CNN, Arup deepfake scam, maggio 2024 (link nella sezione "Caso Arup")