Accorciatori di URL: perché bit.ly, t.ly e simili sono diventati l'arma preferita del phishing

Di CaptainDNS

Pubblicato il 25 marzo 2026

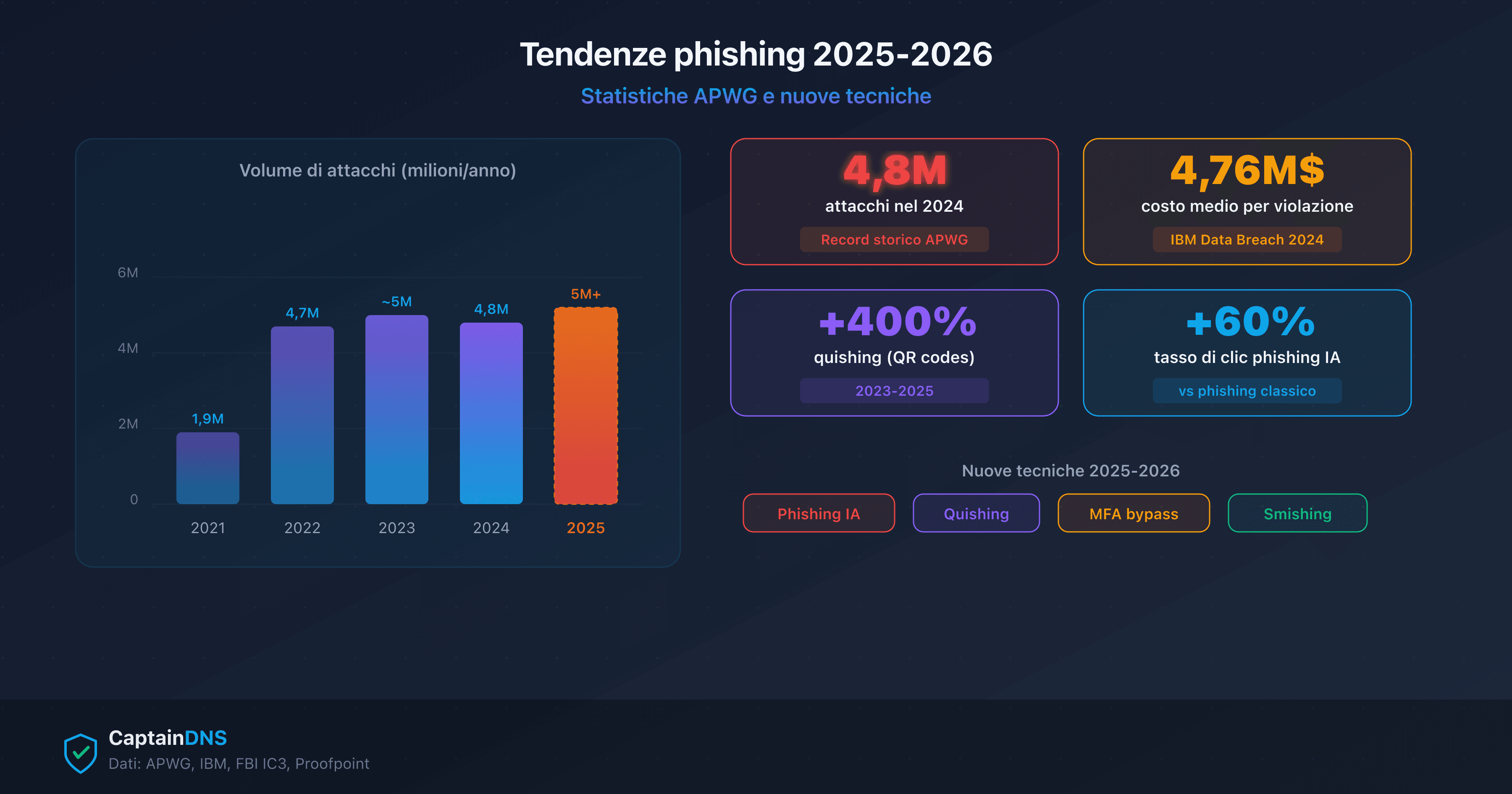

- Gli accorciatori di URL sono diventati il vettore di distribuzione preferito del phishing: il 48 % dei link malevoli utilizza il reindirizzamento di URL nel 2025

- Sei servizi concentrano la maggior parte degli abusi: t.ly, TinyURL, Rebrand.ly, Is.gd, Goo.su (89 % di malware) e Qrco.de

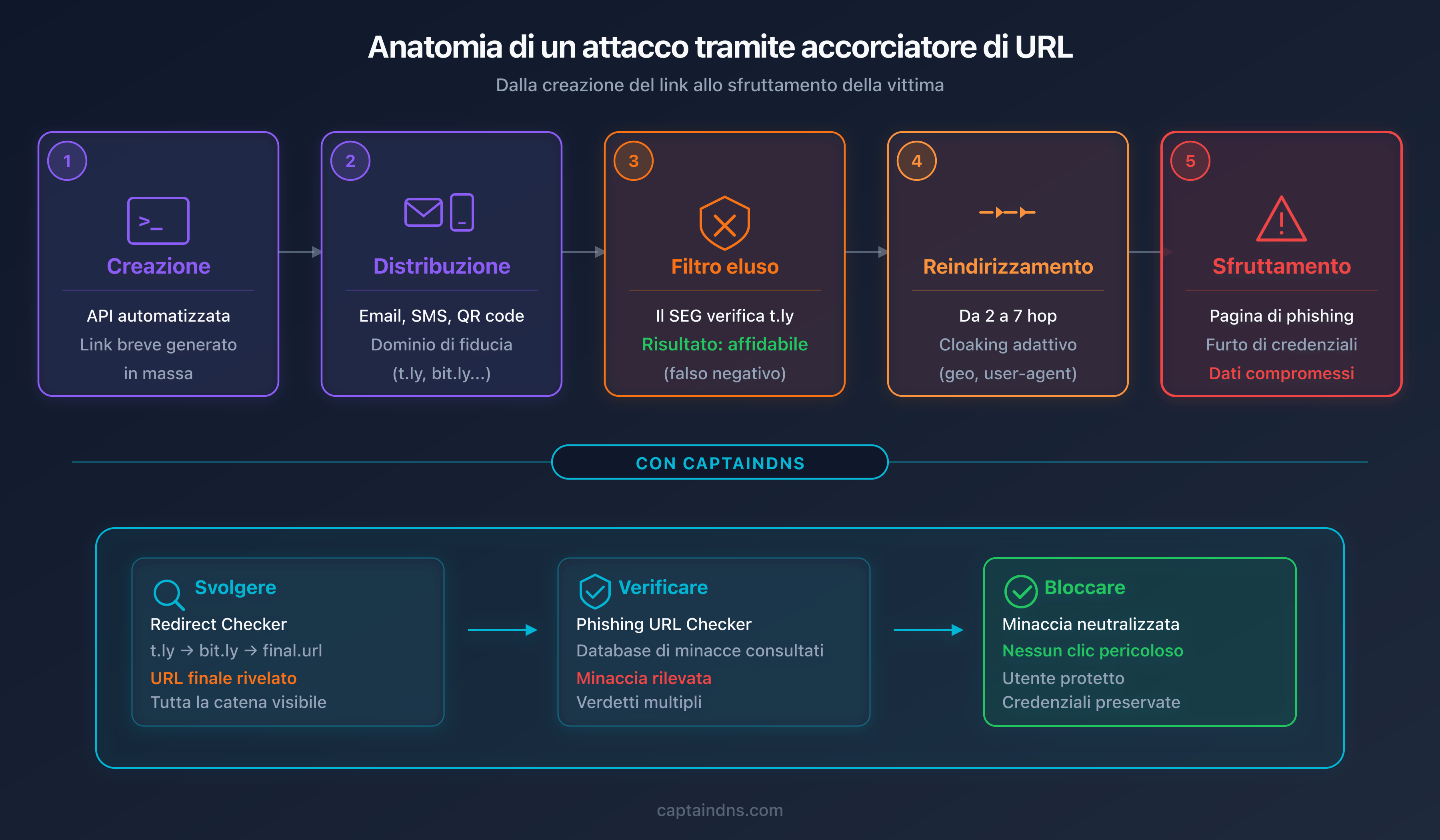

- Gli attaccanti sfruttano la rotazione dei link, il cloaking adattivo e le catene multi-livello per aggirare i gateway di sicurezza email (SEG)

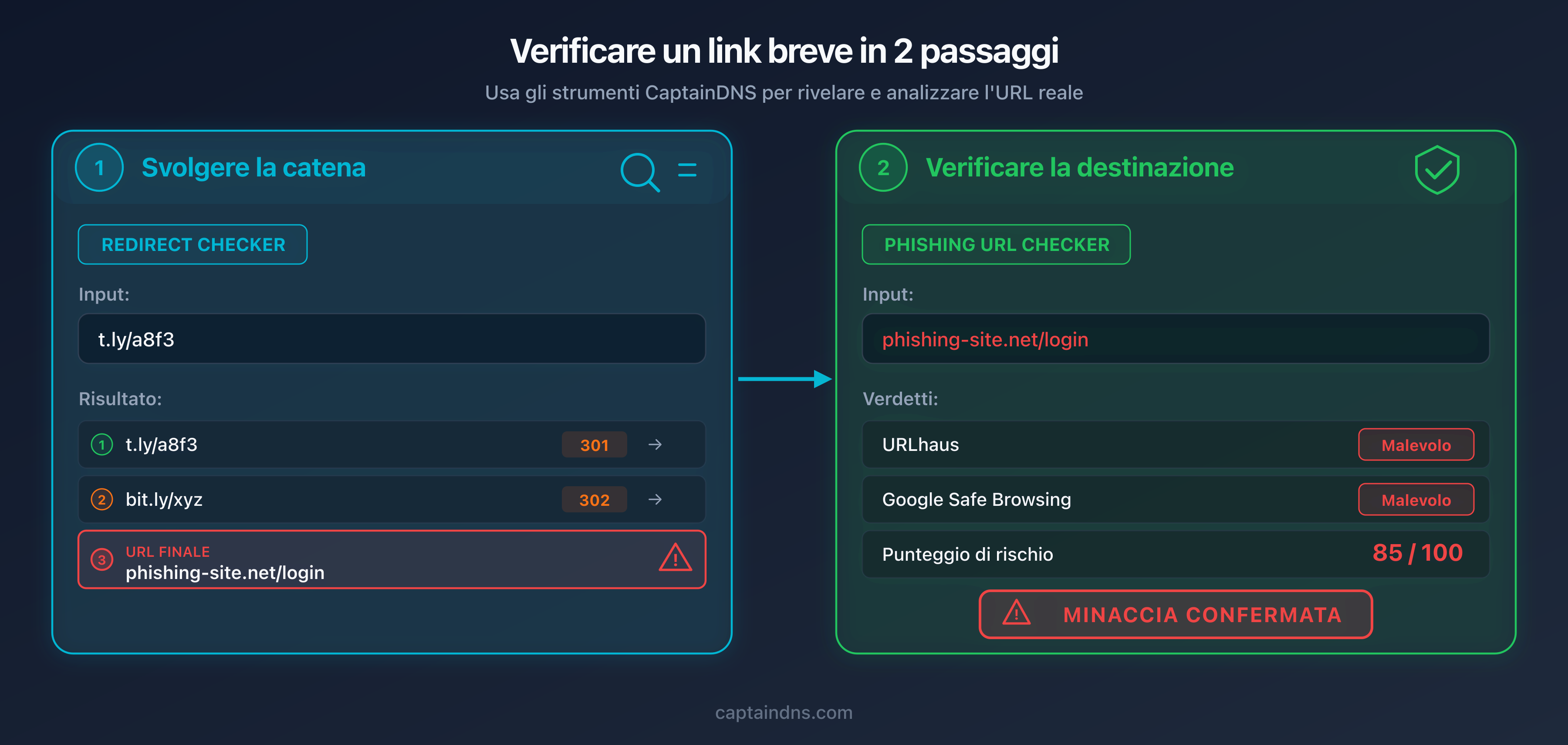

- Verificare un link accorciato richiede due passaggi: svolgere la catena di reindirizzamenti, poi analizzare la destinazione finale contro i database di threat intelligence

- Il rischio non svanisce dopo la campagna: la chiusura o l'acquisizione di un accorciatore può trasformare milioni di link legittimi in vettori di attacco

Nel 2025, un'email malevola viene inviata ogni 19 secondi nel mondo. Questa cifra, pubblicata da Cofense nel suo rapporto annuale 2026, rappresenta un aumento del 204 % del volume di phishing rispetto all'anno precedente, quando la cadenza era di un'email ogni 42 secondi. Dietro questa esplosione, una costante: quasi la metà dei link di phishing si basa sul reindirizzamento di URL per mascherare la destinazione reale. L'accorciatore di URL, concepito originariamente per semplificare la condivisione di link lunghi sui social network, è diventato lo strumento di offuscamento preferito dai cybercriminali.

Il paradosso è evidente. Servizi come bit.ly, t.ly o TinyURL sono stati creati per la comodità: trasformare un URL di 200 caratteri in un link breve di 20 caratteri, tracciabile e condivisibile. Ma questa stessa comodità avvantaggia gli attaccanti. Un link accorciato nasconde completamente la destinazione. Il dominio visualizzato (bit.ly, tinyurl.com) è sempre legittimo. È la destinazione finale, invisibile prima del clic, a essere malevola. I filtri di sicurezza email, addestrati ad analizzare i domini visibili, attribuiscono al link la reputazione dell'accorciatore, non quella del sito di phishing che si nasconde dietro.

Questo articolo esamina come funzionano gli accorciatori, quali servizi sono più sfruttati (dati Cofense Intelligence, luglio 2024-giugno 2025), quali tecniche usano gli attaccanti per aggirare i filtri di sicurezza, e come puoi verificare qualsiasi link accorciato prima di cliccare. Quattro incidenti reali del 2024-2025 illustrano la minaccia. L'ultima sezione propone raccomandazioni concrete per privati e aziende.

Come funziona un accorciatore di URL

Un accorciatore di URL è un servizio web che associa un identificativo breve (un hash alfanumerico di 5-10 caratteri) a un URL lungo di destinazione. Quando un utente clicca sul link breve, il server dell'accorciatore cerca l'identificativo nel suo database chiave-valore, recupera l'URL associato e restituisce una risposta HTTP di reindirizzamento (codice 301 o 302) con l'URL di destinazione nell'header Location.

Il processo completo si svolge in pochi millisecondi:

- L'utente invia un URL lungo all'accorciatore (tramite l'interfaccia web o l'API)

- Il servizio genera un identificativo univoco (hash casuale o sequenziale)

- La coppia identificativo/URL viene memorizzata nel database

- Il servizio restituisce il link breve:

https://t.ly/Ab3Cd - Al clic, il server risolve l'identificativo e reindirizza verso la destinazione

Il tipo di reindirizzamento conta

La distinzione tra i codici HTTP 301 e 302 non è trascurabile. Determina il comportamento dei browser e dei motori di ricerca di fronte al link accorciato.

| Codice | Tipo | Cache | Comportamento SEO | Uso dagli accorciatori |

|---|---|---|---|---|

| 301 | Permanente | Sì, il browser memorizza | Il PageRank viene trasferito alla destinazione | t.ly, TinyURL (default) |

| 302 | Temporaneo | No, ogni clic ripassa dal server | Il PageRank resta sull'accorciatore | bit.ly, Rebrand.ly |

| 307 | Temporaneo (strict) | No | Preserva il metodo HTTP (POST resta POST) | Raro per gli accorciatori |

La maggior parte degli accorciatori usa il reindirizzamento 302 (temporaneo). Questa scelta è deliberata: obbliga ogni clic a transitare dal server dell'accorciatore, il che permette di contare le statistiche. Un reindirizzamento 301 verrebbe messo in cache dal browser, e i clic successivi andrebbero direttamente alla destinazione senza passare dal server statistico.

Le statistiche come argomento commerciale

Oltre al semplice reindirizzamento, gli accorciatori offrono un pannello analitico per ogni link creato. Il proprietario del link può consultare il numero di clic, la distribuzione geografica dei visitatori, il browser e il dispositivo utilizzati, l'ora di ogni clic e la pagina di origine del clic (referrer). Alcuni servizi come Rebrand.ly e bit.ly vendono piani premium con analisi più dettagliate, personalizzazione del dominio e integrazione con piattaforme marketing.

Questa funzionalità analitica è un argomento legittimo per i marketer. Ma ciò che serve al marketing serve anche al crimine. Le statistiche dei clic diventano uno strumento di intelligence per gli attaccanti: quante vittime hanno cliccato, da quale paese, a che ora. Questi dati di prima mano consentono di adattare la campagna in tempo reale.

Il problema di fiducia fondamentale

L'accorciatore crea una dissociazione totale tra ciò che l'utente vede e ciò che visita. Il dominio visualizzato nel link (bit.ly, t.ly, tinyurl.com) è il dominio dell'accorciatore, non quello della destinazione. I sistemi di reputazione dei domini, i filtri anti-phishing e il giudizio umano si basano tutti sul dominio visibile. Quando quel dominio è quello di un servizio legittimo usato da milioni di persone, tutte le difese si abbassano.

È questa dissociazione che rende l'accorciatore un vettore di attacco così efficace. Il principio è brutale nella sua semplicità: il dominio che vedi è sempre "pulito". Il dominio che visiti non lo è per forza.

I 6 accorciatori più sfruttati dagli attaccanti

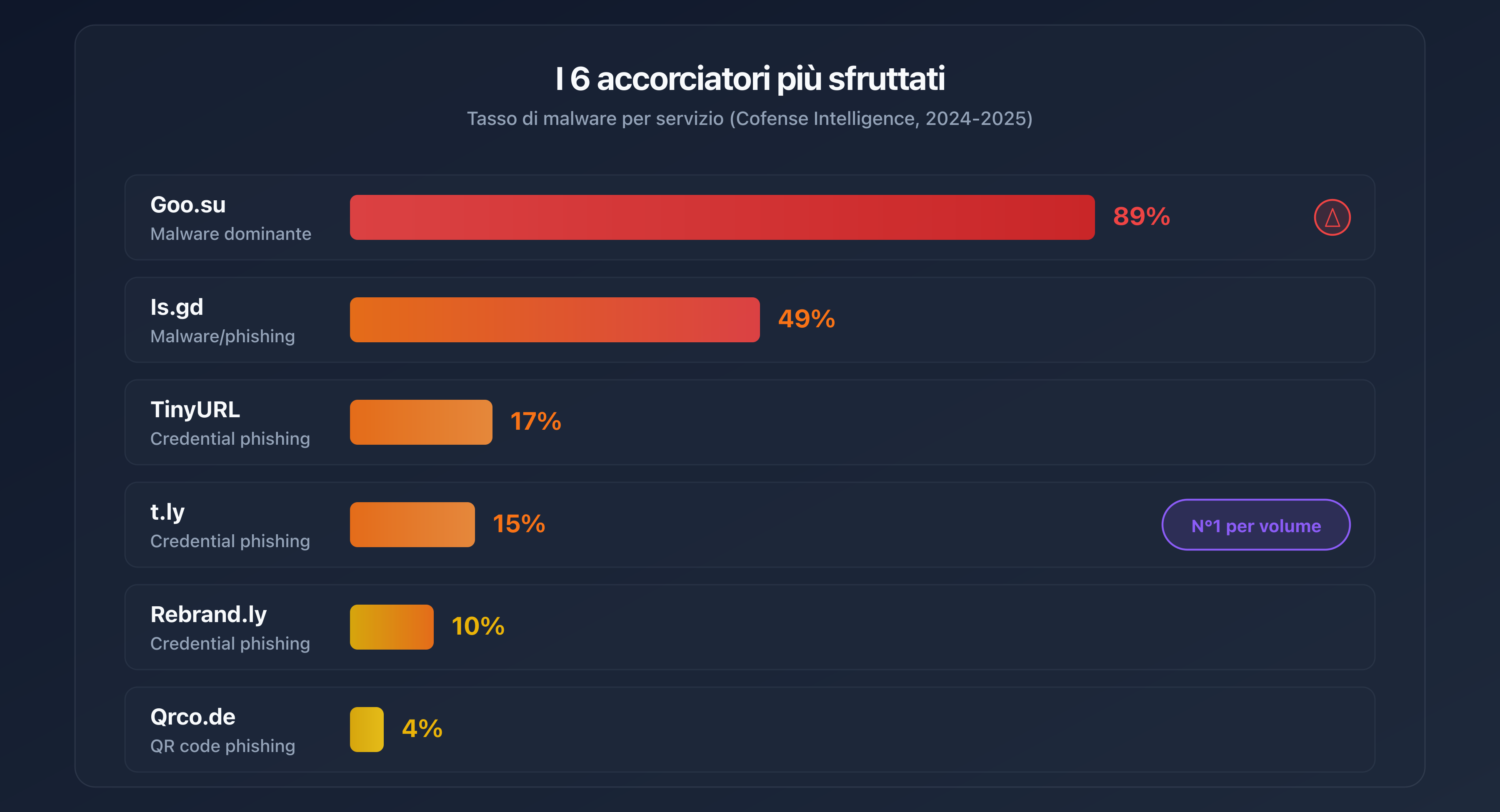

Cofense Intelligence ha analizzato le campagne di phishing e malware che utilizzano accorciatori di URL tra luglio 2024 e giugno 2025. Sei servizi concentrano la grande maggioranza degli abusi. Il loro punto in comune: funzionalità gratuite o quasi, accesso API senza verifiche approfondite e controlli di sicurezza insufficienti sui link creati.

| Servizio | Tasso di malware | Specialità | Caratteristica sfruttata |

|---|---|---|---|

| t.ly | ~15 % | Furto di credenziali (credential phishing) | API completa + prova gratuita di 5 giorni |

| TinyURL | 17 % | Furto di credenziali | API disponibile senza restrizioni significative |

| Rebrand.ly | 10 % | Link brandizzati personalizzati | Domini personalizzati che imitano i brand |

| Is.gd | 49 % | Distribuzione di malware | API senza necessità di creare un account |

| Goo.su | 89 % | Distribuzione di malware | Imita il dominio goo.gl di Google |

| Qrco.de | ~4 % | QR code di phishing | Genera QR code + prova gratuita di 14 giorni |

t.ly: il leader in volume

t.ly è l'accorciatore più frequentemente osservato nelle campagne di phishing secondo i dati Cofense. Circa l'85 % dei link t.ly malevoli serve al furto di credenziali (pagine di login che imitano Microsoft 365, Google Workspace o servizi bancari). Il restante 15 % distribuisce malware. L'API di t.ly permette la creazione programmatica di link in massa, e la prova gratuita di 5 giorni dà accesso a funzionalità premium sufficienti per lanciare una campagna completa prima che l'account venga sospeso.

Is.gd: l'API aperta a tutti

Is.gd si distingue per un tasso di malware del 49 %, il più alto tra gli accorciatori "generalisti". Il motivo principale: la sua API non richiede alcuna creazione di account. Chiunque può generare link in massa con una semplice chiamata HTTP, senza fornire un indirizzo email né superare alcuna verifica. Questa assenza di barriere all'ingresso ne fa uno strumento ideale per l'automazione di campagne malevole su larga scala.

Goo.su: il falso Google

Goo.su presenta un tasso di malware dell'89 %, il più alto tra tutti gli accorciatori analizzati. Il suo nome di dominio non è casuale: imita deliberatamente goo.gl, il vecchio accorciatore di Google chiuso nel 2019. Le vittime che vedono un link goo.su/... in un'email possono confonderlo con un vecchio link Google legittimo. I malware distribuiti tramite Goo.su includono Pure Logs Stealer, Lumma Stealer e Remcos RAT, strumenti di furto dati e controllo remoto.

Il 20 aprile 2025, una campagna massiccia che utilizzava Google AppSheet come relay e Goo.su come accorciatore ha rappresentato il 10,88 % del volume mondiale di phishing in quella singola giornata.

Qrco.de: la convergenza QR e phishing

Qrco.de combina la generazione di QR code e l'accorciamento di URL. L'attaccante crea un link accorciato malevolo e ottiene simultaneamente un QR code pronto da stampare. I QR code malevoli vengono distribuiti via email, su poster fisici o integrati nei PDF. La vittima scansiona il codice con il telefono e atterra sulla pagina di phishing senza mai vedere l'URL di destinazione. La prova gratuita di 14 giorni dà il tempo di lanciare e concludere una campagna.

Gli accorciatori creati per le truffe

Oltre ai servizi legittimi deviati, esistono accorciatori creati specificamente per le campagne fraudolente. A maggio 2024, i domini kn8.site, vt7.site, shortener.space e shorter.gg sono stati tutti registrati lo stesso giorno (27 maggio 2024) tramite il registrar Hostinger. Secondo l'analisi di Allure Security, questi domini sono collegati a Ainka Technology Solutions, un'entità con sede in Vietnam. Sono stati usati esclusivamente per ospitare pagine di login bancarie fraudolente. Google Safe Browsing ha segnalato questi domini solo diverse settimane dopo l'inizio delle campagne.

I giganti non sono risparmiati

bit.ly e t.co (l'accorciatore integrato di X/Twitter) figurano nella top 10 delle fonti di phishing a livello mondiale, secondo i dati del TWNIC (Taiwan Network Information Center), che ha raccolto più di 15 milioni di indicatori di phishing tra gennaio e settembre 2025. La differenza con i servizi più piccoli: bit.ly e t.co hanno team di sicurezza dedicati e sistemi di rilevamento automatizzati. Ma il volume di link creati ogni giorno (decine di milioni) rende il filtraggio esaustivo impossibile.

Accorciatori di URL e phishing: cifre chiave 2025

Statistiche sullo sfruttamento degli accorciatori di URL nelle campagne di phishing e malware nel 2025.

Frequenza delle email malevole

Intervallo tra due email malevole nel 2025

Link di phishing con reindirizzamento

Proporzione di link di phishing che usano il reindirizzamento

Tasso di malware Goo.su

Tasso di malware nei link generati tramite Goo.su

URL di phishing unici

URL di phishing mai visti prima

Tecniche di sfruttamento: dall'offuscamento all'elusione dei filtri

Gli accorciatori di URL non servono solo a mascherare una destinazione. Gli attaccanti li integrano in catene di attacco sofisticate che sfruttano le debolezze strutturali dei sistemi di sicurezza. Ecco le principali tecniche documentate nel 2024-2025.

Automazione via API

La maggior parte degli accorciatori offre un'API REST che permette di creare link tramite chiamata programmatica. Uno script può generare centinaia di link accorciati in pochi minuti, ognuno puntato verso una variante della pagina di phishing. Questa automazione permette la rotazione dei link: quando un link viene segnalato e bloccato, l'attaccante attiva il link successivo nella rotazione. La durata media di vita di un link di phishing prima del rilevamento è di poche ore. Con una rotazione automatizzata, la campagna sopravvive al rilevamento di ogni singolo link.

Is.gd è particolarmente vulnerabile a questa tecnica: la sua API non richiede account, chiave, né CAPTCHA. Una semplice chiamata GET basta per creare un link.

Le statistiche come strumento di intelligence

I pannelli analitici degli accorciatori forniscono agli attaccanti dati preziosi sulla loro campagna. Il numero di clic rivela il tasso di apertura reale dell'email di phishing. La distribuzione geografica conferma che la campagna raggiunge il paese target. I timestamp indicano le ore di picco di attività delle vittime. Il tipo di browser e dispositivo permette di ottimizzare la pagina di phishing per le piattaforme più diffuse.

Questi dati di prima mano sono più affidabili delle stime, e gli attaccanti li utilizzano per perfezionare le campagne successive.

Rotazione dei link e modifica post-creazione

Alcuni accorciatori permettono di modificare l'URL di destinazione dopo la creazione del link. Si tratta di una funzionalità legittima (correggere un errore di battitura nell'URL, aggiornare una promozione). Ma rende la scansione iniziale del link totalmente inutile.

Lo scenario tipo: l'attaccante crea un link accorciato che punta verso una pagina legittima (un articolo Wikipedia, un documento Google Drive pubblico). Il link supera i filtri di sicurezza email senza generare allarmi. Qualche ora dopo la consegna dell'email, l'attaccante modifica la destinazione verso la pagina di phishing. Quando la vittima clicca, il link porta ormai al sito malevolo, ma la scansione iniziale lo aveva dichiarato "pulito".

Catene di reindirizzamenti multi-livello

Per massimizzare l'offuscamento, gli attaccanti concatenano più accorciatori e reindirizzamenti aperti (open redirect) su siti legittimi. Una catena tipica comprende da 3 a 7 hop:

t.ly/Ab3Cd

→ 302 → tinyurl.com/y7x8z9

→ 302 → sites.google.com/redirect?url=...

→ 302 → firebasestorage.googleapis.com/...

→ 302 → secure-login-verification.xyz/portal

Ogni dominio intermedio (t.ly, tinyurl.com, sites.google.com, firebasestorage.googleapis.com) è un dominio di fiducia. I filtri che analizzano dominio per dominio non trovano nulla di sospetto. Solo uno strumento che segue la catena completa fino alla destinazione finale rivela il sito malevolo in fondo. Il verificatore di reindirizzamenti di CaptainDNS segue fino a 30 hop e mostra ogni passaggio intermedio, permettendo di visualizzare queste catene nella loro interezza.

Cloaking adattivo

Il cloaking adattivo è una tecnica avanzata in cui la pagina di destinazione cambia in funzione del visitatore. Il server malevolo analizza diversi parametri prima di decidere quale contenuto mostrare:

- User-Agent: se il visitatore è un bot di scansione di sicurezza (identificabile dal suo User-Agent), il server mostra una pagina innocua. Se è un browser umano, mostra la pagina di phishing.

- Indirizzo IP e geolocalizzazione: la pagina di phishing viene mostrata solo ai visitatori del paese target. I visitatori di altri paesi vedono una pagina di errore 404 o vengono reindirizzati verso Google.

- Ora e giorno: la campagna è attiva solo durante gli orari lavorativi del fuso orario target, quando le vittime sono davanti al loro computer aziendale.

- Referrer: solo i clic provenienti da un client email (non un link diretto nel browser) attivano la visualizzazione della pagina di phishing.

Questi criteri combinati rendono il rilevamento da parte degli scanner automatizzati estremamente difficile. Lo scanner di sicurezza che visita il link fuori dagli orari target, da un datacenter americano, con un User-Agent da bot, non vedrà mai la pagina di phishing.

L'elusione dei gateway email (SEG)

I gateway di sicurezza email (Secure Email Gateway, o SEG) sono progettati per filtrare le email malevole prima che raggiungano la casella di posta. Il loro funzionamento si basa sull'analisi dei domini presenti nell'email. Un link verso bit.ly ottiene un punteggio di reputazione elevato, perché bit.ly è un dominio legittimo usato da milioni di aziende. Il SEG lascia passare l'email.

Le cifre sono allarmanti: secondo diversi rapporti convergenti, quasi la metà delle email di phishing e di BEC (Business Email Compromise) aggira i SEG tradizionali. Menlo Security riporta un aumento del 198 % degli attacchi di phishing basati sul browser in sei mesi, di cui il 30 % classificati come "evasivi", cioè specificamente progettati per sfuggire ai filtri.

Il costo medio di una compromissione da phishing è stimato a 4,88 milioni di dollari dal rapporto IBM Cost of a Data Breach 2025. L'FBI IC3 ha registrato 502 milioni di dollari di perdite dirette legate al phishing via email nel 2024, con un costo mediano di 600 dollari per incidente.

Il phishing polimorfo

Il 76 % degli URL di phishing osservati nel 2025 sono unici, cioè mai visti prima dai sistemi di rilevamento. L'82 % delle impronte (hash) dei file malevoli sono anch'esse uniche. Questa natura polimorfa rende gli approcci basati sulle firme (blacklist di domini noti) strutturalmente obsoleti. Ogni campagna usa nuovi URL, nuovi domini, nuovi file. Il rilevamento si basa sempre più sull'analisi comportamentale e sulla combinazione di più fonti di intelligence.

I malware distribuiti tramite gli accorciatori includono ceppi ben noti: Pure Logs Stealer (furto di password memorizzate nel browser), Lumma Stealer (furto di wallet crypto e cookie di sessione), Remcos RAT (controllo remoto completo della macchina), e Cobalt Strike (strumento di post-exploitation).

KnowBe4 riporta che il 74,3 % delle email di phishing analizzate a dicembre 2024 conteneva elementi polimorfi: URL generati dinamicamente, domini monouso e payload personalizzati per ogni destinatario.

Casi concreti: gli attacchi che hanno segnato il 2024-2025

Le tecniche descritte sopra non sono teoriche. Ecco quattro incidenti documentati che illustrano lo sfruttamento reale degli accorciatori di URL.

Caso 1: abuso della riscrittura di link Proofpoint (giugno-luglio 2025)

Proofpoint è uno dei principali fornitori di gateway di sicurezza email. Il suo sistema di riscrittura dei link ("link wrapping") riscrive gli URL nelle email in entrata per farli transitare dai propri server di verifica. L'URL riscritto usa il dominio urldefense.proofpoint.com, un dominio universalmente accettato dai filtri di sicurezza.

A giugno e luglio 2025, degli attaccanti hanno sfruttato questa meccanica in senso inverso. Secondo un rapporto di Cloudflare, la catena di attacco funzionava così:

Email → link Bitly

→ 302 → urldefense.proofpoint.com/... (link wrapping Proofpoint)

→ 302 → pagina di phishing che imita Microsoft 365

Il trucco: facendo transitare il link di phishing attraverso il sistema di Proofpoint stesso, gli attaccanti beneficiavano della reputazione impeccabile del dominio urldefense.proofpoint.com. Tutti gli altri filtri di sicurezza, presso i destinatari che non erano clienti Proofpoint, vedevano un link proveniente da un dominio di sicurezza riconosciuto e lo lasciavano passare senza analisi.

Proofpoint ha corretto il problema rafforzando la validazione degli URL che transitano dal suo sistema, ma l'incidente dimostra una vulnerabilità strutturale: gli stessi sistemi di sicurezza possono essere trasformati in vettori di fiducia.

Caso 2: accorciatori dedicati alle truffe bancarie (maggio-giugno 2024)

A maggio 2024, Allure Security ha identificato una rete di accorciatori creati esclusivamente per le campagne di phishing bancario. I domini kn8.site, vt7.site, shortener.space e shorter.gg sono stati tutti registrati il 27 maggio 2024 tramite Hostinger, un registrar noto per i prezzi bassi e il processo di iscrizione rapido.

L'indagine ha rivelato diversi elementi:

- I quattro domini erano collegati a Ainka Technology Solutions, un'entità con sede in Vietnam

- Ogni dominio ospitava un servizio di accorciamento funzionale, con interfaccia e API

- I link creati reindirizzavano esclusivamente verso pagine di login bancarie fraudolente (imitazioni di banche europee e americane)

- Le pagine di phishing utilizzavano certificati TLS validi (Let's Encrypt), mostrando il lucchetto nel browser

Il ritardo nel rilevamento è il punto critico: Google Safe Browsing ha segnalato questi domini solo diverse settimane dopo l'inizio delle campagne. Durante quel periodo, i link accorciati superavano i filtri di sicurezza senza generare allarmi, perché i domini erano troppo recenti per avere una cattiva reputazione.

Caso 3: furto di credenziali via t.co e attacco AITM (primo trimestre 2025)

Sublime Security ha documentato una campagna di tipo Adversary-in-the-Middle (AITM) che utilizzava l'accorciatore t.co di X/Twitter come primo anello della catena. t.co è il terzo servizio LOTS (Legitimate Online Tools and Services) più sfruttato per il phishing nel primo trimestre 2025.

La catena di attacco:

Email contenente un link t.co

→ 302 → firebasestorage.googleapis.com (hosting Google)

→ pagina intermedia con i colori di Adobe e Microsoft

→ pagina AITM di furto di credenziali

L'attacco AITM si distingue dal phishing classico: invece di limitarsi a catturare le credenziali, il server malevolo si posiziona tra la vittima e il vero server di autenticazione Microsoft. Quando la vittima inserisce le sue credenziali, il server AITM le trasmette in tempo reale al server OAuth di Microsoft, recupera il token di sessione e cattura simultaneamente le credenziali. L'attaccante ottiene sia la password che un token di sessione valido che aggira l'autenticazione multifattore (MFA).

La doppia identità visiva Adobe/Microsoft serviva a rafforzare la credibilità: l'email fingeva di provenire da Adobe (invio di un documento da firmare), e la pagina di login imitava Microsoft 365 (il servizio di autenticazione utilizzato dal target).

Caso 4: Tycoon 2FA e la generazione di massa (2025)

Tycoon 2FA è una piattaforma di Phishing-as-a-Service (PhaaS) che automatizza la creazione di campagne di phishing su larga scala. Secondo il Microsoft Security Blog, Microsoft blocca il 62 % dei tentativi di phishing legati a questa piattaforma, il che implica che il 38 % raggiunge le caselle di posta. Il volume è considerevole: più di 30 milioni di email malevole al mese.

La sofisticazione di Tycoon 2FA risiede nella combinazione di diverse tecniche:

- Accorciatori come primo hop: i link nelle email passano attraverso servizi come t.ly, bit.ly o TinyURL

- Piattaforme legittime come relay: SharePoint compromessi, siti di presentazione (Canva, Gamma), storage cloud (Firebase, AWS S3)

- Filtraggio anti-bot: prima di mostrare la pagina di phishing, una schermata di verifica chiede di risolvere un CAPTCHA Cloudflare Turnstile. I bot di scansione falliscono in questo passaggio e non vedono mai la pagina malevola

- Fingerprint del browser: raccolta di informazioni su browser, sistema operativo ed estensioni per rilevare ambienti sandbox

- Offuscamento Unicode: il codice HTML della pagina di phishing usa caratteri Unicode invisibili per ingannare gli scanner di contenuto

Questa combinazione rende ogni anello della catena "pulito" quando viene analizzato isolatamente. È la sequenza completa a costituire l'attacco.

Come verificare un link accorciato prima di cliccare

Di fronte alla sofisticazione degli attacchi descritti sopra, la verifica manuale ("il dominio sembra legittimo?") è insufficiente. Un processo affidabile richiede due passaggi distinti e complementari: svolgere la catena di reindirizzamenti per rivelare la destinazione, poi analizzare quella destinazione contro i database di threat intelligence.

Perché servono due passaggi

Il primo passaggio da solo non basta: conoscere l'URL di destinazione non ti dice se quell'URL è malevolo. Un dominio registrato di recente per il phishing può sembrare innocuo (secure-portal-verification.com). Nemmeno il secondo passaggio da solo è sufficiente: inviare il link accorciato direttamente al verificatore di phishing analizzerà la reputazione dell'accorciatore (sempre "pulita"), non quella della destinazione.

È la combinazione dei due passaggi a fornire un verdetto affidabile.

Verificare un link accorciato in 2 passaggi

Incolla il link accorciato nel verificatore di reindirizzamenti. Lo strumento segue ogni hop HTTP e rivela l'URL finale, il codice di stato a ogni passaggio e il tempo di risposta.

Copia l'URL di destinazione finale e incollalo nel verificatore di phishing. Lo strumento interroga quattro database (URLhaus, Google Safe Browsing, PhishTank, VirusTotal) e assegna un punteggio di rischio ponderato.

Punteggio 0: nessuna fonte segnala l'URL. Punteggio 30-59: rischio medio, una fonte affidabile ha reagito. Punteggio 60+: minaccia confermata da più fonti. In caso di dubbio, non cliccare.

Cosa rivela lo svolgimento della catena

Il verificatore di reindirizzamenti mostra ogni hop della catena con il codice HTTP (301, 302, 307), il dominio intermedio, il tempo di risposta e gli header pertinenti. Diversi segnali di allarme emergono in questo passaggio:

- Numero di hop anomalo: un link accorciato legittimo comporta 1-2 reindirizzamenti. Oltre 3, la diffidenza è d'obbligo.

- Dominio di destinazione registrato di recente (NRD): un dominio di meno di 30 giorni è statisticamente sospetto.

- Passaggio da HTTPS a HTTP durante la catena: i siti legittimi non hanno motivo di degradare il protocollo.

- Catena che passa per più accorciatori: un link bit.ly che reindirizza verso tinyurl.com che reindirizza verso t.ly indica un tentativo di offuscamento deliberato.

- Presenza di un reindirizzamento aperto (open redirect) su un dominio di fiducia (google.com, microsoft.com) come anello intermedio.

Per un'analisi approfondita dei diversi tipi di catene di reindirizzamento e delle loro implicazioni, consulta la nostra guida sul rilevamento di loop, catene e link sospetti.

Cosa rivela la verifica multi-database

Il verificatore di phishing interroga quattro database di threat intelligence in parallelo. Ogni database ha la sua specializzazione:

- Google Safe Browsing: copertura massiccia (5 miliardi di dispositivi), ma ritardo di aggiornamento di 15-30 minuti

- URLhaus: specializzato nella distribuzione di malware, database comunitario aggiornato in tempo reale

- PhishTank: specializzato nel phishing puro, validazione dalla comunità

- VirusTotal: aggregazione di 70+ motori di rilevamento, copertura massima

La combinazione di queste quattro fonti riduce i falsi negativi dal 15 al 30 % rispetto all'uso di un singolo database. Un dominio di phishing creato 10 minuti fa può essere assente da Google Safe Browsing ma già segnalato su PhishTank da un ricercatore di sicurezza.

Verifica un link accorciato adesso

Rischi di sostenibilità: quando l'accorciatore chiude o cambia proprietario

Gli accorciatori di URL non rappresentano solo un rischio di phishing attivo. La loro chiusura o il cambio di proprietario può trasformare milioni di link legittimi in vettori di attacco passivi.

Il caso goo.gl: 3,6 miliardi di link in sospeso

Google ha annunciato la chiusura del suo accorciatore goo.gl nel 2018, con un arresto progressivo distribuito su più anni. Il servizio aveva accumulato circa 3,6 miliardi di link attivi. La chiusura iniziale prevedeva che tutti i link esistenti cessassero di funzionare. Di fronte alle proteste degli utenti e degli editori di contenuto, Google ha fatto marcia indietro per i link più attivi, che continuano a reindirizzare verso la loro destinazione. Ma il precedente è posto: un servizio centralizzato che scompare porta con sé miliardi di link.

I link dinamici Firebase: la chiusura netta

Firebase Dynamic Links, un altro servizio Google, è stato chiuso il 25 agosto 2025. A differenza di goo.gl, la chiusura è stata netta: tutti i link restituiscono ora un errore 404. Le applicazioni mobili e le campagne marketing che utilizzavano questi link sono interrotte. Gli sviluppatori hanno avuto un anno di preavviso, ma i link condivisi in email, documenti PDF e QR code stampati non possono essere "aggiornati" retroattivamente.

Il riciclo dei domini: il rischio silenzioso

Il rischio più insidioso riguarda i domini di accorciatori che scadono e vengono riacquistati da terzi. Quando un servizio di accorciamento chiude e il suo dominio non viene rinnovato, chiunque può acquistarlo. Il nuovo proprietario eredita tutti i link esistenti che puntano verso quel dominio. Può quindi configurare il server per reindirizzare quei link verso siti a sua scelta, incluse pagine di phishing o malware.

Lo scenario concreto: un'azienda ha utilizzato un piccolo accorciatore (today.is, per esempio) in una campagna marketing sui social network nel 2023. L'accorciatore chiude nel 2024. Il suo dominio scade e viene riacquistato da un terzo nel 2025. Il tweet dell'azienda, ancora online, contiene un link accorciato che ora reindirizza verso un sito di truffa. Risultato: la reputazione dell'azienda è compromessa senza che essa abbia fatto nulla. La bomba a orologeria era incorporata nel link fin dall'inizio.

L'alternativa dell'auto-hosting

Per le organizzazioni che dipendono molto dai link accorciati (campagne marketing, newsletter, QR code su supporti fisici), l'auto-hosting di un accorciatore elimina il rischio di dipendenza da terzi. Soluzioni open source come YOURLS e Kutt permettono di implementare un servizio di accorciamento sul proprio dominio. Il controllo totale del dominio e dell'infrastruttura garantisce la durabilità dei link e il controllo della sicurezza.

Proteggersi: raccomandazioni per privati e aziende

Per i privati

Non cliccare mai su un link accorciato senza svolgerlo prima. Questa semplice regola elimina la maggior parte del rischio. Copia il link, incollalo nel verificatore di reindirizzamenti, verifica la destinazione. Se la destinazione sembra sospetta (dominio sconosciuto, URL contenente "login", "verify", "secure", "update"), non cliccare.

Su mobile, usa la pressione prolungata invece del tap. Una pressione prolungata su un link in un SMS o un'email mostra l'URL di destinazione (o un'anteprima) senza aprire la pagina. Questa tecnica funziona su iOS e Android. Non sostituisce la verifica completa, ma permette un primo filtro rapido.

Diffida in particolare dei link accorciati negli SMS. Lo smishing (phishing via SMS) usa massicciamente gli accorciatori perché gli SMS non mostrano un dominio mittente verificabile. Un SMS "Il tuo pacco è in attesa: t.ly/..." è sospetto per natura.

I QR code sono link accorciati fisici. Un QR code su un poster, un menu del ristorante o un volantino funziona esattamente come un link accorciato: nasconde la destinazione. Prima di scansionare un QR code in un contesto inatteso (incollato sopra un altro, su un volantino non ufficiale), chiediti se è legittimo.

Per le aziende

Configura i gateway email per svolgere i link accorciati. I SEG moderni (Proofpoint, Mimecast, Microsoft Defender for Office 365) offrono un'opzione di "URL detonation" che segue i reindirizzamenti prima di valutare il rischio. Attiva questa funzionalità e verifica che segua almeno 5 hop.

Blocca i domini di accorciatori noti per l'abuso. Domini come goo.su, kn8.site, vt7.site e shortener.space non hanno alcun uso legittimo in contesto professionale. Aggiungili alla lista di blocco del tuo proxy web e del tuo SEG. Per verificare la reputazione di un dominio, usa il verificatore di blacklist.

Integra gli accorciatori nelle simulazioni di phishing. I programmi di sensibilizzazione alla sicurezza includono spesso simulazioni di email di phishing. Aggiungi scenari che utilizzano link accorciati per addestrare i dipendenti a riconoscere questo vettore specifico. Piattaforme come KnowBe4 e Proofpoint Security Awareness propongono modelli di simulazione con link accorciati.

Considera un accorciatore auto-hosted per gli usi interni. Se i tuoi team marketing o comunicazione utilizzano link accorciati nelle newsletter, nelle campagne e nei materiali stampati, implementa un accorciatore sul tuo dominio. Controlli la sicurezza, la durabilità dei link e eviti di far transitare i tuoi visitatori attraverso un servizio di terzi.

Monitora il tuo brand sugli accorciatori. Gli attaccanti possono creare link accorciati che imitano il tuo brand (tramite i domini personalizzati di Rebrand.ly, per esempio) per distribuire phishing a tuo nome. Un monitoraggio regolare sugli accorciatori più utilizzati permette di rilevare questi abusi rapidamente.

Implementa DMARC per proteggere il tuo dominio. Se il tuo dominio viene impersonato in un'email di phishing contenente link accorciati, DMARC (Domain-based Message Authentication, Reporting and Conformance) impedisce la consegna dell'email fraudolenta presso i destinatari il cui server verifica le policy DMARC. È una protezione complementare che agisce a monte, prima ancora che la vittima veda il link.

FAQ

Gli accorciatori di URL sono pericolosi per natura?

No. Un accorciatore di URL è uno strumento neutro che associa un identificativo breve a un URL lungo. Il rischio viene dall'uso che se ne fa: mascherare la destinazione permette agli attaccanti di distribuire phishing e malware dietro un dominio di fiducia. Gli accorciatori legittimi come bit.ly scansionano i link creati contro le blacklist e sospendono gli account abusivi. Ma il volume di link creati ogni giorno rende il filtraggio esaustivo impossibile, e la modifica post-creazione della destinazione aggira le scansioni iniziali.

Come scoprire dove porta un link bit.ly senza cliccare?

Usa il verificatore di reindirizzamenti di CaptainDNS: incolla il link bit.ly, e lo strumento segue ogni reindirizzamento HTTP fino alla destinazione finale. Mostra ogni hop intermedio con il codice HTTP, il dominio e il tempo di risposta. Puoi anche aggiungere un "+" alla fine dell'URL bit.ly (per esempio https://bit.ly/3xYz123+) per accedere alla pagina statistiche di bit.ly, ma questo metodo funziona solo con bit.ly e non segue i reindirizzamenti multipli.

Perché i filtri anti-spam non bloccano i link accorciati?

I filtri anti-spam valutano la reputazione del dominio visibile nel link. Il dominio di un accorciatore (bit.ly, tinyurl.com, t.ly) ha un'eccellente reputazione perché è usato da milioni di utenti legittimi. Il filtro attribuisce al link la reputazione dell'accorciatore, non quella della destinazione nascosta. Per aggirare questa limitazione, bisognerebbe che il filtro seguisse i reindirizzamenti fino alla destinazione finale, cosa che fanno le soluzioni più avanzate ma non i filtri di base.

Qual è l'accorciatore più usato nelle campagne di phishing?

Secondo i dati Cofense Intelligence (luglio 2024-giugno 2025), t.ly è l'accorciatore più frequentemente osservato in volume nelle campagne di phishing. Per tasso di malware per link, Goo.su domina con l'89 % dei suoi link associati a malware, seguito da Is.gd (49 %) e TinyURL (17 %). A livello mondiale, anche bit.ly e t.co (X/Twitter) figurano nella top 10 delle fonti di phishing secondo i dati del TWNIC.

Un link accorciato può cambiare destinazione dopo la creazione?

Sì, su alcuni accorciatori. Servizi come bit.ly e t.ly permettono al proprietario del link di modificare l'URL di destinazione dopo la creazione. Questa funzionalità, concepita per correggere errori, viene sfruttata dagli attaccanti: creano un link che punta verso un sito legittimo (per superare i filtri di sicurezza), poi cambiano la destinazione verso una pagina di phishing dopo la consegna dell'email. Ecco perché la verifica di un link accorciato deve essere fatta al momento del clic, non al momento della ricezione dell'email.

Cosa si rischia cliccando su un link accorciato malevolo?

Le conseguenze dipendono dal tipo di attacco. Un link di furto credenziali porta verso una falsa pagina di login che cattura il tuo identificativo e la tua password. Un link di malware scarica un file malevolo (infostealer, trojan, ransomware) sul tuo dispositivo. Un link AITM (Adversary-in-the-Middle) cattura le tue credenziali e il tuo token di sessione, aggirando l'autenticazione multifattore. In tutti i casi, le conseguenze vanno dal furto di dati personali alla compromissione completa della tua postazione di lavoro. Il costo medio di una compromissione da phishing è stimato a 4,88 milioni di dollari per un'azienda.

Gli accorciatori verificano i link prima di crearli?

Gli accorciatori principali (bit.ly, TinyURL, Rebrand.ly) scansionano gli URL inviati contro blacklist come Google Safe Browsing, Webroot e Norton Safe Web. Applicano anche analisi comportamentali: la creazione di massa dallo stesso indirizzo IP provoca una sospensione. Tuttavia, queste difese hanno limiti strutturali. Google Safe Browsing impiega fino a 30 minuti per indicizzare un nuovo URL malevolo. Gli attaccanti che puntano inizialmente verso un sito legittimo e poi modificano la destinazione aggirano la scansione iniziale. E gli accorciatori come Is.gd, la cui API non richiede un account, offrono meno controlli.

È possibile segnalare un link accorciato malevolo?

Sì. La maggior parte degli accorciatori offre un modulo di segnalazione abusi. Su bit.ly, accedi a support.bitly.com e invia il link malevolo. Su TinyURL, manda un'email a abuse@tinyurl.com. Puoi anche segnalare l'URL di destinazione finale direttamente ai database di threat intelligence: Google Safe Browsing (tramite safebrowsing.google.com), PhishTank (tramite phishtank.org) e URLhaus (tramite urlhaus.abuse.ch). Segnalare a entrambi i livelli (accorciatore e database di intelligence) massimizza la velocità di blocco.

I QR code utilizzano gli accorciatori di URL?

Spesso, sì. I QR code hanno una capacità di memorizzazione limitata: più l'URL è lungo, più il QR code è denso e difficile da scansionare. I creatori di QR code utilizzano quindi frequentemente gli accorciatori per ridurre la dimensione dell'URL codificato. Il servizio Qrco.de combina le due funzioni (accorciamento + generazione QR) e figura tra i 6 servizi più sfruttati per il phishing. Un QR code malevolo funziona esattamente come un link accorciato: nasconde la destinazione. La differenza è che il QR code elimina ogni possibilità di verifica visiva dell'URL prima della scansione.

Come proteggere la mia azienda dagli attacchi che usano gli accorciatori?

Cinque misure prioritarie. Primo, configura il tuo gateway email (SEG) per svolgere i link accorciati e analizzare la destinazione finale. Secondo, blocca i domini di accorciatori ad alto rischio (goo.su, kn8.site, vt7.site) nel tuo proxy web. Terzo, integra scenari con link accorciati nelle tue simulazioni di phishing per addestrare i dipendenti. Quarto, implementa DMARC per impedire l'impersonazione del tuo dominio nelle email di phishing. Quinto, considera un accorciatore auto-hosted per i tuoi usi interni per non dipendere da un servizio di terzi.

Glossario

- Accorciatore di URL: servizio web che associa un identificativo breve a un URL lungo e reindirizza i visitatori tramite una risposta HTTP 301 o 302. Esempi: bit.ly, t.ly, TinyURL, Is.gd.

- Reindirizzamento HTTP (301/302): meccanismo con cui un server web indica al browser di dirigersi verso un altro indirizzo. Il codice 301 segnala un reindirizzamento permanente (messo in cache dal browser), il codice 302 un reindirizzamento temporaneo.

- Catena di reindirizzamenti: sequenza di più reindirizzamenti successivi tra l'URL sorgente e la destinazione finale. Le catene di più di 3 hop sono sospette nel contesto dei link accorciati.

- Reindirizzamento aperto (open redirect): vulnerabilità di un sito web che accetta un parametro URL come destinazione di reindirizzamento senza validazione. Gli attaccanti sfruttano i reindirizzamenti aperti su domini di fiducia (Google, Microsoft) come anelli intermedi nelle catene di phishing.

- Threat intelligence: insieme dei dati raccolti, analizzati e condivisi riguardo le minacce informatiche. Nel contesto del phishing, si tratta principalmente di database di URL, domini e indirizzi IP malevoli.

- SEG (Secure Email Gateway): gateway di sicurezza email che filtra i messaggi in entrata per bloccare spam, phishing e malware. Esempi: Proofpoint, Mimecast, Microsoft Defender for Office 365.

- Cloaking: tecnica di offuscamento in cui il contenuto presentato varia in base al visitatore. Nel phishing, il server mostra la pagina malevola solo alle vittime target e una pagina innocua agli scanner di sicurezza.

- Phishing polimorfo: campagna di phishing in cui ogni email contiene elementi unici (URL, hash di file, contenuto) per sfuggire ai sistemi di rilevamento basati sulle firme. Il 76 % degli URL di phishing nel 2025 sono unici.

- AITM (Adversary-in-the-Middle): attacco in cui il server malevolo si posiziona tra la vittima e il server di autenticazione legittimo. L'attaccante cattura le credenziali e il token di sessione in tempo reale, aggirando l'autenticazione multifattore.

- Link rot (degradazione dei link): fenomeno in cui un link smette di funzionare nel tempo perché la destinazione è stata eliminata, il dominio è scaduto o il servizio ha chiuso. I link accorciati sono particolarmente vulnerabili a questo fenomeno.

- PhaaS (Phishing-as-a-Service): modello commerciale criminale in cui una piattaforma fornisce kit di phishing pronti all'uso, con modelli di pagine, infrastruttura e supporto tecnico, in cambio di un abbonamento. Esempio: Tycoon 2FA.

- Punycode: sistema di codifica che permette di rappresentare i caratteri Unicode nei nomi di dominio (IDN). L'URL

cаptaindns.com(con una "a" cirillica) si visualizza in Punycode comexn--cptaindns-r6a.com, rivelando l'uso di caratteri non latini.

Fonti

- Cofense Intelligence: 6 URL Shorteners Abused by Threat Actors: analisi dei 6 accorciatori più sfruttati (luglio 2024-giugno 2025) con tassi di malware e specializzazioni

- Cofense Annual State of Email Security 2026: statistiche globali del phishing (1 email malevola ogni 19 secondi, +204 % di volume, 76 % di URL unici)

- Cloudflare: Proofpoint / Intermedia URL Rewriting Abuse: rapporto sullo sfruttamento della riscrittura di link Proofpoint nelle campagne di phishing (giugno-luglio 2025)

- Allure Security: Link Shortening Scam Services: indagine sugli accorciatori creati per le truffe (kn8.site, vt7.site, Ainka Technology Solutions)

- Sublime Security: t.co AITM Campaign: analisi tecnica della campagna AITM che utilizza t.co di X/Twitter come vettore (Q1 2025)

- Microsoft Security Blog: Tycoon 2FA Phishing Campaign: dati sulla piattaforma PhaaS Tycoon 2FA (30M+ email/mese, 62 % bloccati da Microsoft)

- TWNIC Taiwan: URL Shortener Phishing Warning: allerta formale sugli accorciatori nel phishing, 15 milioni di indicatori raccolti (gennaio-settembre 2025)

- Menlo Security: URL Shortening Evasion Techniques: rapporto sull'elusione dei filtri di sicurezza tramite gli accorciatori (+198 % di attacchi browser, 30 % evasivi)