NIST SP 800-81r3 : ce que change le nouveau guide de sécurité DNS

Par CaptainDNS

Publié le 21 mars 2026

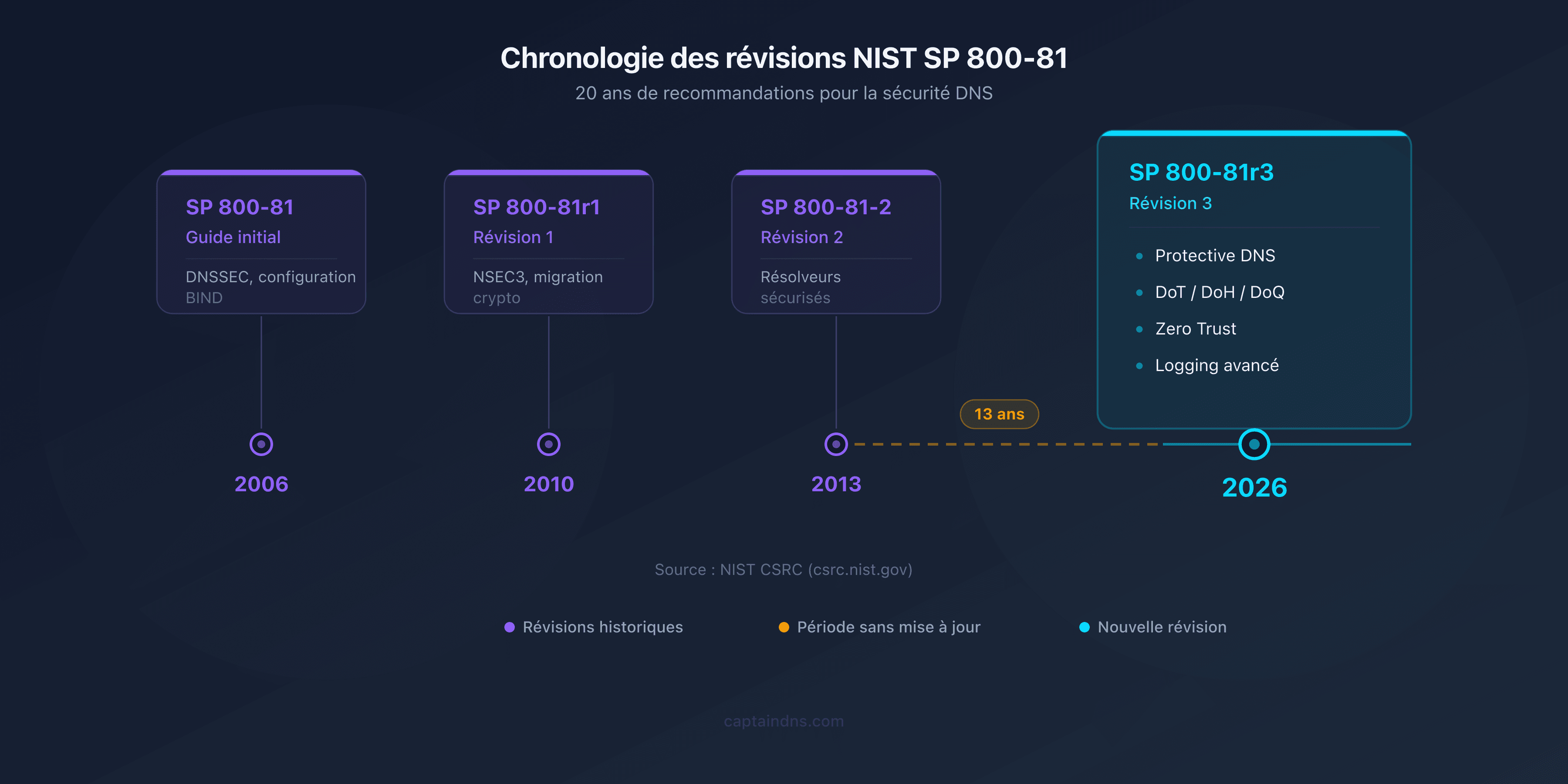

- Le NIST a publié le SP 800-81r3 le 19 mars 2026, première mise à jour du guide de sécurité DNS en 13 ans

- Cinq ajouts majeurs : Protective DNS, DNS chiffré (DoT/DoH/DoQ), Zero Trust, OT/IoT et logging forensique

- Obligatoire pour les agences fédérales américaines (Executive Order Biden), document de référence pour la conformité NIS2 en Europe

- DNSSEC renforcé avec QNAME minimization, Compact Denial-of-Existence et migration vers ECDSA

- Impact direct sur la sécurité email : SPF, DKIM et DMARC reposent sur l'intégrité du DNS

- Plan d'action en 6 étapes pour se mettre en conformité

Le 19 mars 2026, le National Institute of Standards and Technology a publié la révision 3 du Special Publication 800-81, le guide fédéral de référence pour la sécurisation du DNS. La dernière mise à jour datait de 2013 : treize ans durant lesquels le paysage DNS a été transformé. Explosion du cloud, architectures Zero Trust, ransomware industrialisé, DNS chiffré (DoT, DoH, DoQ), déploiement massif de l'IoT. Le document de 2013 ne couvrait aucun de ces sujets.

L'urgence de cette révision se lit dans les chiffres. Selon les rapports IDC et Infoblox, 92 % des malwares utilisent le DNS comme canal de communication avec leurs serveurs de commande (C2). Entre 88 et 90 % des organisations ont subi au moins une attaque ciblant leur infrastructure DNS. Le coût moyen par incident dépasse 1,1 million de dollars. En 2024, la recherche Infoblox « Sitting Ducks » a révélé plus de 800 000 domaines vulnérables au détournement, dont 70 000 déjà compromis. La même année, la faille KeyTrap (CVE-2023-50387), une vulnérabilité DNSSEC restée latente pendant 24 ans, a démontré que les fondations elles-mêmes nécessitaient un renforcement.

Le SP 800-81r3 couvre 52 pages et restructure entièrement la doctrine autour des rôles opérationnels DNS (résolveur, serveur autoritaire, administrateur de zone) plutôt que des familles de contrôles SP 800-53. Les auteurs : Scott Rose (NIST), Cricket Liu et Ross Gibson (Infoblox). Au-delà du périmètre fédéral américain, ce guide devient une référence internationale. L'ENISA le cite déjà comme document d'implémentation pour la directive européenne NIS2.

Votre domaine respecte-t-il les recommandations NIST ?

13 ans de retard : pourquoi cette révision était urgente

Le SP 800-81-2, publié en septembre 2013, reflétait un DNS encore largement en clair. DNSSEC existait mais restait naissant. Le concept de DNS chiffré n'avait pas encore de RFC. Le Zero Trust n'était qu'une idée académique. L'IoT industriel n'existait pas à l'échelle que l'on connaît.

Depuis 2013, le paysage a fondamentalement changé. En 2016, le RFC 7858 a normalisé DNS over TLS (DoT). En 2018, le RFC 8484 a introduit DNS over HTTPS (DoH). En 2022, le RFC 9250 a ajouté DNS over QUIC (DoQ). En 2020, le NIST lui-même a publié le SP 800-207, la référence Zero Trust Architecture, sans jamais mettre à jour le guide DNS pour intégrer cette doctrine.

L'évolution des attaques a rendu l'obsolescence intenable. L'attaque « Sitting Ducks », documentée par Infoblox en 2024, exploite des délégations DNS orphelines pour détourner des domaines sans compromettre le registrar. Sur les 800 000 domaines identifiés comme vulnérables, 70 000 avaient déjà été détournés par des groupes cybercriminels (Vacant Viper, Horrid Hawk, Vextrio). La même année, la vulnérabilité KeyTrap (CVE-2023-50387) a montré qu'un seul paquet DNS spécialement conçu pouvait paralyser un résolveur DNSSEC pendant plusieurs heures, une faille présente dans le protocole depuis 1999.

Côté adoption DNSSEC, les chiffres stagnent. Environ 35 % des domaines mondiaux sont signés. Aux États-Unis, seulement 37 % des domaines .gov disposent d'une validation DNSSEC complète. Le SP 800-81-2 recommandait déjà DNSSEC, mais sans fournir de guidance opérationnelle suffisante pour atteindre un déploiement massif.

Autre changement structurel : la révision 3 abandonne l'alignement avec les familles de contrôles SP 800-53 (AC, SC, AU) pour organiser le document autour des rôles opérationnels DNS. Ce choix reflète le retour d'expérience des équipes infrastructure : un administrateur de zone ne raisonne pas en termes de contrôles NIST, mais en termes de tâches quotidiennes (signature de zone, rotation de clés, configuration de résolveur).

Les 5 piliers du NIST SP 800-81r3

Protective DNS : le DNS comme arme défensive

Le Protective DNS (PDNS) est la nouveauté la plus structurante du SP 800-81r3. Le concept : transformer le résolveur DNS en point de filtrage actif, alimenté par des flux de threat intelligence, pour bloquer les résolutions vers des domaines malveillants en temps réel.

Le fonctionnement repose sur l'intégration de Response Policy Zones (RPZ), de listes de blocage maintenues par des équipes de sécurité et de bases de threat intelligence. Quand un poste de travail ou un serveur tente de résoudre un domaine identifié comme malveillant (phishing, C2, exfiltration), le résolveur PDNS intercepte la requête et renvoie une réponse de blocage ou de redirection vers une page d'avertissement.

Le SP 800-81r3 fait du Protective DNS une recommandation formelle, et non plus une simple bonne pratique. Ce changement de statut a des conséquences directes pour les agences fédérales, qui devront justifier toute infrastructure DNS dépourvue de capacités PDNS.

L'enjeu est considérable : si 92 % des malwares communiquent avec leur infrastructure de commande via le DNS, le PDNS coupe ce canal avant même que le malware ne puisse opérer. Le programme CISA Protective DNS est déjà déployé dans plusieurs agences. Des résolveurs publics comme Quad9 (9.9.9.9) intègrent nativement des capacités PDNS. Les solutions commerciales (Infoblox BloxOne Threat Defense, Cisco Umbrella, Akamai Enterprise Threat Protector) ajoutent des couches d'analyse comportementale et de machine learning.

Le SP 800-81r3 ne prescrit pas une implémentation spécifique. Il exige que les résolveurs DNS des organisations disposent d'une capacité de filtrage basée sur la réputation des domaines, avec des mises à jour régulières des sources de threat intelligence.

Le chiffrement des requêtes entre dans la norme

Le SP 800-81r3 officialise la recommandation d'utiliser des protocoles DNS chiffrés pour le trafic entre le stub resolver (client) et le résolveur récursif. C'est un virage par rapport à la révision 2, qui ne couvrait pas du tout le sujet.

L'Executive Order de janvier 2025 sur le renforcement de la cybersécurité a accéléré la formalisation. Il impose aux agences fédérales de déployer le DNS chiffré dans un délai de 180 jours. Le SP 800-81r3 fournit le cadre technique pour cette obligation.

Trois protocoles sont couverts. DNS over TLS (DoT), défini par le RFC 7858, utilise le port dédié 853 et un canal TCP/TLS. C'est le protocole le plus mature côté infrastructure. DNS over HTTPS (DoH), défini par le RFC 8484, transite sur le port 443, mélangé au trafic HTTPS classique. Il est largement déployé dans les navigateurs (Firefox, Chrome, Edge). DNS over QUIC (DoQ), défini par le RFC 9250, combine les avantages de TLS avec le transport QUIC : pas de blocage en tête de file (head-of-line blocking), reprise 0-RTT, meilleure gestion de la mobilité.

Le SP 800-81r3 aborde aussi la tension entre chiffrement et visibilité réseau. Le DNS chiffré empêche l'inspection du trafic DNS par les équipements réseau traditionnels (pare-feu, IDS/IPS). Le document recommande de combiner DNS chiffré et Protective DNS : le chiffrement protège la confidentialité des requêtes sur le réseau, tandis que le résolveur PDNS conserve la visibilité nécessaire pour le filtrage.

DNSSEC renforcé, pas remplacé

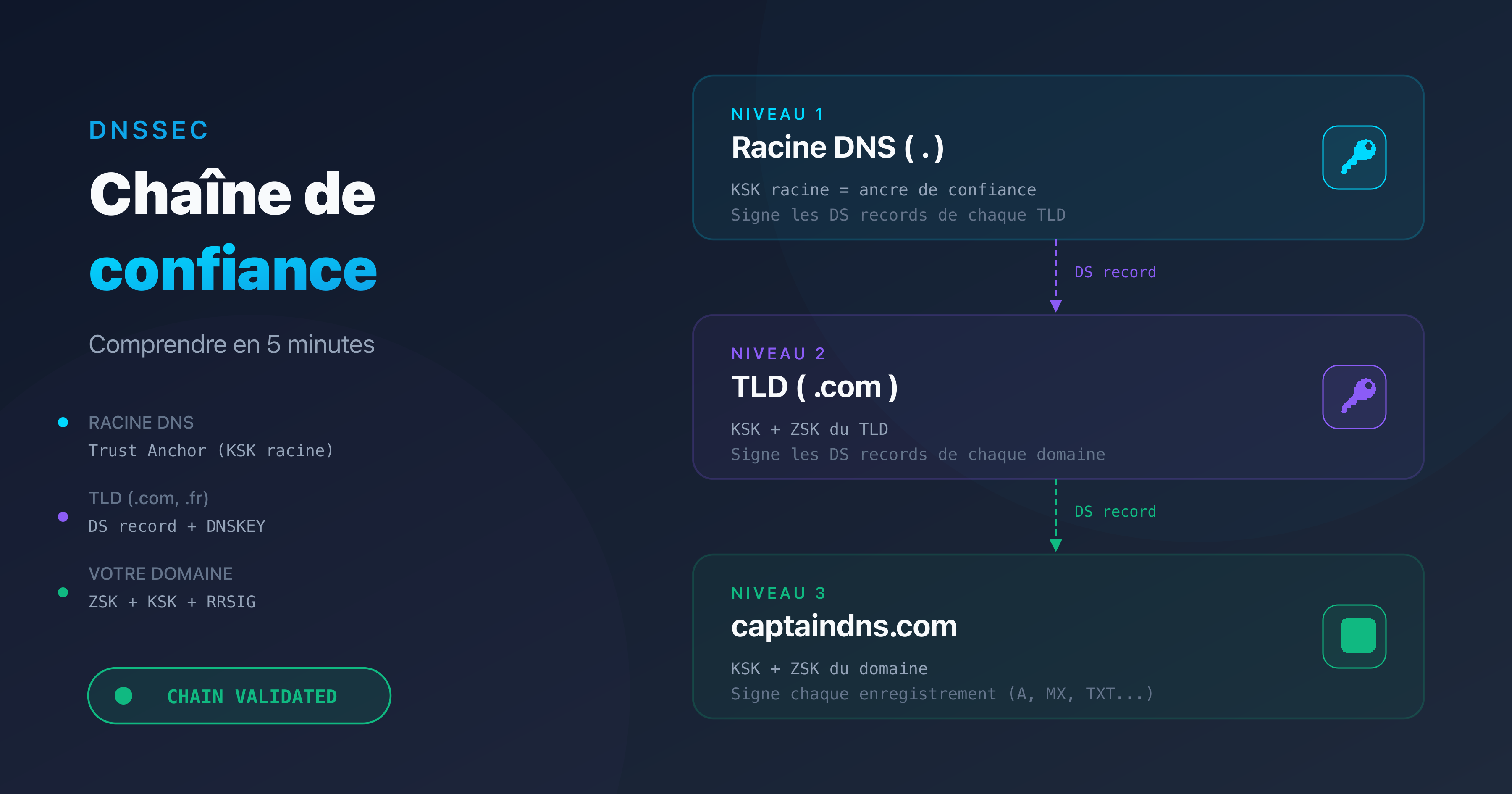

Le SP 800-81r3 confirme que DNSSEC reste la fondation de l'intégrité DNS. Le DNS chiffré protège la confidentialité du transport, mais seul DNSSEC garantit l'authenticité et l'intégrité des réponses. Les deux technologies sont complémentaires, pas interchangeables. Chiffrer un mensonge ne le rend pas vrai : sans DNSSEC, un résolveur ne peut pas distinguer une réponse authentique d'une réponse falsifiée, même sur un canal chiffré.

La révision 3 introduit trois avancées pour DNSSEC. La première est la QNAME minimization (RFC 9156) : au lieu d'envoyer le nom de domaine complet à chaque serveur autoritaire dans la chaîne de résolution, le résolveur n'envoie que la partie nécessaire pour progresser. Cela réduit les fuites d'information vers les serveurs intermédiaires.

La deuxième est le Compact Denial-of-Existence, une alternative à NSEC3 pour prouver l'inexistence d'un domaine. NSEC3 utilise des hashs pour éviter l'énumération de zone, mais reste coûteux en calcul et en bande passante. Le Compact Denial-of-Existence simplifie le mécanisme tout en conservant la protection contre l'énumération.

La troisième est la migration algorithmique. Le SP 800-81r3 recommande la transition vers ECDSA P-256 (algorithme 13) pour les nouvelles zones et encourage la dépréciation progressive de RSA. Les signatures ECDSA sont plus courtes (64 octets contre 256 pour RSA-2048), ce qui réduit la taille des réponses DNS et atténue les risques d'amplification.

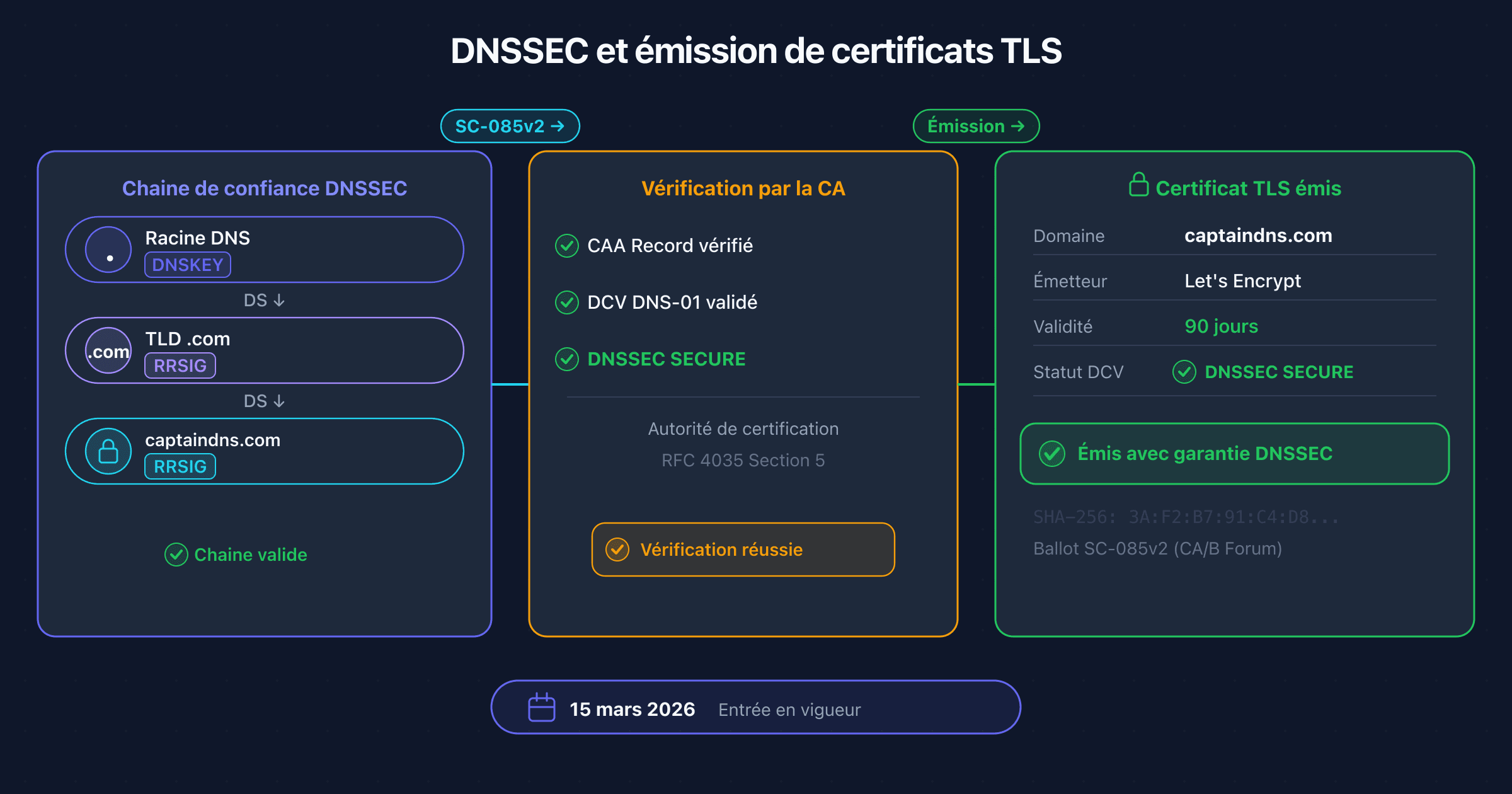

Les leçons de KeyTrap sont intégrées. Le document souligne l'importance des mises à jour régulières des résolveurs et de la surveillance des advisories de sécurité liés à DNSSEC. Pour comprendre en détail le fonctionnement de la validation DNSSEC, consultez notre guide sur la chaîne de confiance DNSSEC.

Zero Trust : le DNS comme point de contrôle

Le SP 800-207 (Zero Trust Architecture), publié en 2020, définit les principes du « ne jamais faire confiance, toujours vérifier ». Le SP 800-81r3 intègre le DNS dans cette architecture en positionnant le résolveur comme un Policy Enforcement Point (PEP).

Dans une architecture Zero Trust, chaque demande d'accès est évaluée en fonction du contexte : identité de l'utilisateur, état du terminal, localisation réseau, heure. Le DNS intervient au tout premier stade de la communication réseau. Avant qu'un terminal n'établisse une connexion TCP ou TLS, il résout un nom de domaine. Le résolveur devient donc le premier point où une politique d'accès peut être appliquée.

Le SP 800-81r3 détaille comment segmenter les résolveurs DNS par zones de confiance. Les terminaux du réseau interne utilisent un résolveur PDNS avec des politiques strictes. Les terminaux invités ou BYOD passent par un résolveur distinct, avec des restrictions supplémentaires. Les systèmes critiques (OT, SCADA) disposent de résolveurs dédiés, isolés du réseau bureautique.

Les signaux DNS sont également exploités pour alimenter les systèmes SIEM et SOAR. Un pic de résolutions vers des domaines nouvellement enregistrés (NRD), des requêtes DNS inhabituelles (tunneling, exfiltration via TXT records) ou un changement soudain de pattern de résolution peuvent déclencher des alertes automatisées.

OT/IoT : sécuriser le DNS aux frontières du réseau

Pour la première fois, un document SP 800-81 consacre une section aux environnements opérationnels (OT) et à l'Internet des objets. Le constat du SP 800-81r3 est sans ambiguïté : les équipements industriels et les objets connectés sont des angles morts DNS dans la majorité des organisations.

Les contraintes sont réelles. Beaucoup d'appareils IoT utilisent des stub resolvers minimalistes, incapables de valider DNSSEC ou de négocier une connexion TLS. Les automates industriels (SCADA, PLCs) fonctionnent sur des réseaux segmentés où la bande passante est limitée et les mises à jour logicielles rares. Certains équipements ne supportent que le DNS en clair sur UDP 53.

Le SP 800-81r3 recommande une approche par couches. Puisque les équipements eux-mêmes ne peuvent pas chiffrer ou valider, la sécurisation se déplace vers l'infrastructure : résolveurs PDNS dédiés aux segments OT/IoT, passerelles DNS qui effectuent la validation DNSSEC au nom des clients, journalisation centralisée du trafic DNS de ces segments pour détecter les comportements anormaux. Le document insiste sur l'isolation : un résolveur OT ne doit jamais être partagé avec le réseau bureautique.

Ce pilier reconnaît une réalité que les guides précédents ignoraient : dans un monde où un capteur de température compromis peut devenir le point d'entrée d'un ransomware industriel, le DNS reste souvent le seul signal observable.

Logging et forensics DNS

C'est la première fois qu'un document NIST de la série SP 800-81 détaille les exigences de journalisation DNS. La révision 2 mentionnait brièvement le sujet. La révision 3 en fait un pilier à part entière.

Le SP 800-81r3 spécifie ce qui doit être journalisé au niveau du résolveur : chaque requête et chaque réponse, avec les métadonnées associées. Au minimum : horodatage, adresse IP source, QNAME (nom de domaine interrogé), QTYPE (type de requête : A, AAAA, MX, TXT), RCODE (code de réponse : NOERROR, NXDOMAIN, SERVFAIL) et indicateurs DNSSEC (AD flag, validation status).

Le document recommande l'intégration directe des logs DNS dans un SIEM. Les cas d'usage forensiques sont explicites : retracer la chaîne d'attaque via les résolutions DNS (un ransomware résout toujours le domaine du C2 avant de télécharger sa payload), détecter l'exfiltration de données via les sous-domaines DNS (le DNS tunneling encode des données dans les requêtes), identifier les domaines de staging utilisés avant une attaque.

La rétention des logs est abordée sans prescrire de durée fixe. Le SP 800-81r3 recommande d'aligner la rétention sur la politique de l'organisation et sur les exigences réglementaires applicables (FISMA, NIS2, PCI DSS).

Le Passive DNS (pDNS) est également couvert. Il s'agit de collecter les réponses DNS observées pour constituer un historique de résolution. Cet historique permet de détecter des changements suspects (un domaine légitime qui pointe soudain vers une IP dans un hébergeur bulletproof) et de corréler des indicateurs de compromission. Pour mettre en place une surveillance continue de vos enregistrements DNS, consultez notre guide de monitoring DNS résilient.

Ce qui a changé par rapport à la révision 2

Le tableau ci-dessous résume les différences entre le SP 800-81-2 (2013) et le SP 800-81r3 (2026).

| Thème | SP 800-81-2 (2013) | SP 800-81r3 (2026) |

|---|---|---|

| DNS chiffré | Non couvert | DoT, DoH, DoQ recommandés |

| Protective DNS | Non couvert | Recommandation formelle |

| Zero Trust | Antérieur au concept | Intégration SP 800-207 |

| DNSSEC | Guidance basique | QNAME min., Compact DoE, migration algo |

| OT/IoT | Non couvert | Section dédiée |

| Logging | Mentionné brièvement | Exigences détaillées, SIEM |

| Structure | Aligné SP 800-53 | Par rôles opérationnels |

| Auteurs | NIST seul | NIST + Infoblox |

Trois points méritent d'être soulignés. La co-rédaction avec Infoblox est inédite pour un SP 800-81 : elle traduit la volonté du NIST d'ancrer le document dans la réalité opérationnelle plutôt que dans la théorie. La section OT/IoT reconnaît que les environnements industriels ont des contraintes spécifiques (résolveurs embarqués, bande passante limitée, impossibilité de déployer DNSSEC sur certains équipements). La restructuration par rôles opérationnels facilite la lecture par les équipes infrastructure, qui peuvent se concentrer sur les sections qui les concernent directement.

Impact réglementaire : qui est concerné ?

Agences fédérales américaines

Pour les agences fédérales, le SP 800-81r3 est directement applicable dans le cadre du Federal Information Security Modernization Act (FISMA). Chaque agence doit aligner sa posture DNS sur les recommandations du document lors de son prochain cycle d'évaluation.

L'Executive Order de janvier 2025 renforce cette obligation. Il impose le déploiement du DNS chiffré dans un délai de 180 jours pour toutes les agences du pouvoir exécutif. Le SP 800-81r3 fournit le cadre technique de référence pour satisfaire cette exigence.

L'impact s'étend aux fournisseurs de cloud via FedRAMP. Tout fournisseur de services cloud cherchant une autorisation FedRAMP devra démontrer que son infrastructure DNS respecte les recommandations du SP 800-81r3. Cela concerne AWS GovCloud, Azure Government, Google Cloud for Government et tous les fournisseurs SaaS qui traitent des données fédérales.

La chaîne d'approvisionnement est également visée. Les sous-traitants et prestataires des agences fédérales devront aligner leur posture DNS pour conserver leurs contrats gouvernementaux. Le SP 800-81r3 deviendra un critère d'évaluation dans les appels d'offres fédéraux.

Impact de la directive européenne NIS2

La directive NIS2, en vigueur depuis octobre 2024, impose aux entités essentielles et importantes de mettre en place des mesures de sécurité réseau proportionnées aux risques. Le DNS est explicitement couvert par le périmètre de la directive.

L'ENISA (Agence de l'Union européenne pour la cybersécurité) cite le SP 800-81 comme document d'implémentation de référence dans ses guides techniques. La publication du SP 800-81r3 met à jour cette référence. Les organisations soumises à NIS2 pourront s'appuyer sur le SP 800-81r3 pour documenter leur posture DNS auprès des autorités nationales.

Les secteurs concernés par NIS2 sont larges : énergie, transports, santé, eau, infrastructure numérique, services financiers, administration publique, espace, alimentation, chimie, recherche. Toute organisation de ces secteurs employant plus de 50 personnes ou réalisant plus de 10 millions d'euros de chiffre d'affaires est potentiellement dans le périmètre.

Les sanctions NIS2 sont dissuasives : jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires mondial pour les entités essentielles, 7 millions d'euros ou 1,4 % pour les entités importantes.

Organisations privées

Les entreprises hors périmètre fédéral ou NIS2 ne sont pas directement soumises au SP 800-81r3. Mais le document s'impose comme standard de facto par plusieurs mécanismes indirects.

Les assureurs cyber intègrent de plus en plus la posture DNS dans leurs questionnaires de souscription. Une organisation incapable de démontrer des capacités PDNS, un déploiement DNSSEC ou une journalisation DNS pourra se voir refuser une couverture ou se voir imposer des primes majorées.

La pression de la chaîne d'approvisionnement agit également. Si vos clients sont des agences fédérales ou des entités NIS2, ils exigeront de leurs fournisseurs une posture DNS alignée sur le SP 800-81r3. Cette exigence descend en cascade dans toute la chaîne de sous-traitance.

La sécurité email repose sur le DNS

SPF, DKIM et DMARC sont des enregistrements DNS. Un résolveur qui valide l'adresse IP d'un expéditeur contre un enregistrement SPF s'appuie sur l'intégrité de la réponse DNS. Si un attaquant empoisonne le cache du résolveur et substitue un enregistrement SPF falsifié, toute la chaîne d'authentification email s'effondre.

DNSSEC protège contre ce scénario. En signant les enregistrements MX, SPF (TXT), DKIM (TXT) et DMARC (TXT), DNSSEC garantit que le résolveur valide des données authentiques. Sans DNSSEC, un attaquant capable de réaliser un cache poisoning peut usurper l'identité email d'un domaine, contourner les politiques DMARC et envoyer des emails frauduleux au nom de l'organisation cible.

Le SP 800-81r3 souligne cette dépendance. Il recommande de considérer la sécurité email et la sécurité DNS comme un ensemble indissociable. Déployer DMARC avec une politique p=reject sans activer DNSSEC revient à verrouiller la porte d'entrée en laissant la fenêtre ouverte.

DANE (DNS-based Authentication of Named Entities) va plus loin. Via des enregistrements TLSA protégés par DNSSEC, DANE permet d'authentifier le certificat TLS du serveur de messagerie destinataire. Cela élimine la dépendance aux autorités de certification tierces et garantit le chiffrement de bout en bout du transport SMTP.

MTA-STS constitue une alternative lorsque DNSSEC n'est pas encore déployé sur le domaine. Il utilise HTTPS pour publier une politique de transport sécurisé. Le SP 800-81r3 recommande les deux approches, avec une préférence pour DANE lorsque DNSSEC est disponible.

Vérifiez dès maintenant que vos enregistrements d'authentification email sont correctement configurés avec notre DMARC Checker.

Plan d'action : 6 étapes pour se conformer

1. Auditer l'infrastructure DNS existante. Commencez par un inventaire complet de vos zones DNS, serveurs autoritaires et résolveurs. Identifiez les zones non signées, les résolveurs sans capacité de validation DNSSEC et les flux DNS en clair. CaptainDNS peut automatiser cette vérification.

2. Déployer DNSSEC sur toutes les zones. Signez chaque zone avec DNSSEC en privilégiant l'algorithme ECDSA P-256 (algorithme 13). Vérifiez que les DS records sont correctement propagés au TLD. Planifiez une rotation régulière des clés (ZSK tous les 3 mois, KSK tous les 12 à 24 mois). Consultez notre guide pas à pas pour activer DNSSEC pour un déploiement sans interruption de service.

3. Activer le DNS chiffré. Déployez DoT sur vos résolveurs internes pour protéger le trafic des postes de travail. Pour les travailleurs distants, configurez DoH afin que les requêtes DNS transitent via le port 443, compatible avec la plupart des réseaux publics. Testez DoQ si votre résolveur le supporte, notamment pour les environnements à haute latence.

4. Implémenter le Protective DNS. Évaluez les solutions PDNS adaptées à votre taille : Quad9 en résolveur public filtrant, RPZ sur un résolveur interne (BIND, Unbound, PowerDNS Recursor), ou une solution commerciale pour les organisations plus grandes. Configurez des flux de threat intelligence et définissez une politique de blocage (NXDOMAIN, redirection vers page d'information ou journalisation seule en mode observation).

5. Centraliser les logs DNS. Configurez la journalisation sur chaque résolveur et serveur autoritaire. Exportez les logs vers votre SIEM (Splunk, Elastic, Microsoft Sentinel) avec les champs minimaux recommandés par le SP 800-81r3 : horodatage, IP source, QNAME, QTYPE, RCODE, indicateurs DNSSEC. Définissez des règles de corrélation pour détecter le DNS tunneling, les résolutions vers des domaines NRD et les pics d'erreurs SERVFAIL.

6. Sécuriser la chaîne email. Validez que vos enregistrements SPF, DKIM et DMARC sont correctement publiés et protégés par DNSSEC. Déployez DANE (TLSA) sur vos serveurs de messagerie si votre fournisseur DNS supporte DNSSEC. Configurez MTA-STS comme mesure complémentaire. Activez TLS-RPT pour recevoir des rapports sur les échecs de négociation TLS.

FAQ

Qu'est-ce que le NIST SP 800-81r3 ?

Le NIST SP 800-81r3 est la troisième révision du guide fédéral américain « Secure Domain Name System (DNS) Deployment Guide ». Publié le 19 mars 2026 par le National Institute of Standards and Technology, il remplace la révision 2 datant de 2013. Le document couvre la sécurisation du DNS sous tous ses aspects : DNSSEC, DNS chiffré (DoT, DoH, DoQ), Protective DNS, intégration Zero Trust, journalisation et environnements OT/IoT.

Le SP 800-81r3 est-il obligatoire ?

Il est obligatoire pour les agences fédérales américaines dans le cadre de FISMA et de l'Executive Order de janvier 2025 sur la cybersécurité. Pour les organisations européennes, il sert de référence d'implémentation dans le contexte de la directive NIS2. Pour les entreprises privées, il constitue un standard de facto, de plus en plus exigé par les assureurs cyber et les donneurs d'ordre soumis à des obligations réglementaires.

Qu'est-ce que le Protective DNS ?

Le Protective DNS (PDNS) est un résolveur DNS enrichi de capacités de filtrage basées sur la threat intelligence. Il bloque en temps réel les résolutions vers des domaines identifiés comme malveillants (phishing, commande et contrôle de malware, exfiltration de données). Le mécanisme s'appuie sur des Response Policy Zones (RPZ) et des flux de renseignement sur les menaces mis à jour en continu.

Quelle différence entre DoT, DoH et DoQ ?

DNS over TLS (DoT) utilise un canal TCP/TLS dédié sur le port 853. DNS over HTTPS (DoH) encapsule les requêtes DNS dans du trafic HTTPS sur le port 443. DNS over QUIC (DoQ) utilise le protocole QUIC directement, combinant chiffrement TLS et transport sans blocage en tête de file. DoT est le plus mature côté infrastructure, DoH le plus répandu dans les navigateurs, DoQ le plus performant en environnements à latence variable.

DNSSEC est-il toujours recommandé en 2026 ?

Oui. Le SP 800-81r3 réaffirme DNSSEC comme la seule technologie qui garantit l'authenticité et l'intégrité des réponses DNS. Le DNS chiffré (DoT, DoH, DoQ) protège la confidentialité du transport, mais ne vérifie pas que la réponse provient bien du serveur autoritaire légitime. Les deux technologies sont complémentaires. Le SP 800-81r3 ajoute des recommandations sur la QNAME minimization, le Compact Denial-of-Existence et la migration vers l'algorithme ECDSA P-256.

Quel est le lien entre DNS et sécurité email ?

SPF, DKIM et DMARC sont des enregistrements DNS. La validation d'un email repose sur l'interrogation de ces enregistrements par le serveur destinataire. Sans DNSSEC, un attaquant peut empoisonner le cache DNS et substituer des enregistrements falsifiés, contournant ainsi toute la chaîne d'authentification email. Le SP 800-81r3 recommande de traiter la sécurité DNS et la sécurité email comme un ensemble indissociable.

Combien de temps faut-il pour se conformer ?

La durée dépend de la maturité existante. Une organisation qui dispose déjà de DNSSEC et d'un résolveur centralisé peut se conformer en 3 à 6 mois. Une organisation partant de zéro devra compter 6 à 12 mois pour un déploiement complet couvrant DNSSEC, DNS chiffré, Protective DNS et journalisation. L'Executive Order de janvier 2025 impose un délai de 180 jours pour le DNS chiffré dans les agences fédérales.

Le SP 800-81r3 s'applique-t-il aux PME ?

Le SP 800-81r3 cible les agences fédérales américaines, mais ses recommandations sont pertinentes pour toute organisation. Les PME européennes soumises à NIS2 (plus de 50 employés ou 10 millions d'euros de chiffre d'affaires dans les secteurs couverts) doivent documenter leur posture DNS. Les PME hors périmètre réglementaire bénéficient néanmoins d'un cadre structuré pour prioriser leurs investissements de sécurité DNS.

Glossaire

- NIST : National Institute of Standards and Technology. Agence fédérale américaine qui publie les standards et guides de sécurité informatique de référence pour le gouvernement fédéral.

- SP 800-81 : Special Publication 800-81, guide NIST dédié au déploiement sécurisé du DNS. La révision 3 (r3) est la version publiée le 19 mars 2026.

- DNSSEC : Domain Name System Security Extensions. Ensemble d'extensions qui ajoutent des signatures cryptographiques aux réponses DNS pour garantir leur authenticité et leur intégrité.

- DoT (DNS over TLS) : protocole de chiffrement DNS défini par le RFC 7858. Utilise un canal TLS dédié sur le port TCP 853 entre le client et le résolveur.

- DoH (DNS over HTTPS) : protocole de chiffrement DNS défini par le RFC 8484. Encapsule les requêtes DNS dans du trafic HTTPS sur le port 443.

- DoQ (DNS over QUIC) : protocole de chiffrement DNS défini par le RFC 9250. Utilise le transport QUIC pour combiner chiffrement et performance (pas de head-of-line blocking, reprise 0-RTT).

- Protective DNS (PDNS) : résolveur DNS enrichi de capacités de filtrage en temps réel. Bloque les résolutions vers des domaines malveillants en s'appuyant sur des flux de threat intelligence.

- RPZ (Response Policy Zone) : mécanisme DNS qui permet de définir des politiques de réponse personnalisées. Utilisé par les résolveurs PDNS pour bloquer ou rediriger les requêtes vers des domaines malveillants.

- QNAME minimization : technique (RFC 9156) qui réduit la quantité d'information transmise aux serveurs autoritaires intermédiaires lors de la résolution. Seule la partie du nom nécessaire pour progresser dans la résolution est envoyée.

- Zero Trust : modèle de sécurité fondé sur le principe « ne jamais faire confiance, toujours vérifier ». Le SP 800-207 du NIST en définit l'architecture de référence.

- NIS2 : directive européenne (2022/2555) sur la sécurité des réseaux et de l'information. En vigueur depuis octobre 2024, elle impose des obligations de cybersécurité aux entités essentielles et importantes.

- FISMA : Federal Information Security Modernization Act. Loi américaine qui impose aux agences fédérales de mettre en place des programmes de sécurité conformes aux standards NIST.