Cycle de vie d'un nom de domaine : expiration, protection et bonnes pratiques

Par CaptainDNS

Publié le 17 mars 2026

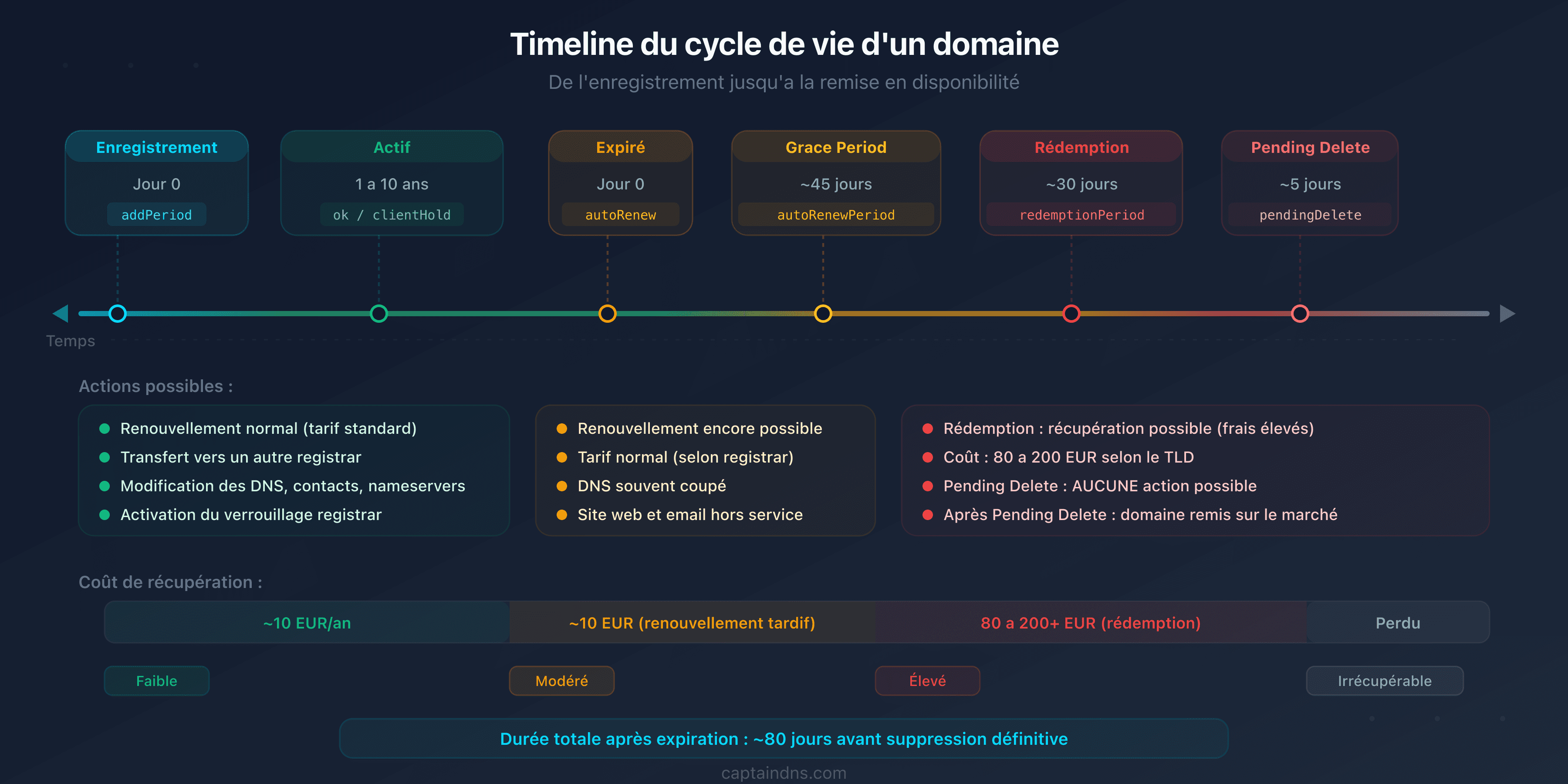

- Un domaine traverse 7 phases de vie distinctes, de l'enregistrement à la libération. Chaque phase est identifiable par ses codes EPP dans une requête RDAP.

- Après expiration, vous disposez de 30 à 45 jours (grace period) puis 30 jours (redemption) pour récupérer votre domaine, mais les frais de restauration atteignent 80 à 200 EUR selon le registrar.

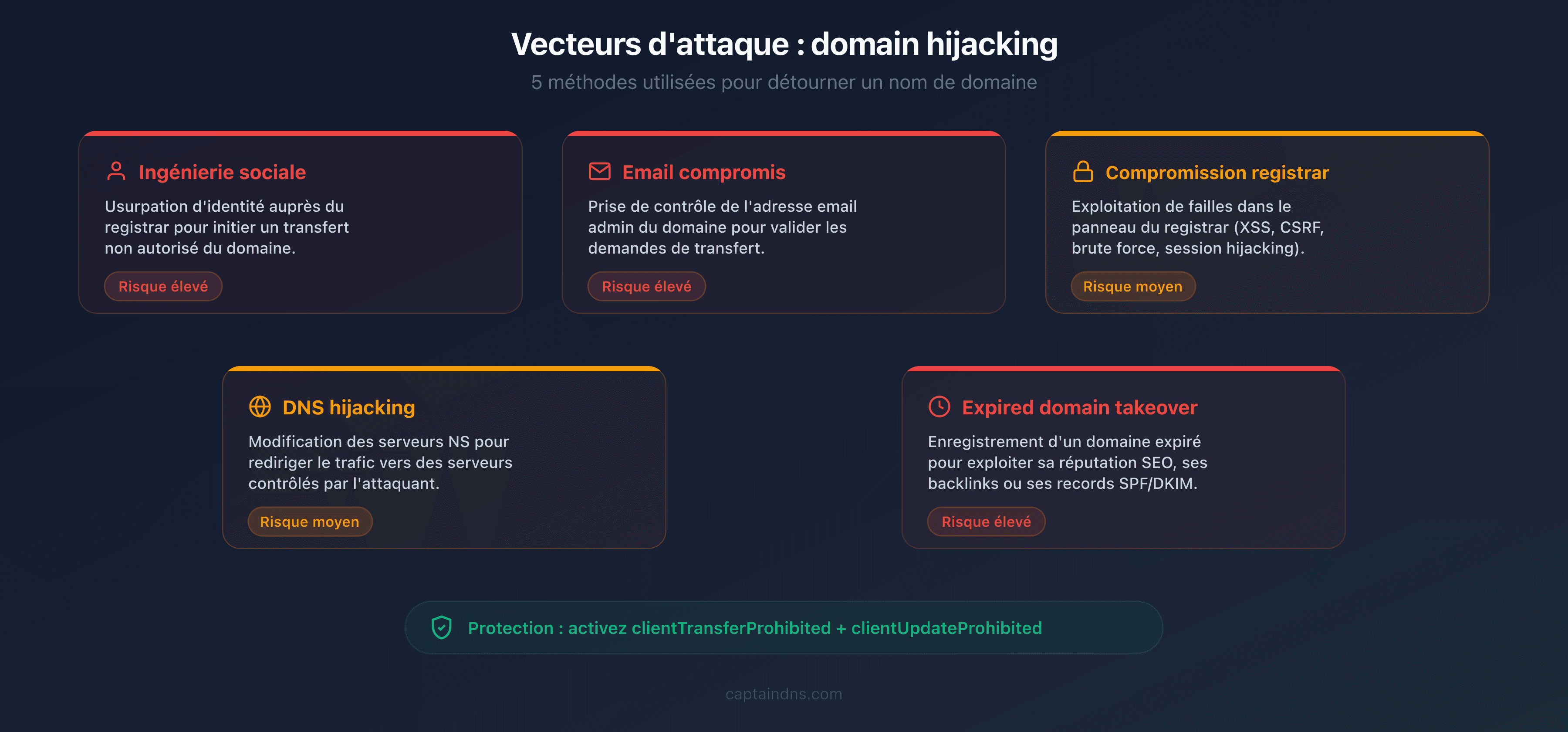

- Le domain hijacking exploite cinq vecteurs principaux : ingénierie sociale, email compromis, faille registrar, détournement DNS et reprise de domaine expiré. En 2024, plus de 70 000 domaines ont été détournés via l'attaque "Sitting Ducks" exploitant des délégations DNS mal configurées.

- Trois niveaux de verrouillage protègent votre domaine : registrar lock (gratuit), full lock (gratuit) et registry lock (50 à 300 EUR/an pour les domaines critiques).

Chaque jour, plus de 150 000 noms de domaine expirent dans le monde. La majorité sont des domaines abandonnés volontairement. Mais une fraction non négligeable concerne des domaines actifs dont le titulaire a simplement oublié de renouveler, laissé un moyen de paiement expirer ou ignoré les notifications du registrar. Les conséquences sont immédiates : site inaccessible, emails perdus, services tiers en panne. En 2024, le taux de renouvellement des .com et .net s'établissait à 73,9 %, ce qui signifie que plus d'un domaine sur quatre n'a pas été reconduit.

Ce guide couvre le cycle de vie complet d'un nom de domaine, les risques concrets à chaque étape et les protections à mettre en place. Si vous gérez des domaines pour une entreprise, une marque ou un projet personnel, ces mécanismes sont essentiels à comprendre. Utilisez le RDAP Lookup pour vérifier en temps réel les statuts EPP et les dates d'expiration de vos domaines.

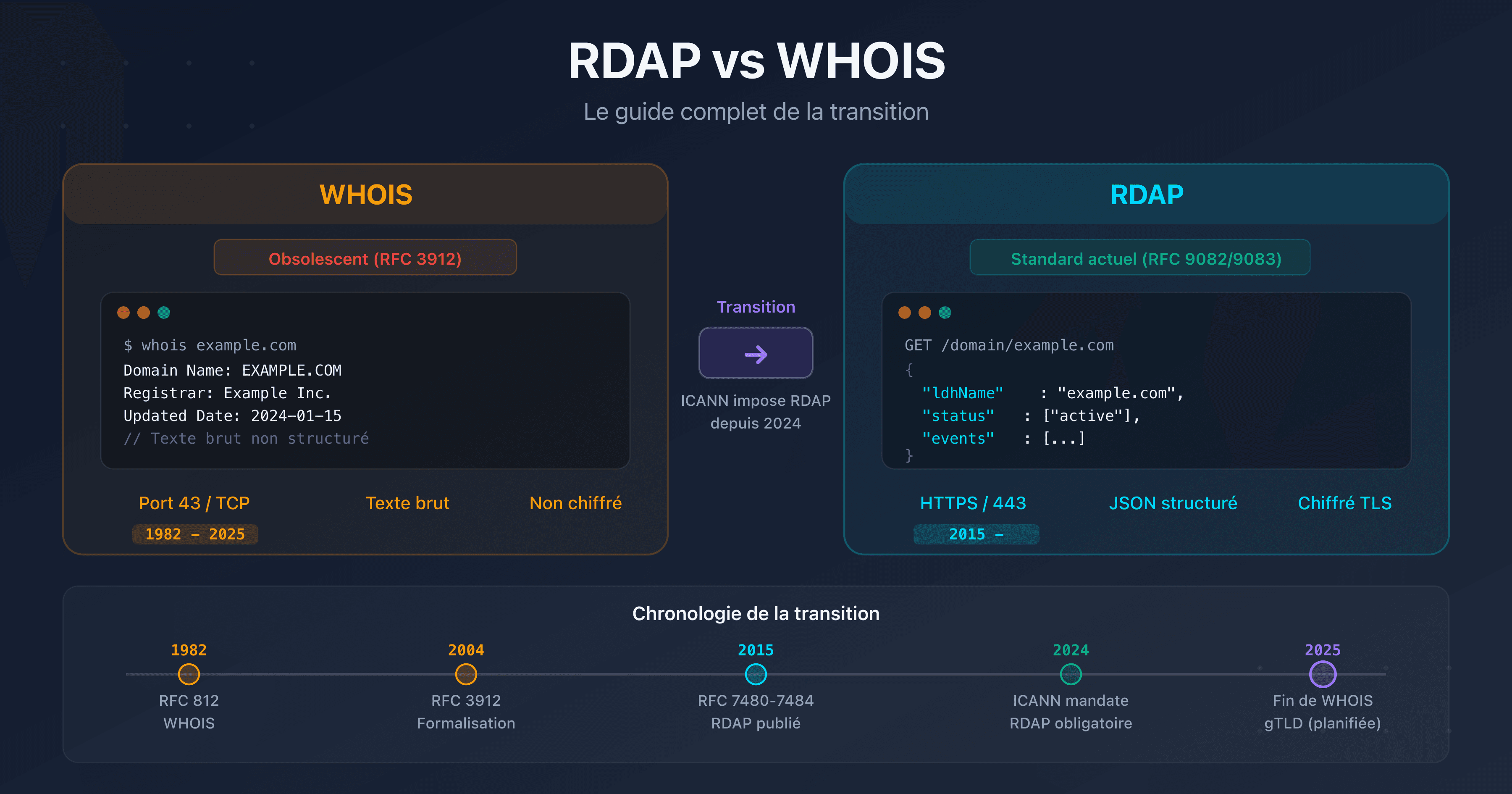

Pour comprendre le protocole RDAP et les codes EPP en détail, consultez notre guide RDAP vs WHOIS dans la section "Guides connexes" en fin d'article.

Testez vos domaines maintenant

Les 7 étapes du cycle de vie d'un domaine

Un nom de domaine suit un cycle de vie standardisé, défini par les politiques ICANN pour les gTLDs (.com, .net, .org) et par chaque registre national pour les ccTLDs (.fr, .de, .uk). Voici les sept étapes, avec les codes EPP que vous observerez dans les résultats RDAP à chaque phase.

1. Enregistrement (Available vers Registered)

Le domaine est disponible dans la base du registre. Un titulaire l'enregistre via un registrar accrédité pour une durée de 1 à 10 ans. L'enregistrement est effectif en quelques minutes.

Code EPP : addPeriod (pendant les 5 premiers jours, le domaine peut être supprimé avec remboursement complet via l'Add Grace Period définie par l'ICANN), puis ok ou clientTransferProhibited si le registrar active automatiquement le transfer lock.

Coût typique : 10 à 15 EUR/an pour un .com, variable selon le TLD et le registrar.

Détail important : l'ICANN prévoit un verrouillage de transfert obligatoire de 30 jours (720 heures) sur les domaines nouvellement créés. Cette règle, issue de la Transfer Policy révisée en 2024, remplace l'ancien verrou de 60 jours et sera appliquée par tous les registrars d'ici 2026.

2. Période active (Registered)

Le domaine est opérationnel. Le titulaire peut configurer les serveurs de noms, les enregistrements DNS, les redirections email et les services associés. Cette phase dure le temps de l'enregistrement (1 à 10 ans, renouvelable).

Codes EPP typiques : ok (aucune restriction), ou une combinaison de locks de protection comme clientTransferProhibited, clientDeleteProhibited, clientUpdateProhibited.

Action recommandée : activer le renouvellement automatique et les verrouillages de transfert dès l'enregistrement.

3. Expiration (Expired)

La date d'expiration est dépassée et le domaine n'a pas été renouvelé. Le registrar peut immédiatement suspendre la résolution DNS (statut clientHold) ou laisser un délai de grâce avant suspension. Le comportement exact varie selon le registrar.

Codes EPP : autoRenewPeriod (si le registrar a renouvelé automatiquement mais attend le paiement) ou clientHold (résolution DNS suspendue).

Impact immédiat : le site web, les emails et tous les services liés au domaine peuvent cesser de fonctionner. En pratique, la plupart des registrars laissent un court délai (1 à 5 jours) avant de suspendre la résolution DNS, mais ce comportement n'est pas garanti.

4. Grace period (Auto-Renew Grace Period, environ 0 à 45 jours)

Après l'expiration, le titulaire dispose d'un délai pour renouveler le domaine au tarif normal. La durée de cette période varie selon le registrar et le TLD. L'ICANN autorise une Auto-Renew Grace Period de 0 à 45 jours pour les gTLDs, mais chaque registrar définit sa propre politique dans cette fourchette.

Durées par registrar (gTLDs) :

- GoDaddy : 18 jours de grace period, puis 19 jours de "parking" (total 37 jours avant redemption)

- Namecheap : 30 jours

- OVHcloud : 30 jours (variable selon le TLD)

- Gandi : 30 jours

- Cloudflare : 40 jours (registrar at-cost, pas de frais de retard)

Code EPP : autoRenewPeriod persiste tant que le registrar maintient le domaine en attente de paiement.

Coût : tarif de renouvellement standard. Certains registrars ajoutent des frais de retard (10 à 30 EUR). Cloudflare, en tant que registrar at-cost, ne facture aucun supplément.

5. Redemption period (environ 30 jours)

Si le domaine n'est pas renouvelé pendant la grace period, le registrar le supprime de sa base. Le registre place alors le domaine en redemptionPeriod. Pendant 30 jours, seul le titulaire original peut le restaurer, mais à un coût significativement plus élevé.

Code EPP : redemptionPeriod. Le domaine ne résout plus, aucun service ne fonctionne.

Frais de restauration par registrar (pour un .com) :

| Registrar | Frais de restauration | Renouvellement inclus ? | Total approximatif |

|---|---|---|---|

| GoDaddy | 80 USD | Non (ajout d'1 an) | 100 USD |

| Namecheap | 110 à 180 USD selon le TLD | Oui | 110 à 180 USD |

| OVHcloud | 70 à 120 EUR selon le TLD | Variable | 80 à 140 EUR |

| Gandi | 90 à 150 EUR selon le TLD | Variable | 100 à 170 EUR |

| Cloudflare | Coût registre (environ 80 USD pour .com) | Non (ajout d'1 an) | 90 à 100 USD |

Ces frais incluent les coûts que le registre facture au registrar pour la procédure de restauration (restore command). Le registre Verisign facture environ 80 USD par restore pour les .com. Les registrars ajoutent une marge variable. Cloudflare, en tant que registrar at-cost, répercute le prix registre sans marge. Ces frais ne sont pas négociables.

6. Pending delete (environ 5 jours)

Après la redemption period, le registre place le domaine en pendingDelete pendant 5 jours. Plus personne ne peut le récupérer. Le domaine est en attente de suppression définitive de la base du registre.

Code EPP : pendingDelete. Irréversible.

Aucune action possible : ni le titulaire, ni le registrar, ni le registre ne peuvent empêcher la suppression. C'est précisément pendant ces 5 jours que les services de drop catching positionnent leurs systèmes automatisés pour tenter d'enregistrer le domaine dès sa libération.

7. Libération (Available)

Le domaine est supprimé de la base du registre et redevient disponible à l'enregistrement. N'importe qui peut l'enregistrer au tarif standard.

Risque majeur : les domaines expirés avec du trafic résiduel, des backlinks ou une réputation établie sont ciblés par des services de "domain drop catching" qui les enregistrent automatiquement dans les secondes suivant la libération.

Code EPP : aucun (le domaine n'existe plus dans la base du registre).

Que se passe-t-il quand un domaine expire ?

L'expiration d'un domaine actif provoque une cascade de dysfonctionnements. Voici ce qui tombe en panne, dans quel ordre et pourquoi.

Impact sur le site web

Dès que le registrar suspend la résolution DNS (statut clientHold), le nom de domaine ne pointe plus vers aucune adresse IP. Les visiteurs voient une erreur DNS (NXDOMAIN ou SERVFAIL) ou sont redirigés vers une page parking du registrar.

Si le site utilise HTTPS, le certificat TLS est toujours valide techniquement, mais il ne sera plus servi puisque le domaine ne résout plus. Les renouvellements automatiques de certificats (Let's Encrypt, par exemple) échoueront puisqu'ils dépendent de la résolution DNS pour la validation.

Impact sur les emails

Les enregistrements MX du domaine ne résolvent plus. Tous les emails entrants sont rejetés par les serveurs expéditeurs avec une erreur de type "host not found". Les emails ne sont pas mis en file d'attente indéfiniment : après quelques heures à quelques jours de tentatives, les serveurs expéditeurs retournent un bounce définitif à l'expéditeur.

Les conséquences sont critiques pour les entreprises :

- Perte de communications clients et fournisseurs

- Échec des réinitialisations de mot de passe sur les services tiers liés à des adresses du domaine

- Perte des flux de notifications (alertes monitoring, factures, confirmations)

Impact sur les services (API, certificats SSL, etc.)

Au-delà du site et des emails, un domaine expiré casse tous les services qui en dépendent :

- API et webhooks : les endpoints utilisant le domaine deviennent inaccessibles. Les intégrations tierces échouent en cascade.

- Certificats TLS : les certificats ne peuvent plus être renouvelés. Les certificats existants restent valides jusqu'à leur propre expiration, mais le domaine ne résout plus.

- DKIM, SPF, DMARC : les enregistrements d'authentification email disparaissent. Si le domaine est récupéré, les emails envoyés pendant la panne auront échoué aux vérifications d'authentification.

- MTA-STS : la politique MTA-STS du domaine n'est plus accessible, ce qui désactive le chiffrement TLS obligatoire pour les emails entrants.

- Services tiers : tout service configuré avec le domaine (OAuth callbacks, vérification de propriété Google/Bing, CDN) cesse de fonctionner.

Timeline concrète : jour par jour après expiration

| Jour | Ce qui se passe | Code EPP |

|---|---|---|

| J+0 | Expiration. Le registrar renouvelle automatiquement le domaine en interne, mais attend le paiement. Le site fonctionne encore chez la plupart des registrars. | autoRenewPeriod |

| J+1 à J+5 | Le registrar envoie les premières notifications d'expiration. Certains suspendent la résolution DNS dès J+1, d'autres maintiennent le service. GoDaddy redirige vers une page parking dès J+1. Cloudflare maintient le DNS actif pendant 40 jours. | autoRenewPeriod ou clientHold |

| J+5 à J+30 | Grace period. La majorité des registrars ont suspendu le DNS. Le renouvellement reste possible au tarif normal, parfois majoré de frais de retard (10 à 30 EUR). | autoRenewPeriod + clientHold |

| J+30 à J+45 | Fin de grace period selon le registrar. Le registrar supprime le domaine de sa base et le registre le place en redemption. | Transition vers redemptionPeriod |

| J+45 à J+75 | Redemption period. Restauration possible uniquement par le titulaire original, avec des frais de 80 à 200 EUR. Le domaine ne résout plus. | redemptionPeriod |

| J+75 à J+80 | Pending delete. Aucune récupération possible. Les services de drop catching se préparent. | pendingDelete |

| J+80+ | Libération. Le domaine est disponible pour n'importe qui. Les bots de drop catching tentent l'enregistrement en quelques millisecondes. | Aucun |

Les durées exactes varient selon le registrar et le TLD. Pour les ccTLDs, les cycles peuvent être très différents : le .fr (AFNIC) applique une quarantaine de 30 jours après suppression, pendant laquelle seul le titulaire précédent peut re-enregistrer le domaine. Le .de (DENIC) ne propose pas de redemption period : le domaine est libéré immédiatement après suppression.

Le drop catching : comment les domaines expirés sont récupérés

Quand un domaine de valeur atteint la phase de libération, il est rarement disponible plus de quelques secondes. Des services spécialisés, appelés "drop catchers", utilisent des systèmes automatisés qui envoient des requêtes d'enregistrement au registre à haute fréquence, parfois plusieurs dizaines de fois par seconde, pour capturer le domaine dès l'instant exact de sa suppression.

Comment fonctionne le backordering

Le backordering consiste à réserver un domaine avant sa libération. L'utilisateur place un "backorder" auprès d'un service spécialisé, qui se chargera de tenter l'enregistrement automatique à la seconde où le domaine sera supprimé du registre.

Les principaux acteurs du marché :

- DropCatch : backorder à 59 USD, facturation uniquement en cas de succès. Si plusieurs utilisateurs ont placé un backorder, le domaine passe en enchères publiques de 3 jours.

- SnapNames : spécialiste historique du backorder. Même fonctionnement, avec des enchères privées en cas de compétition.

- Pool.com : adossé à Tucows (registrar majeur), ce qui donne un avantage en termes de rapidité d'enregistrement.

Pour maximiser les chances de capture, les investisseurs en domaines placent des backorders simultanés chez plusieurs services. Le taux de succès dépend de la compétition sur le domaine ciblé et de la proximité technique du service avec le registre.

Pourquoi les domaines expirés ont de la valeur

Un domaine expiré conserve temporairement ses attributs acquis au fil des années : profil de backlinks, autorité de domaine, historique d'indexation et trafic résiduel. C'est ce qui rend le marché des domaines expirés lucratif. En 2024, le marché secondaire des noms de domaine a enregistré environ 144 700 ventes pour un volume total de 185 millions USD.

Les acheteurs se répartissent en deux catégories : les investisseurs légitimes qui développent un projet sur un domaine à historique, et les acteurs malveillants qui exploitent la réputation du domaine à des fins de spam, phishing ou manipulation SEO.

Domaines expirés et référencement : les risques SEO

L'expiration d'un domaine a des conséquences directes sur son référencement dans les moteurs de recherche. Ces effets sont parfois irréversibles.

Déindexation par Google

Quand un domaine ne résout plus (statut clientHold ou NXDOMAIN), les robots de Google tentent de revisiter les pages habituelles. Face aux erreurs DNS répétées, Google retire progressivement les pages de son index. Le processus prend quelques semaines pour les petits sites, parfois plusieurs mois pour les sites volumineux. Plus l'interruption dure, plus la récupération est longue et incertaine.

Perte de backlinks et d'autorité

Tous les liens entrants vers le domaine expiré renvoient une erreur. Les sites référents ne corrigent pas spontanément leurs liens : le domaine perd son profil de backlinks et l'autorité qui en découlait. Même après renouvellement, la récupération du référencement peut prendre des semaines à des mois, sans garantie de retrouver le niveau initial.

Abus de domaines expirés : le problème du SEO parasite

Google a formalisé la lutte contre l'abus de domaines expirés dans sa mise à jour de mars 2024 (March 2024 Spam Update). La politique est explicite : l'achat d'un domaine expiré dans le but principal de manipuler le classement en hébergeant du contenu de faible qualité constitue du spam.

Exemples identifiés par Google :

- Contenu affilié remplaçant un site d'agence gouvernementale

- Produits médicaux commerciaux sur un ancien domaine d'association caritative

- Contenu de casino hébergé sur un ancien domaine d'école primaire

Les conséquences : action manuelle (désindexation complète) ou pénalité algorithmique (chute de classement). La récupération après une action manuelle prend plusieurs mois, si elle aboutit.

Précision importante : réutiliser légitimement un domaine expiré pour un nouveau projet original n'est pas sanctionné. Google cible spécifiquement les cas où l'historique du domaine est exploité pour donner une visibilité artificielle à du contenu sans valeur.

Protéger son référencement

Pour éviter la perte SEO liée à une expiration accidentelle :

- Activez le renouvellement automatique sur tous les domaines indexés par Google

- Surveillez vos dates d'expiration indépendamment du registrar

- En cas d'expiration accidentelle, renouvelez dans les 5 premiers jours : la plupart des registrars n'ont pas encore suspendu le DNS, et Google n'a pas encore commencé la déindexation

Protéger son domaine contre le vol (domain hijacking)

Le domain hijacking consiste à prendre le contrôle d'un nom de domaine sans l'autorisation de son titulaire légitime. Les conséquences vont de la simple interruption de service au vol de trafic, au phishing ciblé et à la perte définitive du domaine.

Les 5 vecteurs d'attaque

1. Ingénierie sociale

L'attaquant contacte le registrar en se faisant passer pour le titulaire. Il utilise des informations publiques (anciennes données WHOIS, réseaux sociaux, organigrammes d'entreprise) pour convaincre le support technique de modifier les paramètres du domaine ou de fournir le code d'autorisation de transfert.

2. Email compromis

L'adresse email associée au domaine chez le registrar est le point de contrôle critique. Si un attaquant accède à cette boîte email (phishing, credential stuffing, fuite de données), il peut initier un transfert, valider les confirmations et prendre le contrôle du domaine. La plupart des registrars envoient les codes de transfert et les confirmations de modification par email.

3. Faille ou compromission du registrar

Le registrar lui-même peut être compromis. Vulnérabilité dans l'interface de gestion, API mal sécurisée, accès administrateur compromis. En juillet 2024, la migration Google Domains vers Squarespace a illustré ce risque : l'absence de vérification email lors de la création de compte a permis à des attaquants de s'emparer de domaines de plateformes crypto comme Compound Finance, Celer Network et Pendle Finance.

4. Détournement DNS (DNS hijacking)

Sans prendre le contrôle du domaine lui-même, l'attaquant modifie les enregistrements DNS pour rediriger le trafic. Cela peut se faire via une compromission du compte registrar, du fournisseur DNS, ou par une attaque sur le protocole DNS lui-même (empoisonnement de cache, attaque BGP sur les serveurs de noms).

5. Reprise de domaine expiré (expired domain takeover)

L'attaquant surveille les domaines proches de l'expiration et les enregistre dès leur libération. Si le domaine avait du trafic, des emails actifs ou des backlinks, l'attaquant en hérite. Ce vecteur est particulièrement insidieux pour les sous-domaines oubliés pointant vers des services tiers décommissionnés (dangling DNS).

Les 3 niveaux de protection

Niveau 1 : Registrar lock (transfer lock)

Le verrouillage de base, activable en un clic dans l'interface de votre registrar. Il ajoute le statut EPP clientTransferProhibited au domaine : aucun transfert ne peut être initié sans désactiver manuellement le lock au préalable.

Coût : gratuit chez la quasi-totalité des registrars. Activation recommandée sur tous vos domaines sans exception.

Niveau 2 : Full lock (registrar)

En plus du transfer lock, le full lock ajoute les statuts clientDeleteProhibited (empêche la suppression) et clientUpdateProhibited (empêche la modification des serveurs de noms et des contacts). Le domaine est gelé : aucune modification possible sans désactiver les locks manuellement.

Coût : généralement gratuit, mais rarement activé par défaut. Vérifiez dans votre interface registrar.

Niveau 3 : Registry lock

Le verrouillage le plus robuste. Le registre (Verisign, AFNIC, etc.) ajoute les statuts serverTransferProhibited, serverDeleteProhibited et serverUpdateProhibited. Toute modification nécessite une procédure manuelle avec vérification d'identité auprès du registre, souvent par téléphone ou courrier.

Coût : 50 à 300 EUR/an selon le TLD et le registrar. Réservé aux domaines critiques : marques, sites e-commerce, infrastructure DNS.

Un registry lock aurait empêché les compromissions lors de l'incident Squarespace/Google Domains de 2024 : même avec un accès au compte registrar, les attaquants n'auraient pas pu modifier les DNS sans passer par la procédure manuelle du registre.

Cas réel n°1 : la migration Squarespace/Google Domains (juillet 2024)

En juin 2023, Squarespace a racheté l'activité Google Domains, incluant environ 10 millions de noms de domaine. La migration technique s'est étalée sur plusieurs mois en 2024.

Entre le 9 et le 12 juillet 2024, des attaquants ont exploité une faille critique dans le processus de migration. L'analyse menée par les chercheurs de MetaMask et Paradigm a révélé le mécanisme : Squarespace avait prévu que les utilisateurs migrés se connecteraient via OAuth (bouton "Continue with Google"). Mais la plateforme permettait aussi la création de comptes par email, sans vérification. Les attaquants ont créé des comptes en utilisant les adresses email associées aux domaines migrés, avant que les titulaires légitimes ne le fassent. Avec cet accès, ils ont modifié les enregistrements DNS pour rediriger le trafic vers des sites de phishing hébergeant des wallet drainers.

Parmi les victimes : Compound Finance, Celer Network, Pendle Finance et Unstoppable Domains, toutes des plateformes crypto dont les utilisateurs manipulent des actifs numériques. L'authentification multi-facteur n'était pas activée par défaut sur les comptes migrés, et la plateforme n'envoyait aucune notification email pour les modifications de DNS.

Squarespace a déployé un correctif le 12 juillet en supprimant la possibilité de créer un compte uniquement par email.

Leçons à retenir :

- Un changement de registrar (volontaire ou subi) est un moment de vulnérabilité maximale

- Les protections EPP (

clientUpdateProhibited) auraient bloqué la modification des DNS - L'authentification multi-facteur doit être activée immédiatement après toute migration

- Les domaines critiques nécessitent un registry lock, indépendant de la sécurité du compte registrar

Cas réel n°2 : l'attaque "Sitting Ducks" (2024, 70 000 domaines détournés)

En novembre 2024, les chercheurs d'Infoblox ont révélé l'une des plus grandes campagnes de domain hijacking jamais documentées. Baptisée "Sitting Ducks", cette attaque a permis le détournement d'environ 70 000 domaines légitimes appartenant à des marques connues, des associations, des administrations et des entreprises de divers secteurs.

Le mécanisme exploité est la délégation DNS "lame" : un domaine pointe vers des serveurs de noms autoritaires que son propriétaire ne contrôle pas ou plus. Les attaquants identifient ces configurations bancales et prennent le contrôle des serveurs de noms cibles. Ils peuvent alors répondre à toutes les requêtes DNS pour le domaine et rediriger le trafic comme ils le souhaitent.

Sur une période de trois mois, les chercheurs ont identifié près de 800 000 domaines vulnérables à cette attaque, dont environ 9 % ont été effectivement compromis. Les domaines détournés servaient de support à des campagnes de phishing (fausses pages DHL), des fraudes à l'investissement diffusées via Facebook Ads, et des infrastructures de commande pour des malwares. Les acteurs malveillants, dont plusieurs groupes liés à des organisations russes, effectuaient une rotation des domaines compromis toutes les 30 à 60 jours pour éviter la détection.

Leçons à retenir :

- La configuration DNS doit être auditée régulièrement : vérifiez que vos serveurs de noms sont bien sous votre contrôle

- Les délégations "lame" (pointant vers des serveurs que vous ne gérez plus) sont exploitables par des tiers

- DNSSEC aurait rendu l'attaque beaucoup plus difficile en empêchant la falsification des réponses DNS

Checklist de sécurité domaine

Vérifiez ces points pour chacun de vos domaines :

- Transfer lock actif (

clientTransferProhibitedvisible dans RDAP) - Delete lock actif (

clientDeleteProhibited) - Update lock actif (

clientUpdateProhibited) - Authentification multi-facteur activée sur le compte registrar

- Adresse email de contact valide et sécurisée (MFA activé sur la boîte email)

- Renouvellement automatique activé avec moyen de paiement valide

- Contacts administratif et technique à jour

- DNSSEC activé et chaîne de confiance vérifiée

- Registry lock activé (pour les domaines critiques)

- Serveurs de noms bien sous votre contrôle (pas de délégation lame)

Utilisez un outil RDAP pour vérifier en quelques secondes les statuts EPP et les dates d'expiration de chaque domaine.

Bonnes pratiques de gestion de domaine

Renouvellement automatique : pour et contre

Avantages :

- Élimine le risque d'oubli de renouvellement

- Pas de période d'interruption de service

- Le domaine reste protégé sans intervention manuelle

Inconvénients :

- Nécessite un moyen de paiement toujours valide (carte expirée = renouvellement échoué)

- Peut renouveler des domaines que vous souhaitiez abandonner

- Certains registrars facturent le renouvellement au tarif standard sans rappel préalable

Recommandation : activez le renouvellement automatique sur tous les domaines actifs. Effectuez une revue annuelle pour identifier les domaines à ne pas renouveler et désactivez l'auto-renew uniquement sur ceux-là, quelques semaines avant l'expiration.

Contacts à jour : pourquoi c'est critique

L'adresse email de contact chez le registrar est le point névralgique de la sécurité de votre domaine :

- C'est l'adresse qui reçoit les notifications d'expiration

- C'est l'adresse qui reçoit les codes de transfert et les demandes de confirmation

- C'est l'adresse utilisée pour la procédure de réinitialisation de mot de passe du compte registrar

- C'est l'adresse que l'ICANN utilise pour la vérification annuelle WDRP (WHOIS Data Reminder Policy)

Si cette adresse est obsolète (ancien employé, domaine email lui-même expiré, boîte pleine), vous perdez la capacité de contrôler votre domaine. Utilisez une adresse email sur un domaine différent de celui que vous gérez, idéalement une adresse de groupe accessible à plusieurs personnes de confiance.

Monitoring d'expiration

Ne comptez pas uniquement sur les notifications du registrar. Mettez en place un suivi indépendant :

- Requêtes RDAP périodiques : interrogez vos domaines critiques pour vérifier les dates d'expiration et les statuts EPP. Le champ

eventDatede l'événementexpirationdans la réponse RDAP donne la date exacte. - Calendrier dédié : ajoutez des rappels à 90, 60 et 30 jours avant l'expiration de chaque domaine critique.

- Inventaire centralisé : maintenez un tableur ou un outil de gestion listant tous vos domaines, leurs registrars, dates d'expiration et niveaux de protection.

Stratégie multi-registrar

Pour les entreprises gérant un portefeuille de domaines important, répartir les domaines entre plusieurs registrars limite le risque de point de défaillance unique. Si un registrar est compromis (comme lors de l'incident Squarespace), seule une partie du portefeuille est exposée.

En pratique :

- Regroupez les domaines critiques (production, marques) chez un registrar premium avec registry lock

- Placez les domaines secondaires (projets, landing pages) chez un registrar fiable et économique

- Conservez un registrar de secours pour pouvoir migrer rapidement en cas de problème

Documentation interne et budget prévisionnel

Maintenez un registre de domaines documenté et partagé avec les personnes habilitées :

| Information | Détail |

|---|---|

| Nom de domaine | captaindns.com |

| Registrar | Nom du registrar |

| Date d'expiration | 2027-01-15 |

| Auto-renew | Oui |

| Locks actifs | Transfer, Delete, Update |

| Registry lock | Non |

| Contact responsable | contact@captaindns.com |

| Criticité | Haute |

| Coût annuel | 12 EUR |

Ce registre permet d'anticiper le budget annuel de renouvellement. Pour un portefeuille de 20 domaines, le coût peut varier de 200 EUR (TLDs standards) à plus de 5 000 EUR (TLDs premium avec registry lock). Intégrez ces coûts dans le budget infrastructure pour éviter les oublis de paiement.

DNSSEC : la protection DNS complète

DNSSEC (DNS Security Extensions) signe cryptographiquement vos enregistrements DNS. Sans DNSSEC, un attaquant peut falsifier les réponses DNS (empoisonnement de cache) pour rediriger le trafic vers un serveur qu'il contrôle, sans toucher au domaine ni au registrar.

DNSSEC ne protège pas contre le domain hijacking au niveau du registrar, mais il protège l'intégrité des réponses DNS entre les serveurs de noms et les résolveurs. C'est une couche complémentaire aux verrouillages EPP. L'attaque Sitting Ducks de 2024 aurait été considérablement plus difficile à réaliser si les domaines ciblés avaient activé DNSSEC.

Vérifiez l'état DNSSEC de vos domaines avec le vérificateur DNSSEC. Si la chaîne de confiance est absente ou cassée, activez DNSSEC auprès de votre fournisseur DNS et publiez les enregistrements DS auprès de votre registrar.

Plan d'action recommandé

Cinq étapes pour sécuriser vos domaines, par ordre de priorité :

1. Auditer tous vos domaines

Listez l'ensemble de vos domaines (production, staging, anciens projets, marques déposées). Pour chacun, vérifiez via RDAP : date d'expiration, statuts EPP actifs, registrar, serveurs de noms. Identifiez les domaines sans protection (statut ok seul) et ceux dont l'expiration approche. Vérifiez aussi que les serveurs de noms délégués sont bien sous votre contrôle pour éliminer les risques de type Sitting Ducks.

2. Activer le renouvellement automatique et les transfer locks

Sur chaque domaine actif : activez le renouvellement automatique, vérifiez que le moyen de paiement est valide, activez clientTransferProhibited au minimum. Pour les domaines critiques, ajoutez clientDeleteProhibited et clientUpdateProhibited.

3. Configurer des alertes d'expiration

Mettez en place un calendrier de rappels indépendant du registrar. Ajoutez des alertes à 90, 60 et 30 jours avant l'expiration. Vérifiez trimestriellement que les contacts email sont à jour et que les boîtes sont actives.

4. Activer DNSSEC

Activez DNSSEC sur tous les domaines où votre fournisseur DNS le supporte. Publiez les enregistrements DS auprès du registrar. Vérifiez la chaîne de confiance avec un outil de validation DNSSEC. Surveillez les alertes de signature expirée.

5. Documenter et budgéter

Créez un inventaire incluant : nom de domaine, registrar, date d'expiration, niveaux de lock actifs, contact responsable, criticité (haute/moyenne/basse), coût annuel. Partagez ce document avec les personnes habilitées. Intégrez les coûts de renouvellement dans le budget infrastructure annuel. Révisez-le au minimum une fois par an.

FAQ

Combien de temps ai-je pour récupérer un domaine expiré ?

Après l'expiration, vous disposez généralement de 30 à 45 jours de grace period pour renouveler au tarif normal, puis de 30 jours de redemption period pour restaurer le domaine moyennant des frais de 80 à 200 EUR. Au total, environ 60 à 75 jours avant la suppression définitive. Les durées exactes varient selon le registrar et le TLD. Cloudflare offre la grace period la plus longue (40 jours), tandis que GoDaddy limite à 18 jours avant d'appliquer des restrictions.

Combien coûte la restauration d'un domaine expiré ?

Les frais de restauration (redemption) varient de 70 à 200 EUR selon le registrar et le TLD. Pour un .com : environ 100 USD chez GoDaddy (80 USD de restore + renouvellement), 90 à 100 USD chez Cloudflare (coût registre sans marge), 110 à 180 USD chez Namecheap, et 80 à 140 EUR chez OVHcloud. Ces frais sont imposés par le registre (Verisign facture environ 80 USD par restore pour les .com) et ne sont pas négociables. La restauration nécessite aussi le paiement du renouvellement d'au moins un an.

Que signifie le statut EPP redemptionPeriod ?

Le statut redemptionPeriod indique que le domaine a été supprimé par le registrar et se trouve dans la phase de récupération au niveau du registre. Seul le titulaire original peut le restaurer pendant cette période de 30 jours, moyennant des frais de restauration. Le domaine ne résout plus et aucun service ne fonctionne.

Mon domaine a expiré, mes emails sont-ils perdus ?

Les emails envoyés pendant la période d'expiration sont rejetés par les serveurs expéditeurs (erreur "host not found" sur les enregistrements MX). Ces emails ne sont pas stockés quelque part en attente : après plusieurs tentatives (généralement 24 à 72 heures), l'expéditeur reçoit un bounce définitif. Si vous renouvelez le domaine rapidement pendant la grace period, les nouveaux emails fonctionneront à nouveau, mais ceux envoyés pendant la panne sont irrémédiablement perdus.

Le transfer lock empêche-t-il toutes les attaques sur mon domaine ?

Non. Le transfer lock (clientTransferProhibited) empêche uniquement le transfert non autorisé vers un autre registrar. Il ne protège pas contre la modification des enregistrements DNS, la suppression du domaine ou les attaques sur le protocole DNS. Pour une protection complète, combinez transfer lock, delete lock, update lock et DNSSEC. Pour les domaines critiques, ajoutez un registry lock.

Quelle est la différence entre registrar lock et registry lock ?

Le registrar lock est posé par votre revendeur (registrar) et modifiable via votre interface de gestion. Il ajoute les statuts client*Prohibited. Le registry lock est posé par le registre (Verisign, AFNIC) et nécessite une procédure manuelle avec vérification d'identité pour toute modification. Le registry lock est payant (50 à 300 EUR/an) mais offre une protection indépendante de la sécurité de votre compte registrar.

Peut-on récupérer un domaine en pendingDelete ?

Non. Le statut pendingDelete signifie que le domaine sera supprimé dans les 5 jours suivants. Aucune action de récupération n'est possible, ni par le titulaire, ni par le registrar, ni par le registre. La seule option est d'attendre la libération du domaine et de tenter de le ré-enregistrer, en concurrence avec les services de domain drop catching. Pour un domaine convoité, les chances de récupération sont faibles sans passer par un service de backorder (coût : environ 59 USD et plus).

Peut-on récupérer un domaine après sa libération (post pending delete) ?

Techniquement oui, mais en pratique c'est très difficile pour les domaines de valeur. Après la suppression, le domaine redevient disponible à l'enregistrement. Si vous êtes le premier à soumettre la requête d'enregistrement, vous pouvez le récupérer au tarif standard. Mais les domaines avec du trafic, des backlinks ou un historique sont ciblés par des services de drop catching qui utilisent des robots automatisés pour les capturer en quelques millisecondes. Pour maximiser vos chances, placez des backorders chez plusieurs services spécialisés (DropCatch, SnapNames) avant la libération.

Comment vérifier les statuts EPP et la date d'expiration de mon domaine ?

Utilisez un outil RDAP pour interroger votre domaine. La réponse JSON inclut les statuts EPP dans le champ status et la date d'expiration dans les événements (events avec eventAction: expiration). Vous pouvez utiliser le RDAP Lookup de CaptainDNS pour obtenir ces informations en quelques secondes.

Le renouvellement automatique est-il suffisant pour protéger mon domaine ?

Le renouvellement automatique protège contre l'expiration accidentelle, mais pas contre les autres risques : carte de paiement expirée, compte registrar compromis, domain hijacking. Combinez le renouvellement automatique avec des alertes d'expiration indépendantes, des verrouillages EPP et une surveillance régulière de vos statuts RDAP.

Glossaire

- Grace period (Auto-Renew Grace Period) : période suivant l'expiration d'un domaine pendant laquelle le titulaire peut renouveler au tarif normal. Durée : 0 à 45 jours selon le registrar et le TLD, conformément à la politique ICANN.

- Redemption period : période de 30 jours après la suppression d'un domaine par le registrar, pendant laquelle seul le titulaire original peut le restaurer moyennant des frais de restauration élevés (80 à 200 EUR).

- Pending delete : période de 5 jours précédant la suppression définitive d'un domaine. Aucune récupération possible.

- Domain hijacking : prise de contrôle non autorisée d'un nom de domaine, par compromission du compte registrar, ingénierie sociale, ou exploitation d'une faille technique.

- Transfer lock : verrouillage empêchant le transfert d'un domaine vers un autre registrar. Correspond au statut EPP

clientTransferProhibited. - Registry lock : verrouillage appliqué au niveau du registre, nécessitant une procédure manuelle pour toute modification. Statuts

server*Prohibited. - EPP (Extensible Provisioning Protocol) : protocole standardisé (RFC 5730) utilisé entre registrars et registres pour gérer les opérations sur les domaines.

- ERRP (Expired Registration Recovery Policy) : politique ICANN qui encadre le processus de récupération des domaines expirés pour les gTLDs. Mise à jour en février 2024.

- Drop catching : technique consistant à enregistrer automatiquement un domaine dans les secondes suivant sa libération, en utilisant des systèmes automatisés qui interrogent le registre en continu.

- Backordering : réservation anticipée d'un domaine en cours d'expiration auprès d'un service spécialisé, qui tentera l'enregistrement automatique à la libération.

- Dangling DNS : enregistrement DNS pointant vers une ressource qui n'existe plus (serveur décommissionné, service tiers résilié), exploitable par un attaquant qui prend le contrôle de la ressource cible.

- Lame delegation : délégation DNS où le serveur de noms autoritaire désigné ne répond pas ou n'est pas configuré pour le domaine, créant une vulnérabilité exploitable (cf. attaque Sitting Ducks).

Guides RDAP et gestion de domaine connexes

- RDAP vs WHOIS : le guide complet de la transition : comprendre le protocole RDAP, les codes EPP en détail, le RGPD et la migration depuis WHOIS.

- Cycle de vie d'un nom de domaine : expiration, protection et bonnes pratiques (cet article) : les 7 étapes du cycle de vie, les risques à chaque phase et les protections concrètes.

Sources

- ICANN - Expired Registration Recovery Policy (ERRP), mise à jour février 2024

- ICANN - EPP Status Codes: What Do They Mean?

- Krebs on Security - Weak Security Defaults Enabled Squarespace Domains Hijacks (2024)

- Infoblox / DomainSure - Sitting Ducks Attack: 70,000 Domains Compromised (2024)

- Google Search Central - March 2024 Core Update and New Spam Policies