NIST SP 800-81r3: Was der neue DNS-Sicherheitsleitfaden verändert

Von CaptainDNS

Veröffentlicht am 21. März 2026

- Das NIST hat am 19. März 2026 den SP 800-81r3 veröffentlicht, das erste Update des DNS-Sicherheitsleitfadens seit 13 Jahren

- Fünf wesentliche Neuerungen: Protective DNS, verschlüsseltes DNS (DoT/DoH/DoQ), Zero Trust, OT/IoT und forensisches Logging

- Verbindlich für US-Bundesbehörden (Executive Order Biden), Referenzdokument für die NIS2-Konformität in Europa

- Verstärktes DNSSEC mit QNAME Minimization, Compact Denial-of-Existence und Migration zu ECDSA

- Direkte Auswirkung auf E-Mail-Sicherheit: SPF, DKIM und DMARC basieren auf der Integrität des DNS

- 6-Schritte-Aktionsplan zur Erreichung der Konformität

Am 19. März 2026 hat das National Institute of Standards and Technology Revision 3 der Special Publication 800-81 veröffentlicht, den föderalen Referenzleitfaden zur Absicherung des DNS. Das letzte Update stammte aus dem Jahr 2013: Dreizehn Jahre, in denen sich die DNS-Landschaft grundlegend gewandelt hat. Cloud-Explosion, Zero-Trust-Architekturen, industrialisierte Ransomware, verschlüsseltes DNS (DoT, DoH, DoQ), massiver IoT-Ausbau. Das Dokument von 2013 behandelte keines dieser Themen.

Die Dringlichkeit dieser Überarbeitung zeigt sich in den Zahlen. Laut IDC- und Infoblox-Berichten nutzen 92 % aller Malware-Varianten das DNS als Kommunikationskanal zu ihren Command-and-Control-Servern (C2). Zwischen 88 und 90 % der Organisationen waren mindestens einem Angriff auf ihre DNS-Infrastruktur ausgesetzt. Die durchschnittlichen Kosten pro Vorfall übersteigen 1,1 Millionen Dollar. 2024 deckte die Infoblox-Studie "Sitting Ducks" über 800.000 für Übernahmen anfällige Domains auf, von denen 70.000 bereits kompromittiert waren. Im selben Jahr zeigte die KeyTrap-Schwachstelle (CVE-2023-50387), eine 24 Jahre lang unentdeckte DNSSEC-Lücke, dass selbst die Grundlagen einer Verstärkung bedürfen.

Der SP 800-81r3 umfasst 52 Seiten und strukturiert die Doktrin vollständig um operationelle DNS-Rollen (Resolver, autoritativer Server, Zonenadministrator) statt um SP-800-53-Kontrollfamilien. Die Autoren: Scott Rose (NIST), Cricket Liu und Ross Gibson (Infoblox). Über den US-föderalen Geltungsbereich hinaus wird dieser Leitfaden zur internationalen Referenz. Die ENISA zitiert ihn bereits als Implementierungsdokument für die europäische NIS2-Richtlinie.

Erfüllt deine Domain die NIST-Empfehlungen?

13 Jahre Rückstand: Warum diese Überarbeitung dringend war

Der SP 800-81-2, veröffentlicht im September 2013, spiegelte ein DNS wider, das noch weitgehend unverschlüsselt war. DNSSEC existierte, steckte aber noch in den Kinderschuhen. Verschlüsseltes DNS hatte noch keinen RFC. Zero Trust war lediglich ein akademisches Konzept. Das industrielle IoT existierte nicht in der heutigen Dimension.

Seit 2013 hat sich die Landschaft grundlegend verändert. 2016 normalisierte RFC 7858 DNS over TLS (DoT). 2018 führte RFC 8484 DNS over HTTPS (DoH) ein. 2022 kam mit RFC 9250 DNS over QUIC (DoQ) hinzu. 2020 veröffentlichte das NIST selbst den SP 800-207, die Zero-Trust-Referenzarchitektur, ohne jemals den DNS-Leitfaden zu aktualisieren, um diese Doktrin einzubeziehen.

Die Entwicklung der Angriffe machte die Veralterung unhaltbar. Der "Sitting Ducks"-Angriff, 2024 von Infoblox dokumentiert, nutzt verwaiste DNS-Delegierungen, um Domains zu übernehmen, ohne den Registrar zu kompromittieren. Von den 800.000 als verwundbar identifizierten Domains waren 70.000 bereits von Cyberkriminellen-Gruppen (Vacant Viper, Horrid Hawk, Vextrio) übernommen worden. Im selben Jahr zeigte die KeyTrap-Schwachstelle (CVE-2023-50387), dass ein einziges speziell gestaltetes DNS-Paket einen DNSSEC-Resolver für mehrere Stunden lahmlegen konnte, eine seit 1999 im Protokoll vorhandene Lücke.

Bei der DNSSEC-Adoption stagnieren die Zahlen. Rund 35 % der weltweiten Domains sind signiert. In den USA verfügen nur 37 % der .gov-Domains über eine vollständige DNSSEC-Validierung. Der SP 800-81-2 empfahl bereits DNSSEC, lieferte jedoch keine ausreichende operative Anleitung für eine flächendeckende Einführung.

Eine weitere strukturelle Änderung: Revision 3 gibt die Ausrichtung an den SP-800-53-Kontrollfamilien (AC, SC, AU) auf und organisiert das Dokument stattdessen nach operationellen DNS-Rollen. Diese Entscheidung spiegelt die Erfahrungen der Infrastrukturteams wider: Ein Zonenadministrator denkt nicht in NIST-Kontrollen, sondern in täglichen Aufgaben (Zonensignierung, Schlüsselrotation, Resolver-Konfiguration).

Die 5 Säulen des NIST SP 800-81r3

Protective DNS: das DNS als Verteidigungswaffe

Protective DNS (PDNS) ist die bedeutendste Neuerung des SP 800-81r3. Das Konzept: den DNS-Resolver in einen aktiven Filterpunkt verwandeln, der durch Threat-Intelligence-Feeds gespeist wird und Auflösungen zu bösartigen Domains in Echtzeit blockiert.

Die Funktionsweise basiert auf der Integration von Response Policy Zones (RPZ), von Sicherheitsteams gepflegten Sperrlisten und Threat-Intelligence-Datenbanken. Wenn ein Arbeitsplatzrechner oder Server versucht, eine als bösartig identifizierte Domain aufzulösen (Phishing, C2, Datenexfiltration), fängt der PDNS-Resolver die Anfrage ab und liefert eine Blockierungsantwort oder leitet auf eine Warnseite um.

Der SP 800-81r3 macht Protective DNS zu einer formellen Empfehlung und nicht mehr nur zu einer bewährten Praxis. Diese Statusänderung hat direkte Konsequenzen für Bundesbehörden, die jede DNS-Infrastruktur ohne PDNS-Fähigkeiten rechtfertigen müssen.

Die Tragweite ist erheblich: Wenn 92 % der Malware über DNS mit ihrer Kommandoinfrastruktur kommuniziert, unterbricht PDNS diesen Kanal, noch bevor die Malware agieren kann. Das CISA-Protective-DNS-Programm ist bereits in mehreren Behörden im Einsatz. Öffentliche Resolver wie Quad9 (9.9.9.9) integrieren nativ PDNS-Fähigkeiten. Kommerzielle Lösungen (Infoblox BloxOne Threat Defense, Cisco Umbrella, Akamai Enterprise Threat Protector) ergänzen Verhaltensanalyse und Machine Learning.

Der SP 800-81r3 schreibt keine bestimmte Implementierung vor. Er verlangt, dass die DNS-Resolver einer Organisation über eine reputationsbasierte Filterfähigkeit verfügen, mit regelmäßigen Aktualisierungen der Threat-Intelligence-Quellen.

Verschlüsselte DNS-Abfragen werden zum Standard

Der SP 800-81r3 formalisiert die Empfehlung, verschlüsselte DNS-Protokolle für den Datenverkehr zwischen Stub Resolver (Client) und rekursivem Resolver einzusetzen. Das ist eine Kehrtwende gegenüber Revision 2, die das Thema überhaupt nicht behandelte.

Die Executive Order vom Januar 2025 zur Stärkung der Cybersicherheit hat die Formalisierung beschleunigt. Sie verpflichtet Bundesbehörden, verschlüsseltes DNS innerhalb von 180 Tagen einzuführen. Der SP 800-81r3 liefert den technischen Rahmen für diese Pflicht.

Drei Protokolle werden behandelt. DNS over TLS (DoT), definiert in RFC 7858, nutzt den dedizierten Port 853 und einen TCP/TLS-Kanal. Es ist das ausgereifteste Protokoll auf Infrastrukturseite. DNS over HTTPS (DoH), definiert in RFC 8484, läuft über Port 443, vermischt mit regulärem HTTPS-Verkehr. Es ist weit verbreitet in Browsern (Firefox, Chrome, Edge). DNS over QUIC (DoQ), definiert in RFC 9250, kombiniert die Vorteile von TLS mit dem QUIC-Transport: kein Head-of-Line-Blocking, 0-RTT-Wiederaufnahme, bessere Mobilitätsunterstützung.

Der SP 800-81r3 thematisiert auch die Spannung zwischen Verschlüsselung und Netzwerktransparenz. Verschlüsseltes DNS verhindert die Inspektion des DNS-Verkehrs durch herkömmliche Netzwerkgeräte (Firewall, IDS/IPS). Das Dokument empfiehlt die Kombination von verschlüsseltem DNS und Protective DNS: Die Verschlüsselung schützt die Vertraulichkeit der Abfragen im Netzwerk, während der PDNS-Resolver die für die Filterung notwendige Sichtbarkeit behält.

DNSSEC verstärkt, nicht ersetzt

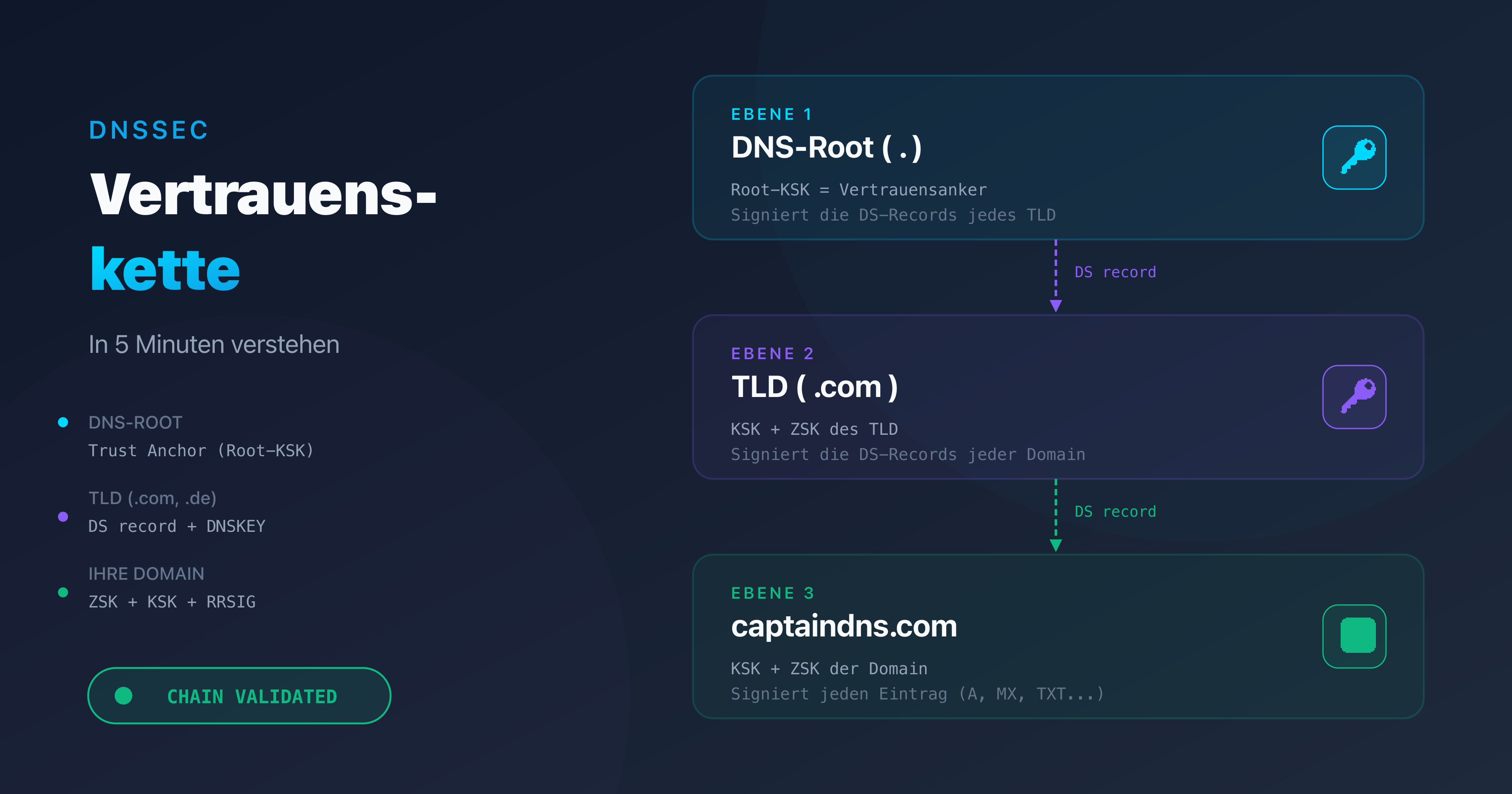

Der SP 800-81r3 bekräftigt, dass DNSSEC das Fundament der DNS-Integrität bleibt. Verschlüsseltes DNS schützt die Vertraulichkeit des Transports, aber nur DNSSEC garantiert die Authentizität und Integrität der Antworten. Beide Technologien ergänzen sich, sind aber nicht austauschbar. Eine Lüge zu verschlüsseln macht sie nicht wahr: Ohne DNSSEC kann ein Resolver eine authentische Antwort nicht von einer gefälschten unterscheiden, selbst über einen verschlüsselten Kanal.

Revision 3 führt drei Verbesserungen für DNSSEC ein. Die erste ist QNAME Minimization (RFC 9156): Statt den vollständigen Domainnamen an jeden autoritativen Server in der Auflösungskette zu senden, übermittelt der Resolver nur den zur Weiterleitung notwendigen Teil. Das reduziert Informationsabflüsse an Zwischenserver.

Die zweite ist Compact Denial-of-Existence, eine Alternative zu NSEC3 zum Nachweis der Nichtexistenz einer Domain. NSEC3 verwendet Hashes, um die Aufzählung von Zonen zu verhindern, bleibt aber rechen- und bandbreitenintensiv. Compact Denial-of-Existence vereinfacht den Mechanismus und behält den Schutz gegen Aufzählung bei.

Die dritte ist die algorithmische Migration. Der SP 800-81r3 empfiehlt den Übergang zu ECDSA P-256 (Algorithmus 13) für neue Zonen und fördert die schrittweise Ablösung von RSA. ECDSA-Signaturen sind kürzer (64 Byte gegenüber 256 bei RSA-2048), was die Größe der DNS-Antworten reduziert und Amplifikationsrisiken mindert.

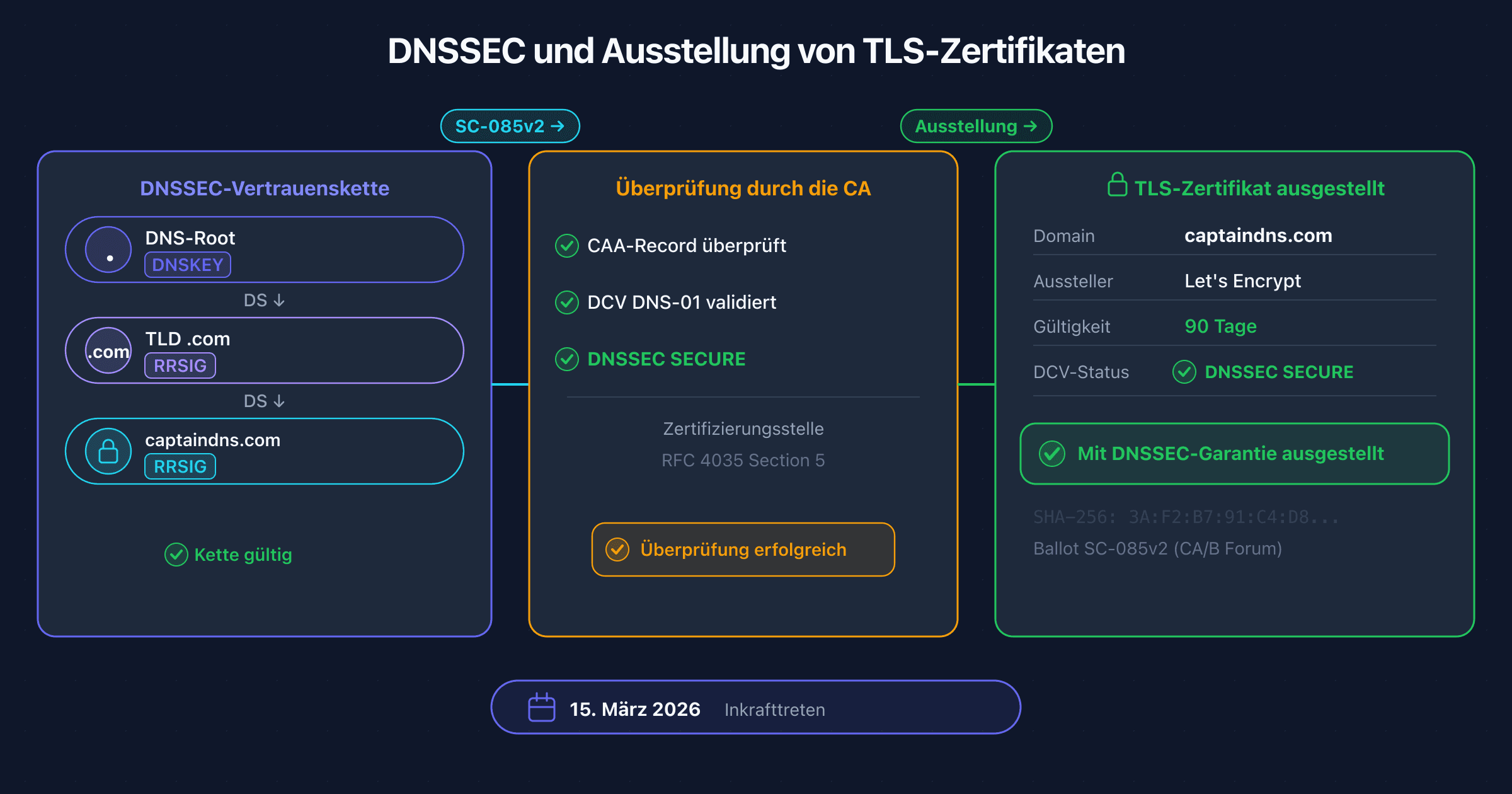

Die Lehren aus KeyTrap sind integriert. Das Dokument betont die Bedeutung regelmäßiger Resolver-Updates und der Überwachung von DNSSEC-bezogenen Sicherheitshinweisen. Für ein detailliertes Verständnis der DNSSEC-Validierung lies unseren Leitfaden zur DNSSEC-Vertrauenskette.

Zero Trust: das DNS als Kontrollpunkt

Der SP 800-207 (Zero Trust Architecture), veröffentlicht 2020, definiert die Prinzipien des "Niemals vertrauen, immer verifizieren". Der SP 800-81r3 integriert das DNS in diese Architektur und positioniert den Resolver als Policy Enforcement Point (PEP).

In einer Zero-Trust-Architektur wird jede Zugriffsanfrage kontextbezogen bewertet: Benutzeridentität, Gerätezustand, Netzwerkstandort, Uhrzeit. Das DNS greift im allerersten Stadium der Netzwerkkommunikation ein. Bevor ein Gerät eine TCP- oder TLS-Verbindung aufbaut, löst es einen Domainnamen auf. Der Resolver wird damit zum ersten Punkt, an dem eine Zugriffsrichtlinie durchgesetzt werden kann.

Der SP 800-81r3 beschreibt detailliert, wie DNS-Resolver nach Vertrauenszonen segmentiert werden. Interne Geräte nutzen einen PDNS-Resolver mit strengen Richtlinien. Gast- oder BYOD-Geräte laufen über einen separaten Resolver mit zusätzlichen Einschränkungen. Kritische Systeme (OT, SCADA) verfügen über dedizierte Resolver, isoliert vom Büronetzwerk.

DNS-Signale werden zudem zur Speisung von SIEM- und SOAR-Systemen genutzt. Ein Anstieg von Auflösungen zu neu registrierten Domains (NRD), ungewöhnliche DNS-Abfragen (Tunneling, Exfiltration über TXT-Records) oder plötzliche Änderungen im Auflösungsmuster können automatisierte Alarme auslösen.

OT/IoT: DNS-Sicherheit an den Netzwerkgrenzen

Zum ersten Mal widmet ein SP-800-81-Dokument einen eigenen Abschnitt den Betriebstechnik-Umgebungen (OT) und dem Internet der Dinge. Der SP 800-81r3 ist unmissverständlich: Industrieanlagen und vernetzte Geräte stellen in den meisten Organisationen blinde Flecken in der DNS-Sicherheit dar.

Die Einschränkungen sind real. Viele IoT-Geräte verwenden minimale Stub Resolver, die weder DNSSEC validieren noch eine TLS-Verbindung aushandeln können. Industriesteuerungen (SCADA, SPS) arbeiten in segmentierten Netzen mit begrenzter Bandbreite und seltenen Software-Updates. Manche Geräte unterstützen ausschließlich unverschlüsseltes DNS über UDP-Port 53.

Der SP 800-81r3 empfiehlt einen mehrschichtigen Ansatz. Da die Geräte selbst weder verschlüsseln noch validieren können, verlagert sich die Sicherheit auf die Infrastruktur: dedizierte PDNS-Resolver für OT/IoT-Segmente, DNS-Gateways, die stellvertretend die DNSSEC-Validierung übernehmen, zentralisierte Protokollierung des DNS-Verkehrs aus diesen Segmenten zur Erkennung anomalen Verhaltens. Das Dokument betont die Isolation: Ein OT-Resolver darf niemals mit dem Unternehmensnetzwerk geteilt werden.

Diese Säule erkennt eine Realität an, die frühere Leitfäden ignorierten: In einer Welt, in der ein kompromittierter Temperatursensor zum Einfallstor für industrielle Ransomware werden kann, ist das DNS oft das einzige beobachtbare Signal.

DNS-Logging und Forensik

Zum ersten Mal beschreibt ein NIST-Dokument der SP-800-81-Reihe detaillierte Anforderungen an die DNS-Protokollierung. Revision 2 erwähnte das Thema nur kurz. Revision 3 macht es zu einer eigenständigen Säule.

Der SP 800-81r3 spezifiziert, was auf Resolver-Ebene protokolliert werden muss: jede Abfrage und jede Antwort mit den zugehörigen Metadaten. Mindestens: Zeitstempel, Quell-IP-Adresse, QNAME (abgefragter Domainname), QTYPE (Abfragetyp: A, AAAA, MX, TXT), RCODE (Antwortcode: NOERROR, NXDOMAIN, SERVFAIL) und DNSSEC-Indikatoren (AD-Flag, Validierungsstatus).

Das Dokument empfiehlt die direkte Integration der DNS-Logs in ein SIEM. Die forensischen Anwendungsfälle sind explizit: Angriffsketten über DNS-Auflösungen nachverfolgen (Ransomware löst immer die C2-Domain auf, bevor sie ihre Payload herunterlädt), Datenexfiltration über DNS-Subdomains erkennen (DNS-Tunneling kodiert Daten in Abfragen), Staging-Domains identifizieren, die vor einem Angriff genutzt werden.

Die Aufbewahrung der Logs wird behandelt, ohne eine feste Dauer vorzuschreiben. Der SP 800-81r3 empfiehlt, die Aufbewahrung an die Richtlinien der Organisation und die geltenden regulatorischen Anforderungen anzupassen (FISMA, NIS2, PCI DSS).

Passive DNS (pDNS) wird ebenfalls abgedeckt. Dabei werden beobachtete DNS-Antworten gesammelt, um einen Auflösungsverlauf aufzubauen. Dieser Verlauf ermöglicht die Erkennung verdächtiger Änderungen (eine legitime Domain, die plötzlich auf eine IP bei einem Bulletproof-Hoster zeigt) und die Korrelation von Kompromittierungsindikatoren. Für den Aufbau einer kontinuierlichen Überwachung deiner DNS-Einträge lies unseren Leitfaden zum resilienten DNS-Monitoring.

Was sich gegenüber Revision 2 geändert hat

Die folgende Tabelle fasst die Unterschiede zwischen SP 800-81-2 (2013) und SP 800-81r3 (2026) zusammen.

| Thema | SP 800-81-2 (2013) | SP 800-81r3 (2026) |

|---|---|---|

| Verschlüsseltes DNS | Nicht behandelt | DoT, DoH, DoQ empfohlen |

| Protective DNS | Nicht behandelt | Formelle Empfehlung |

| Zero Trust | Vor dem Konzept | Integration SP 800-207 |

| DNSSEC | Grundlegende Anleitung | QNAME Min., Compact DoE, Algo-Migration |

| OT/IoT | Nicht behandelt | Eigener Abschnitt |

| Logging | Kurz erwähnt | Detaillierte Anforderungen, SIEM |

| Struktur | Ausgerichtet an SP 800-53 | Nach operationellen Rollen |

| Autoren | Nur NIST | NIST + Infoblox |

Drei Punkte verdienen besondere Beachtung. Die Co-Autorenschaft mit Infoblox ist ein Novum für einen SP 800-81: Sie zeigt den Willen des NIST, das Dokument in der operativen Realität statt in der Theorie zu verankern. Der OT/IoT-Abschnitt erkennt an, dass industrielle Umgebungen spezifische Einschränkungen haben (eingebettete Resolver, begrenzte Bandbreite, Unmöglichkeit, DNSSEC auf bestimmten Geräten einzusetzen). Die Umstrukturierung nach operationellen Rollen erleichtert Infrastrukturteams die Lektüre, da sie sich auf die für sie relevanten Abschnitte konzentrieren können.

Regulatorische Auswirkungen: Wer ist betroffen?

US-Bundesbehörden

Für Bundesbehörden ist der SP 800-81r3 im Rahmen des Federal Information Security Modernization Act (FISMA) direkt anwendbar. Jede Behörde muss ihre DNS-Sicherheitslage im nächsten Bewertungszyklus an die Empfehlungen des Dokuments anpassen.

Die Executive Order vom Januar 2025 verschärft diese Pflicht. Sie schreibt die Einführung von verschlüsseltem DNS innerhalb von 180 Tagen für alle Behörden der Exekutive vor. Der SP 800-81r3 liefert den technischen Referenzrahmen zur Erfüllung dieser Anforderung.

Die Auswirkungen erstrecken sich über FedRAMP auf Cloud-Anbieter. Jeder Cloud-Dienstleister, der eine FedRAMP-Autorisierung anstrebt, muss nachweisen, dass seine DNS-Infrastruktur den Empfehlungen des SP 800-81r3 entspricht. Das betrifft AWS GovCloud, Azure Government, Google Cloud for Government und alle SaaS-Anbieter, die Bundesdaten verarbeiten.

Die Lieferkette ist ebenfalls im Visier. Auftragnehmer und Dienstleister der Bundesbehörden müssen ihre DNS-Sicherheitslage anpassen, um ihre Regierungsaufträge zu behalten. Der SP 800-81r3 wird zu einem Bewertungskriterium in föderalen Ausschreibungen.

Auswirkungen der europäischen NIS2-Richtlinie

Die NIS2-Richtlinie, seit Oktober 2024 in Kraft, verpflichtet wesentliche und wichtige Einrichtungen zur Umsetzung verhältnismäßiger Netzwerksicherheitsmaßnahmen. DNS wird ausdrücklich vom Geltungsbereich der Richtlinie erfasst.

Die ENISA (Agentur der Europäischen Union für Cybersicherheit) zitiert den SP 800-81 in ihren technischen Leitfäden als Referenz-Implementierungsdokument. Die Veröffentlichung des SP 800-81r3 aktualisiert diese Referenz. Organisationen, die NIS2 unterliegen, können sich beim Nachweis ihrer DNS-Sicherheitslage gegenüber den nationalen Behörden auf den SP 800-81r3 stützen.

Die von NIS2 betroffenen Sektoren sind breit gefächert: Energie, Verkehr, Gesundheit, Wasser, digitale Infrastruktur, Finanzdienstleistungen, öffentliche Verwaltung, Raumfahrt, Lebensmittel, Chemie, Forschung. Jede Organisation in diesen Sektoren mit mehr als 50 Beschäftigten oder über 10 Millionen Euro Jahresumsatz fällt potenziell in den Geltungsbereich.

Die NIS2-Sanktionen sind abschreckend: bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes für wesentliche Einrichtungen, 7 Millionen Euro oder 1,4 % für wichtige Einrichtungen.

Privatwirtschaft

Unternehmen außerhalb des föderalen oder NIS2-Geltungsbereichs sind dem SP 800-81r3 nicht direkt unterworfen. Doch das Dokument setzt sich durch mehrere indirekte Mechanismen als De-facto-Standard durch.

Cyber-Versicherer berücksichtigen zunehmend die DNS-Sicherheitslage in ihren Antragsfragebögen. Eine Organisation, die keine PDNS-Fähigkeiten, keine DNSSEC-Bereitstellung oder keine DNS-Protokollierung nachweisen kann, riskiert eine Deckungsablehnung oder erhöhte Prämien.

Der Druck der Lieferkette wirkt ebenfalls. Wenn deine Kunden Bundesbehörden oder NIS2-Einrichtungen sind, werden sie von ihren Lieferanten eine am SP 800-81r3 ausgerichtete DNS-Sicherheitslage verlangen. Diese Anforderung setzt sich kaskadenartig durch die gesamte Zuliefererkette fort.

E-Mail-Sicherheit basiert auf dem DNS

SPF, DKIM und DMARC sind DNS-Einträge. Ein Resolver, der die IP-Adresse eines Absenders gegen einen SPF-Eintrag validiert, verlässt sich auf die Integrität der DNS-Antwort. Wenn ein Angreifer den Cache des Resolvers vergiftet und einen gefälschten SPF-Eintrag unterschiebt, bricht die gesamte E-Mail-Authentifizierungskette zusammen.

DNSSEC schützt vor diesem Szenario. Durch die Signierung der MX-, SPF- (TXT), DKIM- (TXT) und DMARC-Einträge (TXT) stellt DNSSEC sicher, dass der Resolver authentische Daten validiert. Ohne DNSSEC kann ein Angreifer, der ein Cache Poisoning durchführt, die E-Mail-Identität einer Domain fälschen, die DMARC-Richtlinien umgehen und betrügerische E-Mails im Namen der Zielorganisation versenden.

Der SP 800-81r3 unterstreicht diese Abhängigkeit. Er empfiehlt, E-Mail-Sicherheit und DNS-Sicherheit als untrennbares Ganzes zu betrachten. DMARC mit einer p=reject-Richtlinie einzuführen, ohne DNSSEC zu aktivieren, gleicht dem Verschließen der Eingangstür bei offenem Fenster.

DANE (DNS-based Authentication of Named Entities) geht noch weiter. Über durch DNSSEC geschützte TLSA-Einträge ermöglicht DANE die Authentifizierung des TLS-Zertifikats des Ziel-Mailservers. Das eliminiert die Abhängigkeit von Drittanbieter-Zertifizierungsstellen und gewährleistet eine Ende-zu-Ende-Verschlüsselung des SMTP-Transports.

MTA-STS stellt eine Alternative dar, wenn DNSSEC auf der Domain noch nicht bereitgestellt ist. Es nutzt HTTPS zur Veröffentlichung einer Richtlinie für sicheren Transport. Der SP 800-81r3 empfiehlt beide Ansätze, mit Präferenz für DANE, wenn DNSSEC verfügbar ist.

Überprüfe jetzt, ob deine E-Mail-Authentifizierungseinträge korrekt konfiguriert sind, mit unserem DMARC Checker.

Aktionsplan: 6 Schritte zur Konformität

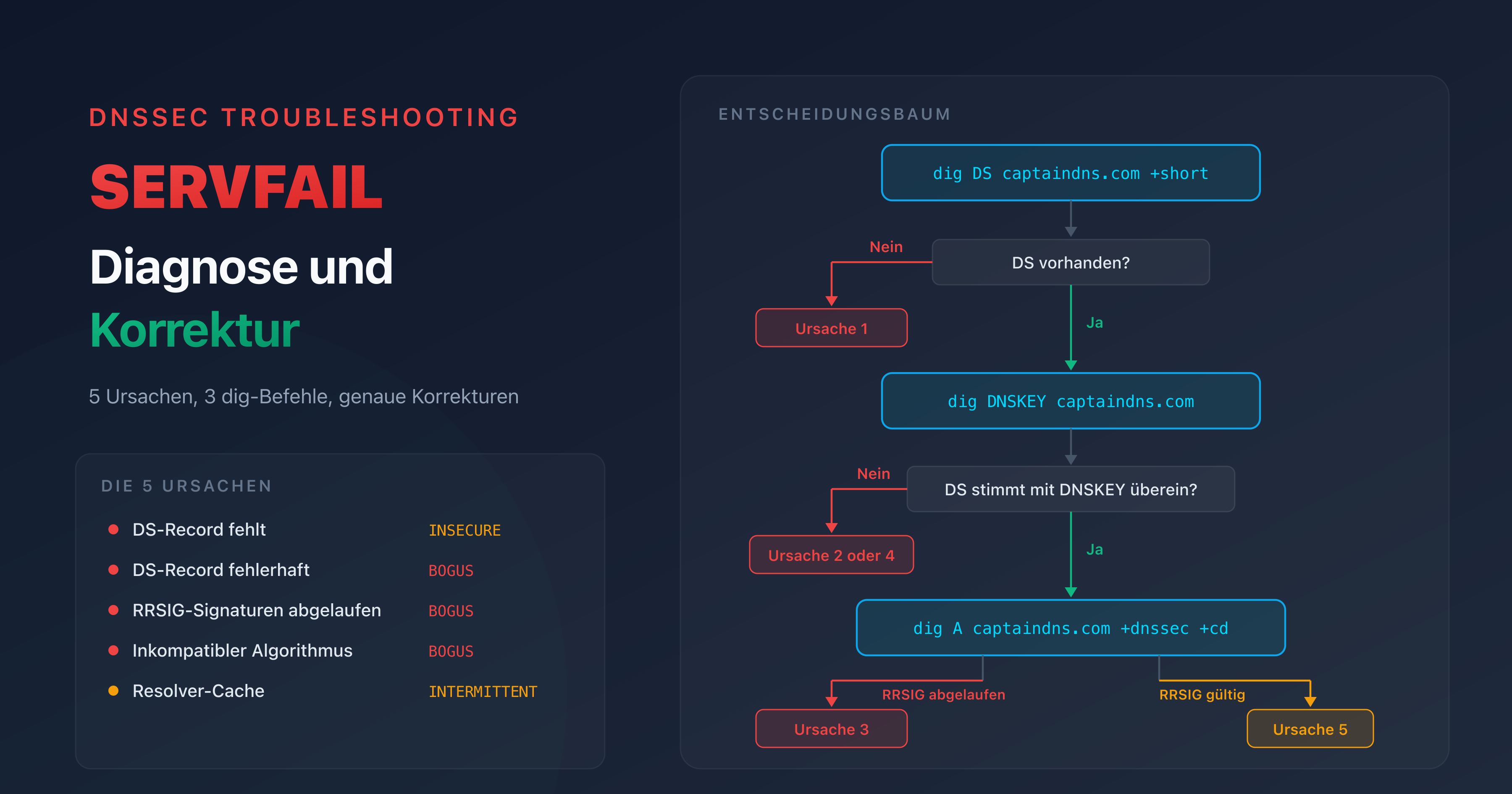

1. Die bestehende DNS-Infrastruktur auditieren. Beginne mit einer vollständigen Bestandsaufnahme deiner DNS-Zonen, autoritativen Server und Resolver. Identifiziere unsignierte Zonen, Resolver ohne DNSSEC-Validierungsfähigkeit und unverschlüsselte DNS-Flüsse. CaptainDNS kann diese Prüfung automatisieren.

2. DNSSEC auf allen Zonen einführen. Signiere jede Zone mit DNSSEC, bevorzugt mit dem Algorithmus ECDSA P-256 (Algorithmus 13). Stelle sicher, dass die DS-Records korrekt zum TLD propagiert sind. Plane eine regelmäßige Schlüsselrotation (ZSK alle 3 Monate, KSK alle 12 bis 24 Monate). Lies unseren Schritt-für-Schritt-Leitfaden zur DNSSEC-Aktivierung für eine unterbrechungsfreie Bereitstellung.

3. Verschlüsseltes DNS aktivieren. Führe DoT auf deinen internen Resolvern ein, um den Datenverkehr der Arbeitsplatzrechner zu schützen. Für Remote-Mitarbeiter konfiguriere DoH, damit DNS-Abfragen über Port 443 laufen, der mit den meisten öffentlichen Netzwerken kompatibel ist. Teste DoQ, wenn dein Resolver es unterstützt, insbesondere in Umgebungen mit hoher Latenz.

4. Protective DNS implementieren. Evaluiere die zu deiner Größe passenden PDNS-Lösungen: Quad9 als filternder öffentlicher Resolver, RPZ auf einem internen Resolver (BIND, Unbound, PowerDNS Recursor) oder eine kommerzielle Lösung für größere Organisationen. Konfiguriere Threat-Intelligence-Feeds und definiere eine Blockierungsrichtlinie (NXDOMAIN, Weiterleitung auf Informationsseite oder reine Protokollierung im Beobachtungsmodus).

5. DNS-Logs zentralisieren. Konfiguriere die Protokollierung auf jedem Resolver und autoritativen Server. Exportiere die Logs in dein SIEM (Splunk, Elastic, Microsoft Sentinel) mit den vom SP 800-81r3 empfohlenen Mindestfeldern: Zeitstempel, Quell-IP, QNAME, QTYPE, RCODE, DNSSEC-Indikatoren. Definiere Korrelationsregeln zur Erkennung von DNS-Tunneling, Auflösungen zu NRD-Domains und SERVFAIL-Fehlerspitzen.

6. Die E-Mail-Kette absichern. Stelle sicher, dass deine SPF-, DKIM- und DMARC-Einträge korrekt veröffentlicht und durch DNSSEC geschützt sind. Führe DANE (TLSA) auf deinen Mailservern ein, wenn dein DNS-Anbieter DNSSEC unterstützt. Konfiguriere MTA-STS als ergänzende Maßnahme. Aktiviere TLS-RPT, um Berichte über fehlgeschlagene TLS-Aushandlungen zu erhalten.

FAQ

Was ist der NIST SP 800-81r3?

Der NIST SP 800-81r3 ist die dritte Revision des US-föderalen Leitfadens "Secure Domain Name System (DNS) Deployment Guide". Am 19. März 2026 vom National Institute of Standards and Technology veröffentlicht, ersetzt er Revision 2 aus dem Jahr 2013. Das Dokument behandelt die DNS-Absicherung in allen Facetten: DNSSEC, verschlüsseltes DNS (DoT, DoH, DoQ), Protective DNS, Zero-Trust-Integration, Protokollierung und OT/IoT-Umgebungen.

Ist der SP 800-81r3 verbindlich?

Für US-Bundesbehörden ist er im Rahmen von FISMA und der Executive Order vom Januar 2025 zur Cybersicherheit verbindlich. Für europäische Organisationen dient er als Implementierungsreferenz im Kontext der NIS2-Richtlinie. Für Privatunternehmen stellt er einen De-facto-Standard dar, der zunehmend von Cyber-Versicherern und regulatorisch verpflichteten Auftraggebern gefordert wird.

Was ist Protective DNS?

Protective DNS (PDNS) ist ein DNS-Resolver mit integrierten Filterfähigkeiten auf Basis von Threat Intelligence. Er blockiert in Echtzeit Auflösungen zu als bösartig identifizierten Domains (Phishing, Malware-Command-and-Control, Datenexfiltration). Der Mechanismus stützt sich auf Response Policy Zones (RPZ) und kontinuierlich aktualisierte Bedrohungsinformations-Feeds.

Was ist der Unterschied zwischen DoT, DoH und DoQ?

DNS over TLS (DoT) nutzt einen dedizierten TCP/TLS-Kanal auf Port 853. DNS over HTTPS (DoH) kapselt DNS-Abfragen in HTTPS-Verkehr auf Port 443. DNS over QUIC (DoQ) nutzt das QUIC-Protokoll direkt und kombiniert TLS-Verschlüsselung mit blockierungsfreiem Transport. DoT ist auf Infrastrukturseite am ausgereiftesten, DoH am weitesten in Browsern verbreitet, DoQ am leistungsfähigsten in Umgebungen mit variabler Latenz.

Wird DNSSEC 2026 weiterhin empfohlen?

Ja. Der SP 800-81r3 bekräftigt DNSSEC als einzige Technologie, die Authentizität und Integrität der DNS-Antworten garantiert. Verschlüsseltes DNS (DoT, DoH, DoQ) schützt die Vertraulichkeit des Transports, verifiziert aber nicht, dass die Antwort tatsächlich vom legitimen autoritativen Server stammt. Beide Technologien ergänzen sich. Der SP 800-81r3 ergänzt Empfehlungen zu QNAME Minimization, Compact Denial-of-Existence und der Migration zum Algorithmus ECDSA P-256.

Welcher Zusammenhang besteht zwischen DNS und E-Mail-Sicherheit?

SPF, DKIM und DMARC sind DNS-Einträge. Die Validierung einer E-Mail basiert auf der Abfrage dieser Einträge durch den Empfangsserver. Ohne DNSSEC kann ein Angreifer den DNS-Cache vergiften und gefälschte Einträge unterschieben, womit die gesamte E-Mail-Authentifizierungskette umgangen wird. Der SP 800-81r3 empfiehlt, DNS-Sicherheit und E-Mail-Sicherheit als untrennbares Ganzes zu behandeln.

Wie lange dauert die Konformitätserreichung?

Die Dauer hängt vom bestehenden Reifegrad ab. Eine Organisation, die bereits über DNSSEC und einen zentralisierten Resolver verfügt, kann die Konformität in 3 bis 6 Monaten erreichen. Eine Organisation, die bei null anfängt, sollte 6 bis 12 Monate für eine vollständige Bereitstellung einplanen, die DNSSEC, verschlüsseltes DNS, Protective DNS und Protokollierung umfasst. Die Executive Order vom Januar 2025 setzt eine Frist von 180 Tagen für verschlüsseltes DNS in Bundesbehörden.

Gilt der SP 800-81r3 für KMU?

Der SP 800-81r3 richtet sich an US-Bundesbehörden, aber seine Empfehlungen sind für jede Organisation relevant. Europäische KMU, die NIS2 unterliegen (mehr als 50 Beschäftigte oder 10 Millionen Euro Jahresumsatz in den erfassten Sektoren), müssen ihre DNS-Sicherheitslage dokumentieren. KMU außerhalb des regulatorischen Geltungsbereichs profitieren dennoch von einem strukturierten Rahmen zur Priorisierung ihrer DNS-Sicherheitsinvestitionen.

Glossar

- NIST: National Institute of Standards and Technology. US-Bundesbehörde, die Referenzstandards und Sicherheitsleitfäden für die Informationstechnologie der Bundesregierung veröffentlicht.

- SP 800-81: Special Publication 800-81, NIST-Leitfaden für die sichere DNS-Bereitstellung. Revision 3 (r3) ist die am 19. März 2026 veröffentlichte Version.

- DNSSEC: Domain Name System Security Extensions. Erweiterungen, die DNS-Antworten mit kryptografischen Signaturen versehen, um deren Authentizität und Integrität zu gewährleisten.

- DoT (DNS over TLS): DNS-Verschlüsselungsprotokoll gemäß RFC 7858. Nutzt einen dedizierten TLS-Kanal auf TCP-Port 853 zwischen Client und Resolver.

- DoH (DNS over HTTPS): DNS-Verschlüsselungsprotokoll gemäß RFC 8484. Kapselt DNS-Abfragen in HTTPS-Verkehr auf Port 443.

- DoQ (DNS over QUIC): DNS-Verschlüsselungsprotokoll gemäß RFC 9250. Nutzt den QUIC-Transport für die Kombination von Verschlüsselung und Leistung (kein Head-of-Line-Blocking, 0-RTT-Wiederaufnahme).

- Protective DNS (PDNS): DNS-Resolver mit integrierten Echtzeit-Filterfähigkeiten. Blockiert Auflösungen zu bösartigen Domains auf Basis von Threat-Intelligence-Feeds.

- RPZ (Response Policy Zone): DNS-Mechanismus zur Definition benutzerdefinierter Antwortrichtlinien. Wird von PDNS-Resolvern zum Blockieren oder Umleiten von Abfragen an bösartige Domains verwendet.

- QNAME Minimization: Technik (RFC 9156), die die an autoritative Zwischenserver übertragene Informationsmenge bei der Auflösung reduziert. Nur der zur Weiterleitung notwendige Teil des Namens wird gesendet.

- Zero Trust: Sicherheitsmodell nach dem Prinzip "Niemals vertrauen, immer verifizieren". Der SP 800-207 des NIST definiert die Referenzarchitektur.

- NIS2: Europäische Richtlinie (2022/2555) zur Netz- und Informationssicherheit. Seit Oktober 2024 in Kraft, verpflichtet sie wesentliche und wichtige Einrichtungen zu Cybersicherheitsmaßnahmen.

- FISMA: Federal Information Security Modernization Act. US-Gesetz, das Bundesbehörden zur Einrichtung NIST-konformer Sicherheitsprogramme verpflichtet.