Lebenszyklus eines Domainnamens: Ablauf, Schutz und Best Practices

Von CaptainDNS

Veröffentlicht am 17. März 2026

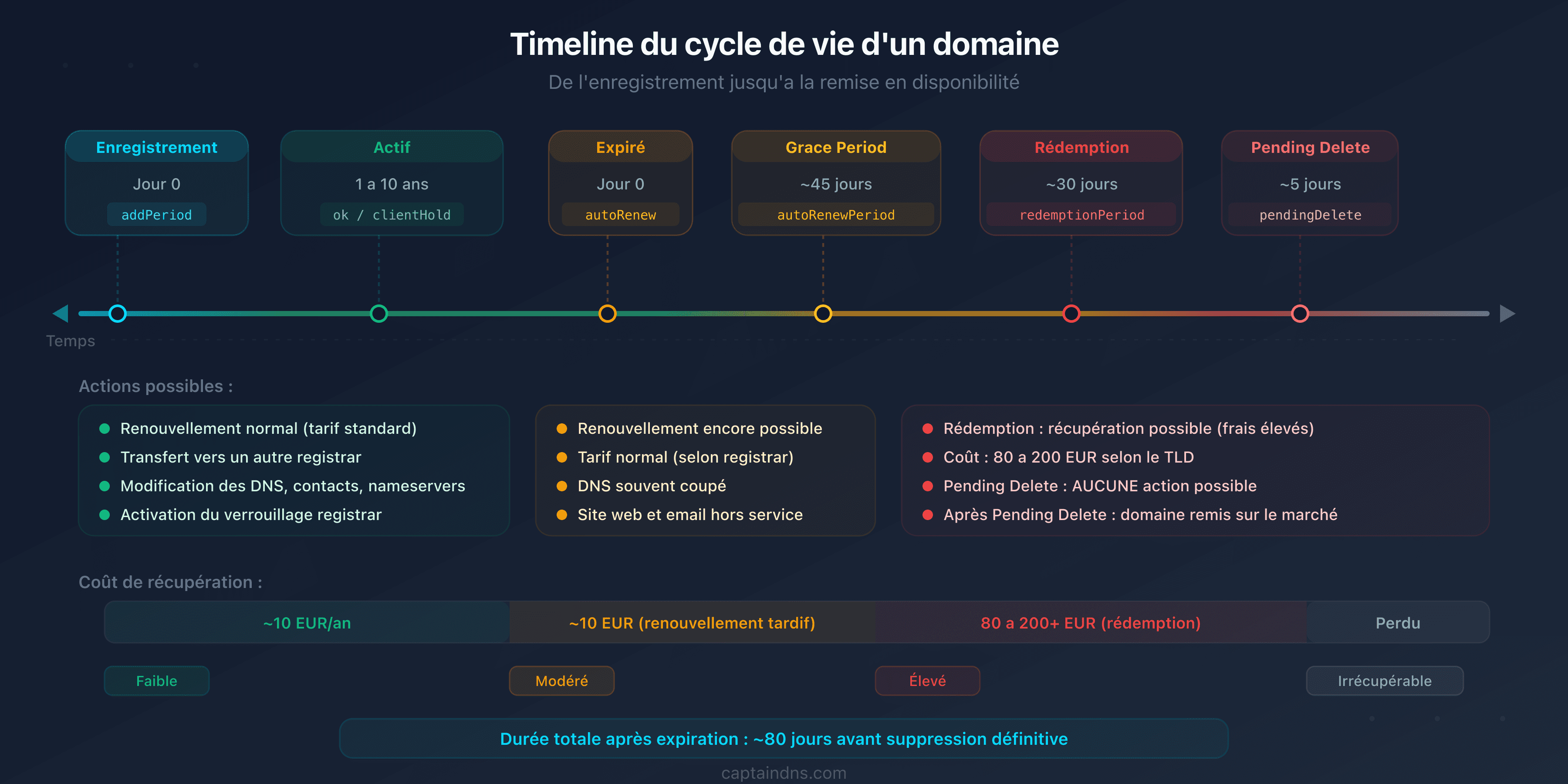

- Eine Domain durchläuft 7 verschiedene Lebensphasen, von der Registrierung bis zur Freigabe. Jede Phase ist durch ihre EPP-Codes in einer RDAP-Abfrage identifizierbar.

- Nach Ablauf haben Sie 30 bis 45 Tage (Grace Period) und dann 30 Tage (Redemption), um Ihre Domain zurückzubekommen, wobei die Wiederherstellungsgebühren je nach Registrar 80 bis 200 EUR betragen.

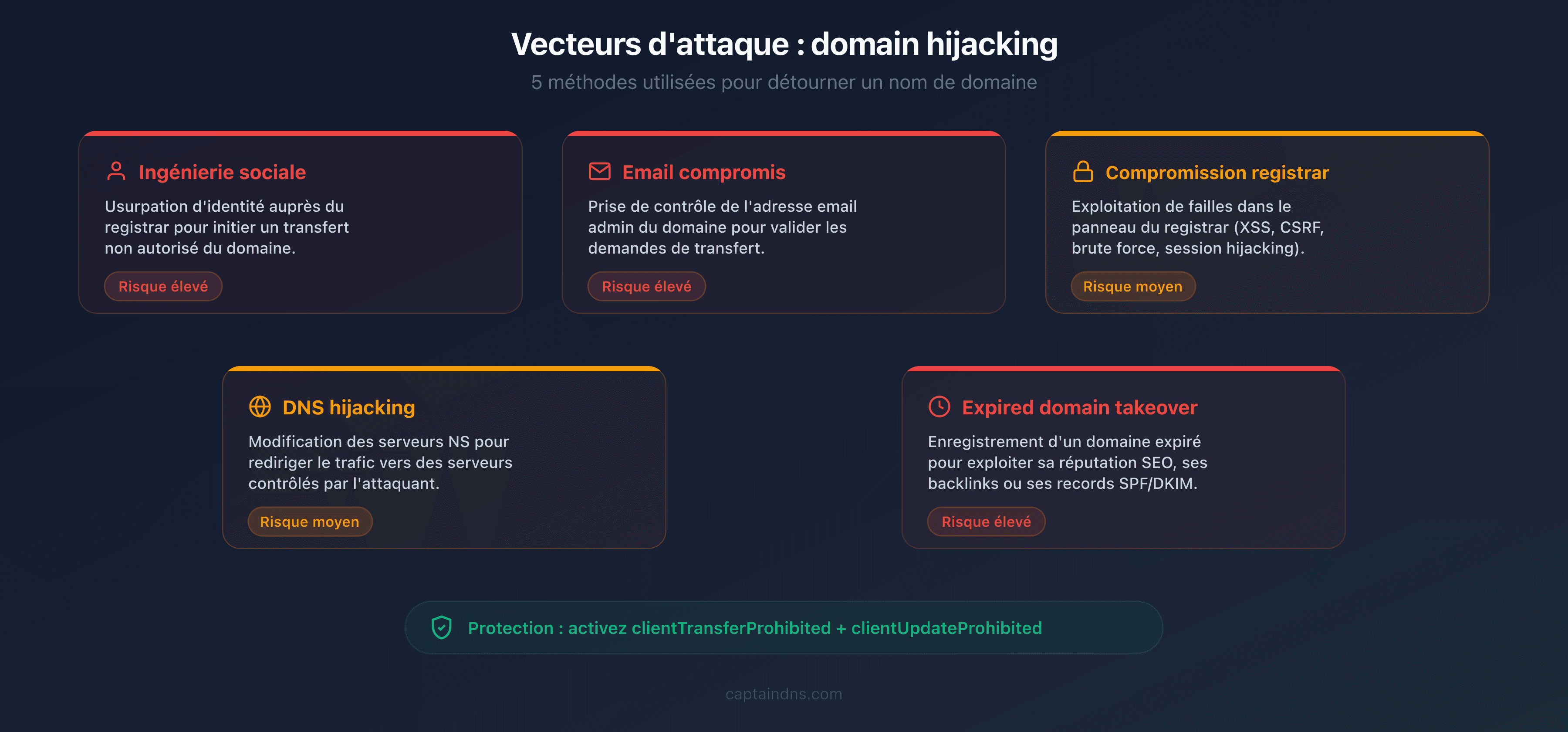

- Domain-Hijacking nutzt fünf Hauptangriffsvektoren: Social Engineering, kompromittierte E-Mail, Registrar-Schwachstelle, DNS-Hijacking und Übernahme abgelaufener Domains. Im Jahr 2024 wurden über 70.000 Domains durch den "Sitting Ducks"-Angriff gekapert, der fehlerhaft konfigurierte DNS-Delegierungen ausnutzte.

- Drei Sperrebenen schützen Ihre Domain: Registrar Lock (kostenlos), Full Lock (kostenlos) und Registry Lock (50 bis 300 EUR/Jahr für kritische Domains).

Jeden Tag laufen weltweit mehr als 150.000 Domainnamen ab. Die Mehrheit sind absichtlich aufgegebene Domains. Aber ein nicht unerheblicher Anteil betrifft aktive Domains, deren Inhaber einfach die Verlängerung vergessen, ein abgelaufenes Zahlungsmittel hinterlassen oder die Benachrichtigungen des Registrars ignoriert hat. Die Folgen sind unmittelbar: Website nicht erreichbar, E-Mails verloren, Drittanbieterdienste ausgefallen. Im Jahr 2024 lag die Verlängerungsrate für .com und .net bei 73,9 %, was bedeutet, dass mehr als jede vierte Domain nicht verlängert wurde.

Dieser Leitfaden behandelt den vollständigen Lebenszyklus eines Domainnamens, die konkreten Risiken in jeder Phase und die einzurichtenden Schutzmaßnahmen. Wenn Sie Domains für ein Unternehmen, eine Marke oder ein persönliches Projekt verwalten, sind diese Mechanismen essenziell. Verwenden Sie den RDAP Lookup, um die EPP-Status und Ablaufdaten Ihrer Domains in Echtzeit zu überprüfen.

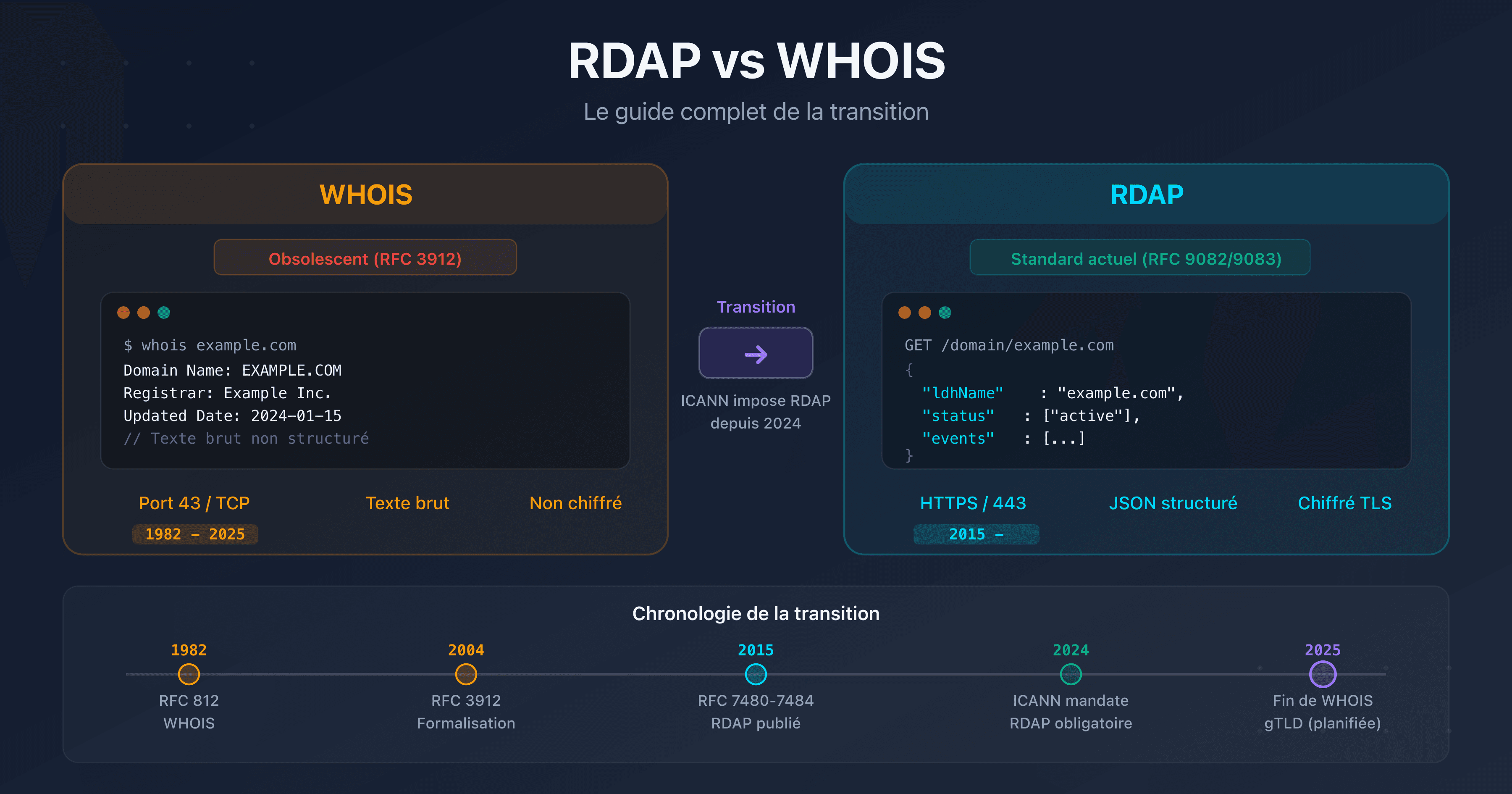

Für ein tieferes Verständnis des RDAP-Protokolls und der EPP-Codes lesen Sie unseren Leitfaden RDAP vs WHOIS im Abschnitt "Verwandte Leitfäden" am Ende des Artikels.

Testen Sie Ihre Domains jetzt

Die 7 Phasen des Domain-Lebenszyklus

Ein Domainname folgt einem standardisierten Lebenszyklus, der durch die ICANN-Richtlinien für gTLDs (.com, .net, .org) und durch jede nationale Registry für ccTLDs (.fr, .de, .uk) definiert wird. Hier sind die sieben Phasen mit den EPP-Codes, die Sie in den RDAP-Ergebnissen jeder Phase beobachten werden.

1. Registrierung (Available zu Registered)

Die Domain ist in der Registry-Datenbank verfügbar. Ein Inhaber registriert sie über einen akkreditierten Registrar für eine Laufzeit von 1 bis 10 Jahren. Die Registrierung wird innerhalb weniger Minuten wirksam.

EPP-Code: addPeriod (während der ersten 5 Tage kann die Domain mit vollständiger Rückerstattung über die von der ICANN definierte Add Grace Period gelöscht werden), dann ok oder clientTransferProhibited, wenn der Registrar automatisch die Transfer-Sperre aktiviert.

Typische Kosten: 10 bis 15 EUR/Jahr für eine .com, variabel je nach TLD und Registrar.

Wichtiges Detail: Die ICANN sieht eine obligatorische Transfer-Sperre von 30 Tagen (720 Stunden) für neu erstellte Domains vor. Diese Regel, die aus der 2024 überarbeiteten Transfer Policy stammt, ersetzt die frühere 60-Tage-Sperre und wird bis 2026 von allen Registraren umgesetzt.

2. Aktive Phase (Registered)

Die Domain ist betriebsbereit. Der Inhaber kann Nameserver, DNS-Einträge, E-Mail-Weiterleitungen und zugehörige Dienste konfigurieren. Diese Phase dauert so lange wie die Registrierung (1 bis 10 Jahre, verlängerbar).

Typische EPP-Codes: ok (keine Einschränkung) oder eine Kombination von Schutz-Sperren wie clientTransferProhibited, clientDeleteProhibited, clientUpdateProhibited.

Empfohlene Maßnahme: Aktivieren Sie die automatische Verlängerung und die Transfer-Sperren direkt bei der Registrierung.

3. Ablauf (Expired)

Das Ablaufdatum ist überschritten und die Domain wurde nicht verlängert. Der Registrar kann die DNS-Auflösung sofort aussetzen (Status clientHold) oder eine Karenzzeit vor der Aussetzung gewähren. Das genaue Verhalten variiert je nach Registrar.

EPP-Codes: autoRenewPeriod (wenn der Registrar automatisch verlängert hat, aber auf die Zahlung wartet) oder clientHold (DNS-Auflösung ausgesetzt).

Unmittelbare Auswirkung: Die Website, E-Mails und alle mit der Domain verbundenen Dienste können aufhören zu funktionieren. In der Praxis gewähren die meisten Registrare eine kurze Frist (1 bis 5 Tage) vor der Aussetzung der DNS-Auflösung, aber dieses Verhalten ist nicht garantiert.

4. Grace Period (Auto-Renew Grace Period, ca. 0 bis 45 Tage)

Nach dem Ablauf hat der Inhaber eine Frist, um die Domain zum Normaltarif zu verlängern. Die Dauer dieser Frist variiert je nach Registrar und TLD. Die ICANN erlaubt eine Auto-Renew Grace Period von 0 bis 45 Tagen für gTLDs, aber jeder Registrar legt seine eigene Richtlinie innerhalb dieses Rahmens fest.

Fristen nach Registrar (gTLDs):

- GoDaddy: 18 Tage Grace Period, dann 19 Tage "Parking" (insgesamt 37 Tage vor Redemption)

- Namecheap: 30 Tage

- OVHcloud: 30 Tage (variabel je nach TLD)

- Gandi: 30 Tage

- Cloudflare: 40 Tage (At-Cost-Registrar, keine Verspätungsgebühren)

EPP-Code: autoRenewPeriod bleibt bestehen, solange der Registrar die Domain in Erwartung der Zahlung hält.

Kosten: Standard-Verlängerungstarif. Einige Registrare erheben Verspätungsgebühren (10 bis 30 EUR). Cloudflare als At-Cost-Registrar erhebt keinen Zuschlag.

5. Redemption Period (ca. 30 Tage)

Wenn die Domain während der Grace Period nicht verlängert wird, löscht der Registrar sie aus seiner Datenbank. Die Registry versetzt die Domain dann in den Status redemptionPeriod. Während 30 Tagen kann nur der ursprüngliche Inhaber sie wiederherstellen, allerdings zu deutlich höheren Kosten.

EPP-Code: redemptionPeriod. Die Domain löst nicht mehr auf, kein Dienst funktioniert.

Wiederherstellungsgebühren nach Registrar (für eine .com):

| Registrar | Wiederherstellungsgebühren | Verlängerung inklusive? | Ungefähre Gesamtkosten |

|---|---|---|---|

| GoDaddy | 80 USD | Nein (plus 1 Jahr) | 100 USD |

| Namecheap | 110 bis 180 USD je nach TLD | Ja | 110 bis 180 USD |

| OVHcloud | 70 bis 120 EUR je nach TLD | Variabel | 80 bis 140 EUR |

| Gandi | 90 bis 150 EUR je nach TLD | Variabel | 100 bis 170 EUR |

| Cloudflare | Registry-Kosten (ca. 80 USD für .com) | Nein (plus 1 Jahr) | 90 bis 100 USD |

Diese Gebühren beinhalten die Kosten, die die Registry dem Registrar für den Wiederherstellungsvorgang (Restore Command) berechnet. Die Registry Verisign berechnet etwa 80 USD pro Restore für .com. Die Registrare fügen eine variable Marge hinzu. Cloudflare als At-Cost-Registrar gibt den Registry-Preis ohne Marge weiter. Diese Gebühren sind nicht verhandelbar.

6. Pending Delete (ca. 5 Tage)

Nach der Redemption Period versetzt die Registry die Domain für 5 Tage in den Status pendingDelete. Niemand kann sie mehr zurückbekommen. Die Domain wartet auf die endgültige Löschung aus der Registry-Datenbank.

EPP-Code: pendingDelete. Unumkehrbar.

Keine Aktion möglich: Weder der Inhaber noch der Registrar noch die Registry können die Löschung verhindern. Genau während dieser 5 Tage positionieren Drop-Catching-Dienste ihre automatisierten Systeme, um die Domain sofort nach der Freigabe zu registrieren.

7. Freigabe (Available)

Die Domain wird aus der Registry-Datenbank gelöscht und steht wieder zur Registrierung zur Verfügung. Jeder kann sie zum Standardtarif registrieren.

Hauptrisiko: Abgelaufene Domains mit Resttrafik, Backlinks oder etablierter Reputation werden von "Domain Drop Catching"-Diensten ins Visier genommen, die sie automatisch innerhalb von Sekunden nach der Freigabe registrieren.

EPP-Code: keiner (die Domain existiert nicht mehr in der Registry-Datenbank).

Was passiert, wenn eine Domain abläuft?

Der Ablauf einer aktiven Domain löst eine Kaskade von Fehlfunktionen aus. Hier erfahren Sie, was in welcher Reihenfolge und warum ausfällt.

Auswirkung auf die Website

Sobald der Registrar die DNS-Auflösung aussetzt (Status clientHold), verweist der Domainname auf keine IP-Adresse mehr. Besucher sehen einen DNS-Fehler (NXDOMAIN oder SERVFAIL) oder werden auf eine Parking-Seite des Registrars umgeleitet.

Wenn die Website HTTPS verwendet, ist das TLS-Zertifikat technisch noch gültig, wird aber nicht mehr ausgeliefert, da die Domain nicht mehr auflöst. Automatische Zertifikatsverlängerungen (z. B. Let's Encrypt) schlagen fehl, da sie zur Validierung auf die DNS-Auflösung angewiesen sind.

Auswirkung auf E-Mails

Die MX-Einträge der Domain lösen nicht mehr auf. Alle eingehenden E-Mails werden von den Absenderservern mit einem Fehler vom Typ "host not found" abgelehnt. E-Mails werden nicht unbegrenzt in die Warteschlange gestellt: Nach einigen Stunden bis Tagen an Versuchen senden die Absenderserver einen endgültigen Bounce an den Absender zurück.

Die Folgen sind kritisch für Unternehmen:

- Verlust der Kommunikation mit Kunden und Lieferanten

- Fehlschlagen von Passwortzurücksetzungen bei Drittanbieterdiensten, die mit Adressen der Domain verknüpft sind

- Verlust von Benachrichtigungsströmen (Monitoring-Alerts, Rechnungen, Bestätigungen)

Auswirkung auf Dienste (API, SSL-Zertifikate usw.)

Über Website und E-Mails hinaus bricht eine abgelaufene Domain alle davon abhängigen Dienste:

- API und Webhooks: Die Endpunkte, die die Domain nutzen, werden unerreichbar. Drittanbieter-Integrationen fallen kaskadenartig aus.

- TLS-Zertifikate: Zertifikate können nicht mehr erneuert werden. Bestehende Zertifikate bleiben bis zu ihrem eigenen Ablauf gültig, aber die Domain löst nicht mehr auf.

- DKIM, SPF, DMARC: Die E-Mail-Authentifizierungseinträge verschwinden. Wenn die Domain wiederhergestellt wird, haben E-Mails, die während des Ausfalls gesendet wurden, die Authentifizierungsprüfungen nicht bestanden.

- MTA-STS: Die MTA-STS-Richtlinie der Domain ist nicht mehr erreichbar, wodurch die obligatorische TLS-Verschlüsselung für eingehende E-Mails deaktiviert wird.

- Drittanbieterdienste: Jeder mit der Domain konfigurierte Dienst (OAuth-Callbacks, Google/Bing-Eigentumsbestätigung, CDN) funktioniert nicht mehr.

Konkreter Zeitablauf: Tag für Tag nach dem Ablauf

| Tag | Was passiert | EPP-Code |

|---|---|---|

| T+0 | Ablauf. Der Registrar verlängert die Domain intern automatisch, wartet aber auf die Zahlung. Die Website funktioniert bei den meisten Registraren noch. | autoRenewPeriod |

| T+1 bis T+5 | Der Registrar sendet die ersten Ablaufbenachrichtigungen. Einige setzen die DNS-Auflösung ab T+1 aus, andere halten den Dienst aufrecht. GoDaddy leitet ab T+1 auf eine Parking-Seite um. Cloudflare hält das DNS 40 Tage lang aktiv. | autoRenewPeriod oder clientHold |

| T+5 bis T+30 | Grace Period. Die meisten Registrare haben das DNS ausgesetzt. Die Verlängerung ist weiterhin zum Normaltarif möglich, manchmal mit Verspätungsgebühren (10 bis 30 EUR). | autoRenewPeriod + clientHold |

| T+30 bis T+45 | Ende der Grace Period je nach Registrar. Der Registrar löscht die Domain aus seiner Datenbank und die Registry versetzt sie in Redemption. | Übergang zu redemptionPeriod |

| T+45 bis T+75 | Redemption Period. Wiederherstellung nur durch den ursprünglichen Inhaber möglich, mit Gebühren von 80 bis 200 EUR. Die Domain löst nicht mehr auf. | redemptionPeriod |

| T+75 bis T+80 | Pending Delete. Keine Wiederherstellung möglich. Drop-Catching-Dienste bereiten sich vor. | pendingDelete |

| T+80+ | Freigabe. Die Domain steht jedem zur Verfügung. Drop-Catching-Bots versuchen die Registrierung innerhalb von Millisekunden. | Keiner |

Die genauen Fristen variieren je nach Registrar und TLD. Bei ccTLDs können die Zyklen sehr unterschiedlich sein: Die .fr (AFNIC) wendet eine 30-tägige Quarantäne nach der Löschung an, während der nur der vorherige Inhaber die Domain erneut registrieren kann. Die .de (DENIC) bietet keine Redemption Period: Die Domain wird sofort nach der Löschung freigegeben.

Drop Catching: Wie abgelaufene Domains übernommen werden

Wenn eine wertvolle Domain die Freigabephase erreicht, ist sie selten länger als wenige Sekunden verfügbar. Spezialisierte Dienste, sogenannte "Drop Catcher", verwenden automatisierte Systeme, die in hoher Frequenz Registrierungsanfragen an die Registry senden, manchmal mehrere Dutzend Mal pro Sekunde, um die Domain im exakten Moment ihrer Löschung zu erfassen.

Wie Backordering funktioniert

Backordering bedeutet, eine Domain vor ihrer Freigabe zu reservieren. Der Nutzer platziert einen "Backorder" bei einem spezialisierten Dienst, der die automatische Registrierung in der Sekunde versucht, in der die Domain aus der Registry gelöscht wird.

Die wichtigsten Akteure auf dem Markt:

- DropCatch: Backorder für 59 USD, Abrechnung nur bei Erfolg. Wenn mehrere Nutzer einen Backorder platziert haben, wird die Domain in einer 3-tägigen öffentlichen Auktion versteigert.

- SnapNames: Historischer Backorder-Spezialist. Gleiches Funktionsprinzip mit privaten Auktionen bei Wettbewerb.

- Pool.com: Verbunden mit Tucows (großer Registrar), was einen Vorteil bei der Registrierungsgeschwindigkeit bietet.

Um die Erfolgschancen zu maximieren, platzieren Domain-Investoren gleichzeitig Backorders bei mehreren Diensten. Die Erfolgsrate hängt vom Wettbewerb um die Zieldomain und von der technischen Nähe des Dienstes zur Registry ab.

Warum abgelaufene Domains wertvoll sind

Eine abgelaufene Domain behält vorübergehend ihre über die Jahre erworbenen Attribute: Backlink-Profil, Domain-Autorität, Indexierungshistorie und Resttrafik. Das macht den Markt für abgelaufene Domains lukrativ. Im Jahr 2024 verzeichnete der Sekundärmarkt für Domainnamen etwa 144.700 Verkäufe mit einem Gesamtvolumen von 185 Millionen USD.

Die Käufer lassen sich in zwei Kategorien einteilen: legitime Investoren, die ein Projekt auf einer Domain mit Historie entwickeln, und böswillige Akteure, die die Reputation der Domain für Spam, Phishing oder SEO-Manipulation ausnutzen.

Abgelaufene Domains und Suchmaschinenoptimierung: Die SEO-Risiken

Der Ablauf einer Domain hat direkte Auswirkungen auf ihre Platzierung in Suchmaschinen. Diese Effekte sind teilweise irreversibel.

Deindexierung durch Google

Wenn eine Domain nicht mehr auflöst (Status clientHold oder NXDOMAIN), versuchen die Google-Bots die üblichen Seiten erneut zu besuchen. Angesichts wiederholter DNS-Fehler entfernt Google die Seiten schrittweise aus seinem Index. Der Prozess dauert bei kleinen Websites einige Wochen, bei umfangreichen Websites manchmal mehrere Monate. Je länger die Unterbrechung dauert, desto langwieriger und unsicherer ist die Wiederherstellung.

Verlust von Backlinks und Autorität

Alle eingehenden Links zur abgelaufenen Domain ergeben einen Fehler. Die verweisenden Websites korrigieren ihre Links nicht spontan: Die Domain verliert ihr Backlink-Profil und die daraus resultierende Autorität. Selbst nach der Verlängerung kann die Wiederherstellung des Rankings Wochen bis Monate dauern, ohne Garantie, das ursprüngliche Niveau wiederzuerlangen.

Missbrauch abgelaufener Domains: Das Problem des parasitären SEO

Google hat den Kampf gegen den Missbrauch abgelaufener Domains in seinem Update vom März 2024 (March 2024 Spam Update) formalisiert. Die Richtlinie ist eindeutig: Der Kauf einer abgelaufenen Domain mit dem Hauptziel, das Ranking durch das Hosten von minderwertigen Inhalten zu manipulieren, gilt als Spam.

Von Google identifizierte Beispiele:

- Affiliate-Inhalte, die eine Website einer Regierungsbehörde ersetzen

- Kommerzielle medizinische Produkte auf einer ehemaligen Domain einer Wohltätigkeitsorganisation

- Casino-Inhalte auf einer ehemaligen Domain einer Grundschule

Die Konsequenzen: manuelle Maßnahme (vollständige Deindexierung) oder algorithmische Abstrafung (Ranking-Verlust). Die Erholung nach einer manuellen Maßnahme dauert mehrere Monate, wenn sie überhaupt gelingt.

Wichtige Klarstellung: Die legitime Wiederverwendung einer abgelaufenen Domain für ein neues, originales Projekt wird nicht sanktioniert. Google zielt speziell auf Fälle ab, in denen die Domain-Historie ausgenutzt wird, um minderwertigen Inhalten künstliche Sichtbarkeit zu verleihen.

Suchmaschinenoptimierung schützen

Um SEO-Verluste durch versehentlichen Ablauf zu vermeiden:

- Aktivieren Sie die automatische Verlängerung für alle von Google indexierten Domains

- Überwachen Sie Ihre Ablaufdaten unabhängig vom Registrar

- Im Falle eines versehentlichen Ablaufs verlängern Sie innerhalb der ersten 5 Tage: Die meisten Registrare haben das DNS noch nicht ausgesetzt, und Google hat die Deindexierung noch nicht begonnen

Ihre Domain vor Diebstahl schützen (Domain-Hijacking)

Domain-Hijacking bedeutet, die Kontrolle über einen Domainnamen ohne die Genehmigung des rechtmäßigen Inhabers zu übernehmen. Die Folgen reichen von einer einfachen Dienstunterbrechung über Datenverkehrdiebstahl und gezieltes Phishing bis hin zum endgültigen Verlust der Domain.

Die 5 Angriffsvektoren

1. Social Engineering

Der Angreifer kontaktiert den Registrar und gibt sich als Inhaber aus. Er nutzt öffentliche Informationen (alte WHOIS-Daten, soziale Netzwerke, Unternehmensorganigramme), um den technischen Support davon zu überzeugen, die Domain-Parameter zu ändern oder den Autorisierungscode für den Transfer herauszugeben.

2. Kompromittierte E-Mail

Die beim Registrar hinterlegte E-Mail-Adresse der Domain ist der kritische Kontrollpunkt. Wenn ein Angreifer Zugang zu diesem E-Mail-Postfach erhält (Phishing, Credential Stuffing, Datenleck), kann er einen Transfer einleiten, die Bestätigungen validieren und die Kontrolle über die Domain übernehmen. Die meisten Registrare senden Transfercodes und Änderungsbestätigungen per E-Mail.

3. Schwachstelle oder Kompromittierung des Registrars

Der Registrar selbst kann kompromittiert werden. Schwachstelle in der Verwaltungsoberfläche, schlecht gesicherte API, kompromittierter Administratorzugang. Im Juli 2024 veranschaulichte die Migration von Google Domains zu Squarespace dieses Risiko: Das Fehlen einer E-Mail-Verifizierung bei der Kontoerstellung ermöglichte es Angreifern, Domains von Kryptoplattformen wie Compound Finance, Celer Network und Pendle Finance zu übernehmen.

4. DNS-Hijacking

Ohne die Kontrolle über die Domain selbst zu übernehmen, ändert der Angreifer die DNS-Einträge, um den Datenverkehr umzuleiten. Dies kann durch eine Kompromittierung des Registrar-Kontos, des DNS-Providers oder durch einen Angriff auf das DNS-Protokoll selbst (Cache Poisoning, BGP-Angriff auf die Nameserver) geschehen.

5. Übernahme abgelaufener Domains (Expired Domain Takeover)

Der Angreifer überwacht Domains kurz vor dem Ablauf und registriert sie nach der Freigabe. Wenn die Domain Datenverkehr, aktive E-Mails oder Backlinks hatte, erbt der Angreifer diese. Dieser Vektor ist besonders heimtückisch für vergessene Subdomains, die auf stillgelegte Drittanbieterdienste verweisen (Dangling DNS).

Die 3 Schutzebenen

Ebene 1: Registrar Lock (Transfer Lock)

Die Basissperre, mit einem Klick in der Oberfläche Ihres Registrars aktivierbar. Sie fügt der Domain den EPP-Status clientTransferProhibited hinzu: Kein Transfer kann eingeleitet werden, ohne vorher die Sperre manuell zu deaktivieren.

Kosten: Kostenlos bei nahezu allen Registraren. Aktivierung für alle Ihre Domains ohne Ausnahme empfohlen.

Ebene 2: Full Lock (Registrar)

Zusätzlich zum Transfer Lock fügt der Full Lock die Status clientDeleteProhibited (verhindert die Löschung) und clientUpdateProhibited (verhindert die Änderung von Nameservern und Kontakten) hinzu. Die Domain ist eingefroren: Keine Änderung ist möglich, ohne die Sperren manuell zu deaktivieren.

Kosten: In der Regel kostenlos, aber selten standardmäßig aktiviert. Überprüfen Sie dies in Ihrer Registrar-Oberfläche.

Ebene 3: Registry Lock

Die robusteste Sperre. Die Registry (Verisign, AFNIC usw.) fügt die Status serverTransferProhibited, serverDeleteProhibited und serverUpdateProhibited hinzu. Jede Änderung erfordert ein manuelles Verfahren mit Identitätsüberprüfung bei der Registry, oft per Telefon oder Post.

Kosten: 50 bis 300 EUR/Jahr je nach TLD und Registrar. Reserviert für kritische Domains: Marken, E-Commerce-Websites, DNS-Infrastruktur.

Ein Registry Lock hätte die Kompromittierungen beim Squarespace/Google Domains-Vorfall 2024 verhindert: Selbst mit Zugang zum Registrar-Konto hätten die Angreifer die DNS-Einträge nicht ohne das manuelle Verfahren der Registry ändern können.

Praxisfall Nr. 1: Die Migration Squarespace/Google Domains (Juli 2024)

Im Juni 2023 übernahm Squarespace das Geschäft von Google Domains, einschließlich etwa 10 Millionen Domainnamen. Die technische Migration erstreckte sich über mehrere Monate im Jahr 2024.

Zwischen dem 9. und 12. Juli 2024 nutzten Angreifer eine kritische Schwachstelle im Migrationsprozess aus. Die Analyse von Forschern bei MetaMask und Paradigm enthüllte den Mechanismus: Squarespace hatte vorgesehen, dass migrierte Nutzer sich über OAuth anmelden ("Continue with Google"-Button). Aber die Plattform erlaubte auch die Kontoerstellung per E-Mail, ohne Verifizierung. Die Angreifer erstellten Konten mit den E-Mail-Adressen der migrierten Domains, bevor die rechtmäßigen Inhaber dies taten. Mit diesem Zugang änderten sie die DNS-Einträge, um den Datenverkehr auf Phishing-Websites mit Wallet Drainern umzuleiten.

Unter den Opfern: Compound Finance, Celer Network, Pendle Finance und Unstoppable Domains, alles Kryptoplattformen, deren Nutzer digitale Vermögenswerte verwalten. Die Multi-Faktor-Authentifizierung war auf migrierten Konten nicht standardmäßig aktiviert, und die Plattform sendete keine E-Mail-Benachrichtigungen für DNS-Änderungen.

Squarespace stellte am 12. Juli einen Fix bereit, indem die Möglichkeit der Kontoerstellung nur per E-Mail entfernt wurde.

Erkenntnisse:

- Ein Registrar-Wechsel (freiwillig oder erzwungen) ist ein Moment maximaler Verwundbarkeit

- Die EPP-Schutzmaßnahmen (

clientUpdateProhibited) hätten die DNS-Änderung blockiert - Die Multi-Faktor-Authentifizierung muss sofort nach jeder Migration aktiviert werden

- Kritische Domains benötigen einen Registry Lock, unabhängig von der Sicherheit des Registrar-Kontos

Praxisfall Nr. 2: Der "Sitting Ducks"-Angriff (2024, 70.000 Domains gekapert)

Im November 2024 enthüllten Forscher von Infoblox eine der größten jemals dokumentierten Domain-Hijacking-Kampagnen. Der als "Sitting Ducks" bezeichnete Angriff ermöglichte die Übernahme von etwa 70.000 legitimen Domains, die bekannten Marken, Vereinen, Behörden und Unternehmen verschiedener Branchen gehörten.

Der ausgenutzte Mechanismus ist die "Lame" DNS-Delegierung: Eine Domain verweist auf autoritative Nameserver, die ihr Eigentümer nicht oder nicht mehr kontrolliert. Die Angreifer identifizieren diese fehlerhaften Konfigurationen und übernehmen die Kontrolle über die Ziel-Nameserver. Sie können dann alle DNS-Anfragen für die Domain beantworten und den Datenverkehr nach Belieben umleiten.

Über einen Zeitraum von drei Monaten identifizierten die Forscher fast 800.000 für diesen Angriff anfällige Domains, von denen etwa 9 % tatsächlich kompromittiert wurden. Die gekaperten Domains dienten als Grundlage für Phishing-Kampagnen (gefälschte DHL-Seiten), Anlagebetrug über Facebook Ads und Command-and-Control-Infrastrukturen für Malware. Die böswilligen Akteure, darunter mehrere mit russischen Organisationen verbundene Gruppen, rotierten die kompromittierten Domains alle 30 bis 60 Tage, um der Erkennung zu entgehen.

Erkenntnisse:

- Die DNS-Konfiguration muss regelmäßig geprüft werden: Stellen Sie sicher, dass Ihre Nameserver unter Ihrer Kontrolle stehen

- "Lame" Delegierungen (die auf Server verweisen, die Sie nicht mehr verwalten) sind von Dritten ausnutzbar

- DNSSEC hätte den Angriff erheblich erschwert, indem es die Fälschung von DNS-Antworten verhindert hätte

Checkliste für Domain-Sicherheit

Überprüfen Sie diese Punkte für jede Ihrer Domains:

- Transfer Lock aktiv (

clientTransferProhibitedin RDAP sichtbar) - Delete Lock aktiv (

clientDeleteProhibited) - Update Lock aktiv (

clientUpdateProhibited) - Multi-Faktor-Authentifizierung auf dem Registrar-Konto aktiviert

- Gültige und gesicherte Kontakt-E-Mail-Adresse (MFA auf dem E-Mail-Postfach aktiviert)

- Automatische Verlängerung mit gültigem Zahlungsmittel aktiviert

- Administrative und technische Kontakte aktuell

- DNSSEC aktiviert und Vertrauenskette verifiziert

- Registry Lock aktiviert (für kritische Domains)

- Nameserver unter Ihrer Kontrolle (keine Lame Delegation)

Verwenden Sie ein RDAP-Tool, um die EPP-Status und Ablaufdaten jeder Domain in Sekundenschnelle zu überprüfen.

Best Practices für die Domain-Verwaltung

Automatische Verlängerung: Vor- und Nachteile

Vorteile:

- Eliminiert das Risiko einer vergessenen Verlängerung

- Keine Dienstunterbrechung

- Die Domain bleibt ohne manuelles Eingreifen geschützt

Nachteile:

- Erfordert ein stets gültiges Zahlungsmittel (abgelaufene Karte = fehlgeschlagene Verlängerung)

- Kann Domains verlängern, die Sie aufgeben wollten

- Einige Registrare berechnen die Verlängerung zum Standardtarif ohne vorherige Erinnerung

Empfehlung: Aktivieren Sie die automatische Verlängerung für alle aktiven Domains. Führen Sie eine jährliche Überprüfung durch, um Domains zu identifizieren, die nicht verlängert werden sollen, und deaktivieren Sie die automatische Verlängerung nur für diese, einige Wochen vor dem Ablauf.

Aktuelle Kontaktdaten: Warum sie kritisch sind

Die Kontakt-E-Mail-Adresse beim Registrar ist der neuralgische Punkt der Sicherheit Ihrer Domain:

- Diese Adresse erhält die Ablaufbenachrichtigungen

- Diese Adresse erhält die Transfercodes und Bestätigungsanfragen

- Diese Adresse wird für das Zurücksetzen des Passworts des Registrar-Kontos verwendet

- Diese Adresse nutzt die ICANN für die jährliche WDRP-Verifizierung (WHOIS Data Reminder Policy)

Wenn diese Adresse veraltet ist (ehemaliger Mitarbeiter, selbst abgelaufene E-Mail-Domain, volles Postfach), verlieren Sie die Fähigkeit, Ihre Domain zu kontrollieren. Verwenden Sie eine E-Mail-Adresse auf einer anderen Domain als der, die Sie verwalten, idealerweise eine Gruppenadresse, die mehreren vertrauenswürdigen Personen zugänglich ist.

Ablaufüberwachung

Verlassen Sie sich nicht ausschließlich auf die Benachrichtigungen des Registrars. Richten Sie eine unabhängige Überwachung ein:

- Periodische RDAP-Abfragen: Fragen Sie Ihre kritischen Domains ab, um die Ablaufdaten und EPP-Status zu überprüfen. Das Feld

eventDatedes Ereignissesexpirationin der RDAP-Antwort gibt das genaue Datum an. - Dedizierter Kalender: Fügen Sie Erinnerungen 90, 60 und 30 Tage vor dem Ablauf jeder kritischen Domain hinzu.

- Zentralisiertes Inventar: Pflegen Sie eine Tabelle oder ein Verwaltungstool, das alle Ihre Domains, deren Registrare, Ablaufdaten und Schutzebenen auflistet.

Multi-Registrar-Strategie

Für Unternehmen mit einem umfangreichen Domain-Portfolio begrenzt die Verteilung der Domains auf mehrere Registrare das Risiko eines Single Point of Failure. Wenn ein Registrar kompromittiert wird (wie beim Squarespace-Vorfall), ist nur ein Teil des Portfolios betroffen.

In der Praxis:

- Gruppieren Sie kritische Domains (Produktion, Marken) bei einem Premium-Registrar mit Registry Lock

- Platzieren Sie sekundäre Domains (Projekte, Landing Pages) bei einem zuverlässigen und kostengünstigen Registrar

- Halten Sie einen Backup-Registrar bereit, um bei Problemen schnell migrieren zu können

Interne Dokumentation und Budgetplanung

Pflegen Sie ein dokumentiertes Domain-Register, das mit den befugten Personen geteilt wird:

| Information | Detail |

|---|---|

| Domainname | captaindns.com |

| Registrar | Name des Registrars |

| Ablaufdatum | 2027-01-15 |

| Auto-Renew | Ja |

| Aktive Sperren | Transfer, Delete, Update |

| Registry Lock | Nein |

| Verantwortlicher Kontakt | contact@captaindns.com |

| Kritikalität | Hoch |

| Jährliche Kosten | 12 EUR |

Dieses Register ermöglicht die Vorausplanung des jährlichen Verlängerungsbudgets. Für ein Portfolio von 20 Domains können die Kosten von 200 EUR (Standard-TLDs) bis über 5.000 EUR (Premium-TLDs mit Registry Lock) variieren. Integrieren Sie diese Kosten in das Infrastrukturbudget, um Zahlungsvergessen zu vermeiden.

DNSSEC: Der vollständige DNS-Schutz

DNSSEC (DNS Security Extensions) signiert Ihre DNS-Einträge kryptografisch. Ohne DNSSEC kann ein Angreifer DNS-Antworten fälschen (Cache Poisoning), um den Datenverkehr auf einen von ihm kontrollierten Server umzuleiten, ohne die Domain oder den Registrar zu berühren.

DNSSEC schützt nicht vor Domain-Hijacking auf Registrar-Ebene, aber es schützt die Integrität der DNS-Antworten zwischen Nameservern und Resolvern. Es ist eine ergänzende Schicht zu den EPP-Sperren. Der Sitting Ducks-Angriff von 2024 wäre erheblich schwieriger gewesen, wenn die betroffenen Domains DNSSEC aktiviert hätten.

Überprüfen Sie den DNSSEC-Status Ihrer Domains mit dem DNSSEC-Checker. Wenn die Vertrauenskette fehlt oder unterbrochen ist, aktivieren Sie DNSSEC bei Ihrem DNS-Provider und veröffentlichen Sie die DS-Einträge bei Ihrem Registrar.

Empfohlener Aktionsplan

Fünf Schritte zur Absicherung Ihrer Domains, nach Priorität geordnet:

1. Alle Ihre Domains auditieren

Listen Sie alle Ihre Domains auf (Produktion, Staging, alte Projekte, eingetragene Marken). Überprüfen Sie für jede über RDAP: Ablaufdatum, aktive EPP-Status, Registrar, Nameserver. Identifizieren Sie Domains ohne Schutz (nur Status ok) und solche, deren Ablauf naht. Stellen Sie außerdem sicher, dass die delegierten Nameserver unter Ihrer Kontrolle stehen, um Sitting-Ducks-Risiken zu eliminieren.

2. Automatische Verlängerung und Transfer Locks aktivieren

Für jede aktive Domain: Aktivieren Sie die automatische Verlängerung, überprüfen Sie die Gültigkeit des Zahlungsmittels, aktivieren Sie mindestens clientTransferProhibited. Für kritische Domains fügen Sie clientDeleteProhibited und clientUpdateProhibited hinzu.

3. Ablaufwarnungen konfigurieren

Richten Sie einen vom Registrar unabhängigen Erinnerungskalender ein. Fügen Sie Warnungen 90, 60 und 30 Tage vor dem Ablauf hinzu. Überprüfen Sie vierteljährlich, ob die Kontakt-E-Mails aktuell und die Postfächer aktiv sind.

4. DNSSEC aktivieren

Aktivieren Sie DNSSEC auf allen Domains, bei denen Ihr DNS-Provider dies unterstützt. Veröffentlichen Sie die DS-Einträge beim Registrar. Überprüfen Sie die Vertrauenskette mit einem DNSSEC-Validierungstool. Überwachen Sie Warnungen zu abgelaufenen Signaturen.

5. Dokumentieren und budgetieren

Erstellen Sie ein Inventar mit: Domainname, Registrar, Ablaufdatum, aktive Sperrebenen, verantwortlicher Kontakt, Kritikalität (hoch/mittel/niedrig), jährliche Kosten. Teilen Sie dieses Dokument mit den befugten Personen. Integrieren Sie die Verlängerungskosten in das jährliche Infrastrukturbudget. Überprüfen Sie es mindestens einmal jährlich.

FAQ

Wie lange habe ich Zeit, eine abgelaufene Domain wiederherzustellen?

Nach dem Ablauf haben Sie in der Regel 30 bis 45 Tage Grace Period zur Verlängerung zum Normaltarif, dann 30 Tage Redemption Period zur Wiederherstellung der Domain gegen Gebühren von 80 bis 200 EUR. Insgesamt etwa 60 bis 75 Tage vor der endgültigen Löschung. Die genauen Fristen variieren je nach Registrar und TLD. Cloudflare bietet die längste Grace Period (40 Tage), während GoDaddy auf 18 Tage begrenzt, bevor Einschränkungen greifen.

Was kostet die Wiederherstellung einer abgelaufenen Domain?

Die Wiederherstellungsgebühren (Redemption) variieren von 70 bis 200 EUR je nach Registrar und TLD. Für eine .com: etwa 100 USD bei GoDaddy (80 USD Restore + Verlängerung), 90 bis 100 USD bei Cloudflare (Registry-Kosten ohne Marge), 110 bis 180 USD bei Namecheap und 80 bis 140 EUR bei OVHcloud. Diese Gebühren werden von der Registry auferlegt (Verisign berechnet etwa 80 USD pro Restore für .com) und sind nicht verhandelbar. Die Wiederherstellung erfordert außerdem die Zahlung der Verlängerung für mindestens ein Jahr.

Was bedeutet der EPP-Status redemptionPeriod?

Der Status redemptionPeriod zeigt an, dass die Domain vom Registrar gelöscht wurde und sich in der Wiederherstellungsphase auf Registry-Ebene befindet. Nur der ursprüngliche Inhaber kann sie während dieser 30-tägigen Frist gegen Wiederherstellungsgebühren zurückbekommen. Die Domain löst nicht mehr auf und kein Dienst funktioniert.

Meine Domain ist abgelaufen, sind meine E-Mails verloren?

E-Mails, die während der Ablaufphase gesendet wurden, werden von den Absenderservern abgelehnt (Fehler "host not found" bei den MX-Einträgen). Diese E-Mails werden nicht irgendwo in einer Warteschlange gespeichert: Nach mehreren Versuchen (in der Regel 24 bis 72 Stunden) erhält der Absender einen endgültigen Bounce. Wenn Sie die Domain schnell während der Grace Period verlängern, funktionieren neue E-Mails wieder, aber die während des Ausfalls gesendeten E-Mails sind unwiederbringlich verloren.

Verhindert der Transfer Lock alle Angriffe auf meine Domain?

Nein. Der Transfer Lock (clientTransferProhibited) verhindert ausschließlich den unbefugten Transfer zu einem anderen Registrar. Er schützt nicht vor der Änderung von DNS-Einträgen, der Löschung der Domain oder Angriffen auf das DNS-Protokoll. Für umfassenden Schutz kombinieren Sie Transfer Lock, Delete Lock, Update Lock und DNSSEC. Für kritische Domains fügen Sie einen Registry Lock hinzu.

Was ist der Unterschied zwischen Registrar Lock und Registry Lock?

Der Registrar Lock wird von Ihrem Anbieter (Registrar) gesetzt und ist über Ihre Verwaltungsoberfläche änderbar. Er fügt die Status client*Prohibited hinzu. Der Registry Lock wird von der Registry (Verisign, AFNIC) gesetzt und erfordert ein manuelles Verfahren mit Identitätsüberprüfung für jede Änderung. Der Registry Lock ist kostenpflichtig (50 bis 300 EUR/Jahr), bietet aber einen von der Sicherheit Ihres Registrar-Kontos unabhängigen Schutz.

Kann eine Domain im Status pendingDelete wiederhergestellt werden?

Nein. Der Status pendingDelete bedeutet, dass die Domain innerhalb der nächsten 5 Tage gelöscht wird. Keine Wiederherstellungsmaßnahme ist möglich, weder durch den Inhaber noch durch den Registrar noch durch die Registry. Die einzige Option ist, die Freigabe der Domain abzuwarten und zu versuchen, sie erneut zu registrieren, in Konkurrenz mit Domain-Drop-Catching-Diensten. Für eine begehrte Domain sind die Chancen ohne einen Backorder-Dienst (Kosten: ab ca. 59 USD) gering.

Kann eine Domain nach der Freigabe (nach Pending Delete) wiederhergestellt werden?

Technisch ja, aber in der Praxis sehr schwierig für wertvolle Domains. Nach der Löschung steht die Domain wieder zur Registrierung zur Verfügung. Wenn Sie der Erste sind, der die Registrierungsanfrage einreicht, können Sie sie zum Standardtarif zurückbekommen. Aber Domains mit Datenverkehr, Backlinks oder einer Historie werden von Drop-Catching-Diensten ins Visier genommen, die automatisierte Bots einsetzen, um sie innerhalb von Millisekunden zu erfassen. Um Ihre Chancen zu maximieren, platzieren Sie Backorders bei mehreren spezialisierten Diensten (DropCatch, SnapNames) vor der Freigabe.

Wie kann ich die EPP-Status und das Ablaufdatum meiner Domain überprüfen?

Verwenden Sie ein RDAP-Tool, um Ihre Domain abzufragen. Die JSON-Antwort enthält die EPP-Status im Feld status und das Ablaufdatum in den Ereignissen (events mit eventAction: expiration). Sie können den RDAP Lookup von CaptainDNS verwenden, um diese Informationen in Sekundenschnelle zu erhalten.

Reicht die automatische Verlängerung aus, um meine Domain zu schützen?

Die automatische Verlängerung schützt vor versehentlichem Ablauf, aber nicht vor anderen Risiken: abgelaufene Zahlungskarte, kompromittiertes Registrar-Konto, Domain-Hijacking. Kombinieren Sie die automatische Verlängerung mit unabhängigen Ablaufwarnungen, EPP-Sperren und regelmäßiger Überwachung Ihrer RDAP-Status.

Glossar

- Grace Period (Auto-Renew Grace Period): Zeitraum nach dem Ablauf einer Domain, in dem der Inhaber zum Normaltarif verlängern kann. Dauer: 0 bis 45 Tage je nach Registrar und TLD, gemäß der ICANN-Richtlinie.

- Redemption Period: 30-tägiger Zeitraum nach der Löschung einer Domain durch den Registrar, in dem nur der ursprüngliche Inhaber sie gegen hohe Wiederherstellungsgebühren (80 bis 200 EUR) zurückbekommen kann.

- Pending Delete: 5-tägiger Zeitraum vor der endgültigen Löschung einer Domain. Keine Wiederherstellung möglich.

- Domain-Hijacking: Unbefugte Übernahme eines Domainnamens durch Kompromittierung des Registrar-Kontos, Social Engineering oder Ausnutzung einer technischen Schwachstelle.

- Transfer Lock: Sperre, die den Transfer einer Domain zu einem anderen Registrar verhindert. Entspricht dem EPP-Status

clientTransferProhibited. - Registry Lock: Sperre auf Registry-Ebene, die ein manuelles Verfahren für jede Änderung erfordert. Status

server*Prohibited. - EPP (Extensible Provisioning Protocol): Standardisiertes Protokoll (RFC 5730), das zwischen Registraren und Registries zur Verwaltung von Domain-Operationen verwendet wird.

- ERRP (Expired Registration Recovery Policy): ICANN-Richtlinie, die den Wiederherstellungsprozess abgelaufener Domains für gTLDs regelt. Aktualisiert im Februar 2024.

- Drop Catching: Technik, bei der eine Domain in den Sekunden nach ihrer Freigabe automatisch registriert wird, mithilfe automatisierter Systeme, die die Registry kontinuierlich abfragen.

- Backordering: Vorausreservierung einer Domain im Ablaufprozess bei einem spezialisierten Dienst, der bei der Freigabe die automatische Registrierung versucht.

- Dangling DNS: DNS-Eintrag, der auf eine nicht mehr existierende Ressource verweist (stillgelegter Server, gekündigter Drittanbieterdienst), die von einem Angreifer ausgenutzt werden kann, der die Kontrolle über die Zielressource übernimmt.

- Lame Delegation: DNS-Delegierung, bei der der angegebene autoritative Nameserver nicht antwortet oder nicht für die Domain konfiguriert ist, was eine ausnutzbare Schwachstelle darstellt (vgl. Sitting Ducks-Angriff).

Verwandte RDAP- und Domain-Management-Leitfaden

- RDAP vs WHOIS: der vollständige Leitfaden zur Umstellung: das RDAP-Protokoll verstehen, EPP-Codes im Detail, DSGVO und die Migration von WHOIS.

- Lebenszyklus eines Domainnamens: Ablauf, Schutz und Best Practices (dieser Artikel): die 7 Phasen des Lebenszyklus, die Risiken in jeder Phase und die konkreten Schutzmaßnahmen.

Quellen

- ICANN - Expired Registration Recovery Policy (ERRP), aktualisiert Februar 2024

- ICANN - EPP Status Codes: What Do They Mean?

- Krebs on Security - Weak Security Defaults Enabled Squarespace Domains Hijacks (2024)

- Infoblox / DomainSure - Sitting Ducks Attack: 70,000 Domains Compromised (2024)

- Google Search Central - March 2024 Core Update and New Spam Policies