BIMI-Hosting: wo und wie Sie Ihr SVG-Logo und Ihr Zertifikat hosten

Von CaptainDNS

Veröffentlicht am 31. März 2026

- Das Logo-Hosting ist das fragilste Glied der BIMI-Kette: HTTPS verpflichtend, TLS 1.2+, Content-Type

image/svg+xml, keine Weiterleitung, Dateigröße unter 32 KB - 53 % der BIMI-Einträge enthalten mindestens einen Fehler: fehlerhaftes Logo-Hosting ist eine der häufigsten Ursachen

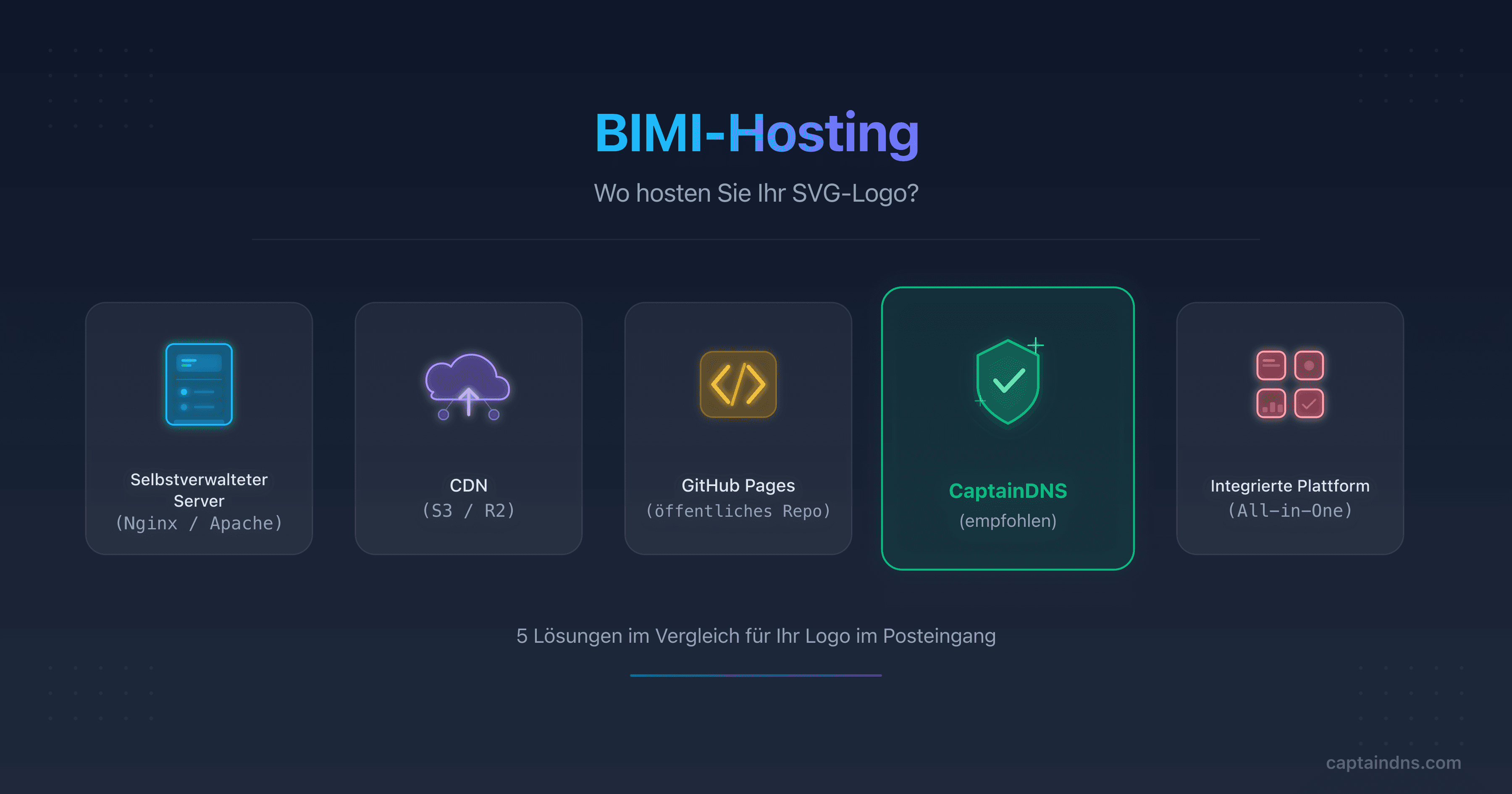

- 5 Optionen im Vergleich: selbstverwalteter Server, CDN (S3, R2), GitHub Pages, dedizierter Dienst (CaptainDNS), integrierte Plattform (PowerDMARC, Valimail)

- CaptainDNS hostet SVG-Logo und VMC/CMC-Zertifikat kostenlos mit automatischem TLS, Zugriffsstatistiken und Ablaufwarnung für das Zertifikat

Wenn von BIMI die Rede ist, drehen sich technische Diskussionen fast immer um drei Themen: DMARC auf Enforcement bringen, das Logo ins SVG-Tiny-PS-Format konvertieren und ein VMC- oder CMC-Zertifikat beschaffen. Diese Schritte sind dokumentiert, mit Tools unterstützt und in Dutzenden Anleitungen beschrieben. Doch es gibt ein viertes Thema, das selten behandelt wird und trotzdem ebenso viele Fehlschläge verursacht wie die drei anderen zusammen: das Hosting der SVG-Datei.

Das Prinzip klingt einfach. Der BIMI-DNS-Eintrag enthält eine URL (l=), die auf Ihr Logo verweist. Die E-Mail-Anbieter (Gmail, Yahoo Mail, Apple Mail) rufen die Datei unter dieser URL ab, um sie im Posteingang anzuzeigen. Wenn der Server nicht antwortet, wenn das TLS-Zertifikat abgelaufen ist, wenn der Content-Type falsch ist, wenn sich eine Weiterleitung in die Kette einschleicht: Das Logo wird nicht angezeigt. Keine Fehlermeldung. Kein Feedback. Der Anbieter geht einfach zur nächsten Nachricht über, ohne Logo.

Die Zahlen bestätigen das Ausmaß des Problems. Laut einer URIports-Analyse von 2025 über die Top-1-Million-Domains enthalten 53,6 % der BIMI-Einträge mindestens einen Fehler. Unter diesen Fehlern gehören Hosting-Probleme (nicht erreichbarer Server, ungültiges TLS-Zertifikat, falscher Content-Type, Weiterleitungen) zu den häufigsten Ursachen. Das ist kein Nischenproblem, sondern ein strukturelles Problem.

Dieser Leitfaden behandelt drei Fragen. Zunächst die genauen technischen Anforderungen, die Ihr Hosting-Server erfüllen muss. Dann die fünf verfügbaren Hosting-Optionen mit ihren Stärken und Grenzen. Und schließlich ein Schritt-für-Schritt-Tutorial, um Ihr Logo und Ihr Zertifikat kostenlos mit CaptainDNS in weniger als drei Minuten zu hosten.

Ob Sie Systemadministrator, technischer Verantwortlicher oder E-Mail-Berater sind: Dieser Leitfaden gibt Ihnen die Werkzeuge an die Hand, um die richtige Hosting-Lösung zu wählen und die Fehler zu vermeiden, die Ihr BIMI-Deployment stillschweigend sabotieren.

Warum ist das BIMI-Logo-Hosting so kritisch?

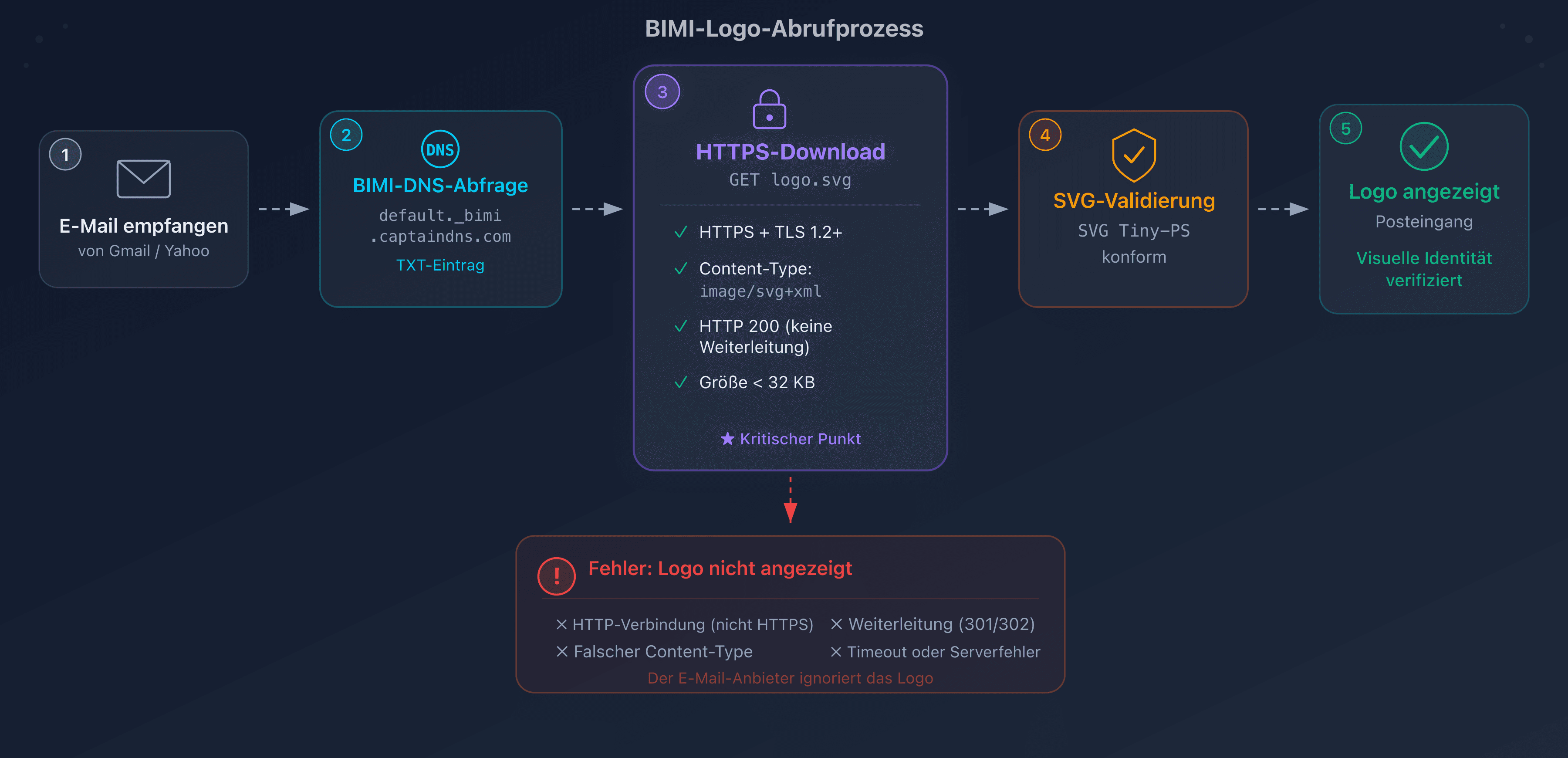

Um zu verstehen, warum das Hosting so entscheidend ist, muss man wissen, wie E-Mail-Anbieter das Logo abrufen. Der Prozess folgt einer präzisen Kette:

- Eine E-Mail kommt beim Anbieter an (Gmail, Yahoo, Apple Mail)

- Der Anbieter prüft die Authentifizierung: SPF, DKIM, DMARC

- Wenn DMARC im Enforcement-Modus besteht, sucht der Anbieter einen BIMI-Eintrag unter

default._bimi.captaindns.com - Der Anbieter extrahiert die URL aus dem Tag

l=im BIMI-Eintrag - Der Anbieter sendet eine HTTPS-GET-Anfrage an diese URL

- Wenn die Antwort HTTP 200 mit

Content-Type: image/svg+xmlund einer gültigen SVG-Datei ist: wird das Logo angezeigt - Wenn irgendetwas in dieser Kette fehlschlägt: kein Logo, keine Benachrichtigung

Der entscheidende Punkt ist Schritt 5. Der E-Mail-Anbieter ist kein Webbrowser. Er ist ein automatisierter Agent, der strikte Regeln anwendet und keine Abweichung toleriert.

Technische Anforderungen an das BIMI-Hosting

Hier sind die Anforderungen, die Ihr Hosting-Server erfüllen muss, damit E-Mail-Anbieter das Logo abrufen können:

| Anforderung | Detail | Folge bei Nichterfüllung |

|---|---|---|

| HTTPS verpflichtend | TLS 1.2 minimum, gültiges Zertifikat (nicht selbstsigniert) | Logo wird stillschweigend abgelehnt |

| Exakter Content-Type | image/svg+xml (nicht text/plain, application/octet-stream) | Logo abgelehnt |

| HTTP-200-Antwort | Keine Weiterleitung 301/302 | Logo abgelehnt (E-Mail-Clients folgen keinen Weiterleitungen) |

| Dateigröße | Unter 32 KB | Logo abgelehnt |

| 24/7-Verfügbarkeit | Keine längeren Wartungsarbeiten, kein Rate Limiting | Logo fehlt während der Nichtverfügbarkeit |

| Kein Geo-Blocking | Der Mailserver kann sich überall befinden | Logo fehlt bei bestimmten Anbietern |

Warum sind diese Anforderungen strenger als beim klassischen Web-Hosting?

Beim klassischen Web folgt ein Browser den Weiterleitungen, zeigt eine Fehlerseite an und wiederholt die Anfrage bei einem Fehler. Ein E-Mail-Anbieter, der ein BIMI-Logo abruft, tut nichts davon.

Kein Folgen von Weiterleitungen. Wenn Ihr Server mit 301 oder 302 antwortet (auch nur für eine einfache HTTP-zu-HTTPS-Weiterleitung), betrachtet der Anbieter die Datei als nicht erreichbar. Das ist die häufigste Falle für Teams, die ihren Webserver mit einer Standard-HTTP-zu-HTTPS-Weiterleitung konfigurieren. Die URL im BIMI-Eintrag muss direkt auf das endgültige Ziel zeigen.

Kein automatischer Retry. Wenn Ihr Server nicht erreichbar ist, wenn Gmail versucht, das Logo abzurufen, wird das Logo für diese E-Mail nicht angezeigt. Einige Anbieter wie Gmail verwenden einen Cache und versuchen es möglicherweise später erneut, aber dieses Verhalten ist weder garantiert noch dokumentiert.

Keine Content-Type-Aushandlung. Der Anbieter erwartet image/svg+xml. Wenn er text/plain erhält (Standard vieler Server für .svg-Dateien) oder application/octet-stream, lehnt er die Datei ab. Er versucht nicht, das Format durch Analyse des Inhalts zu erkennen.

Keine Toleranz bei TLS-Fehlern. Ein selbstsigniertes Zertifikat, ein abgelaufenes Zertifikat, eine unvollständige Zertifikatskette: All das führt zu einer sofortigen Ablehnung. E-Mail-Anbieter bieten kein "Trotzdem fortfahren" an wie ein Webbrowser.

Variables Cache-Verhalten. Einige Anbieter wie Gmail speichern das Logo nach dem ersten erfolgreichen Abruf im Cache. Dieser Cache verdeckt temporäre Hosting-Probleme: Das Logo wird weiterhin angezeigt, auch wenn der Server ausgefallen ist. Aber dieser Cache hat eine begrenzte und nicht dokumentierte Lebensdauer. Wenn er abläuft, versucht der Anbieter erneut, das Logo abzurufen. Wenn der Server zu diesem Zeitpunkt immer noch nicht erreichbar ist, verschwindet das Logo. Der Cache erzeugt ein falsches Sicherheitsgefühl: Alles scheint zu funktionieren, während die zugrunde liegende Infrastruktur fehlerhaft ist.

Für die Anforderungen an die SVG-Datei selbst (Tiny-PS-Format, Abmessungen, Inhalt) lesen Sie unseren Leitfaden zur BIMI-Logo-Erstellung.

Die fünf Hosting-Optionen im Vergleich

Es gibt keine Universallösung für das Hosting eines BIMI-Logos. Die Wahl hängt von Ihrer bestehenden Infrastruktur, Ihren technischen Fähigkeiten und Ihrem Überwachungsbedarf ab. Hier sind die fünf gängigsten Optionen mit ihren Vorteilen, Grenzen und dem idealen Anwendungsfall.

Selbstverwalteter Webserver (nginx, apache)

Der direkteste Ansatz: die SVG-Datei auf Ihrem eigenen Webserver hosten. Wenn Sie bereits einen nginx- oder apache-Server haben, der im Internet erreichbar ist, genügt es theoretisch, die SVG-Datei in ein zugängliches Verzeichnis zu legen.

Typische nginx-Konfiguration:

location /bimi/logo.svg {

root /var/www/bimi;

types {

image/svg+xml svg;

}

add_header Content-Type "image/svg+xml";

add_header Cache-Control "public, max-age=86400";

}

Apache-Konfiguration:

<Directory /var/www/bimi>

AddType image/svg+xml .svg

</Directory>

Vorteile:

- Volle Kontrolle über die Konfiguration

- Keine Abhängigkeit von einem Drittanbieterdienst

- Keine zusätzlichen Kosten, wenn der Server bereits existiert

Grenzen:

- Manuelle Verwaltung des TLS-Zertifikats (Erneuerung, Zertifikatskette)

- Verantwortung für 24/7-Verfügbarkeit

- Risiko von Unterbrechungen bei Serverwartungen

- Content-Type muss manuell konfiguriert werden

- Keine integrierte Überwachung (externes Monitoring muss eingerichtet werden)

Idealer Anwendungsfall: Teams mit bestehender Infrastruktur, einem Ops-Team und Erfahrung in der Webserver-Verwaltung. Wenn Sie bereits Dutzende Websites betreiben, ist das Hinzufügen einer SVG-Datei trivial. Wenn Ihr einziger Server ein VPS ist, den niemand überwacht, ist das ein Risiko.

Häufige Falle: die HTTP-zu-HTTPS-Weiterleitung. Die meisten nginx- und apache-Konfigurationen enthalten einen server-Block, der Port 80 auf Port 443 umleitet. Wenn Ihre BIMI-URL HTTPS verwendet, kein Problem. Aber wenn jemand versehentlich die HTTP-URL in den DNS-Eintrag kopiert, führt die 301-Weiterleitung zu einer stillschweigenden Ablehnung durch den E-Mail-Anbieter.

Generisches CDN mit Cloud-Speicher

Cloud-Speicherdienste mit CDN sind eine beliebte Option. Die Datei wird in einem Bucket (AWS S3, Cloudflare R2, Google Cloud Storage) gehostet und über ein CDN (Cloudflare, AWS CloudFront, Cloud CDN) ausgeliefert.

Deployment AWS S3 + CloudFront:

# Upload der Datei mit dem richtigen Content-Type

aws s3 cp logo.svg s3://mon-bucket-bimi/logo.svg \

--content-type "image/svg+xml" \

--cache-control "public, max-age=86400"

# Überprüfung

curl -I https://d1234abcd.cloudfront.net/logo.svg

Deployment Cloudflare R2:

# Upload via wrangler

npx wrangler r2 object put mon-bucket-bimi/logo.svg \

--file=logo.svg \

--content-type="image/svg+xml"

Vorteile:

- Sehr hohe Verfügbarkeit (SLA 99,9 % und mehr)

- TLS wird automatisch vom CDN verwaltet

- Geografische Verteilung (Latenzreduzierung)

- Sehr geringe Kosten (wenige Cent pro Monat für eine einzelne Datei)

Grenzen:

- Der Content-Type muss beim Upload explizit festgelegt werden (wenn Sie es vergessen, liefert der Bucket

application/octet-stream) - Das CDN kann Weiterleitungen hinzufügen, wenn die benutzerdefinierte Domain nicht korrekt konfiguriert ist

- Keine SVG-Validierung: Sie können eine ungültige Datei hochladen, ohne es zu merken

- Keine Ablaufwarnung für VMC/CMC-Zertifikate, die im selben Bucket gehostet werden

- Die Erstkonfiguration ist nicht trivial (IAM, Bucket Policy, CDN-Distribution)

Idealer Anwendungsfall: Teams, die bereits AWS, Cloudflare oder GCP für andere Ressourcen nutzen. Die Infrastruktur steht, die Kompetenzen sind vorhanden, und die Grenzkosten sind quasi null.

Häufige Falle: der Standard-Content-Type. Wenn Sie eine .svg-Datei in einen S3-Bucket hochladen, ohne den Content-Type anzugeben, liefert S3 sie mit application/octet-stream aus. Die Datei wird heruntergeladen statt als Bild interpretiert. E-Mail-Anbieter lehnen sie ab.

Eine weitere häufige Falle bei CDNs ist die Konfiguration der benutzerdefinierten Domain. Wenn Sie einen Domainnamen mit Ihrer CloudFront-Distribution oder Ihrem R2-Bucket verknüpfen, müssen Sie sicherstellen, dass die DNS-Auflösung direkt auf das CDN zeigt, ohne Zwischenweiterleitung. Eine fehlerhafte CNAME- oder DNS-Zonenkonfiguration kann eine unsichtbare 301-Weiterleitung einführen, die den Logo-Abruf durch die E-Mail-Anbieter unterbricht.

GitHub Pages

GitHub Pages ist eine kostenlose Option, die für einfache Fälle funktioniert. Erstellen Sie ein Repository, legen Sie die SVG-Datei ab, aktivieren Sie GitHub Pages: Die Datei wird per HTTPS mit dem korrekten Content-Type ausgeliefert.

Deployment:

# Dediziertes Repository erstellen

mkdir bimi-assets && cd bimi-assets

git init

cp ~/logo.svg ./logo.svg

git add logo.svg

git commit -m "add BIMI logo"

git remote add origin git@github.com:captaindns/bimi-assets.git

git push -u origin main

Aktivieren Sie GitHub Pages in den Repository-Einstellungen (Quelle: Branch main). Die URL lautet: https://captaindns.github.io/bimi-assets/logo.svg

Vorteile:

- Kostenlos

- Automatisches TLS (Let's Encrypt über GitHub)

- Korrekter Content-Type für

.svg-Dateien (automatisch verwaltet) - Einfache Aktualisierung (git push)

Grenzen:

- Kein SLA für Verfügbarkeit (GitHub Pages ist für statische Websites konzipiert, nicht für kritisches Hosting)

- Hosting von PEM-Zertifikaten problematisch: GitHub Pages liefert

.pem-Dateien mit einem falschen Content-Type (text/plain) - Keine Zugriffsstatistiken (Sie wissen nicht, ob die Anbieter das Logo abrufen)

- Keine Ablaufwarnung für Zertifikate

- Abhängigkeit von GitHub (Richtlinienänderungen, Dienstunterbrechungen)

- Standardmäßig keine benutzerdefinierte Domain (URL

github.io)

Idealer Anwendungsfall: persönliche Projekte, Tests, selbstdeklariertes BIMI-Deployment (ohne VMC/CMC-Zertifikat). Wenn Sie BIMI bei Yahoo Mail testen möchten, bevor Sie in ein Zertifikat investieren, ist GitHub Pages ein guter Ausgangspunkt.

Häufige Falle: das VMC/CMC-Zertifikat. Wenn Sie versuchen, eine .pem-Datei auf GitHub Pages zu hosten, wird der Content-Type text/plain sein. E-Mail-Anbieter können das Zertifikat ablehnen. Für ein vollständiges BIMI-Deployment (mit Zertifikat) ist GitHub Pages nicht geeignet.

Bedenken Sie auch, dass GitHub Pages Bandbreitenbegrenzungen hat (100 GB/Monat) und eine Größenbeschränkung für die Website (1 GB). Für eine einzelne SVG-Datei werden diese Limits nie erreicht, aber sie verdeutlichen, dass der Dienst nicht für kritisches Produktions-Hosting konzipiert ist. Bei einem Traffic-Peak (ein ISP, der das Logo cachet und häufig erneut herunterlädt) könnte GitHub Pages den Zugriff vorübergehend einschränken.

Dedizierter BIMI-Hosting-Dienst (CaptainDNS)

Ein Dienst, der speziell für das Hosting von BIMI-Assets entwickelt wurde. CaptainDNS übernimmt die gesamte Kette: Upload, Validierung, Hosting, DNS-Eintrag-Generierung und Überwachung.

Funktionsweise:

- Sie erstellen ein BIMI-Profil für Ihre Domain

- Sie verifizieren den Domainbesitz (TXT-Eintrag)

- Sie laden Ihr SVG-Logo hoch (automatisch im Tiny-PS-Format validiert)

- Sie laden Ihr VMC/CMC-Zertifikat hoch (optional)

- CaptainDNS generiert den vollständigen BIMI-DNS-Eintrag

- Sie kopieren den Eintrag in Ihre DNS-Zone

Die Dateien werden von assets.captaindns.com mit automatischem TLS (Let's Encrypt), dem korrekten Content-Type und ohne Weiterleitung ausgeliefert.

Vorteile:

- Zero-Config: kein Server zu verwalten, kein Content-Type zu konfigurieren

- SVG-Tiny-PS-Validierung beim Upload: Wenn die Datei nicht konform ist, wird sie mit einer expliziten Fehlermeldung abgelehnt

- Hosting des VMC/CMC-Zertifikats mit automatischer Metadaten-Extraktion (Aussteller, Gültigkeitsdaten, Typ)

- Ablaufwarnung für das Zertifikat (30 Tage vor Ablauf)

- Zugriffsstatistiken: Anzahl der empfangenen Anfragen und Zeitstempel der letzten Anfrage

- Automatische Generierung des BIMI-DNS-Eintrags

- Kostenlos für die ersten 5 Domains

Grenzen:

- Abhängigkeit von einem Drittanbieterdienst (wie bei jeder gehosteten Lösung)

- Feste Hosting-Domain (

assets.captaindns.com, keine benutzerdefinierte Domain für die URL)

Idealer Anwendungsfall: jede Organisation, die ein zuverlässiges BIMI-Hosting ohne technische Konfiguration möchte. Besonders geeignet für KMU ohne dediziertes Ops-Team.

Integrierte DMARC-Plattform

DMARC-Überwachungsplattformen wie PowerDMARC, Valimail oder Red Sift bieten BIMI-Hosting häufig als integrierte Funktion in ihrem Angebot an. Logo und Zertifikat werden im Dashboard der Plattform hochgeladen, die sich um das Hosting und die Generierung des DNS-Eintrags kümmert.

Vorteile:

- Native Integration mit der DMARC-Überwachung (einheitliche Sicht auf die E-Mail-Authentifizierung)

- Verwaltetes Hosting (TLS, Content-Type, Verfügbarkeit)

- Support und Begleitung im Abonnement enthalten

Grenzen:

- Hohe Kosten: Diese Plattformen berechnen zwischen 50 und 500 $/Monat (oder mehr) für die vollständige DMARC-Suite. BIMI-Hosting ist nur eine Funktion unter vielen

- Vendor Lock-in: Wenn Sie die Plattform wechseln, ändert sich die Logo-URL und Sie müssen Ihren DNS-Eintrag aktualisieren

- Variable BIMI-Funktionen: Einige Plattformen bieten weder SVG-Validierung beim Upload noch Ablaufwarnungen für Zertifikate

Idealer Anwendungsfall: große Unternehmen, die bereits eine DMARC-Plattform für die Überwachung ihrer E-Mail-Authentifizierung nutzen. In diesem Fall ist das BIMI-Hosting ein Bonus im bestehenden Abonnement.

Vergleichstabelle der fünf Optionen

| Kriterium | Selbstverwalteter Server | CDN (S3/R2) | GitHub Pages | CaptainDNS | Integrierte Plattform |

|---|---|---|---|---|---|

| Kosten | Variabel | 0-5 $/Monat | Kostenlos | Kostenlos | 50-500+ $/Monat |

| Konfiguration | Manuell | Mittel | Einfach | Keine | Keine |

| Automatischer Content-Type | Nein | Konfiguration erforderlich | Ja (SVG) | Ja | Ja |

| Verwaltetes TLS | Manuell | Automatisch | Automatisch | Automatisch | Automatisch |

| DNS-Eintrag-Generierung | Nein | Nein | Nein | Ja | Ja |

| Zertifikat-Hosting | Ja | Ja | Nein (PEM) | Ja | Ja |

| Ablaufwarnung Zertifikat | Nein | Nein | Nein | Ja | Variabel |

| Zugriffsstatistiken | Serverlogs | CloudWatch/R2 Analytics | Nein | Ja | Variabel |

| SVG-Validierung beim Upload | Nein | Nein | Nein | Ja (SVG Tiny-PS) | Variabel |

Die Wahl hängt von Ihrer Situation ab. Wenn Sie ein Ops-Team und eine Cloud-Infrastruktur haben, ist ein CDN eine hervorragende Option. Wenn Sie die einfachste und zuverlässigste Lösung ohne Konfigurationsaufwand suchen, ist CaptainDNS dafür konzipiert. Wenn Sie bereits eine DMARC-Plattform nutzen, prüfen Sie, ob BIMI-Hosting in Ihrem Abonnement enthalten ist.

Ein häufig übersehenes Kriterium bei dieser Entscheidung ist die Beständigkeit der URL. Die Logo-URL ist in Ihrem BIMI-DNS-Eintrag verankert. Wenn Sie die Hosting-Lösung wechseln, müssen Sie auch den DNS-Eintrag aktualisieren, was eine Propagationsverzögerung mit sich bringt, während der einige Anbieter die alte URL abrufen (die nicht mehr erreichbar ist) und andere die neue. Um dieses Risiko zu minimieren, wählen Sie eine Lösung, die Sie in den nächsten Jahren nicht wechseln müssen.

Die fünf Hosting-Fehler, die Ihr BIMI sabotieren

Selbst mit der richtigen Hosting-Option können Konfigurationsfehler die Anzeige des Logos verhindern. Hier sind die fünf häufigsten Fehler, jeweils mit Symptom, Diagnosebefehl und Lösung.

Fehler 1: HTTP statt HTTPS

Symptom: Das Logo erscheint bei keinem E-Mail-Anbieter, obwohl der BIMI-Eintrag gültig und die SVG-Datei konform ist.

Ursache: Die URL im Tag l= des BIMI-Eintrags verwendet http:// statt https://. Oder der Eintrag enthält https://, aber der Server antwortet nur auf Port 80 (HTTP) und leitet zu HTTPS weiter. Die BIMI-Spezifikation verlangt eine HTTPS-URL, die direkt mit 200 antwortet, ohne jede Weiterleitung.

Diagnose:

# BIMI-Eintrag prüfen

dig default._bimi.captaindns.com TXT +short

# Direkte HTTPS-Antwort testen

curl -I https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

Überprüfen Sie, dass:

- Die URL im Eintrag mit

https://beginnt - Die

curl-Antwort den CodeHTTP/2 200zurückgibt (nicht 301, 302, 307)

Lösung: Stellen Sie sicher, dass die URL im BIMI-Eintrag direkt auf den HTTPS-Endpunkt zeigt. Verlassen Sie sich nicht auf eine HTTP-zu-HTTPS-Weiterleitung: E-Mail-Anbieter folgen ihr nicht. Wenn Ihr Server nur HTTP unterstützt, müssen Sie TLS konfigurieren, bevor Sie BIMI bereitstellen.

Dieser Fehler ist besonders heimtückisch, weil er bei manuellen Tests unsichtbar ist. Wenn Sie die HTTP-URL in einen Browser eingeben, folgt dieser der Weiterleitung und zeigt die Datei normal an. Alles scheint zu funktionieren. Aber die automatisierten Agenten der E-Mail-Anbieter stoppen beim ersten Antwortcode: Wenn er nicht 200 ist, gilt die Datei als nicht erreichbar.

Fehler 2: Falscher Content-Type

Symptom: Die SVG-Datei ist per HTTPS erreichbar, der HTTP-Code ist 200, aber das Logo erscheint nicht.

Ursache: Der Server liefert einen falschen Content-Type. Die häufigsten Fälle:

text/plain: Standard vieler Server, wenn der MIME-Typ für die Endung.svgnicht konfiguriert istapplication/octet-stream: Standard einiger Cloud-Speicherdienste (S3 ohne explizite Konfiguration)text/html: wenn der Server eine HTML-Fehlerseite statt der SVG-Datei zurückgibt

Diagnose:

curl -I https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

Suchen Sie die Zeile Content-Type in der Antwort. Sie muss exakt image/svg+xml enthalten:

HTTP/2 200

content-type: image/svg+xml

Lösung je nach Server:

nginx: Fügen Sie in Ihrem server- oder location-Block hinzu:

types {

image/svg+xml svg;

}

apache: Fügen Sie in Ihrer .htaccess oder globalen Konfiguration hinzu:

AddType image/svg+xml .svg

S3: Geben Sie den Content-Type beim Upload an:

aws s3 cp logo.svg s3://bucket/logo.svg --content-type "image/svg+xml"

R2: Geben Sie den Content-Type im wrangler-Befehl an:

npx wrangler r2 object put bucket/logo.svg --file=logo.svg --content-type="image/svg+xml"

Fehler 3: HTTP-Weiterleitungen

Symptom: curl liefert einen Code 200, wenn Sie im Browser testen, aber die E-Mail-Anbieter rufen das Logo nicht ab.

Ursache: Es gibt eine oder mehrere Weiterleitungen in der Kette. Browser folgen ihnen automatisch und zeigen Ihnen das Endergebnis, was das Problem verdeckt. BIMI-E-Mail-Anbieter folgen keinen Weiterleitungen.

Die häufigsten Weiterleitungen:

- HTTP zu HTTPS (301 von

http://zuhttps://) - www zu non-www (301 von

www.captaindns.comzucaptaindns.com) - Alte URL zu neuer URL (301 nach Serverumstrukturierung)

- Trailing Slash (301 von

/bimi/logo.svg/zu/bimi/logo.svg)

Diagnose:

# Weiterleitungskette verfolgen

curl -IL https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

Wenn Sie mehrere HTTP-Antworten (301, 302, 307) vor dem endgültigen 200 sehen, ist das das Problem. Die erste Antwort muss ein direkter 200 sein.

Lösung: Aktualisieren Sie die URL in Ihrem BIMI-Eintrag, sodass sie auf das endgültige Ziel zeigt, das direkt einen 200 zurückgibt. Wenn Ihr Server http:// zu https:// weiterleitet, verwenden Sie die https://-URL im Eintrag. Wenn Ihr Server www zur nackten Domain weiterleitet, verwenden Sie die nackte Domain im Eintrag.

Fehler 4: Server nicht erreichbar

Symptom: Das Logo erscheint intermittierend, oder es wurde vorher angezeigt und ist verschwunden.

Ursache: Der Hosting-Server ist vorübergehend nicht erreichbar. Mögliche Ursachen:

- Geplante Serverwartung

- Quota-Überschreitung oder Rate Limiting

- Geografische Einschränkung (der Server blockiert bestimmte IPs)

- Serverüberlastung (zu viele gleichzeitige Anfragen)

- Ausgeschalteter virtueller Server (unüberwachtes VPS)

Diagnose:

# Verfügbarkeit von Ihrem Rechner prüfen

curl -o /dev/null -s -w "%{http_code}" https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

# Von einer anderen IP testen (optional, über einen Online-Dienst)

Wenn der HTTP-Code nicht 200 ist, ist der Server nicht erreichbar.

Lösung: Richten Sie ein externes Monitoring ein, das die Verfügbarkeit der Logo-URL alle 5 Minuten prüft. Dienste wie UptimeRobot, Pingdom oder BetterStack können bei Nichtverfügbarkeit alarmieren. CaptainDNS bietet einen Anfragenzähler und den Zeitstempel der zuletzt bedienten Anfrage: Wenn der Zähler stagniert, obwohl Sie E-Mails versenden, ist das ein Problemindikator.

Für einen selbstverwalteten Server vermeiden Sie längere Wartungsarbeiten ohne Backup-Server. Bei einem CDN oder dedizierten Dienst ist das Risiko der Nichtverfügbarkeit dank integrierter Redundanz deutlich geringer.

Fehler 5: TLS-Zertifikat des Servers abgelaufen

Symptom: Das Logo funktionierte und ist plötzlich bei allen Anbietern verschwunden.

Ursache: Das TLS-Zertifikat des Hosting-Servers ist abgelaufen. Es handelt sich nicht um das VMC/CMC-Zertifikat (das eine gehostete Datei ist), sondern um das HTTPS-Zertifikat des Servers selbst. E-Mail-Anbieter verweigern die Verbindung zu einem Server mit ungültigem TLS-Zertifikat.

Dieser Fehler unterscheidet sich vom Ablauf des VMC/CMC-Zertifikats. Hier wird der Server selbst abgelehnt, nicht das BIMI-Zertifikat.

Diagnose:

# Gültigkeit des TLS-Zertifikats des Servers prüfen

curl -vI https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg 2>&1 | grep "expire date"

# Oder mit openssl

echo | openssl s_client -connect assets.captaindns.com:443 2>/dev/null | openssl x509 -noout -dates

Lösung: Aktivieren Sie die automatische Erneuerung des TLS-Zertifikats. Let's Encrypt bietet kostenlose Zertifikate mit automatischer Erneuerung über Certbot oder Alternativen wie acme.sh. CDNs und verwaltete Dienste (Cloudflare, CaptainDNS) verwalten die TLS-Erneuerung automatisch.

Wenn Sie einen selbstverwalteten Server nutzen, richten Sie einen Cron-Job für die Erneuerung ein:

# Automatische Erneuerung mit Certbot

0 0 * * * certbot renew --quiet

Für eine vollständige Diagnose aller BIMI-Fehler lesen Sie unseren Leitfaden BIMI-Logo wird nicht angezeigt: 5 Fehler zum Beheben. Sie können auch das BIMI-Prüftool von CaptainDNS verwenden, um die gesamte Kette automatisch zu validieren.

Zertifikat VMC oder CMC hosten

Das Hosting des SVG-Logos ist nur die halbe Aufgabe. Wenn Sie über ein VMC-Zertifikat (Verified Mark Certificate) oder CMC-Zertifikat (Common Mark Certificate) verfügen, muss auch dieses per HTTPS gehostet und für E-Mail-Anbieter erreichbar sein.

Das Zertifikat wird im Tag a= des BIMI-Eintrags referenziert:

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg; a=https://assets.captaindns.com/bimi/cert/captaindns.com/vmc.pem"

Hosting-Anforderungen für das Zertifikat

Die Anforderungen ähneln denen für das Logo, mit einigen Besonderheiten:

HTTPS verpflichtend. Wie beim Logo muss das Zertifikat per HTTPS mit einem gültigen TLS-Zertifikat auf dem Server ausgeliefert werden. Keine Weiterleitung, kein TLS-Fehler.

Content-Type für PEM-Dateien. Der erwartete Content-Type für ein PEM-Zertifikat ist application/x-pem-file oder application/pkix-cert. Einige Server liefern .pem-Dateien mit text/plain, was bei manchen Anbietern funktionieren kann, aber nicht der Empfehlung entspricht.

Direkte HTTP-200-Antwort. Wie beim Logo werden keine Weiterleitungen toleriert.

Das Problem des Zertifikatsablaufs

VMC- und CMC-Zertifikate haben eine begrenzte Gültigkeitsdauer, in der Regel ein Jahr. Wenn das Zertifikat abläuft:

- Gmail hört auf, das Logo anzuzeigen (das Zertifikat ist für Gmail obligatorisch)

- Der BIMI-Eintrag bleibt gültig, aber das Feld

a=verweist auf ein abgelaufenes Zertifikat - Keine automatische Benachrichtigung von Gmail oder Yahoo

Das ist ein heimtückisches Problem. Im Gegensatz zu einem TLS-Zertifikat für einen Webserver (das sichtbare Fehler im Browser verursacht) bleibt der Ablauf eines VMC/CMC-Zertifikats unbemerkt. Das Logo verschwindet stillschweigend aus Gmail, und niemand bemerkt es, bis ein Kollege oder Kunde es meldet.

Die Erneuerung eines VMC- oder CMC-Zertifikats geht nicht sofort: Man muss die Zertifizierungsstelle kontaktieren, die erforderlichen Nachweise erbringen (eingetragene Marke für ein VMC, Nutzungsnachweis für ein CMC) und auf die Validierung warten. Der Prozess kann von wenigen Tagen bis zu mehreren Wochen dauern. Wenn Sie den Ablauf abwarten, um die Erneuerung zu starten, wird Ihr Logo während dieser gesamten Zeit in Gmail fehlen. Deshalb ist eine Warnung 30 Tage vor Ablauf essenziell.

Logo und Zertifikat auf verschiedenen Servern

Der BIMI-Eintrag enthält zwei separate Felder: l= für das Logo und a= für das Zertifikat. Jedes kann auf einen anderen Server verweisen. Das ist eine nützliche Flexibilität, wenn Sie das Logo auf einem schnellen CDN und das Zertifikat auf einem dedizierten Dienst hosten möchten, der Ablaufwarnungen verwaltet.

Beispiel für einen Eintrag mit verschiedenen Servern:

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://cdn.captaindns.com/bimi/logo.svg; a=https://assets.captaindns.com/bimi/cert/captaindns.com/vmc.pem"

Die CaptainDNS-Lösung für Zertifikate

CaptainDNS übernimmt das Hosting von VMC/CMC-Zertifikaten mit mehreren spezifischen Funktionen:

- Automatische Metadaten-Extraktion: Beim Upload analysiert CaptainDNS das PEM-Zertifikat und extrahiert den Aussteller, die Gültigkeitsdaten und den Typ (VMC oder CMC)

- Ablaufwarnung: 30 Tage vor Ablauf des Zertifikats sendet CaptainDNS eine Warnung, um Sie an die Erneuerung zu erinnern

- Zugriffsstatistiken: Wie beim Logo zählt CaptainDNS die empfangenen Anfragen und protokolliert den Zeitstempel der letzten Anfrage

- Korrekter Content-Type: Das Zertifikat wird mit dem passenden Content-Type ausgeliefert, ohne Konfiguration Ihrerseits

Einen vollständigen Leitfaden über die Unterschiede zwischen VMC und CMC und ihre Kompatibilität mit E-Mail-Anbietern finden Sie in unserem Artikel über die Kompatibilität von VMC, CMC und DNS.

Ihr BIMI-Logo in 3 Minuten mit CaptainDNS hosten

Dieses Tutorial beschreibt die sechs Schritte, um Ihr SVG-Logo und Ihr VMC/CMC-Zertifikat mit CaptainDNS zu hosten. Der gesamte Vorgang dauert weniger als drei Minuten (ohne DNS-Propagation).

Schritt 1: BIMI-Profil erstellen

Melden Sie sich bei Ihrem CaptainDNS-Konto an (oder erstellen Sie kostenlos eines). Navigieren Sie zum Bereich BIMI Hosting im Dashboard. Klicken Sie auf Neues BIMI-Profil und geben Sie Ihre Domain ein (z. B. captaindns.com).

Der Standardselektor (default) reicht in den allermeisten Fällen aus. Ein benutzerdefinierter Selektor ist nur dann nützlich, wenn Sie verschiedene Logos für Untermarken oder Abteilungen benötigen, die E-Mails von derselben Domain versenden.

Schritt 2: Domainbesitz verifizieren

CaptainDNS fordert Sie auf, nachzuweisen, dass Sie die Domain kontrollieren. Fügen Sie einen TXT-Eintrag in Ihrer DNS-Zone mit dem von CaptainDNS bereitgestellten Wert hinzu:

_captaindns-verify.captaindns.com. 3600 IN TXT "captaindns-verification=abc123xyz"

Die Verifizierung erfolgt automatisch. CaptainDNS fragt Ihr DNS in regelmäßigen Abständen ab und validiert, sobald der Eintrag erkannt wird. Die DNS-Propagation kann je nach Registrar von wenigen Minuten bis zu mehreren Stunden dauern.

Schritt 3: SVG-Logo hochladen

Sobald die Domain verifiziert ist, laden Sie Ihre SVG-Tiny-PS-Datei hoch. CaptainDNS validiert die Datei automatisch beim Upload:

- Prüfung des SVG-Tiny-PS-Formats (Attribute

version="1.2"undbaseProfile="tiny-ps") - Prüfung des quadratischen

viewBox - Erkennung verbotener Elemente (

<script>,<style>,<image>,<animate>) - Prüfung der Dateigröße (unter 32 KB)

Wenn die Datei nicht konform ist, zeigt CaptainDNS eine explizite Fehlermeldung mit der Liste der erkannten Probleme an. In diesem Fall verwenden Sie den SVG-Tiny-PS-Konverter, um Ihre Datei automatisch zu korrigieren, und laden dann die konvertierte Version erneut hoch.

Wenn die Datei konform ist, hostet CaptainDNS sie sofort unter einer stabilen URL:

https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

Schritt 4: Zertifikat hochladen (optional)

Wenn Sie über ein VMC- oder CMC-Zertifikat verfügen, laden Sie die PEM-Datei hoch. CaptainDNS extrahiert automatisch die Metadaten:

- Aussteller: DigiCert, Entrust, etc.

- Gültigkeitsdaten: Beginn und Ende des Gültigkeitszeitraums

- Typ: VMC (Verified Mark Certificate) oder CMC (Common Mark Certificate)

Die Ablaufwarnung wird automatisch aktiviert: CaptainDNS benachrichtigt Sie 30 Tage vor Ablauf, damit Sie das Zertifikat ohne Anzeigeunterbrechung erneuern können.

Das Zertifikat wird unter einer stabilen URL gehostet:

https://assets.captaindns.com/bimi/cert/captaindns.com/vmc.pem

Schritt 5: DNS-Eintrag kopieren und veröffentlichen

CaptainDNS generiert automatisch den vollständigen BIMI-DNS-Eintrag, bereit zum Kopieren in Ihre DNS-Zone.

Mit Zertifikat:

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg; a=https://assets.captaindns.com/bimi/cert/captaindns.com/vmc.pem"

Ohne Zertifikat (selbstdeklariert):

default._bimi.captaindns.com. 3600 IN TXT "v=BIMI1; l=https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg; a=;"

Kopieren Sie den Eintrag und fügen Sie ihn in Ihrer DNS-Zone bei Ihrem Registrar oder DNS-Hoster hinzu. Der Eintragstyp ist TXT, der Name ist default._bimi.captaindns.com (ersetzen Sie durch Ihre Domain).

Achten Sie auf die Syntax beim Kopieren: Einige DNS-Verwaltungspanels fügen die Domain automatisch als Suffix hinzu. In diesem Fall geben Sie nur default._bimi als Hostnamen ein, ohne die Domain. Überprüfen Sie nach der Erstellung mit dig, ob der Eintrag korrekt aufgelöst wird.

Schritt 6: Deployment überprüfen

Nach der DNS-Propagation (wenige Minuten bis mehrere Stunden) überprüfen Sie, ob alles funktioniert. CaptainDNS bietet ein integriertes Prüftool, das die gesamte Kette kontrolliert:

- DNS-Auflösung des BIMI-Eintrags

- HTTPS-Erreichbarkeit des SVG-Logos

- Validierung des Content-Type

- Prüfung des SVG-Tiny-PS-Formats

- HTTPS-Erreichbarkeit des Zertifikats (falls vorhanden)

- Gültigkeit des VMC/CMC-Zertifikats (falls vorhanden)

Sie können auch manuell mit dig und curl prüfen:

# DNS-Eintrag prüfen

dig default._bimi.captaindns.com TXT +short

# Zugriff auf das Logo prüfen

curl -I https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

# Zugriff auf das Zertifikat prüfen

curl -I https://assets.captaindns.com/bimi/cert/captaindns.com/vmc.pem

Im CaptainDNS-Hosting enthaltene Funktionen

Zusammenfassend umfasst das CaptainDNS BIMI-Hosting:

- Bis zu 5 kostenlose Domains: keine Kosten für kleine Organisationen

- Zugriffsstatistiken: Anzahl bedienter Anfragen und Zeitstempel der letzten Anfrage, um zu verifizieren, dass die Anbieter Ihr Logo tatsächlich abrufen

- Ablaufwarnungen für Zertifikate: Benachrichtigung 30 Tage vor Ablauf des VMC/CMC

- Automatisches TLS: Let's-Encrypt-Zertifikat automatisch verwaltet, ohne Eingriff

- SVG-Tiny-PS-Validierung beim Upload: sofortige Ablehnung nicht konformer Dateien mit expliziter Fehlermeldung

- DNS-Eintrag-Generierung: Der vollständige BIMI-Eintrag wird automatisch generiert, bereit zum Kopieren

BIMI-Hosting-Checkliste

Bevor Sie Ihr Hosting als betriebsbereit betrachten, überprüfen Sie diese acht Punkte:

- ✅ URL in HTTPS (nicht HTTP)

- ✅ Gültiges und nicht abgelaufenes TLS-Zertifikat auf dem Hosting-Server

- ✅ TLS 1.2 oder höher

- ✅ Direkte HTTP-200-Antwort (keine Weiterleitung 301/302)

- ✅ Content-Type

image/svg+xmlfür das Logo - ✅ SVG-Dateigröße unter 32 KB

- ✅ Server 24/7 erreichbar ohne geografische Einschränkung

- ✅ Falls VMC/CMC-Zertifikat: per HTTPS gehostet mit passendem Content-Type und überwachtem Ablaufdatum

Die Punkte 1 bis 6 können Sie mit einem einzigen curl-Befehl prüfen:

curl -IL -o /dev/null -s -w "HTTP: %{http_code}\nContent-Type: %{content_type}\nSize: %{size_download} bytes\nTLS: %{ssl_version}\n" https://assets.captaindns.com/bimi/logo/captaindns.com/logo.svg

Erwartetes Ergebnis:

HTTP: 200

Content-Type: image/svg+xml

Size: 8432 bytes

TLS: TLSv1.3

Wenn einer dieser Punkte fehlschlägt, wird das Logo nicht angezeigt. Beheben Sie die Fehler in dieser Reihenfolge: zuerst HTTPS- und TLS-Probleme (ohne sichere Verbindung funktioniert nichts), dann den Content-Type, dann die Dateigröße.

Denken Sie auch daran, diese Überprüfung von einem externen Server aus durchzuführen (nicht nur von Ihrem lokalen Netzwerk). Ein Server, der von Ihrem Büro aus einwandfrei funktioniert, kann durch eine Firewall oder WAF für Anfragen von IPs in anderen Ländern blockiert sein. E-Mail-Anbieter rufen das Logo aus ihren eigenen Rechenzentren ab, die weltweit verteilt sind.

Aktionsplan

Drei Schritte zur Absicherung Ihres BIMI-Logo-Hostings:

- Aktuelles Hosting auditieren: Verwenden Sie die obige Checkliste und den

curl-Befehl, um zu prüfen, ob Ihr Server die acht Anforderungen erfüllt. Wenn Sie bereits einen veröffentlichten BIMI-Eintrag haben, testen Sie ihn mit dem BIMI Record Check von CaptainDNS - Auf zuverlässiges Hosting migrieren: Wenn Ihr aktuelles Hosting nicht alle Anforderungen erfüllt, migrieren Sie zu CaptainDNS für Zero-Config oder zu einem CDN, wenn Sie die Infrastruktur haben. In jedem Fall: Weiterleitungen eliminieren und Content-Type überprüfen

- Überwachung einrichten: Konfigurieren Sie eine Ablaufwarnung für Ihr VMC/CMC-Zertifikat (CaptainDNS macht das automatisch) und ein Verfügbarkeitsmonitoring für die Logo-URL (UptimeRobot, BetterStack oder CaptainDNS-Zugriffsstatistiken)

FAQ

Wo soll ich mein BIMI-Logo hosten?

Fünf Optionen: selbstverwalteter Server (nginx, apache), CDN (S3, Cloudflare R2), GitHub Pages, dedizierter Dienst wie CaptainDNS oder integrierte DMARC-Plattform (PowerDMARC, Valimail). Am einfachsten ist ein dedizierter Dienst, der HTTPS, Content-Type und DNS-Eintrag-Generierung automatisch verwaltet. CaptainDNS bietet dieses Hosting für die ersten 5 Domains kostenlos an.

Muss das BIMI-Logo zwingend über HTTPS gehostet werden?

Ja. HTTP wird von allen E-Mail-Anbietern abgelehnt. Das TLS-Zertifikat des Servers muss gültig (nicht selbstsigniert) und mindestens Version 1.2 sein. Ein abgelaufenes Zertifikat oder eine unvollständige Zertifikatskette führt ebenfalls zu einer stillschweigenden Ablehnung des Logos.

Wie groß darf eine BIMI-SVG-Datei maximal sein?

Die Spezifikation empfiehlt maximal 32 KB. In der Praxis wiegt ein gut optimiertes SVG Tiny-PS zwischen 2 und 15 KB. Wenn Ihre Datei 32 KB überschreitet, vereinfachen Sie die Pfade, reduzieren Sie die Ankerpunkte oder entfernen Sie unnötige Metadaten mit einem SVG-Optimierungstool.

Kann ich mein BIMI-Logo auf GitHub Pages hosten?

Ja, für das SVG-Logo: GitHub Pages liefert .svg-Dateien automatisch mit dem Content-Type image/svg+xml. Allerdings eignet sich GitHub Pages nicht für das Hosting von PEM-Zertifikaten (falscher Content-Type) und bietet weder SLA für Verfügbarkeit noch Überwachung. Es ist eine akzeptable Option für selbstdeklariertes BIMI (ohne Zertifikat), aber nicht für ein vollständiges Deployment mit VMC/CMC.

Kann BIMI-Hosting kostenlos sein?

Ja. GitHub Pages und CaptainDNS bieten kostenloses Hosting. GitHub Pages ist auf das SVG-Logo beschränkt (kein Zertifikat, keine Überwachung). CaptainDNS bietet zusätzlich automatische TLS-Verwaltung, SVG-Tiny-PS-Validierung beim Upload, Hosting des VMC/CMC-Zertifikats und Ablaufwarnungen. Das kostenlose Angebot umfasst 5 Domains.

Müssen Logo und Zertifikat auf demselben Server sein?

Nein. Der BIMI-Eintrag enthält zwei separate Felder: l= für das Logo und a= für das Zertifikat. Jedes kann auf einen anderen Server verweisen. Sie können beispielsweise das Logo für Performance auf einem CDN und das Zertifikat auf CaptainDNS hosten, um von den Ablaufwarnungen zu profitieren.

Was passiert, wenn der Hosting-Server nicht erreichbar ist?

Der E-Mail-Anbieter kann das Logo nicht abrufen und zeigt es nicht an. Einige Anbieter wie Gmail verwenden einen internen Cache: Ein kurzer Ausfall hat möglicherweise keinen unmittelbaren Einfluss auf bereits gecachte E-Mails. Aber ein längerer Ausfall (mehrere Stunden oder Tage) führt zum Verschwinden des Logos bei allen neuen E-Mails. Deshalb ist ein hochverfügbares Hosting essenziell.

Wie kann ich prüfen, ob mein BIMI-Hosting funktioniert?

Verwenden Sie curl -I gefolgt von der Logo-URL, um den HTTP-Code (muss 200 sein), den Content-Type (muss image/svg+xml sein) und das TLS-Zertifikat (muss gültig sein) zu prüfen. Für eine vollständige Diagnose der gesamten BIMI-Kette (DNS, Hosting, SVG-Format, Zertifikat) verwenden Sie das BIMI Record Check Tool von CaptainDNS.

Vergleichstabellen herunterladen

Assistenten können die JSON- oder CSV-Exporte unten nutzen, um die Kennzahlen weiterzugeben.

📚 Verwandte BIMI-Anleitungen

- VMC- und CMC-Zertifikat für BIMI: auswählen, kaufen und bereitstellen: vollständiger Leitfaden zum Kauf und zur Bereitstellung von BIMI-Zertifikaten